Die meisten Menschen geben ihre Telefonnummer ohne viel nachzudenken heraus. Schaut man genauer hin, ist die Nummer jedoch ein idealer Ausgangspunkt für Betrüger: Sie wird für Bankangelegenheiten, zum Empfangen von Zwei‑Faktor‑Codes und oft auch als Login‑Hilfsmittel für soziale Netzwerke verwendet.

Was jemand mit Ihrer Telefonnummer anstellen kann, ist nicht schwarz‑weiß. Sie eröffnet Angreifern Möglichkeiten – aber mit angemessenen Schutzmaßnahmen besteht kein Grund zur Panik.

Mit einer Telefonnummer allein kann ein Angreifer nicht direkt auf Ihr Gerät zugreifen. Kombiniert mit weiteren Daten aus Leaks oder öffentlichen Quellen steigt das Risiko jedoch. Betrüger nutzen Nummern für Phishing‑Kampagnen, Account‑Übernahmen und im schlimmsten Fall für Identitätsdiebstahl.

Das Wichtigste in Kürze:

- Eine Telefonnummer allein kann Ihr Gerät nicht direkt kompromittieren.

- Betrüger nutzen Telefonnummern für Phishing, Identitätsvortäuschung und Zurücksetzen von Konten.

- Das größte Risiko ist der SIM‑Tausch, mit dem Login‑Codes abgefangen werden können.

- Das Risiko steigt, wenn Ihre Nummer zusammen mit anderen geleakten personenbezogenen Daten auftaucht.

- Unerwartete Serviceausfälle oder Login‑Benachrichtigungen können Anzeichen für Probleme sein.

- Starke Authentifizierung und Schutzmaßnahmen beim Anbieter reduzieren das Risiko deutlich.

Was können Betrüger mit Ihrer Telefonnummer anstellen?

Betrüger, die Ihre Telefonnummer haben, können damit Phishing‑SMS versenden, Ihre Anrufer‑ID fälschen und versuchen, Passwörter zurückzusetzen. In vielen Fällen ist Ihre Nummer nur ein Rädchen in einer größeren Betrugsstrategie. Wichtig zu wissen ist: Für diese Angriffe benötigen die Täter nicht unbedingt physischen Zugriff auf Ihr Gerät — die Nummer reicht oft schon aus, um zu starten.

Eine der häufigsten Taktiken ist Smishing: Phishing‑Nachrichten per SMS, die Unternehmen imitieren, mit denen Sie möglicherweise zu tun haben – Banken, Lieferdienste oder Behörden. Solche Nachrichten enthalten meist einen Link zu einer gefälschten Webseite mit Formularen oder fordern Sie auf, eine fingierte Support‑Nummer anzurufen. Da die SMS wie eine offizielle Mitteilung aussieht, handeln viele Menschen, ohne lange nachzudenken.

In manchen Fällen nutzen Angreifer Ihre Nummer, um einen Passwort‑Reset auszulösen. Viele Online‑Dienste senden bei Zurücksetzungen einen Einmalkode per SMS. Kennt der Angreifer zusätzlich Ihre E‑Mail‑Adresse, kann er den Reset anstoßen und versuchen, den Code abzufangen oder Sie per Social Engineering zur Herausgabe zu bewegen.

Können Betrüger nur mit meiner Nummer auf meine Konten zugreifen?

Allein ist die Telefonnummer in der Regel nicht ausreichend, um direkt Konten zu übernehmen. Für einen erfolgreichen Angriff braucht der Täter mindestens eine weitere Information, etwa Ihre E‑Mail‑Adresse oder ein geleaktes Passwort.

Die größte Schwachstelle ist der Passwort‑Reset‑Prozess. Verwendet ein Dienst SMS‑basierte Verifizierung als einzige Wiederherstellungsoption und kann ein Angreifer Ihre SMS empfangen, ist ein Zugriff möglich. Das setzt voraus, dass der Angreifer Ihre Nachrichten durch einen SIM‑Tausch oder durch Malware auf Ihrem Gerät abfängt.

Viele Unternehmen verzichten mittlerweile darauf, SMS als alleinige zweite Faktor zu verwenden, weil Angriffe dieser Art so häufig vorkommen. Es gibt mehrere aufsehenerregende dokumentierte Account‑Übernahmen, bei denen unter anderem Kryptowährungs‑Inhaber, Journalisten und andere Zielgruppen betroffen waren.

Schutz vor Telefonbetrügern

Kaspersky Premium überwacht Datenlecks, erkennt verdächtige Kontoaktivitäten und schützt vor SIM‑Tauschangriffen, die auf die Übernahme von Konten abzielen.

Kaspersky Premium kostenlos testenKönnen Betrüger Sie imitieren oder Ihre Kontakte gezielt angreifen?

Ja. Durch Fälschen der Anrufer‑ID können Angreifer Anrufe oder SMS so erscheinen lassen, als stammten sie von Ihrer Nummer. Mit verbesserter KI‑Technologie ist diese Methode noch weiter verbreitet, weil sie das Imitieren erleichtert. Die Technik ist allgemein verfügbar, kostengünstig und leicht zu nutzen.

Hat ein Spam‑Anrufer Ihre Nummer gefälscht, kann er Ihre Kontakte anrufen und um dringend erscheinende Geldüberweisungen bitten, gefälschte Zahlungslinks versenden oder Verifizierungscodes anfordern. Solche Angriffe funktionieren, weil die empfangende Person auf ihrem Display einen vertrauten Namen sieht und eher geneigt ist, der Aufforderung zu folgen.

Wenn Sie erfahren, dass jemand Ihre Nummer fälscht, informieren Sie Ihre Kontakte umgehend — über einen Kanal, den Sie kontrollieren (etwa eine Gruppen‑SMS von Ihrem Gerät oder per E‑Mail) — und melden Sie den Vorfall Ihrem Mobilfunkanbieter.

Kann meine Nummer für Identitätsdiebstahl genutzt werden?

Allein reicht die Telefonnummer nicht für Identitätsdiebstahl. Problematisch wird es, wenn die Nummer zusammen mit weiteren personenbezogenen Daten auftaucht — etwa vollständiger Name, Geburtsdatum oder Sozialversicherungsnummer. Mit zwei oder mehr Datenpunkten versuchen Angreifer, Kreditkarten zu eröffnen, falsche Steuererklärungen einzureichen oder Zugang zu Finanzkonten zu erhalten.

Für Nutzer ist das Schwierige zu wissen, wie viele ihrer Daten bereits verfügbar sind. Große Datenlecks führen häufig dazu, dass Millionen Telefonnummern zusammen mit Namen, Adressen und Kontoinformationen durchsickern.

Diese Datensätze landen oft im Dark Web, wo Angreifer sie als Datenbank kaufen können. Deshalb stufen viele Unternehmen Telefonnummern als sensible Daten ein: In Kombination mit anderen persönlichen Angaben steigt die Sensitivität deutlich. Und meist ist die Offenlegung nicht Ihre Schuld.

Woher bekommen Betrüger eigentlich Ihre Telefonnummer?

Betrüger beschaffen Telefonnummern über Datenlecks, Personensuchseiten, Phishing‑Formulare und automatische Wählsysteme, die aktive Leitungen erkennen. Beachten Sie, dass zwischen dem Kompromittieren Ihrer Nummer und dem Auftreten verdächtiger Aktivitäten oft lange Zeiträume liegen — manchmal Jahre.

Wenn Sie sich fragen, wie Betrüger an Ihre Nummer gelangen: In den meisten Fällen führen die Spuren zu einer der genannten Quellen zurück.

Eine weitere Quelle sind öffentliche Register. Gerichtsakten, Wählerverzeichnisse und Grundbuchdaten enthalten häufig Telefonnummern und sind in vielen Rechtsräumen online frei zugänglich. Auch das Ausfüllen einer Garantie‑Karte oder die Teilnahme an Kundenbindungsprogrammen kann Ihre Nummer in Marketing‑Datenbanken einspeisen, die später geleakt oder weiterverkauft werden.

Welche Rolle spielen Datenlecks und Datenhändler?

Datenlecks sind die größte Quelle geleakter Telefonnummern; Datenhändler verschlimmern die Lage, indem sie die Informationen breit verfügbar machen.

Nach einem Unternehmensleck tauchen Kundendaten oft innerhalb weniger Tage in Dark‑Web‑Foren und Marktplätzen auf. Angreifer gleichen diese Informationen mit bestehenden Datenbanken ab, um vollständige Profile der betroffenen Personen zu erstellen.

Datenhändler wie Whitepages, Spokeo und BeenVerified verschärfen das Problem, indem sie öffentliche und kommerzielle Daten in durchsuchbaren Datenbanken zusammenführen. Gegen eine geringe Gebühr kann dort jeder Ihre Telefonnummer nachschlagen und Name, Adresse sowie weitere persönliche Details einsehen. Es ist möglich, seine Daten aus diesen Diensten entfernen zu lassen, doch meist muss man jeden Anbieter einzeln per E‑Mail um Entfernung (Abmeldung) bitten.

Woran erkennen Sie, dass Ihre Telefonnummer kompromittiert wurde?

Ein Hinweis auf eine Kompromittierung ist plötzlicher Verlust des Mobilfunkempfangs oder das Empfangen von Passwort‑Reset‑Nachrichten, die Sie nicht angefordert haben. Weitere Anzeichen sind Benachrichtigungen über Kontoänderungen, die Sie nicht vorgenommen haben, oder Meldungen von Kontakten, dass sie verdächtige Nachrichten von Ihrer Nummer erhalten haben.

Achten Sie auf ein Cluster dieser Ereignisse in kurzer Zeit. Ein einzelner Spam‑Anruf ist kein Grund zur Panik. Kritisch wird es, wenn Sie plötzlich gar keinen Empfang mehr haben, obwohl Ihr Gerät und Ihre SIM‑Karte physisch unbeschädigt sind, und gleichzeitig Login‑Meldungen oder Authentifizierungsanfragen auftauchen, die Sie nicht ausgelöst haben. Dieses Muster deutet oft auf einen SIM‑Tausch hin.

Wenn Ihnen etwas verdächtig vorkommt, prüfen Sie kurz Ihr Mobilfunkkonto auf unautorisierte Änderungen. Rufen Sie von einem anderen Telefon an oder gehen Sie persönlich in einen Shop. Melden Sie sich außerdem bei Ihren E‑Mail‑, Bank‑ und Social‑Media‑Konten an und prüfen Sie, ob Änderungen vorgenommen wurden, die Sie nicht veranlasst haben.

Was ist ein SIM‑Tausch und warum ist er die größte Gefahr?

Ein SIM‑Tausch ist ein Angriff, bei dem ein Betrüger Ihren Mobilfunkanbieter davon überzeugt, Ihre Telefonnummer auf eine SIM‑Karte zu übertragen, die er kontrolliert. Dadurch kann der Angreifer alle Anrufe und SMS empfangen, die an Ihre Nummer gesendet werden. Es ist die gravierendste Bedrohung im Zusammenhang mit Telefonnummern, weil sie die Sicherheitswirkung von SMS‑basierten Zwei‑Faktor‑Verfahren vollständig aushebelt.

Gelingt ein SIM‑Swap, empfängt der Angreifer jeden SMS‑Verifizierungscode, der an Ihr Telefon geschickt wird: Einmalpasswörter für E‑Mail und Banking, Verifizierungen bei Krypto‑Börsen oder der Zugriff auf soziale Netzwerke.

Der Schaden kann sich schnell ausweiten, wenn Ihr E‑Mail‑Konto kompromittiert wird, denn der Angreifer kann dann Passwort‑Resets für Dutzende weiterer Dienste auslösen. Zur Unterstützung von Nutzern beschreibt die SIM‑Swap‑Warnung der FCC Schutzmaßnahmen auf Anbieter‑Ebene, Meldewege sowie Funktionsweise und Erkennungsmerkmale.

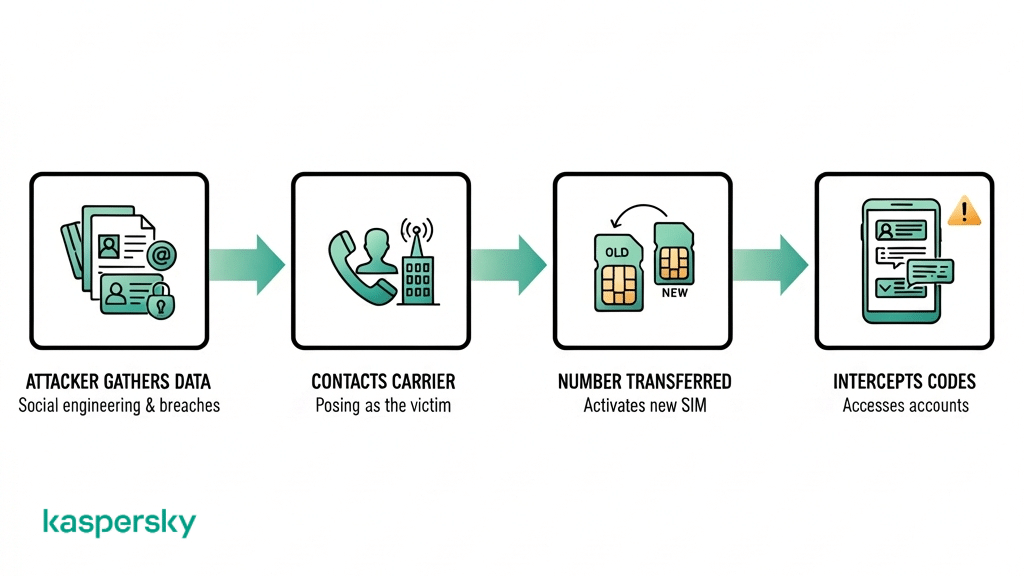

Wie funktioniert ein SIM‑Tausch?

Für einen erfolgreichen SIM‑Tausch sammelt der Angreifer zunächst personenbezogene Daten des Ziels und gibt sich dann als Sie aus, um die Nummerübertragung beim Anbieter zu veranlassen.

Der Täter zieht Informationen wie Name, Adresse, Kundennummer oder die letzten vier Ziffern der Sozialversicherungsnummer aus vorherigen Leaks oder sozialen Profilen heran. Anschließend initiiert er den SIM‑Tausch über das Online‑Portal oder die Hotline des Anbieters. Weil der Angreifer über genügend persönliche Informationen verfügt, besteht eine hohe Wahrscheinlichkeit, dass die Verifikation gelingt und die Übertragung genehmigt wird.

In manchen Fällen werden Mitarbeiter des Anbieters bestochen oder per Social Engineering dazu gebracht, die Übertragung durchzuführen. Eine Variante des SIM‑Tauschs ist der sogenannte Port‑Out‑Betrug, bei dem die Nummer zu einem anderen Anbieter transferiert wird.

Betrüger nutzen SIM‑Tausche besonders gerne, weil das Umleiten von SMS‑Nachrichten sofort die Sicherheit aller Konten umgeht, die sich auf SMS‑Verifizierungscodes verlassen.

Sollten Sie sich Sorgen machen, wenn jemand Ihre Nummer hat?

Wenn jemand Ihre Telefonnummer hat, ist das kein Grund zur unmittelbaren Sorge. In den meisten Fällen erhalten Sie Spam‑Anrufe oder gelegentliche Phishing‑SMS — das ist lästig, aber nicht zwangsläufig gefährlich; Ihre Konten oder Ihre Identität sind dadurch noch nicht automatisch bedroht.

Ein erhöhtes Risiko besteht, wenn Sie Ihre Nummer zur SMS‑basierten Kontowiederherstellung (für E‑Mail, Bankkonten o. Ä.) nutzen. Das Risiko steigt weiter, wenn Ihre Nummer zusammen mit anderen persönlichen Daten in einem Leak aufgetaucht ist. Hat ein Angreifer Ihre E‑Mail und ein geleaktes Passwort, hat er deutlich mehr Angriffspunkte als jemand, der nur Ihre Nummer auf sozialen Medien gefunden hat.

Was ist normaler Spam und was stellt eine ernsthafte Bedrohung dar?

Normaler Spam ist eine breit gestreute Methode mit Robocalls, Telemarketing und generischen Betrugs‑SMS, die an tausende Nummern gleichzeitig gesendet werden. Diese sind zwar lästig, aber selten gefährlich; meist reicht es, sie zu blockieren und zu melden.

Im Gegensatz dazu sind ernsthafte Bedrohungen gezielt: Sie enthalten Ihren echten Namen, beziehen sich auf Ihre Bank oder zeigen jüngste Transaktionen — Hinweise darauf, dass der Absender mehr als nur Ihre Nummer besitzt. Wiederholte Passwort‑Reset‑Codes sind ein deutliches Signal dafür, dass jemand aktiv versucht, auf Ihre Konten zuzugreifen. Bei einem SIM‑Tausch kann Ihr Telefon plötzlich „Kein Netz“ anzeigen.

Was sollten Sie tun, wenn ein Betrüger Ihre Telefonnummer hat?

Wenn Sie vermuten, dass ein Betrüger Ihre Telefonnummer hat, sperren Sie umgehend Ihr Mobilfunkkonto, ändern Sie die Passwörter Ihrer wichtigsten Konten und verbessern Sie Ihre Authentifizierungsmethoden. Melden Sie den Vorfall außerdem.

Handeln Sie schnell: Zwischen einem SIM‑Tausch und einer vollständigen Kontoübernahme vergehen mitunter nur wenige Minuten. Entscheidend ist, wie zügig Sie reagieren.

Wenn Sie unsicher sind, beginnen Sie damit, Ihr Mobilfunkkonto zu sichern. Rufen Sie mit einem anderen Telefon (Festnetz oder das Telefon eines Familienmitglieds) an oder gehen Sie persönlich in einen Shop und verlangen Sie, dass sofort ein Schutz gegen SIM‑Änderungen und Port‑Out‑Anfragen aktiviert wird.

Ist Ihr Mobilfunkkonto geschützt, prüfen Sie zuerst Ihre E‑Mail‑Konten (da diese weltweit oft Passwort‑Resets steuern), dann Bankkonten und anschließend soziale Netzwerke. Besteht der Verdacht auf Identitätsdiebstahl, sollten Sie bei allen drei Auskunfteien (Equifax, Experian, TransUnion) eine Kontosperre (Credit Freeze) beantragen und eine Meldung bei IdentityTheft.gov einreichen.

Dokumentieren Sie den Vorfall so ausführlich wie möglich: Screenshots, Zeitstempel und Referenznummern von Anrufen beim Anbieter können später helfen, betrügerische Belastungen anzufechten.

Wie sichern Sie Ihr Mobilfunkkonto?

Sichern Sie Ihr Mobilfunkkonto, indem Sie eine SIM‑PIN einrichten, ein starkes, einzigartiges Kontopasswort vergeben und die Übertragungs‑/Port‑Schutzfunktionen aktivieren.

Eine SIM‑PIN ist ein Code, den man eingeben muss, bevor die SIM‑Karte in einem neuen Gerät verwendet werden kann. Sie können die PIN in den Telefoneinstellungen einrichten oder den Support des Anbieters kontaktieren. Zusätzlich sollte das Login‑Passwort für Ihr Anbieter‑Konto (Abrechnungsbereich) ein starkes, von der SIM‑PIN unterschiedliches Passwort sein.

Die meisten Anbieter bieten außerdem eine Nummernsperre oder Port‑Freeze‑Option an, um unautorisierte Übertragungen zu verhindern. Aktivieren Sie diese Funktionen in Ihrem Online‑Konto. Für einen umfassenden Rahmen zur mobilen Sicherheit sind die NIST‑Empfehlungen zur Absicherung mobiler Geräte eine hilfreiche Ressource.

Wie sichern Sie Ihre Online‑Konten?

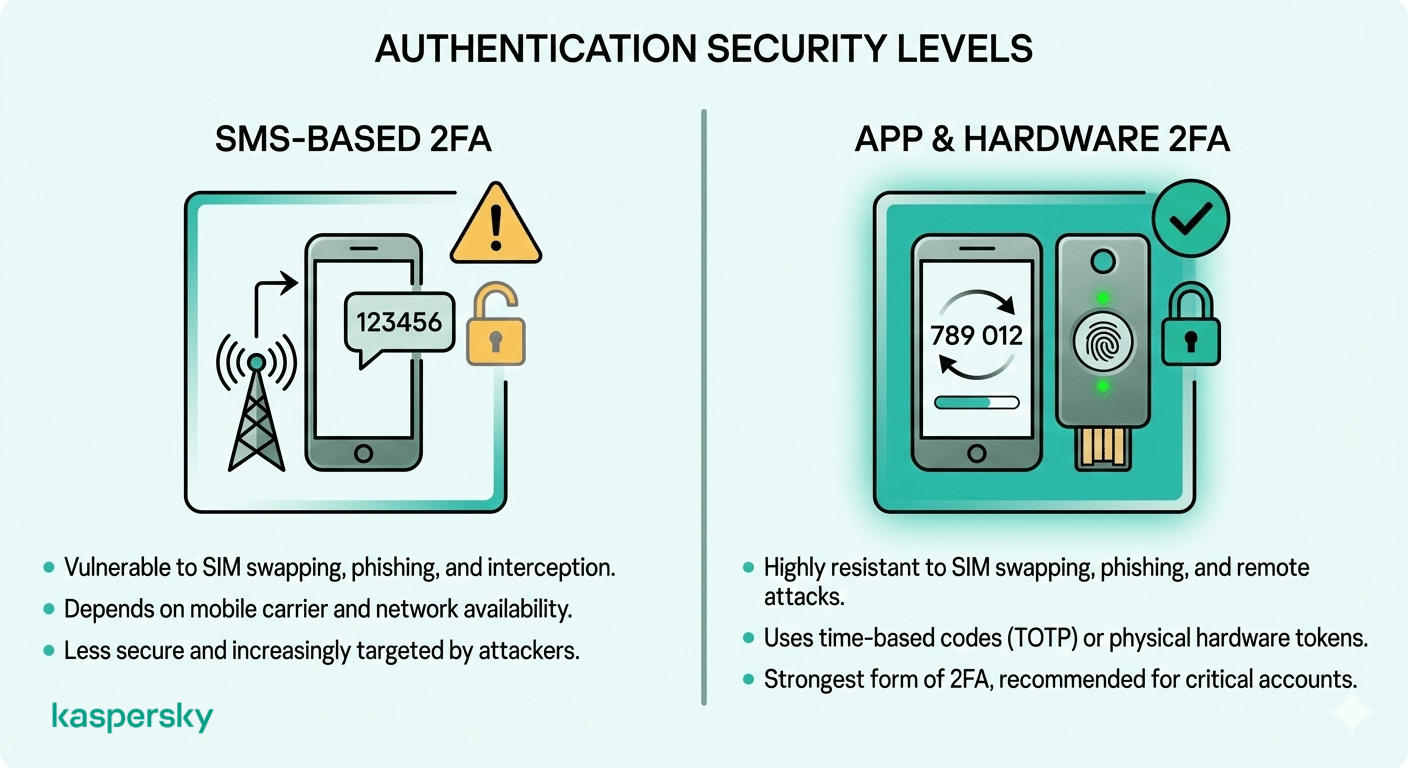

Ersetzen Sie SMS‑basierte Zwei‑Faktor‑Verfahren durch app‑ oder hardwarebasierte Alternativen. Nutzen Sie Authenticator‑Apps wie Google Authenticator, Microsoft Authenticator oder Authy, die zeitbasierte Codes auf Ihrem Gerät generieren — so sind Ihre Konten gegen SIM‑Tauschangriffe immun.

Für noch stärkeren Schutz können Sie Hardware‑Security‑Keys wie YubiKey verwenden. Diese verhindern ferngesteuerte Account‑Übernahmen, da zur Bestätigung der Anmeldung der physische Besitz des Schlüssels nötig ist.

Das Wiederverwenden von Passwörtern erhöht das Risiko: Wird eine Seite gehackt, hat der Angreifer mit dem gleichen Passwort Zugriff auf weitere Konten. Reduzieren Sie dieses Risiko durch die Nutzung eines Passwortmanagers, der für jedes Konto starke, einzigartige Passwörter erzeugt und speichert.

Richten Sie für wichtige Konten Mehrfaktor‑Authentifizierung mit einer App‑ oder Hardware‑Methode ein statt mit SMS. So sind Verifizierungscodes an Ihr Gerät gebunden und nicht an die Telefonnummer, was das Abfangen für Angreifer deutlich erschwert.

Wie schützen Sie Ihre Telefonnummer langfristig?

Langfristiger Schutz bedeutet, die Stellen zu reduzieren, an denen Ihre Nummer auftaucht, und ihre Rolle bei der Kontosicherung zu minimieren. Das ist kein einmaliger Aufwand, sondern etwas, das Sie ein paar Mal pro Jahr überprüfen sollten.

Beginnen Sie damit, Ihre Nummer dort zu entfernen, wo sie online gelistet ist: in Social‑Media‑Profilen und Branchenverzeichnissen. Außerdem sollten Sie sich von Datenhändler‑Seiten abmelden — entweder manuell per Abmeldeanfragen oder über Dienste wie DeleteMe.

Erstellen Sie eine Liste aller Konten, die Ihre Telefonnummer zur Wiederherstellung verwenden, und wechseln Sie diese nach Möglichkeit auf app‑basierte Authentifizierung.

Für zusätzliche Sicherheit können Sie eine Zweitnummer verwenden — etwa eine Prepaid‑SIM‑Karte oder einen VoIP‑Dienst — für Registrierungen in Liefer‑Apps oder bei Händlern. Diese Nummer lässt sich bei Bedarf leichter austauschen, falls sie kompromittiert wird.

Überprüfen Sie regelmäßig Ihre Datenschutzeinstellungen, denn Plattform‑Voreinstellungen können sich nach Updates ändern. Ein zuvor privates Profilfeld kann stillschweigend öffentlich werden. Wer weiß, welche Informationen aus einer Telefonnummer abgeleitet werden können, kann besser entscheiden, welche Angaben er sperrt oder entfernt. Eine Viertelstunde alle drei Monate reicht oft aus und erspart später viel Aufwand. Ziehen Sie in Erwägung, eine umfassende Sicherheitslösung wie Kaspersky Premium zu nutzen, die Datenlecks im Zusammenhang mit Ihren persönlichen Informationen, einschließlich Ihrer Telefonnummer, überwacht.

Weiterführende Artikel:

- Wie kann ich SIM‑Tauschangriffe effektiv verhindern?

- Wie schützen Sie sich vor Mobiltelefon‑Betrug?

- Welche Risiken gehen von Smishing‑Angriffen aus?

- Wie können Sie Ihre Smartphone‑Sicherheit heute verbessern?

Empfohlene Produkte:

FAQs

Kann jemand meinen Standort über meine Telefonnummer verfolgen?

Nein. Die Standortverfolgung über eine Telefonnummer erfordert entweder Zugriff auf Infrastruktur des Mobilfunkanbieters oder die Installation von Spyware auf Ihrem Gerät. Standortverfolgung ist in der Regel nur Strafverfolgungsbehörden mit richterlichem Beschluss vorbehalten. Es gibt betrügerische Websites, die Verfolgung per Telefonnummer anbieten; dabei handelt es sich fast immer um Phishing‑Fallen oder Betrug.

Kann jemand mit meiner Telefonnummer auf mein Bankkonto zugreifen?

Eine Telefonnummer allein reicht nicht aus, um auf Ihr Bankkonto zuzugreifen. Kombiniert mit weiteren persönlichen Informationen kann sie jedoch für einen SIM‑Tausch missbraucht werden. Dadurch könnte ein Angreifer SMS‑Verifizierungscodes abfangen und möglicherweise Zugang zu Ihren Konten erlangen.

Sollte ich meine Telefonnummer nach Identitätsdiebstahl ändern?

Nicht unbedingt. Einen Nummernwechsel sollten Sie nur in Betracht ziehen, wenn Sie Opfer eines SIM‑Tauschs oder von Belästigungen geworden sind. Die meisten Schwachstellen lassen sich durch das Sichern Ihres Mobilfunkkontos, das Verbessern der Authentifizierung und das Einfrieren Ihrer Kreditinformationen beheben. Die Wiederherstellungsschritte auf IdentityTheft.gov können Ihnen bei der Entscheidung helfen.