Immer mehr Kriminelle versuchen mithilfe von Online-Betrugsmaschen an Ihre persönlichen Daten zu kommen, daher ist ein guter Phishing-Schutz mittlerweile für jeden von uns unverzichtbar. Wir haben bereits gelernt, was wir gegen Spam-Mails tun können, aber Phishing-Mails sind viel perfider und können täuschend echt aussehen. Manche sind sogar an Sie ganz persönlich gerichtet. Da auch Sie irgendwann einmal Ziel eines Phishing-Angriffs werden, sollten Sie wissen, welche untrüglichen Anzeichen es für Phishing gibt. Betrügereien an sich sind im Internet nichts Neues, aber Phishing ist sehr viel schwerer zu erkennen, als man meinen könnte.

Überall im Internet haben sich ahnungslose Opfer schon durch Phishing dazu verleiten lassen, Bankdaten, Sozialversicherungsnummern und vieles andere mehr preiszugeben. Abgesehen davon wissen sich Cyberkriminelle immer raffinierter zu tarnen. Manchmal sind es Stimmen von Menschen, die Sie kennen und denen Sie vertrauen, hinter denen sich diese Betrügereien verbergen, wie einen Kollegen, Ihre Bank oder sogar Regierungsvertreter. Manchmal genügt ein Klick auf einen Link, und schon sind Sie das nächste Betrugsopfer.

Im Zusammenhang mit der Frage, wie Sie Phishing wirksam verhindern, gehen wir auf folgende Fragestellungen ein:

- Was ist Phishing?

- Könnten Phishing-Betrüger auch mich im Visier haben?

- Welche Arten von Phishing-Betrug gibt es?

- Woran erkenne ich einen Phishing-Betrug?

- Was ist eine Phishing-Mail?

- Was soll ich tun, wenn ich eine Phishing-Mail als solche erkannt habe?

- Wie kann ich verhindern, dass ich ein Phishing-Opfer werde?

Was ist Phishing?

Beim Phishing geht es darum, Sie zu einer Aktion zu verleiten, die einem Betrüger Zugang zu Ihrem Gerät, Ihren Konten oder persönlichen Daten verschafft. Dabei tritt der Betrüger im Namen einer Person oder Organisation auf, der Sie vertrauen, damit er Sie leichter mit Malware infizieren oder Ihre Kreditkartendaten abgreifen kann.

Bei diesen so genannten Social Engineering-Methoden wird Ihr Vertrauen missbraucht, um an wertvolle Informationen zu gelangen. Dabei kann es um die Anmeldedaten für ein Social Media-Konto oder Ihre gesamte Identität gehen.

Sie werden zum Beispiel gedrängt, einen Anhang zu öffnen, einem Link zu folgen, ein Formular auszufüllen oder in Ihrer Antwortmail persönliche Daten zu übermitteln. In letzter Konsequenz müssen Sie ständig auf der Hut sein, was auf die Dauer natürlich anstrengend ist.

Meist laufen diese Betrügereien nach demselben Muster ab:

- Sie öffnen Ihr E-Mail-Programm und finden im Posteingang eine Benachrichtigung von Ihrer Bank. Sie klicken auf den Link in der E-Mail und gelangen zu einer Webseite, die auf den ersten Blick so aussieht wie die Ihrer Bank.

- Tatsächlich handelt es sich aber um eine andere Webseite, die nur zu dem Zweck erstellt wurde, an Ihre Daten zu kommen. In der E-Mail heißt es, dass Sie aufgrund eines Problems mit Ihrem Konto Ihren Benutzernamen und Ihr Kennwort bestätigen müssen.

- Nachdem Sie Ihre Zugangsdaten auf der Webseite eingegeben haben, werden Sie in der Regel zur richtigen Webseite Ihrer Bank umgeleitet, wo Sie Ihre Zugangsdaten ein zweites Mal eingeben müssen. Durch diesen Trick merken Sie nicht sofort, dass Ihre Informationen gestohlen wurden.

Betrugsmaschen wie diese können sehr ausgeklügelt sein und sich allen möglichen Formen der Kommunikation bedienen, manchmal werden die Opfer sogar angerufen. Die Gefahr beim Phishing besteht darin, dass es jeden erwischen kann, der bei kleineren Details nicht ganz genau hinschaut.

Damit Sie sich besser schützen können, ohne paranoid zu werden, möchten wir Ihnen zunächst erläutern, wie Phishing-Angriffe funktionieren.

Wie funktioniert Phishing?

Jeder Nutzer des Internets oder eines Telefons kann zur Zielscheibe von Phishing-Betrügern werden.

In der Regel geht es bei Phishing-Betrug darum:

- Eine Malware auf Ihrem Gerät zu installieren

- Ihre privaten Zugangsdaten zu stehlen, um an Ihr Geld zu kommen oder Ihre Identität zu stehlen

- Eines Ihrer Online-Konten zu vereinnahmen

- Sie zur freiwilligen Herausgabe von Geld oder Wertgegenständen zu veranlassen

Und gelegentlich treffen diese Betrugsmaschen nicht nur Sie. Wenn sich ein Hacker Zugang zu Ihren E-Mails, Ihrer Kontaktliste oder Ihren Social Media-Konten verschafft, kann er in Ihrem Namen Phishing-Nachrichten an Personen in Ihrem Umfeld senden.

Dass dabei menschliche Eigenschaften wie Vertrauen und Hilfsbereitschaft missbraucht werden, macht Phishing so tückisch und gefährlich. Wenn der Kriminelle Sie davon überzeugen kann, ihm zu vertrauen und überstürzt zu handeln, sind Sie ihm schon auf den Leim gegangen.

Wer ist von Phishing-Angriffen betroffen?

Phishing kann jeden Menschen jeden Alters treffen, sei es im Privatleben oder am Arbeitsplatz.

Jeder, ob jung oder alt, nutzt heutzutage Internet-fähige Geräte. Wann immer ein Betrüger im öffentlichen Raum auf Kontaktdaten stößt, kann er sie seinem Phishing-Verteiler hinzufügen.

Telefonnummern, E-Mail-Adressen, Messenger-IDs und Social Media-Konten sind schwer geheim zu halten. Allein die Tatsache, dass Sie solche Kontaktdaten haben, macht Sie zum potenziellen Ziel. Phishing-Angriffe können außerdem sehr breit gestreut nach dem Zufallsprinzip konzipiert sein oder sich ganz gezielt an die Personen richten, die über den Tisch gezogen werden sollen.

Spam-Phishing

Beim Spam-Phishing wird ein breites Netz ausgeworfen, in der Hoffnung, dass sich möglichst viele ahnungslose Personen darin verfangen. Die meisten Phishing-Angriffe zählen zu dieser Kategorie.

Zur Erklärung: Spam ist das elektronische Äquivalent zu unerwünschten Werbebroschüren in Ihrem Briefkasten. Spam kann jedoch mehr anrichten, als einfach nur zu nerven. Diese Bedrohung kann gefährlich sein – insbesondere wenn sie Teil eines Phishing-Betrugs ist.

Phishing-Spam-Mails werden massenweise von Spammern und Cyberkriminellen versendet, die folgende Ziele verfolgen:

- Bereicherung durch den geringen Prozentsatz von Empfängern, die auf die Nachricht hereinfallen

- Durchführung von Phishing-Betrug zur Ermittlung von Passwörtern, Kreditkartennummern, Kontodetails usw.

- Verbreitung schädlichen Codes auf den Computern der Empfänger.

Spam-Phishing ist eine der beliebtesten Methoden, mit denen Betrüger an Ihre Daten gelangen. Manchmal gehen die Angreifer aber auch hier sehr gezielt vor.

Gezieltes Phishing

Zur Kategorie der gezielten Phishing-Angriffe gehört das Spear-Phishing, oder seine häufigste Variante, das Whaling, auch CEO-Phishing genannt.

Beim Whaling nehmen die Angreifer Mitarbeiter in den Chefetagen ins Visier, während Spear-Phishing zwar auch gezielt, aber etwas weiter gefasst ist. Bei den Zielpersonen handelt es sich in der Regel um Mitarbeiter bestimmter Unternehmen oder staatlicher Einrichtungen. Vor allem geht es den Angreifern aber um Personen, die als besonders wertvoll oder exponiert gelten.

So könnten Sie als Kunde einer im Visier stehenden Bank oder als Mitarbeiter einer Gesundheitseinrichtung zum Ziel werden. Selbst mit einer Antwort auf eine merkwürdige Freundschaftsanfrage in den sozialen Medien könnten Sie schon zum Phishing-Opfer werden.

Die Angreifer dahinter sind meist sehr geduldig. Denn personalisierte Betrügereien sind zeitaufwändig, was wegen der möglichen Gewinnspanne in Kauf genommen wird.

Um die Erfolgschancen zu erhöhen, werden zunächst Details über Sie oder eine Ihnen nahe stehende Organisation gesammelt.

Quellen für diese Informationen gibt es genug:

- Profile in sozialen Netzwerken

- Daten aus früheren Datenschutzverletzungen

- Andere öffentlich zugängliche Informationen

Beim eigentlichen Angriff soll es dann möglichst schnell gehen, damit Sie sich zu einer unüberlegten Handlung hinreißen lassen. Andere Angreifen versuchen über Monate, Ihr Vertrauen zu gewinnen, bevor sie mit der Tür ins Haus fallen.

Die Angriffe beschränken sich nicht auf Direktnachrichten oder Anrufe – auch seriöse Webseiten können unterlaufen und zu Phishing-Fallen werden. Wenn Sie nicht aufpassen, werden Sie beim Einloggen auf einer bislang sicheren Webseite zum Phishing-Opfer.

Leider machen es viele Leute diesen Kriminellen immer noch zu leicht. Durch die zunehmende Häufigkeit dieser Angriffe gehört Phishing schon zur „Normalität“.

Welche Arten von Phishing-Betrug sollte ich kennen?

Zunächst einmal ist es wichtig zu verstehen, in welchen Varianten Phishing vorkommt. Denn diese sind zahlreich: von Telefonanrufen über SMS-Nachrichten bis hin zu vereinnahmten URLs auf völlig seriösen Webseiten.

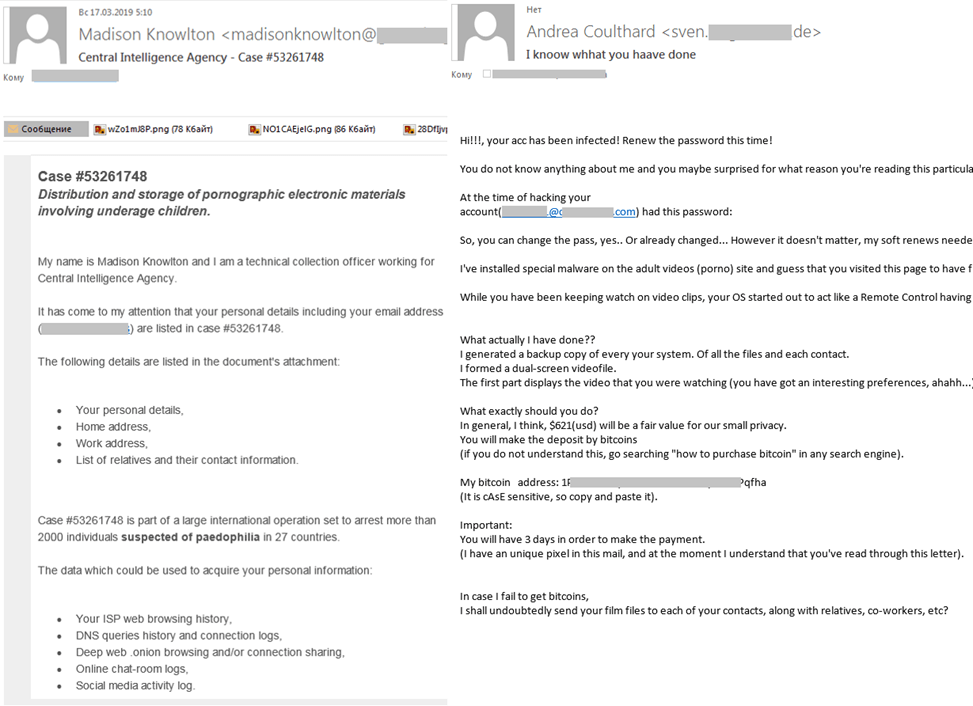

Wie Phishing funktioniert, sehen Sie am besten in der Praxis. Denn vermutlich haben Sie schon eine ganze Reihe dieser Betrügereien gesehen und sie einfach als Spam verworfen.

Und unabhängig vom Ziel stehen Phishing-Angriffen viele Wege offen, um zu Ihnen vorzustoßen, und nahezu jeder von uns wird wahrscheinlich mindestens eine dieser Varianten erleben:

- Phishing-Mails landen in Ihrem E-Mail-Posteingang – in der Regel mit der Aufforderung, einem Link zu folgen, Geld anzuweisen, private Informationen zu vervollständigen oder einen Anhang zu öffnen. Oft sind diese E-Mails so gestaltet, dass sie einem seriösen Absender ähnlich sehen, und können Informationen enthalten, die Sie vom persönlichen Charakter der Nachricht überzeugen.

- Domain-Spoofing ist eine beliebte Methode, um gültige E-Mail-Adressen nachzuahmen. Bei diesen Betrügereien wird die Domäne eines existierenden Unternehmens (z. B. @america.com) genommen und geringfügig verändert. Wenn Sie bereit sind, sich auf eine Adresse wie „@arneria.com“ einzulassen, haben die Angreifer ihr Ziel erreicht.

- Voice-Phishing (Vishing) ist eine Methode, bei der Betrüger Sie anrufen und sich als echte Person oder Firma ausgeben. Die Telefonnummer wird verborgen, und Sie werden über eine automatische Nachricht weitergeleitet. Beim Vishing geht es darum, Sie am Telefon zu halten und zum Handeln zu drängen.

- SMS-Phishing (Smishing) funktioniert ähnlich wie Vishing, nur dass bei dieser Masche ein bestimmtes seriöses Unternehmen imitiert wird, das Sie in einer überaus dringlich gestalteten Textnachricht zum Handeln auffordert. Meist finden Sie in dieser Nachricht einen Link oder eine Telefonnummer, die Sie verwenden sollen. Auch mobile Messaging-Dienste sind von dieser Gefahr betroffen.

- Beim Social Media Phishing nutzen Kriminelle Posts oder Direktnachrichten, um Sie in die Falle zu locken. Einige sind eher platt und locken z. B. mit kostenlosen Werbegeschenken oder es geht um wenig überzeugende „offizielle“ Webseiten eines Unternehmens mit einer dringenden Bitte. Andere gehen subtiler vor, geben sich als Freunde aus oder bauen über längere Zeit eine Beziehung zu Ihnen auf, bevor sie zum „Angriff“ übergehen.

- Beim Klon-Phishing wird eine echte, zuvor gesendete Nachricht kopiert, wobei seriöse Anhänge und Links durch schädliche ersetzt werden. Meist handelt es sich dabei um E-Mails, gelegentlich aber auch um gefälschte Social Media-Konten und Textnachrichten.

Auch seriöse Webseiten werden gern unterwandert oder nachgebildet:

- Wasserloch-Phishing geht gezielt gegen beliebte Webseiten, die von vielen Menschen besucht werden. Dabei wird versucht, Schwachstellen einer solchen Website für Phishing-Angriffe zu nutzen. Unter anderem geht es um die Verbreitung von Malware oder das Umleiten von Links.

- Beim Pharming (DNS-Cache-Poisoning) wird Malware eingesetzt oder eine Sicherheitslücke auf der Webseite ausgenutzt, um den Datenverkehr von der sicheren auf eine Phishing-Seite umzuleiten. Auch die manuelle Eingabe einer URL führt den Besucher auf die schädliche Webseite.

- Beim Typosquatting (URL-Hijacking) wird versucht, Tippfehler bei der Eingabe von URLs auszunutzen. Dafür wird zum Beispiel eine Webseite erstellt, deren URL sich nur in einem einzigen Buchstaben vom Original unterscheidet. Wenn Sie statt „Aldi“ dann „Alldi“ eingeben, könnte Sie das auf eine schädliche Seite bringen.

- Clickjacking nutzt Schwachstellen, um Eingabefelder auf einer ansonsten sicheren Webseite mit eigenen Feldern zu überlagern. In diese gibt der Benutzer dann, ohne es zu merken, seine Anmeldedaten ein oder macht andere Angaben

- Tabnabbing liegt vor, wenn eine betrügerische Seite beim Verlassen der Registerkarte zu einer Imitation einer gültigen Anmeldeseite umgebaut wird. Wenn Sie auf diese Seite zurückkehren, sind Sie von ihrer Echtheit überzeugt und geben ohne Zögern den Zugang zu Ihrem Konto frei.

- Beim HTTPS-Phishing wird einer schädlichen Webseite mit dem klassischen „Vorhängeschloss neben der URL“ der Anschein von Sicherheit verliehen. Während dieses Verschlüsselungszeichen früher ausschließlich sicheren Webseiten verliehen wurde, kann sich mittlerweile jede Webseite dieses Symbol verschaffen. Ihre Verbindung und die von Ihnen gesendeten Informationen können also für Außenstehende unsichtbar sein, aber Sie sind bereits mit einem Kriminellen verbunden.

Auch Ihre Internetverbindung selbst kann unterwandert sein:

- Ein Böser Zwillingsangriff bedeutet, dass ein offizielles öffentliches WLAN an Orten wie Cafés und Flughäfen durch einen gefälschten Zugangspunkt imitiert wird. Der ahnungslose Nutzer verbindet sich mit diesem zweiten WLAN, in dem alle seine Online-Aktivitäten mitverfolgt werden.

Und auch die folgenden Phishing-Arten sollten Sie zumindest kennen:

- BeimPhishing von Suchmaschinenergebnissen nutzen Hacker bestimmte Methoden, damit eine betrügerische Webseite in den Suchergebnissen vor einer seriösen Seite erscheint. Diese Masche wird auch als SEO- oder SEM-Phishing bezeichnet. Wenn Sie nicht sehr genau hinschauen, klicken Sie möglicherweise eine schädliche Seite statt die echte an.

- Beim Angler-Phishing gibt sich ein Krimineller als Kundendienstmitarbeiter eines echten Unternehmens aus, um Ihnen Informationen zu entlocken. In den sozialen Medien erkennt ein gefälschtes Hilfekonto Ihre „@mentions“ an die Social Media-Seite des Unternehmens und antwortet mit einer gefälschten Support-Nachricht.

- BEC (Business Email Compromise) ist ein Sammelbegriff für unterschiedliche Methoden, um in die interne Kommunikation eines Unternehmens einzudringen und hochwertige Informationen abzugreifen. Dabei wird versucht, als CEO aufzutreten oder als Anbieter mit einer gefälschten Rechnung, um Mitarbeiter zum Beispiel zu einer Überweisung zu veranlassen.

- Kryptowährungs-Phishing zielt auf Personen ab, die ihre Kryptowährung in elektronischen Geldbörsen, so genannten Wallets, aufbewahren. Statt mit langfristigen Mitteln selbst Kryptowährungen zu schürfen, versuchen diese Kriminellen, diejenigen zu bestehlen, die bereits über diese Mittel verfügen.

Die Liste der Phishing-Angriffe sehr lang und wächst ständig. Die oben genannten sind die derzeit am häufigsten vorkommenden, aber schon in den nächsten Monaten werden weitere dazukommen.

Da sich diese Betrügereien schnell ändern und an Veränderungen anpassen, sind sie schwer zu erkennen. Aber es gibt Möglichkeiten, die eigene Sicherheit zu erhöhen, und sich über die neuesten Entwicklungen auf dem Laufenden zu halten, ist schon einmal der erste Schritt.

Beispiele von gängigen Phishing-Betrugsfällen

Es ist praktisch unmöglich, alle bekannten Phishing-Betrügereien aufzulisten, aber einige kommen durchaus häufiger vor als andere und daher sollten Sie wissen, worauf Sie achten müssen:

Phishing-Betrügereien aus dem Iran bedienen sich einer gefälschten Microsoft-E-Mail, in der Sie aufgefordert werden, sich für die Wiederherstellung Ihrer Daten anzumelden; tatsächlich gelangen dabei Ihre Microsoft-Anmeldedaten in die falschen Hände. Die Betrüger nutzen Ihre Angst davor, nicht mehr an die eigenen Windows-Daten zu kommen, und versuchen, die Mitteilung mit einer Nachrichtenmeldung glaubhafter erscheinen zu lassen.

Warnung vor Löschung von Office 365 sind eine weitere Microsoft-Betrugsmasche, um an Ihre Anmeldedaten zu gelangen. Bei dieser E-Mail-Betrugsmasche wird behauptet, dass eine große Menge an Dateien von Ihrem Konto gelöscht wurde. Sie erhalten einen Link für die Anmeldung, der natürlich dazu führt, dass Sie Ihre Kontodaten preisgeben.

Mitteilung Ihrer Bank. Bei dieser Methode wird versucht, Sie mit einer gefälschten Kontobenachrichtigung zu täuschen. Meist enthalten diese E-Mails einen bequemen Link zu einem Webformular, in das Sie Ihre Kontodaten „zur Überprüfung“ eingeben sollen. Tragen Sie niemals Ihre Daten in ein solches Formular ein. Rufen Sie stattdessen lieber Ihre Bank an, die Ihnen dankbar dafür sein wird, dass sie daraufhin Maßnahmen gegen die schädliche E-Mail einleiten kann.

E-Mail von einem „Freund“. Sie erhalten eine Nachricht, die angeblich von einem Freund oder Bekannten stammt, der sich gerade im Ausland aufhält und Ihre Hilfe benötigt. Diese „Hilfe“ besteht in der Regel darin, dass Sie ihm Geld schicken sollen. Bevor Sie das tun, sollten Sie ihn anrufen, um sich zu vergewissern, ob an der Geschichte etwas dran ist.

Gewinner eines Preisausschreibens/ Mitteilung über eine Erbschaft. Freuen Sie sich nicht zu früh, wenn Sie unerwartet etwas gewonnen haben oder einen Verwandten beerben sollen, von dem Sie noch nie gehört haben. Denn in den meisten Fällen handelt es sich bei diesen E-Mails um einen Betrugsversuch, bei dem Sie auf einen Link klicken müssen, um Ihre Daten für den Versand des Preises oder die „Verifizierung“ Ihres Erbschaftsanspruchs einzugeben.

Rückerstattung von Steuern. Diese Betrugsmasche ist sehr beliebt, denn sehr viele Menschen zahlen jährlich anfallende Steuerbeträge, die sie anweisen müssen. In diesen Phishing-Nachrichten wird in der Regel behauptet, dass Sie entweder Anspruch auf eine Rückerstattung haben oder für eine Steuerprüfung ausgewählt wurden. Dazu sollen Sie einen Antrag auf Steuerrückerstattung oder ein Steuerformular einzureichen (in dem Ihre vollständigen Daten abgefragt werden). Die so abgegriffenen Informationen verwenden Betrüger, um Sie zu bestehlen und/oder Ihre Daten weiterzuverkaufen.

Phishing-Betrugsmaschen und Malware-Bedrohungen im Zusammenhang mit Corona

Phishing-Betrügereien im Zusammenhang mit dem Coronavirus sind der neueste Versuch von Cyberkriminellen, Angst als Waffe einzusetzen. Einer der bemerkenswertesten ist der Banking-Trojaner Ginp, der Ihr Gerät infiziert und eine Webseite für die „Coronavirus-Suche“ öffnet. Dahinter verbirgt sich ein angeblicher Bezahlservice zur Suche nach infizierten Personen in Ihrer Nähe. Die Finte endet damit, dass sich die Betrüger mit Ihren Kreditkartendaten aus dem Staub machen.

Es gab auch Fälle von Betrügern, die vorgaben, im Namen wichtiger Regierungsstellen oder sogar der Weltgesundheitsorganisation (WHO) zu handeln. Die Nutzer werden bei dieser Masche direkt kontaktiert, in der Regel per E-Mail. Entweder werden Bankdaten direkt abgefragt oder die Nutzer werden aufgefordert, auf einen Link zu klicken, der dazu führt, dass Ihr Computer mit Malware infiziert wird und private Daten in die falschen Hände geraten.

Diese E-Mails und Nachrichten sehen zwar offiziell aus, aber wenn Sie sich die Link-URL (halten Sie den Mauszeiger über den Link, keinesfalls darauf klicken) oder die E-Mail-Adresse genauer anschauen, gibt es in der Regel eindeutige Anzeichen dafür, dass sie nicht authentisch oder vertrauenswürdig sein können (z. B. E-Mails der WHO oder einer staatlichen Stelle, die von einem Gmail-Konto stammen).

Fallen Sie nicht auf diese Betrügereien herein. Organisationen dieser Art fragen niemals vertrauliche persönliche Daten oder private Bankdaten ab. Und die Wahrscheinlichkeit, dass man Sie auffordert, eine App oder Software auf Ihren Computer herunterzuladen, ist ebenfalls äußerst gering. Wenn Sie also eine solche E-Mail oder Nachricht erhalten, vor allem aus heiterem Himmel, klicken Sie nicht auf die Links und geben Sie keine persönlichen Informationen oder Bankdaten weiter. Erkundigen Sie sich bei den zuständigen Behörden oder Ihrer Bank, wenn Sie sich nicht sicher sind, und nutzen/besuchen Sie nur vertrauenswürdige Webseiten und Quellen.

Gehen Sie wie folgt vor, wenn Sie eine dieser E-Mails erhalten:

- Überprüfen Sie den Absender anhand seiner E-Mail-Adresse – die Adressen der WHO haben das Format „(Name der Person)@who.int“. KEINESFALLS Gmail oder Ähnliches.

- Prüfen Sie den Link, bevor Sie darauf klicken. Stellen Sie sicher, dass die Links mit https:// und nicht mit http:// beginnen.

- Seien Sie zurückhaltend mit der Angabe von persönlichen Daten. Geben Sie niemals Ihre Anmeldedaten an Dritte weiter, auch nicht an die WHO.

- Reagieren Sie nicht überstürzt oder panisch. Betrüger versuchen, Sie unter Druck zu setzen, damit Sie unüberlegt auf Links klicken oder Anhänge öffnen.

- Aber auch wenn Sie vertrauliche Informationen weitergegeben haben, ist das kein Grund zur Panik. Setzen Sie einfach Ihre Anmeldedaten auf den entsprechenden Webseiten zurück. Ändern Sie Ihre Passwörter und kontaktieren Sie unverzüglich Ihre Bank.

- Melden Sie alle Betrügereien.

Phishing-E-Mails sind mehr oder weniger gleich gestrickt und für ein geschultes Auge durchaus erkennbar. Da das auf den ersten Blick nicht immer so einfach ist, haben wir für Sie zusammengestellt, auf welche untrüglichen Anzeichen Sie in Zukunft achten sollten.

Phishing-E-Mails: So lassen sie sich erkennen und vermeiden

Um eine Phishing-E-Mail zu erkennen, müssen Sie auf Ungereimtheiten oder Ungewöhnliches achten.

Manchmal ist es schwierig, legitime E-Mails von Phishing-Versuchen zu unterscheiden. Zunächst sollten Sie sich grundsätzlich Zeit lassen, bevor Sie Links oder Anhänge öffnen oder eine Antwort senden.

Hier ein Beispiel dafür, wie Sie auf eine verdächtige E-Mail reagieren sollten:

Sie erhalten eine E-Mail, in der Sie höflich darum geben werden, für die Opfer der jüngsten Naturkatastrophe zu spenden. Die E-Mail-Adresse lautet „info@deutschekatastrophenhilfe.net“, doch auch wenn die Organisation seriös klingt, Sie haben noch nicht von ihr gehört.

In der Regel schützt Sie Ihr Spam-Filter vor derartigen E-Mails, doch diese hat es aus irgendeinem Grund in Ihren Posteingang geschafft.

Sie kennen sich mit Computern aus und gehen bei E-Mails von Organisationen, die Sie zur Eingabe persönlicher oder finanzieller Daten auffordern, kein Risiko ein. Insbesondere dann, wenn Sie nichts angefordert haben oder die Identität der entsprechenden Organisation nicht bestätigen können.

Allein die Tatsache, dass Sie sich Zeit nehmen, bevor Sie aktiv werden, erhöht bereits Ihre Sicherheit. Trotzdem müssen Sie immer noch herausfinden, ob diese Mitteilung echt ist oder ein Betrugsversuch.

Jetzt müssen Sie genau wissen, worauf Sie bei einer Phishing-Mail achten müssen, um die richtige Entscheidung treffen zu können.

Wie sieht eine Phishing-Mail aus?

Was Phishing-Mails so hinterhältig – und damit leider auch so erfolgreich – macht, ist die Tatsache, dass sie oft so seriös wirken. In der Regel lassen sie sich jedoch an folgenden Merkmalen erkennen:

- Anhänge oder Links

- Rechtschreibfehler

- Grammatikfehler

- Unprofessionell gestaltete Grafiken

- Es wird unnötiger Zeitdruck erzeugt, als müssten Sie sofort Ihre E-Mail-Adresse oder andere persönliche Informationen überprüfen.

- Allgemeine Begrüßungen wie „Sehr geehrter Kunde“ anstelle Ihres Namens.

Hacker müssen ihre Webseiten oft in aller Eile einrichten, daher weichen einige im Erscheinungsbild erheblich von den Originalen ab. Anhand dieser Merkmale können Sie eine schädliche E-Mail aus Ihrem Posteingang herausfiltern.

Doch viele wissen nicht, was zu tun ist, wenn eine Phishing-E-Mail den Spam-Filter umgehen konnte.

Tipps für den Umgang mit bekannten Phishing-Mails

Bei der Erkennung von Phishing-Versuchen ist Achtsamkeit das oberste Gebot. Wenn Sie eine solche E-Mail in Ihrem Posteingang vorfinden (die nicht automatisch in den Spam-Ordner verschoben wurde), können Sie mit folgenden Tipps vermeiden, Opfer eines Phishing-Angriffs zu werden.

- Löschen Sie die E-Mail, ohne sie zu öffnen. Die meisten Viren werden aktiviert, wenn Sie einen E-Mail-Anhang oder einen Link im Nachrichteninhalt öffnen. Es gibt aber auch E-Mail-Clients, die Skripting erlauben, so dass man sich allein durch das Öffnen einer verdächtig aussehenden E-Mail infizieren kann. Am besten öffnen Sie verdächtige E-Mails also gar nicht erst.

- Blockieren Sie den Absender manuell. Wenn Ihr E-Mail-Programm eine entsprechende Funktion bietet, sperren Sie den Absender. Fügen Sie hierzu seine E-Mail-Domain zur Sperrliste hinzu. Das ist besonders dann hilfreich, wenn Sie das E-Mail-Konto mit anderen Familienangehörigen teilen. Jemand anderes könnte über eine seriös wirkende E-Mail stolpern, die nicht in Ihren Spam-Ordner verschoben wurde, und etwas tun, was er lieber bleiben lassen sollte.

- Installieren Sie eine zusätzliche Sicherheitslösung. Man kann nie sicher genug sein. Ziehen Sie deshalb den Kauf einer Antiviren-Software in Betracht, die Ihr E-Mail-Postfach überwacht und schützt.

Aber denken Sie vor allem daran: Das beste Mittel gegen Phishing-E-Mails ist, sie umgehend zu blockieren oder zu löschen. Und mit diesen zusätzlichen Maßnahmen können Sie Ihre Angriffsfläche für Phishing-Versuche weiter reduzieren.

Über das Erkennen und Löschen dieser E-Mails hinaus können Sie sich auch mit einer Reihe von zusätzlichen Tipps schützen.

Tipps zur Phishing-Prävention

Ob wir nun wollen oder nicht, wir werden oft täglich Opfer solcher Phishing-E-Mails.

Die meisten von ihnen werden von unseren E-Mail-Anbietern automatisch herausgefiltert, und die meisten Benutzer haben mittlerweile gelernt, diese Art von E-Mails zu erkennen und die darin enthaltenen Aufforderungen zu ignorieren.

Aber wir haben auch gesehen, wie tückisch Phishing sein kann. Sie wissen außerdem, dass sich Phishing-Angriffe auf alle Arten der Kommunikation und des Internets erstrecken – nicht nur auf E-Mails.

Wenn Sie einige einfache Tipps zur Vorbeugung von Phishing befolgen, können Sie Ihr Risiko, Opfer eines Betrügers zu werden, erheblich verringern.

Schritte für ein Mehr an Phishing-Schutz

Internetschutz beginnt mit einer grundsätzlichen Haltung und Ihrem Umgang mit potenziellen Cyberbedrohungen.

Mit Phishing werden Benutzer zur Herausgabe ihrer Zugangsdaten für alle möglichen vertraulichen Konten verleitet, z. B. für E-Mail-Konten, unternehmensinterne Intranets usw.

Selbst für umsichtige Benutzer sind Phishing-Attacken manchmal nur sehr schwer zu erkennen. Die Attacken werden mit der Zeit immer raffinierter und die Betrüger immer besser darin, ihre Maschen mit überzeugenden Mitteilungen genau auf ihre Opfer zuzuschneiden.

Im Folgenden finden Sie eine Reihe von grundlegenden Schutzmaßnahmen im Zusammenhang mit E-Mails und anderen Mitteilungen:

- Geben Sie vertrauliche Informationen niemals leichtfertig weiter. Wenn Sie eine alarmierende Mitteilung von Ihrer Bank erhalten, sollten Sie unter keinen Umständen auf den Link in der E-Mail klicken. Geben Sie stattdessen die Webadresse in die Adressleiste Ihres Browsers ein. Auf diese Weise ist sichergestellt, dass Sie auch wirklich die echte Webseite aufrufen.

- Trauen Sie alarmierenden Nachrichten nicht über den Weg. Kaum ein seriöses Unternehmen fordert per E-Mail persönliche Informationen oder Kontodaten von Ihnen an. Zu diesen Unternehmen gehören Ihre Bank, Ihre Versicherung oder jedes andere Unternehmen, zu dem Sie geschäftliche Beziehungen unterhalten. Wenn Sie eine E-Mail erhalten, in der Sie um Angabe von Kontodetails o. ä. gebeten werden, löschen Sie die Mail umgehend, und rufen Sie das Unternehmen an, um sicherzugehen, dass mit Ihrem Konto alles in Ordnung ist.

- Öffnen Sie keine Anhänge in verdächtigen oder merkwürdigen E-Mails, insbesondere keine Word-, Excel-, PowerPoint- oder PDF-Dateien.

- Klicken Sie nach Möglichkeit nicht auf eingebettete Links in E-Mails, da diese mit Malware infiziert sein können. Seien Sie vorsichtig, wenn Sie E-Mails von Anbietern oder Fremden erhalten – klicken Sie nie auf einen Link in der ursprünglichen Nachricht. Rufen Sie stattdessen die Webseite direkt auf, indem Sie die korrekte Webadresse in Ihren Browser eingeben, und überprüfen Sie die Kommunikationsrichtlinien und -verfahren des betreffenden Anbieters.

- Halten Sie Ihre Programme und Betriebssysteme auf dem neuesten Stand. Windows-Betriebssysteme sind häufig Ziel von Phishing- und anderen schädlichen Angriffen, daher sollten Sie sicherstellen, dass Ihre Systeme sicher und auf dem neuesten Stand sind. Das gilt vor allem für diejenigen, die noch ältere Betriebssysteme, vor Windows 10, verwenden.

Weniger Spam senkt das Phishing-Risiko

Im Folgenden finden Sie weitere nützliche Tipps von den Kaspersky-Experten für Internetsicherheit, mit denen Sie die Anzahl von Spam-E-Mails reduzieren können:

Richten Sie eine private E-Mail-Adresse ein. Diese Adresse sollten Sie nur für private Kommunikation verwenden. Da Spammer oft mithilfe offensichtlicher oder häufig verwendeter Namens-, Wort- und Zahlenkombinationen Listen möglicher E-Mail-Adressen erstellen, sollten Sie dafür sorgen, dass die Adresse für Betrüger schwer zu erraten ist. Sie sollten also für Ihre Privatadresse nicht einfach nur Ihren Vor- und Nachnamen verwenden. Darüber hinaus sollten Sie Ihre Adresse wie folgt schützen:

- Veröffentlichen Sie Ihre private E-Mail-Adresse niemals auf öffentlich zugänglichen Online-Ressourcen.

- Wenn Sie Ihre Adresse elektronisch angeben müssen, versuchen Sie, sie zu verschlüsseln, damit Spammer sie nicht erfassen können. Josef.Schmidt@yahoo.com beispielsweise ist für Betrüger viel zu einfach zu finden. Schreiben Sie stattdessen „Josef-Punkt-Schmidt-at-yahoo.com“.

- Wenn Ihre private Adresse von Spammern gefunden wurde, sollten Sie sie ändern. Das mag zwar mit Aufwand verbunden sein, verhindert aber, dass Sie weiteren Spam und betrügerische Nachrichten erhalten.

Richten Sie eine öffentliche E-Mail-Adresse ein. Verwenden Sie diese Adresse, wenn Sie sich in öffentlichen Foren und Chatrooms registrieren oder sich für Mailing-Listen und andere Internet-Services anmelden. Mit folgenden Tipps können Sie die Menge an Spam-Nachrichten im Postfach Ihrer öffentlichen E-Mail-Adresse reduzieren:

- Behandeln Sie Ihre öffentliche Adresse als temporäre Adresse. Die Chance, dass Spammer Ihre öffentliche Adresse erfassen, ist hoch – insbesondere wenn sie häufig im Internet verwendet wird.

- Scheuen Sie sich nicht davor, Ihre öffentliche E-Mail-Adresse oft zu ändern.

- Erwägen Sie sogar die Nutzung mehrerer öffentlicher Adressen. So können Sie besser verfolgen, welcher Service Ihre Adresse möglicherweise an Spammer verkauft.

Antworten Sie nie auf Spam. Die meisten Spammer verifizieren den Erhalt und protokollieren die Antworten. Je öfter Sie antworten, desto mehr Spam erhalten Sie.

Vorsicht bei Links zum Abbestellen von Abos. Spammer senden oft falsche Newsletter mit einem Button zum Abbestellen, um so aktive E-Mail-Adressen zu sammeln. Wenn Sie in einer dieser Nachrichten auf „Abbestellen“ klicken, steigern Sie die Menge an Spam, der bei Ihnen eingeht. Klicken Sie nicht auf entsprechende Links in E-Mails von unbekannten Quellen.

Halten Sie Ihren Browser auf dem neuesten Stand. Sorgen Sie dafür, dass Sie die neueste Version Ihres Webbrowsers verwenden und dass die neuesten Internetsicherheits-Patches installiert wurden.

Verwenden Sie Spam-Filter. Legen Sie nur E-Mail-Konten bei Anbietern an, die einen Spam-Filter anbieten. Nutzen Sie eine Virenschutz- und Internet-Sicherheitslösung, die auch fortschrittliche Anti-Spam-Funktionen umfasst.

Phishing und die Bedeutung von Internet-Sicherheitssoftware

Eine der einfachsten Methoden, sich vor Phishing-Maschen zu schützen, besteht in der Nutzung einer geeigneten Internetsicherheitssoftware auf Ihrem Computer. Internetsicherheitssoftware ist deshalb so effektiv, weil sie dem Benutzer gestaffelten Schutz in einer einzigen benutzerfreundlichen Suite bietet.

Um absolut zuverlässigen Schutz zu gewährleisten, sollte Ihr Sicherheitstarif Folgendes enthalten:

Anti-Spam-Software ist darauf ausgerichtet, Ihr E-Mail-Konto vor Phishing- und Junk-E-Mails zu schützen. Abgesehen von vordefinierten Denylists, die von Sicherheitsexperten zusammengestellt werden, besitzt Anti-Spam-Software Intelligenzfunktionen, die mit der Zeit lernen, welche Objekte schädlich sind und welche nicht. Obwohl Sie weiterhin auf der Hut sein sollten, können Sie sich darauf verlassen, dass die Software potentielle Gefahren herausfiltert. Phishing-Schutz und Anti-Spam-Software schützen Sie, wenn schädliche Nachrichten auf Ihren Computer gelangt sind.

Anti-Malware enthält neben dem Malware-Schutz auch Tools zum Schutz vor anderen Arten von Bedrohungen. Ähnlich wie Anti-Spam-Software wird auch Malware-Schutz von Sicherheitsexperten speziell programmiert, um auch äußerst geschickt getarnte Malware zu entdecken. Dank laufender Updates aus den Virendatenbanken der Anbieter lernt die Software ständig hinzu und ist so in der Lage, auch mit aktuellen Bedrohungen fertig zu werden. Ein Malware-Schutzpaket schützt Sie vor Viren, Trojanern, Würmern usw.

Durch Kombination von Firewall, Anti-Spam- und Malware-Schutzfunktionen stehen Ihnen zusätzliche Sicherungen zur Verfügung, die verhindern, dass Ihr System infiltriert wird, sollten Sie doch einmal aus Versehen auf einen schädlichen Link klicken. All diese Tool sind unverzichtbar und sollten auf allen Computern installiert sein, um Sie als wachsamen Nutzer zu unterstützen.

Trotz der raschen technologischen Entwicklung bietet Ihnen ein Sicherheitspaket von einem anerkannten Sicherheitssoftware-Anbieter Schutz für alle Ihre Geräte vor Phishing und anderen Malware-Bedrohungen.

Passwortverwaltung leicht gemacht

Zusätzlich zu Virenschutz-Software sollten Sie unbedingt einen Password Manager zur Verwaltung Ihrer Online-Zugangsdaten auf Ihrem Computer verwenden.

Es ist heutzutage unerlässlich, für jede Webseite ein eigenes Passwort zu vergeben. Im Falle einer Datenschutzverletzung werden Schadakteure versuchen, die entwendeten Anmeldedaten im Internet zu einzusetzen.

Eine der praktischsten Funktionen bei einem Password Manager besteht im automatischen Ausfüllen von Anmeldeformularen, mit der sich der Aufwand für den Benutzer erheblich verringern lässt. Außerdem lässt sich die Password-Manager-Software oft auch auf Wechseldatenträgern speichern, sodass Sie Ihre Kennwörter überall hin mitnehmen können.

Auch wenn der Umgang mit Phishing nicht immer ganz einfach ist, lässt sich mithilfe der Tipps und Empfehlungen in diesem Artikel und durch den Einsatz geeigneter Tools das Risiko, auf digitale Betrüger hereinzufallen, erheblich mindern.

Wenn Sie ein umfassendes Internet-Sicherheitspaket benötigen, sollten Sie Kaspersky Premium testen.

Verwandte Artikel: