Kaspersky

Threat Intelligence

Kaspersky als Leader im Frost Radar: Cyber Threat Intelligence 2024 ausgezeichnet

Globale Bedrohungsinformationen auf Abruf

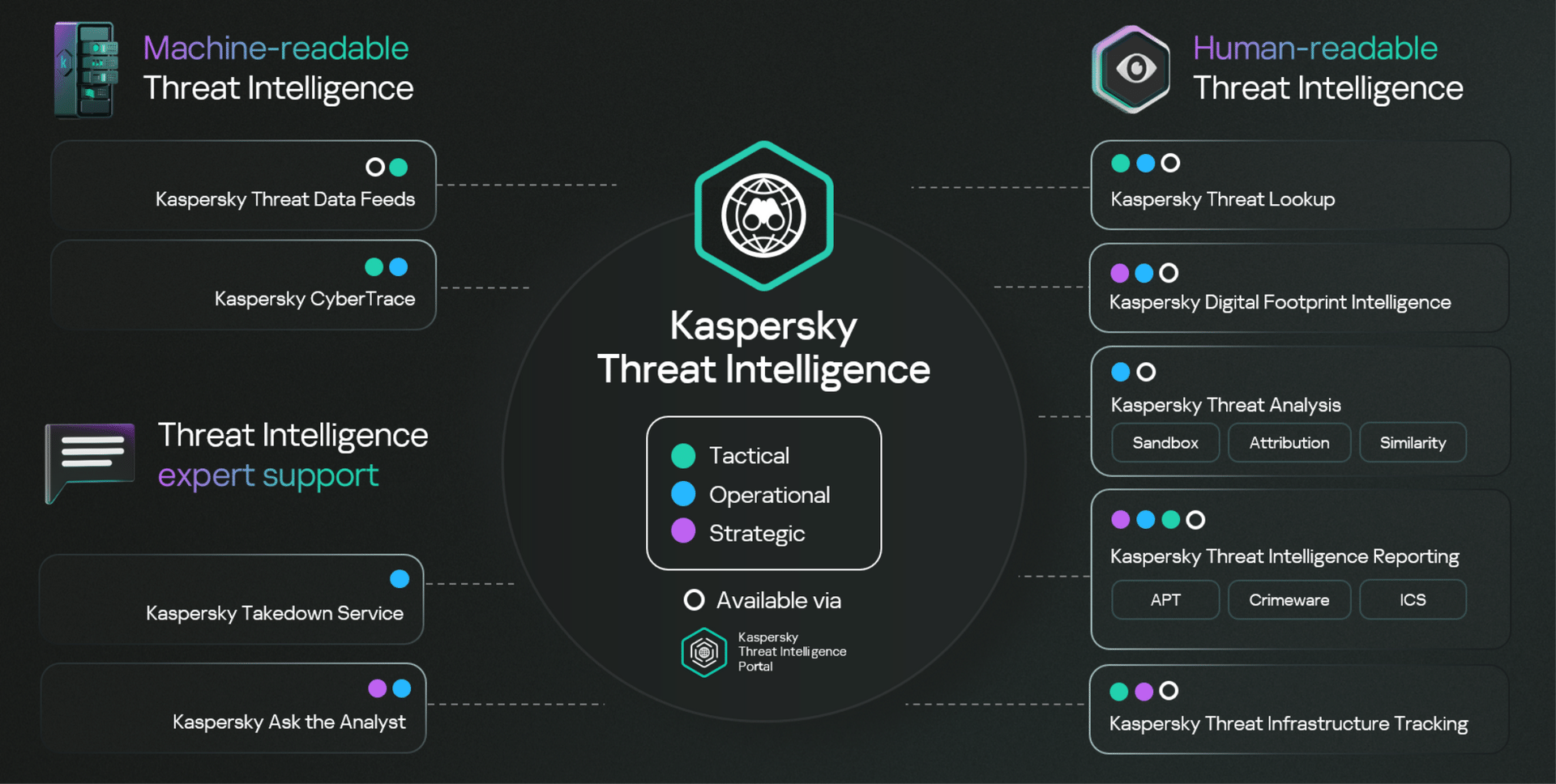

Kaspersky Threat Intelligence: Schlüsselelemente

Durch die Kombination verschiedener Datenquellen und die Forschung unserer Experten liefert das Kaspersky Threat Intelligence Portal umsetzbare Erkenntnisse. Greifen Sie auf taktische, operative und strategische Threat Intelligence zu, um in einer dynamischen Bedrohungslandschaft sicher zu bleiben.

Entdecken Sie mit dem Kaspersky Threat Intelligence Portal die Bedrohungslandschaft

Maschinenlesbare

Threat Intelligence

Mehr als 30 Threat Data Feeds für verschiedene IT- und OT-Anforderungen, unterstützt durch eine Threat Intelligence-Plattform

Kaspersky Threat Data Feeds

Optimieren Sie die Erkennungsfunktionen Ihrer vorhandenen Sicherheitskontrollen

Kaspersky CyberTrace

Ergänzen Sie Ihre vorhandenen Ressourcen mit unserem einzigartigen Fachwissen

Bedrohungsinformationen in einem für Menschen lesbaren Format

Das Kaspersky Threat Intelligence Portal vereint unser komplettes Wissen zu Cyberbedrohungen an einer zentralen Stelle.

Kaspersky APT Intelligence Reporting

Finden Sie heraus, welche APT-Akteure in Ihrem Sektor und Ihrer Region tätig sind.

Kaspersky Crimeware Intelligence Reporting

Erhalten Sie einen Überblick über Crimeware-Bedrohungen und deren erfolgreiche Bekämpfung

Kaspersky ICS Intelligence Reporting

Erfahren Sie mehr über Cyberbedrohungen für industrielle Organisationen

Kaspersky Threat Lookup

Untersuchen Sie Bedrohungen effektiv, indem Sie ihre verschiedenen Beziehungen offenlegen

Kaspersky Digital Footprint Intelligence

Untersuchen Sie die Risiken, die mit dem digitalen Fußabdruck Ihres Unternehmens verbunden sind

Kaspersky Threat Analysis

Identifizieren Sie unbekannte Bedrohungen mit einem Paket von flexiblen Tools zur Bedrohungsanalyse

Kaspersky Threat Infrastructure Tracking

Verfolgung von Bedrohungsinfrastrukturen, um laufende und zukünftige Angriffe zu entschärfen

Threat Intelligence

Expert Support

Umfassende Betreuung durch unsere erfahrenen Experten

Kaspersky Takedown Service

Fordern Sie vollständig verwaltet Takedowns von schädlichen und Phishing-Domänen an

Kaspersky Ask The Analyst

Ergänzen Sie Ihre eigenen Ressourcen mit unserem einzigartigen Fachwissen

Warum Kaspersky Threat Intelligence?

Kaspersky Threat Intelligence Portal – kostenlose Version

Erhalten Sie kostenlosen Zugang zu vertrauenswürdiger Threat Intelligence

Direkt einsetzbare Integrationen

Integrieren Sie Ihre Sicherheitstools in Kaspersky Threat Intelligence mit sofort einsatzbereiten Konnektoren oder unserer RESTful API

ANWENDERBERICHTE

Kaspersky Threat Intelligence im Einsatz

Auszeichnungen

Materialien

Kontakt zu einem Fachhandelspartner vor Ort

Möchten auch Sie Ihr Unternehmen mit unseren vielfach getesteten und ausgezeichneten Lösungen vor komplexen Cyberbedrohungen schützen? Kontaktieren Sie Ihren Partner vor Ort oder fordern Sie eine Demo an.