Datenexfiltration liegt vor, wenn sensible Informationen aus einem System oder einem Konto gestohlen werden. Sie kann unbemerkt durch Malware erfolgen. Sie kann auch auf kompromittierte Konten oder missbräuchlich genutzte Zugriffsrechte zurückgehen. Zu verstehen, wie Daten Ihre Kontrolle verlassen, ist der erste Schritt, um Verlust zu verhindern und persönliche oder geschäftliche Informationen zu schützen. Datenexfiltration beinhaltet nicht immer Malware, Angreifer können Daten auch über kompromittierte Konten oder mit normalen Tools stehlen.

Das Wichtigste in Kürze:

- Datenexfiltration ist die unbefugte Übertragung von Daten aus einem System oder Konto.

- Oft sind gestohlene Zugangsdaten oder der Missbrauch legitimer Zugriffsrechte im Spiel.

- Das Hauptrisiko ist nicht nur die Offenlegung, sondern dass Daten kopiert oder an einen anderen Ort verschoben werden.

- Datenlecks sind meist unbeabsichtigt. Exfiltration ist in der Regel absichtlich.

- Die Überwachung ungewöhnlicher Aktivitäten und die Begrenzung von Zugriffsrechten können das Risiko senken.

Was versteht man in der Cybersicherheit unter Datenexfiltration?

Datenexfiltration ist die unbefugte Übertragung oder der Diebstahl von Daten von einem Gerät oder aus einem Netzwerk. Kennzeichnend ist, dass die Daten ohne Erlaubnis von ihrem ursprünglichen Speicherort entfernt werden.

Erlangt ein Angreifer Zugriff auf ein E-Mail-Konto und lädt Kontaktlisten oder Finanzunterlagen herunter, wurden diese Informationen exfiltriert. Der Schaden entsteht, weil die Daten nicht mehr unter der Kontrolle des Eigentümers stehen und weitergegeben oder sogar verkauft werden können.

Worin unterscheidet sich Datenexfiltration von einem Datenleck?

Datenexfiltration beinhaltet in der Regel einen absichtlichen Diebstahl. Angreifer oder Insider bewegen Daten bewusst aus einem System heraus, um sie etwa für finanzielle Vorteile oder Spionage zu nutzen.

Ein Datenleck ist typischerweise unbeabsichtigt. Das kann passieren, wenn Dateien versehentlich öffentlich geteilt werden. Es kann auch vorkommen, wenn falsch verwalteter Speicher Informationen preisgibt oder sensible Daten an den falschen Empfänger gesendet werden.

Für Nutzer ist das Ergebnis dasselbe: Die Daten sind nicht mehr unter Ihrer Kontrolle. Der Unterschied liegt in der Ursache – beabsichtigtes Entfernen versus unbeabsichtigte Offenlegung.

Wie kommt es zu Datenexfiltration?

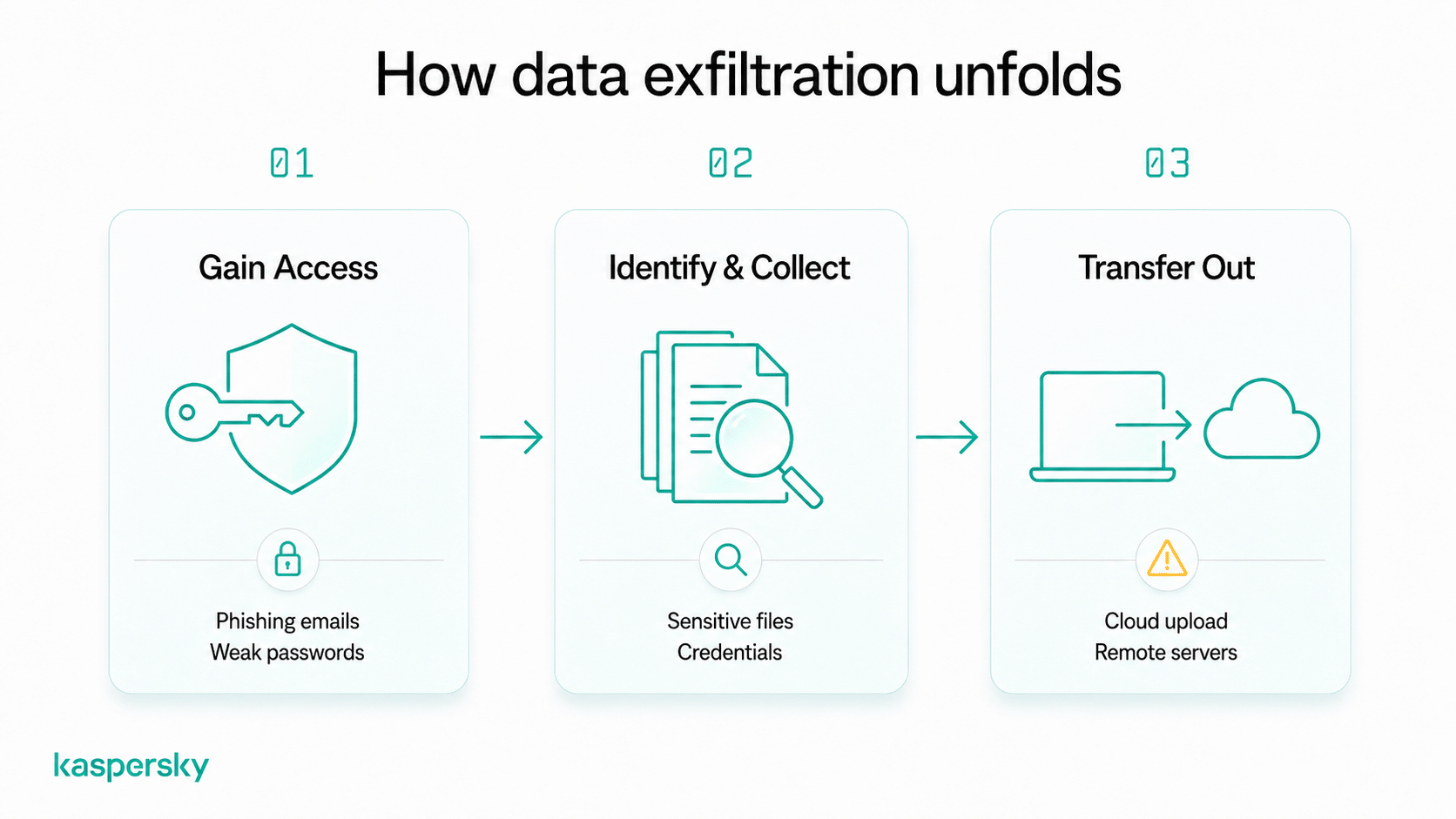

Datenexfiltration folgt meist einem Muster. Ein Angreifer verschafft sich zunächst unbefugten Zugriff auf ein System oder Konto. Anschließend identifiziert und sammelt er wertvolle Daten. Danach überträgt er diese an einen anderen Ort, an dem sie genutzt oder verkauft werden können.

Dieser Prozess erfordert nicht immer ausgefeilte Hacking-Tools. Viele Vorfälle beginnen mit alltäglichen Fehlern wie dem Klicken auf einen Phishing-Link oder der Wiederverwendung eines schwachen Passworts. Manche Angreifer nutzen kompromittierte Konten oder integrierte Tools, um Daten unauffällig zu verschieben, ohne Malware zu installieren. Das kann Indikatoren für Datenexfiltration schwer erkennbar machen.

Wie erlangen Angreifer Zugriff auf Daten?

Die meisten Angriffe beginnen mit Methoden, die darauf abzielen, Nutzer zu täuschen, statt technische Schutzmechanismen zu überwinden. Phishing-E-Mails können Links zu gefälschten Anmeldeseiten enthalten, die Benutzernamen und Passwörter abgreifen. Schädliche Downloads können Spyware installieren, die Aktivitäten überwacht oder Dateien stiehlt.

Schwache oder wiederverwendete Passwörter erleichtern zudem die Kompromittierung von Konten. Sobald Angreifer Zugriff auf ein E-Mail-Konto oder ein Cloud-System erlangt haben, können sie nach sensiblen Informationen suchen.

Wie schleusen Angreifer Daten aus einem System heraus?

Angreifer übertragen die erbeuteten Daten an einen externen Ort unter ihrer Kontrolle. Häufig werden Dateien zu Cloud-Speicherdiensten hochgeladen oder an entfernte Server gesendet.

Dabei nutzen sie oft verschlüsselte Verbindungen oder bereits vorhandene legitime Tools im System. Weil diese Methoden wie normale Aktivität wirken können, kann Datenexfiltration lange unentdeckt bleiben.

Auf welche Arten von Daten zielt Datenexfiltration ab?

Angreifer konzentrieren sich meist auf Daten, die sich für finanzielle Zwecke oder Identitätsdiebstahl nutzen lassen. Je wertvoller oder wiederverwendbarer die Informationen sind, desto attraktiver werden sie.

Häufige Ziele sind Passwörter, Finanzkontodaten und personenbezogene Daten (PII) wie Namen, Adressen und Identifikationsnummern. Oft sind auch Dateien mit Verträgen, Kundendaten oder vertraulichen Geschäftsinformationen begehrt.

Betroffen sind sowohl Privatpersonen als auch Organisationen. Gestohlene Zugangsdaten können wiederverwendet werden, um mehrere Konten zu übernehmen. Durchgesickerte Geschäftsdaten können verkauft oder für Wettbewerbsvorteile oder betrügerische Aktivitäten ausgenutzt werden.

Wie zeigt sich Datenexfiltration in der Praxis?

Datenexfiltration geschieht häufig im Hintergrund und kann wie normale Aktivität aussehen. Die folgenden Beispiele zeigen, wie sie im Alltag ablaufen kann.

- Ein kompromittiertes E-Mail-Konto leitet automatisch Anhänge und Nachrichten an einen Angreifer weiter, ohne dass die betroffene Person es bemerkt.

- Malware auf einem Laptop sammelt im Browser gespeicherte Passwörter und sendet sie an einen entfernten Server.

- Mit gestohlenen Anmeldedaten für ein Cloud-Konto kann jemand persönliche Dateien oder vertrauliche Dokumente aus dem Onlinespeicher herunterladen.

Woran erkennt man Datenexfiltration?

Datenexfiltration zu erkennen, ist nicht immer einfach. Es gibt jedoch praktische Anzeichen dafür, dass etwas Ungewöhnliches passieren könnte. Diese Indikatoren treten häufig als unerwartete Konto- oder Geräteaktivitäten auf und nicht als offensichtliche technische Warnungen.

Achten Sie auf folgende Muster:

- Ungewohnte Anmeldungen von neuen Standorten oder Geräten

- Unbekannte Geräte, die mit Ihrem Konto oder Netzwerk verbunden sind

- Große oder wiederholte Dateiübertragungen, die Sie nicht gestartet haben

- Plötzliche Benachrichtigungen über Passwortzurücksetzungen oder Sicherheitswarnungen

- Ungewöhnliches Kontoverhalten, etwa fehlende Dateien oder geänderte Einstellungen

- Unerwartete Ausschläge beim Datenverbrauch eines Geräts oder der Internetverbindung

- E-Mails oder Nachrichten, die ohne Ihr Wissen versendet wurden

Das Auftreten eines dieser Anzeichen bedeutet nicht zwangsläufig, dass Datenexfiltration stattgefunden hat, doch wiederholte oder unerklärliche Aktivitäten sollten untersucht werden.

Was geschieht mit gestohlenen Daten nach der Exfiltration?

Angreifer lassen erbeutete Daten selten ungenutzt. Gestohlene Informationen werden typischerweise monetarisiert oder mit anderen Kriminellen geteilt.

Dies kann zu unbefugten Transaktionen oder Identitätsdiebstahl führen. Für Unternehmen kann es den Betrieb stören, das Vertrauen der Kundschaft schädigen und zu rechtlichen oder Compliance-Problemen führen. Die Auswirkungen hängen von der Art der entwendeten Daten und ihrer Verwendung ab.

Wie nutzen Angreifer gestohlene Daten?

Angreifer verwenden gestohlene Daten oft, um Betrug zu begehen oder sich weiteren Zugriff auf Konten zu verschaffen. Gestohlene Zugangsdaten können wiederverwendet werden, um Bank- oder Social-Media-Konten zu übernehmen.

Daten werden außerdem regelmäßig auf Untergrundmärkten verkauft oder als Druckmittel für Erpressung eingesetzt. Angreifer drohen möglicherweise, sensible Dateien zu veröffentlichen, sofern keine Zahlung erfolgt.

Welche Risiken haben Betroffene?

Betroffene können finanzielle Verluste, den Verlust der Privatsphäre oder Reputationsschäden erleiden, wenn persönliche oder geschäftliche Informationen missbraucht werden.

Einige Risiken können über längere Zeit bestehen. Gestohlene Zugangsdaten oder persönliche Informationen bleiben für Hacker und Betrüger relevant. Sie können Monate oder Jahre später erneut verwendet werden und zu anhaltenden Kontokompromittierungen oder wiederholten Betrugsversuchen führen.

Wie können Sie Datenexfiltration verhindern?

Die Verhinderung von Datenexfiltration beginnt damit, den Zugriff zu kontrollieren und wachsam gegenüber verdächtigen Aktivitäten zu bleiben. Die meisten Vorfälle beruhen auf einfachen Schwachstellen. Dinge wie schwache Passwörter und veraltete Software können einen Angriffsweg eröffnen.

Praktische Maßnahmen, die Sie ergreifen können, sind:

- Verwenden Sie starke, einzigartige Passwörter für jedes Konto und speichern Sie sie in einem Passwortmanager

- Aktivieren Sie die Multi-Faktor-Authentifizierung (MFA), um eine zusätzliche Schutzschicht hinzuzufügen

- Seien Sie vorsichtig mit Links und Downloads, insbesondere in unerwarteten E-Mails oder Nachrichten

- Halten Sie Geräte und Apps aktuell, damit Sicherheitslücken zügig geschlossen werden

- Beschränken Sie den Zugriff auf sensible Dateien, indem Sie nur das Nötige teilen

- Nutzen Sie sichere Methoden zum Dateiaustausch, etwa vertrauenswürdige Cloud-Dienste mit Zugriffskontrollen

- Prüfen Sie Kontoberechtigungen regelmäßig und entziehen Sie Zugriffe, die Sie nicht mehr benötigen

Diese Gewohnheiten verringern die Chance, dass Angreifer eindringen oder Daten unbemerkt bewegen können.

Schützen Sie Ihre Privatsphäre

Kaspersky Premium bietet verschiedene Tools zum Schutz Ihrer Geräte, überwacht, ob Ihre Daten online verwendet oder verkauft werden, und hält Ihre Aktivitäten privat.

Premium kostenlos testenWas sollten Sie tun, wenn Sie Datenexfiltration vermuten?

Handeln Sie schnell, bleiben Sie aber ruhig, wenn Sie vermuten, dass Ihre Daten exfiltriert wurden. Frühes Eingreifen kann Schäden begrenzen und weiteren Zugriff verhindern.

Gehen Sie wie folgt vor:

- Ändern Sie Passwörter sofort – beginnen Sie mit E-Mail- und besonders wichtigen Konten

- Aktivieren oder bestätigen Sie MFA bei wichtigen Diensten

- Prüfen Sie die jüngste Kontoaktivität auf unbekannte Anmeldungen oder Downloads

- Sichern Sie betroffene Geräte, indem Sie einen Sicherheits-Scan ausführen oder Software aktualisieren

- Überwachen Sie Finanz- und Online-Konten auf ungewöhnliche Transaktionen oder Änderungen

- Kontaktieren Sie relevante Dienste oder Anbieter, wenn sensible Daten oder Zahlungsinformationen betroffen sein könnten

Auch die Dokumentation des Vorfalls kann die Wiederherstellung und – falls nötig – die Meldung unterstützen.

Warum nimmt Datenexfiltration zu?

Datenexfiltration nimmt zu, weil sich gestohlene Informationen aus Datenpannen leichter monetarisieren lassen. Angreifer können Daten verkaufen oder sie mit Ransomware-Angriffen kombinieren, um Opfer zu Zahlungen zu drängen.

Das Wachstum von Cloud-Speicher und vernetzten Diensten hat zudem mehr Möglichkeiten geschaffen, Daten zwischen Systemen zu bewegen. Diese Tools erhöhen die Bequemlichkeit. Gleichzeitig erweitern sie aber auch die Anzahl der Orte, an denen auf Daten zugegriffen und an denen sie potenziell gestohlen werden können.

Weiterführende Artikel:

- Welche Auswirkungen hat das Akzeptieren von Cookies auf Ihre Privatsphäre?

- Welche Hauptbedenken gibt es heute in Bezug auf Privatsphäre in sozialen Medien?

- Was ist Cyberkriminalität und wie hängt sie mit Datenexfiltration zusammen?

- Welche Risiken gehen von Advanced Persistent Threats (APT) bei der Datenexfiltration aus?

Empfohlene Produkte:

FAQs

Kann es zu Datenexfiltration ohne Hacking kommen?

Ja. Datenexfiltration kann ohne klassisches Hacking auftreten. Angreifer können beispielsweise gestohlene Passwörter, kompromittierte Konten oder falsch konfigurierte Cloud-Einstellungen nutzen, um mit normalen Tools auf Daten zuzugreifen und sie herunterzuladen.

Welche Geräte sind am stärksten von Datenexfiltration bedroht?

Jedes Gerät, das sensible Daten speichert oder darauf zugreift, kann gefährdet sein. Geräte mit Internetverbindung oder solche, die zwischen Nutzern geteilt werden, sind in der Regel stärker exponiert.

Können auch verschlüsselte Daten exfiltriert werden?

Ja. Verschlüsselung schützt Daten vor dem Auslesen ohne den richtigen Schlüssel, doch Angreifer können verschlüsselte Dateien dennoch kopieren oder übertragen. Gelangen sie später an den Schlüssel oder das Passwort, können die Daten zugänglich werden.

Wie vermeiden Angreifer die Entdeckung bei der Datenexfiltration?

Angreifer nutzen häufig Methoden, die normaler Aktivität ähneln, etwa das Hochladen von Dateien über legitime Dienste oder das schrittweise Übertragen kleiner Datenmengen über längere Zeit. Zudem verwenden sie oft verschlüsselte Verbindungen, um den Inhalt der Übertragung zu verbergen.