Mit diesem Artikel könnten Sie 300 € sparen. Das ist das durchschnittliche Lösegeld, das Erpresser von ihren Opfern fordern, um den Zugriff auf verschlüsselte Dateien oder blockierte Computer zurückzuerhalten.

Es ist recht einfach, sich mit Ransomware zu infizieren. Sie müssen Ihre Zeit nicht mit der Suche nach kostenlosen Pornos oder dem Öffnen von Spam verbringen. Selbst wenn Sie alles richtig machen, setzten Sie sich noch immer einem Risiko aus. Lesen Sie weiter, um zu erfahren, was der Grund dafür ist und wie Sie sich schützen können.

1. Was ist Ransomware?

Ransomware ist ein schädliches Programm, das Ihren Computer, Ihr Tablet oder Smartphone blockiert – oder Ihre Dateien verschlüsselt und dann ein Lösegeld für eine sichere Rückgabe fordert. Im Wesentlichen gibt es zwei Arten von Ransomware.

Der erste Typ sind Verschlüsseler, die Dateien verschlüsseln, wodurch nichtmehr auf sie zugegriffen werden kann. Zur Entschlüsselung der Dateien ist der Key erforderlich, mit dem sie verschlüsselt wurden – und hierfür wird das Lösegeld gezahlt.

Der andere Typ nennt sich Blocker; sie blockieren einen Computer oder andere Geräte und machen sie betriebsunfähig. Blocker stellen tatsächlich ein besseres Szenario dar als Verschlüsseler; die Chancen stehen für Opfer besser, einen blockierten Zugriff zurückzuerhalten, als verschlüsselte Dateien.

2. Wie hoch ist für gewöhnlich das Lösegeld?

Es gibt wirklich kein „gewöhnlich“. Einige Ransomware-Programme fordern nur 30 €. Andere verlangen Tausende Euro. Unternehmen und andere große Organisationen, die normalerweise durch Spear Phishing infiziert werden, erhalten eher höhere Lösegeldforderungen.

Jedoch sollten Sie bedenken, dass eine Lösegeldzahlung keine verlässliche Rückgabe der Dateien sichert.

Alles, was Sie über #Ransomware wissen müssen

Tweet

3. Kann ich die verschlüsselten Dateien ohne Lösegeldzahlung entschlüsseln?

Manchmal. Die meisten Ransomware-Programme nutzen robuste Verschlüsselungsalgorithmen, was bedeutet, dass eine Entschlüsselung ohne einen Schlüssel Jahre dauern kann.

Manchmal begehen die Kriminellen, die hinter einem Ransomware-Angriff stecken, Fehler, wodurch die Strafverfolgung die Server, die die Verschlüsselungs-Keys enthalten, beschlagnahmen kann. Wenn das der Fall ist, kann ein Entschlüsseler entwickelt werden.

Don’t pay #ransomware. Use this free decryption tool instead: https://t.co/t573dzOwFE pic.twitter.com/5x95mtrxn1

— Eugene Kaspersky (@e_kaspersky) July 26, 2016

4. Wie wird das Lösegeld gezahlt?

Für gewöhnlich wird Lösegeld in Kryptowährung, d. h. Bitcoins, gezahlt. Diese elektronische Währung kann nicht gefälscht werden. Die Transaktionshistorie steht jedem zur Verfügung, aber der Besitzer der Geldbörse kann nicht so einfach aufgespürt werden. Deshalb bevorzugen Cyberkriminelle Bitcoins: Sie verbessern die Chancen, nicht gefasst zu werden.

Einige Ransomware-Arten nutzen anonyme Online-Geldbörsen oder sogar Mobile-Payment. Die überraschendste Methode, die wir bisher beobachtet haben, waren iTunes-Karten für 50 €.

Simplifying blockchain – https://t.co/o6X4YhjHjh #bitcoin #infosec101 #banking pic.twitter.com/HbyUYTyt4J

— Kaspersky (@kaspersky) September 8, 2016

5. Wie kommt Ransomware auf meinen Computer?

Die üblichsten Überträger sind E-Mails. Ransomware kann sich als nützlicher oder wichtiger Anhang ausgeben (eine wichtige Rechnung, ein interessanter Artikel, eine kostenlose App). Sobald Sie den Anhang geöffnet haben, ist Ihr PC infiziert.

Ransomware kann in Ihr System eindringen, während Sie einfach nur durch das Internet surfen. Um die Kontrolle über Ihr System zu erhalten, verwenden Erpresser Schwachstellen in Betriebssystemen, Browsern oder Apps. Deshalb ist es sehr wichtig, dass Sie Ihre Software und Ihr Betriebssystem auf dem neuesten Stand halten (Sie können diese Aufgabe übrigens Kaspersky Internet Security oder Kaspersky Total Security überlassen, deren neuste Versionen diesen Prozess automatisieren).

Einige Ransomware-Programme können sich selbst über lokale Netzwerke verbreiten. Wenn ein solcher Trojaner eine Maschine oder ein Gerät in Ihrem Heim- oder Unternehmensnetzwerk infiziert, werden andere Endpunkte schließlich auch infiziert. Aber das ist ein seltener Fall.

Natürlich gibt es Infizierungsszenarien, die vorhersehbarer sind. Sie laden einen Torrent herunter, dann installieren Sie ein Plugin…und da haben wir es.

6. Welche Dateiarten sind am gefährlichsten?

Die verdächtigsten Dateien sind ausführbare Dateien (wie EXE oder SCR), mit Visual Basic Scripts oder JavaScript (.VBS- und .JS-Erweiterungen). Sie sind für gewöhnlich als ZIP- oder RAR-Archive verpackt, um ihre schädliche Natur zu verbergen.

10 tips to protect your files from ransomware https://t.co/o0IpUU9CHb #iteducation pic.twitter.com/I47sPIiWFF

— Kaspersky (@kaspersky) November 30, 2015

Eine andere gefährliche Dateikategorie sind MS Office-Dateien (DOC, DOCX, XLS, XLSX, PPT, usw.). Sie können gefährdete Makros enthalten; sollten Sie dazu aufgefordert werden, Makros in einem Word-Dokument zu aktivieren, sollten Sie es sich lieber noch einmal überlegen.

Nehmen Sie sich auch vor Verknüpfungsdateien (.LNK-Erweiterung) in Acht. Windows kann sie mit jedem Symbol abbilden, das Sie, in Verbindung mit einem scheinbar harmlosen Dateinamen, in Schwierigkeiten bringen kann.

Ein wichtiger Hinweis: Windows öffnet Dateien mit bekannten Erweiterungen, ohne den User darüber zu informieren, und verbirgt diese Erweiterungen standardmäßig in Windows Explorer. Sollten Sie also eine Datei mit einem Namen, wie Important_info.txt sehen, könnte es sich tatsächlich um Important_info.txt.exe handeln, einen Malware-Installer. Verbessern Sie Ihre Sicherheit, indem Sie Windows ändern, um Erweiterungen anzuzeigen.

7. Kann ich Infektionen vermeiden, wenn ich mich von schlüpfrigen Webseiten oder verdächtigen Anhängen fernhalte?

Leider können selbst vorsichtige User mit Ransomware infiziert werden. So ist es z. B. möglich, Ihren PC zu infizieren, während Sie die Nachrichten auf einer großen, namenhaften Nachrichten-Webseite lesen.

Natürlich würde die Webseite an sich keine Malware auf die Besucher übertragen – es sei denn, sie wurde gehackt, was eine andere Geschichte ist. Stattdessen dienen Werbenetzwerke, die von Kriminellen beeinträchtigt wurden, als Verteiler, und allein durch eine unbehandelte Schwachstelle kann Malware geladen werden. Und hier noch einmal: Eine aktualisierte Software und ein komplett gepatchtes Betriebssystem sind unerlässlich.

8. Ich habe einen Mac, also muss ich mir um Ransomware keine Gedanken machen, nicht wahr?

Macs können mit Ransomware infiziert werden und wurden bereits infiziert. So traf z. B. KeRanger-Ransomware, die in den beliebten Transmission-Torrent-Client eingedrungen war, Mac-User.

Unsere Experten denken, dass die Anzahl von Ransomware-Programmen für Apple-Systeme kontinuierlich steigen wird. Und da Apple-Geräte recht kostspielig sind, könnten Erpresser in Besitzern eines Macs ein besseres Ziel für höhere Lösegeldforderungen sehen.

Einige Ransomware-Arten richten sich sogar an Linux. Kein System ist vor dieser Bedrohung sicher.

Wait, my Mac can be infected? https://t.co/7Zyb3WCT3s pic.twitter.com/14fXrHytMQ

— Eugene Kaspersky (@e_kaspersky) March 9, 2016

9. Ich gehe mit meinem Handy online. Muss ich mir Sorgen machen?

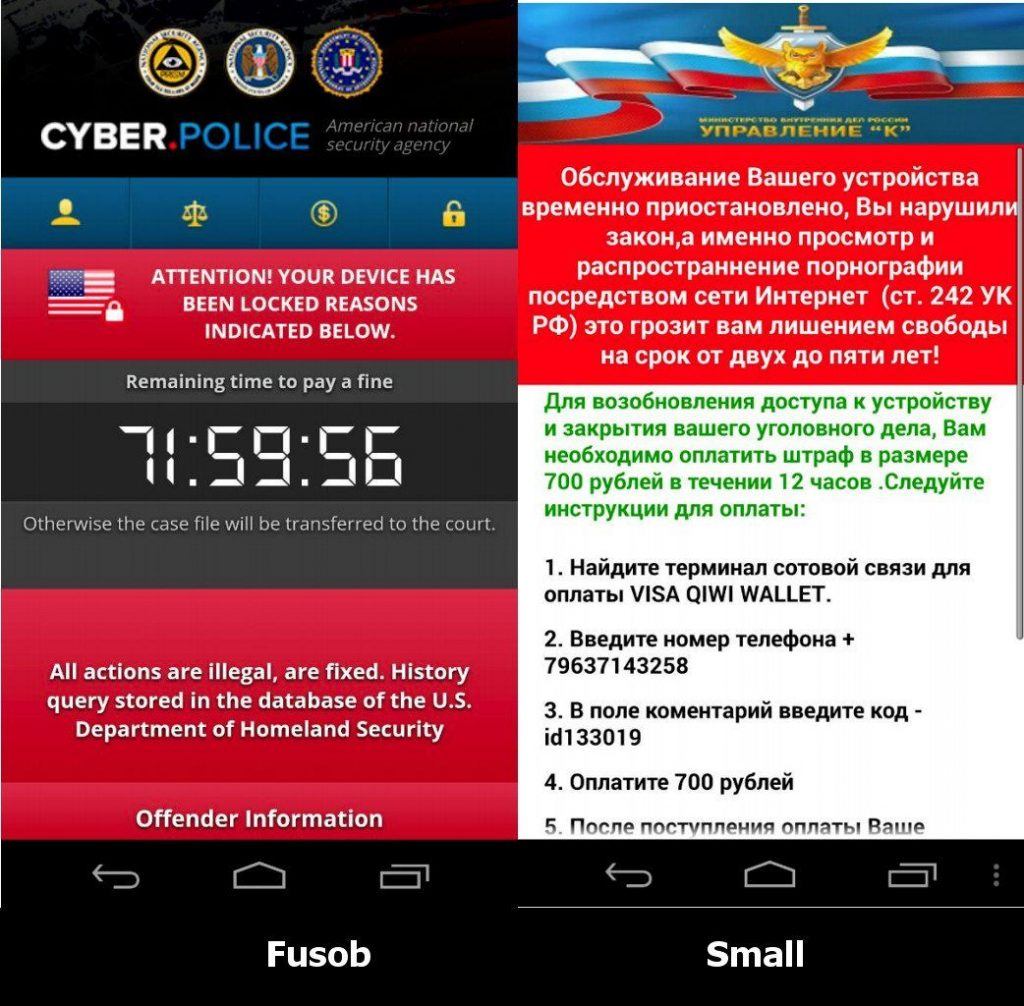

Das sollten Sie. So existieren z. B. Verschlüsseler und Blocker für Android-Geräte, und letztere sind verbreiteter. Einen Antivirus auf Ihrem Smartphone zu haben, ist nicht paranoid.

10. Also sind sogar iPhones gefährdet?

Aktuell gibt es keine Ransomware-Programme, die sich an iPhones und iPads richten. Das bezieht sich jedoch auf iPhones, die keinen Jailbreak haben. Malware kann in Geräte eindringen, die nicht an die Sicherheitseinschränkungen des verriegelten App Store von iOS und Apple gebunden sind.

iPhone-Ransomware könnte jedoch bereits hinter der nächsten Ecke lauern und kein Jailbreak-System benötigen. Wir können uns auch ein Auftreten von IdD-Ransomware vorstellen. Cyberkriminelle können hohe Lösegeldforderungen stellen, nachdem Sie ein intelligentes TV-Gerät oder einen Kühlschrank kontrollieren.

11. Wie kann ich feststellen, dass mein Computer mit Ransomware infiziert wurde?

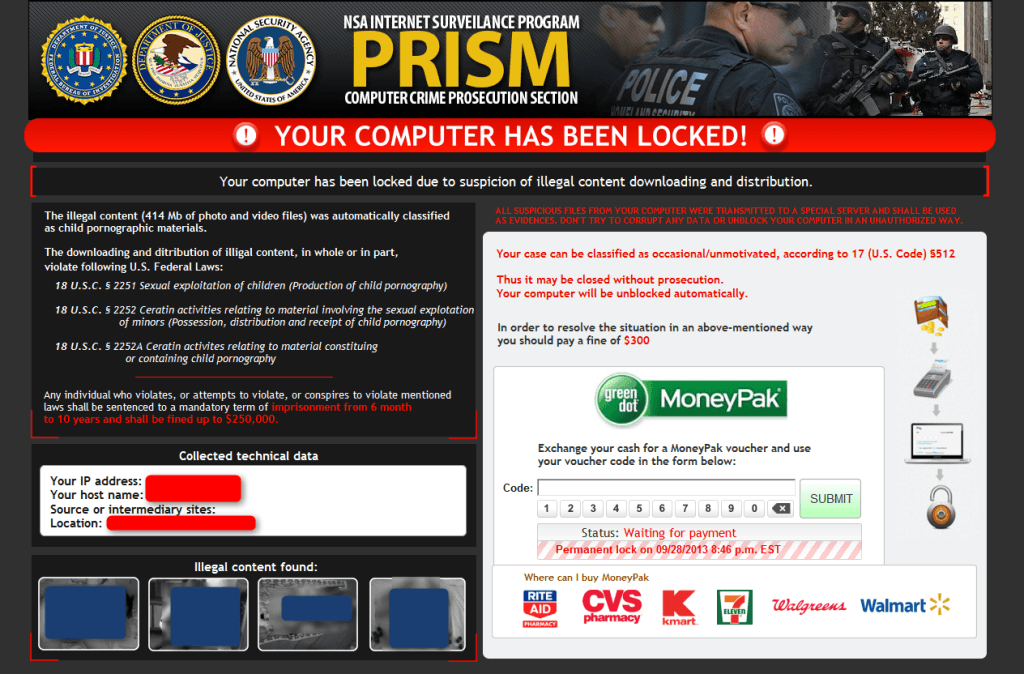

Ransomware ist nicht subtil. Sie wird sich selbst vorstellen, etwa so:

Oder so:

Oder so:

Blocker sehen eher so aus:

12. Welche Ransomware-Arten treten am häufigsten auf?

Jeden Tag tauchen neue Ransomware-Arten auf, also ist es schwer, zu sagen, welche die verbreitetste ist. Wir können unzählige Beispiele aufzählen, wie z. B. Petya, die die gesamte Festplatte verschlüsselt. Dann gibt es da auch noch СryptXXX, die sehr leistungsstark ist, und die wir bereits zweimal zu Fall gebracht haben. Und natürlich war TeslaCrypt das präsenteste Beispiel in den ersten vier Monaten im Jahr 2016; unerwarteter Weise waren es die Entwickler, die einen Hauptschlüssel veröffentlichten.

13. Wenn ich mit Ransomware infiziert werde, was sollte ich dann tun?

Sollte Ihr Computer blockiert sein – das Betriebssystem wird nicht geladen – verwenden Sie Kaspersky WindowsUnlocker, ein kostenloses Programm, mit dem Sie einen Blocker entfernen und Windows booten können.

Verschlüsseler sind schwieriger zu knacken. Zunächst müssen Sie die Malware durch Ausführen eines Antivirus-Suchdurchlaufs entfernen. Sollten Sie keinen angemessenen Antivirus auf Ihrem Computer installiert haben, können Sie hier eine kostenlose Testversion herunterladen.

Im nächsten Schritt müssen Sie Ihre Dateien zurückerhalten.

Sollten Sie eine Sicherungskopie Ihrer Dateien besitzen, können Sie Ihre Dateien einfach vom Backup wiederherstellen. Das ist bei Weitem die einfachste Lösung.

Sollten Sie keine Sicherheitskopien erstellt haben, können Sie versuchen, die Dateien mit speziellen Programmen, so genannten Entschlüsselern, zu entschlüsseln. Alle von Kaspersky Lab erstellten kostenlosen Entschlüsseler finden Sie unter Noransom.kaspersky.com.

Andere Antivirus-Unternehmen entwickeln auch Entschlüsseler. Eine Anmerkung: Stellen Sie sicher, dass Sie diese Programme von einer seriösen Webseite herunterladen; andernfalls besteht das Risiko, dass Sie von einer anderen Malware infiziert werden.

Sollten Sie nicht den richtigen Entschlüsseler finden, können Sie das Lösegeld zahlen oder sich von Ihren Dateien verabschieden. Jedoch raten wir von einer Lösegeldzahlung ab.

14. Was spricht gegen eine Lösegeldzahlung?

Zunächst gibt es keine Garantie dafür, dass Sie Ihre Dateien zurückerhalten. Man kann Erpressern nicht trauen. Ein Beispiel für unglaubwürdige Diebe sind die Ersteller von Ranscam, einer Ransomware, die nicht einmal Anstalten machte, die Dateien zu entschlüsseln, sondern sie direkt löschte (obwohl sie natürlich eine Entschlüsselung gegen Zahlung eines Lösegelds versprach).

Nach unserer Studie haben 20% der Ransomware-Opfer, die ein Lösegeld zahlten, ihre Dateien niemals zurückerhalten.

Zweitens unterstützen Sie durch eine Lösegeldzahlung dieses Geschäftsmodell von Cyberkriminalität und helfen Dieben.

15. Ich habe den Entschlüsseler gefunden, den ich brauche; warum funktioniert er nicht?

Ransomware-Entwickler reagieren schnell, wenn ein neuer Entschlüsseler herauskommt, und sie modifizieren ihre Malware, indem sie ihre Malware widerstandsfähiger gegen verfügbare Entschlüsseler gestalten. Es ist wie das Spiel Whac-A-Mole. Leider kommen Entschlüsseler mit keiner Garantie.

16. Wenn ich den Prozess der Infektion entdecke, kann ich etwas dagegen tun?

Theoretisch können Sie Ihren PC abschalten, die Festplatte entfernen, sie in einen anderen Computer einfügen und sie mit dem Antivirus dieses Computers desinfizieren. Jedoch ist es im wahren Leben für einen User schwierig oder sogar unmöglich, eine Infektion zu entdecken; Ransomware wird bis zur großen Offenbarung unauffällig ausgeführt: die Lösegeldforderung.

17. Wenn ich regelmäßig von meinen Dateien Sicherungskopien anfertige, bin ich dann sicher?

Eine Sicherungskopie Ihrer Dateien zu erstellen, ist zweifellos hilfreich, aber keine 100%-Garantie. Hier ist ein Fall: Sie lassen alle drei Tage ein automatisches Backup für den Computer Ihres Partners durchführen. Ein Verschlüsseler dringt in das System ein, verschlüsselt alle Dokumente, Fotos, usw. — aber er begreift den Ernst der Lage nicht sofort. Wenn Sie also nach einer Woche nachschauen, sind auch all die Backups verschlüsselt. Backups sind extrem wichtig, aber Ihr Schutz muss einen Schritt weiter gehen.

18. Ist ein Antivirus genug, um eine Infektion zu vermeiden?

Ja, in den meisten Fällen. Jedoch kommt es auf die Antivirus-Lösung an, die Sie verwenden. Nach unabhängigen Maßstäben von namenhaften Laboratorien (die tatsächlich die einzigen vertrauenswürdigen Maßstäbe sind), bieten die Produkte von Kaspersky Lab einen besseren Schutz als die Konkurrenz. Jedoch ist kein Antivirus 100 % effektiv.

In vielen Fällen hängt eine automatische Erkennung davon ab, wie frisch die Malwareinfektion ist. Wenn die Signatur noch nicht in die Antivirus-Datenbank eingefügt wurde, kann ein Trojaner durch eine Verhaltensanalyse erkannt werden. Sollte er versuchen, Schaden anzurichten, wird es sofort blockiert.

Unser Produkt beinhaltet ein Modul mit dem Namen System Watcher; wenn es einen Versuch zur massiven Dateiverschlüsselung feststellt, blockiert es den schädlichen Prozess und setzt alle Änderungen zurück. Bitte deaktivieren Sie niemals diese Komponente.

Kaspersky Total Security automatisiert auch Backup-Prozesse. Auch wenn etwas fürchterlich schief gehen sollte, können Sie alle wichtigen Ereignisse mittels der Sicherungskopien wiederherstellen.

19. Gibt es Einstellungen, die ich optimieren kann, um den Schutz zu verbessern?

A. Installieren Sie zunächst einen Antivirus. Aber das haben wir bereits erwähnt, nicht wahr?

B. Sie können die Skriptausführung in Browsern deaktivieren, da sie das Lieblingswerkzeug von Cyberkriminellen sind. In unserem Blog erfahren Sie, wie das für Chrome und Firefox funktioniert.

C. Machen Sie Dateierweiterungen in Windows Explorer sichtbar.

D. Machen Sie Notepad zur Standardanwendung für VBS- und JS-Dateien. Windows markiert für gewöhnlich gefährliche VBS- und JS-Skripte als Textdateien, wodurch sie weniger erfahrene Nutzer öffnen könnten.

E. Aktivieren Sie den Modus für vertrauenswürdige Programme von Kaspersky Internet Security, um die Installation von keinen Allowlist-Programmen einzuschränken. Es ist standardmäßig nicht aktiviert und benötigt ein paar Justierungen und Setups, aber es handelt sich um ein sehr nützliches Tool, besonders für diejenigen, die wenig Erfahrungen mit PCs haben und vielleicht eine hinterlistige Malware auf ihr System lassen würden.

Blocker

Blocker

Tipps

Tipps