Die Digitalisierung von Unternehmen – insbesondere im Mittelstand – ermöglicht eine schnelle Expansion, einen besseren Kundenservice und den Eintritt in neue Märkte. Auf der anderen Seite erhöht die Digitalisierung den Schaden, der durch einen Cyberangriff verursacht wird, und erschwert den Wiederherstellungsprozess. Welche Angriffe sollten angesichts der immer begrenzten Ressourcen von Unternehmen zuerst abgewehrt werden?

Um diese Frage zu beantworten, haben wir den INTERPOL Africa Cyberthreat Assessment Report 2025 studiert. Der Bericht ist deshalb nützlich, weil er polizeiliche Statistiken zur Cyberkriminalität und Daten von Unternehmen für Informationssicherheit – einschließlich Kaspersky – zusammenführt. Dadurch ist es uns möglich, die Anzahl und Art der Angriffe mit dem tatsächlich verursachten Schaden zu vergleichen. Diese Daten können verwendet werden, um die Informationssicherheitsstrategie eines Unternehmens zu entwickeln.

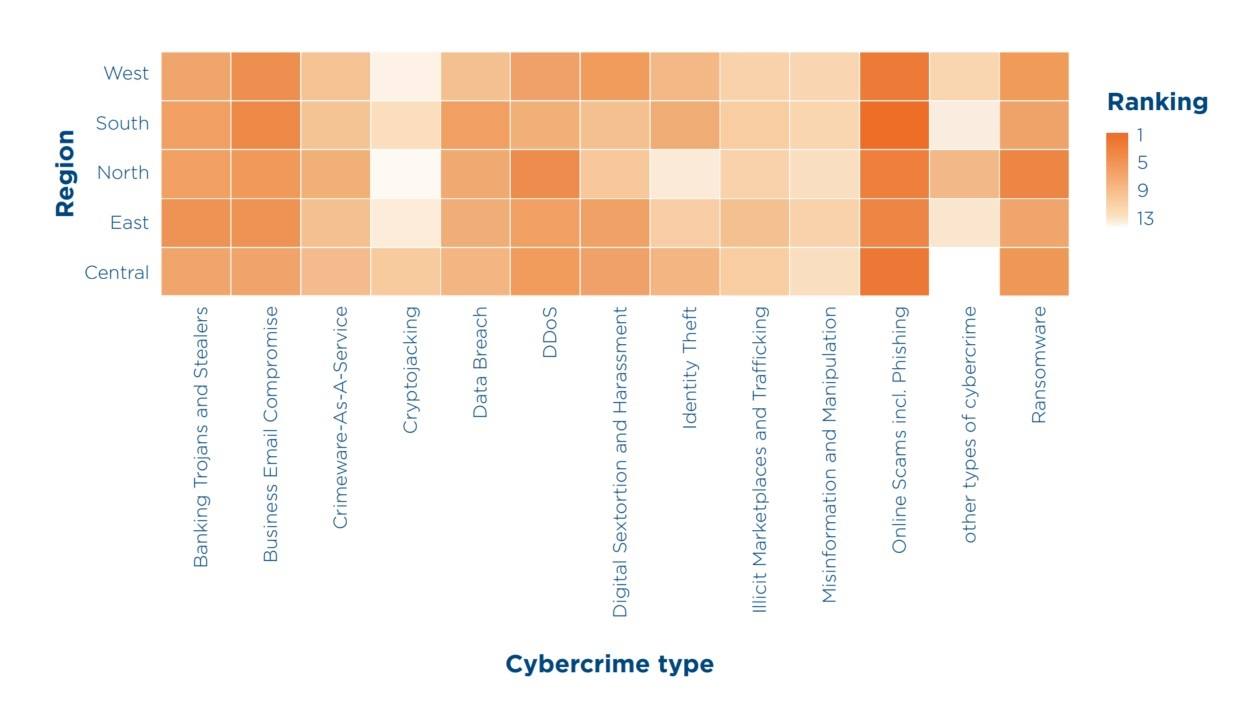

Durchschnittliches Ranking der Arten von Cyberkriminalität nach den gemeldeten finanziellen Auswirkungen in den afrikanischen Subregionen, basierend auf den Daten der INTERPOL-Mitgliedsländer. Quelle

Gezielter Online-Betrug

Die meisten Schäden auf dem gesamten Kontinent wurden mit Abstand durch betrügerische Angriffe verursacht. Diese gewinnen im Gleichschritt mit der steigenden Popularität von Mobile Banking, Digital Commerce und Social Media an Bedeutung. Neben Massen-Phishing, das auf den Diebstahl von persönlichen Daten und Zahlungsdaten abzielt, nehmen auch gezielte Angriffe rasant zu. Über Monate hinweg ködern Betrüger potenzielle Opfer in Messenger-Apps, bauen Vertrauen auf, um am Ende Geld zu erpressen – beispielsweise in Form einer gefälschten Investition in Kryptowährungen. Solche Betrugsmaschen nutzen oft romantische Beziehungen aus und werden daher als Romance-Scamming bezeichnet, es gibt jedoch auch andere Varianten. In Nigeria und der Elfenbeinküste beispielsweise wurden Betrüger festgenommen, die kleine Medienplattformen und Werbeagenturen angegriffen hatten. Als vermeintliche Werbetreibende erleichterten sie ihre Opfer um fast 1,5 Millionen US-Dollar.

Die Tatsache, dass 93 Prozent der Afrikaner für die Arbeit das gute alte WhatsApp anstelle von Unternehmenskommunikationstools verwenden, erhöht die Erfolgsrate von Angriffen auf Mitarbeiter und Unternehmensinhaber erheblich.

Ransomware-Vorfälle

Die Schlagzeilen in den Medien mögen den Eindruck erwecken, dass Ransomware-Akteure hauptsächlich auf große Unternehmen abzielen, aber die Statistiken des Berichts widerlegen diese Theorie und zeigen, dass sowohl die Anzahl der Angriffe als auch der tatsächlich verursachte finanzielle Schaden in allen Business-Bereichen erheblich sind. Darüber hinaus besteht ein direkter Zusammenhang zwischen dem Grad der Digitalisierung und der Anzahl der Angriffe. Beobachtet ein Unternehmen also insgesamt einen Anstieg der „digitalisierten“ Geschäftstätigkeit in seinem Marktsegment, nehmen die Bedrohungen mit Sicherheit entsprechend zu. In Afrika sind „Tochterunternehmen“ der größten und gefährlichsten Ransomware-as-a-Service-Plattformen – wie LockBit und Hunters International – für schwere Vorfälle auf nationaler Ebene verantwortlich.

Zu den wichtigsten Ransomware-Vorfällen in Afrika – die außerhalb des Kontinents kaum bekannt sind – sind folgende hervorzuheben: Der Diebstahl von 7 Millionen US-Dollar vom nigerianischen Fintech-Unternehmen Flutterwave, Angriffe auf den kamerunischen Stromversorger ENEO, ein groß angelegter Ransomware-Angriff zur Ausschleusung von Daten von Telecom Namibia und die gezielten Angriffe auf den südafrikanischen National Health Laboratory Service (NHLS), die zur Absage von Operationen und dem Verlust von Millionen von Laboruntersuchungsergebnissen führten.

Banking-Trojaner und Infostealer

Obwohl die direkten Verluste durch Banking-Trojaner und Infostealer außerhalb der Top 3 der Schadensfälle liegen, sind es die „Erfolge“ dieser kriminellen Branche, die sich direkt auf die Anzahl und Schwere anderer Angriffe auswirken – vor allem Ransomware und Business Email Compromise (BEC). Nachdem die Angreifer mit Infostealern so viele Zugangsdaten wie möglich von Tausenden von Benutzern stehlen, filtern und gruppieren sie die Daten nach verschiedenen Kriterien und verkaufen sie in ausgewählten Gruppen von Benutzerkonten auf dem illegalen Markt. Auf diese Weise können andere Kriminelle Passwörter kaufen, um für sie interessante Organisationen zu infiltrieren.

Business Email Compromise

In kleinen und mittleren Unternehmen, die hauptsächlich öffentliche Dienste wie Gmail oder Office 365 nutzen, erhalten Angreifer durch die Infektion mit einem Infostealer vollständigen Zugriff auf die Unternehmenskorrespondenz und den Geschäftsbetrieb. Die Angreifer können dies dann ausnutzen, um Kunden und Gegenparteien dazu zu bringen, Zahlungen für Waren und Dienstleistungen auf ein betrügerisches Konto zu leisten. BEC-Angriffe haben sich einen festen Platz in der Schadensskala erobert und kleine Unternehmen können ihnen auf zwei Arten zum Opfer fallen. Erstens können Cyberkriminelle Geld von größeren Kunden oder Partnern erbeuten, indem sie sich als das von ihnen kompromittierte kleine Unternehmen ausgeben. Zweitens ist es in einem kleinen Unternehmen einfacher, den Inhaber oder Buchhalter zu einer Überweisung zu bewegen als in einem großen Unternehmen.

Es gibt mehrere große kriminelle Syndikate mit Sitz in Afrika, die für internationale BEC-Operationen verantwortlich sind, die Schäden in Milliardenhöhe verursachen. Zu ihren Zielen gehören auch afrikanische Unternehmen, vor allem solche aus den Bereichen Finanzen und internationaler Handel.

Wie man Unternehmen vor Cyberbedrohungen schützt

Um digitalen Bedrohungen wirksam begegnen zu können, müssen die Strafverfolgungsbehörden Daten mit kommerziellen Informationssicherheitsunternehmen austauschen, die Telemetrie nutzen, um Hotspots der Bedrohungsverteilung zu identifizieren. Zu den jüngsten Erfolgen solcher Partnerschaften zählen die Operationen Serengeti (1000 Festnahmen, 134 000 bösartige Online-Ressourcen deaktiviert), Red Card (300 Festnahmen) und Secure (32 Festnahmen, 20 000 bösartige Online-Ressourcen deaktiviert). Bei diesen Operationen, die unter der Schirmherrschaft von INTERPOL durchgeführt wurden, wurden Informationen über Cyberbedrohungen von Partnern – darunter Kaspersky – verwendet.

Unternehmen können die Cybersicherheit jedoch nicht allein der Polizei überlassen; sie müssen selbst einfache, aber wirksame Sicherheitsmaßnahmen implementieren:

- Aktivieren der Phishing-resistenten Multi-Faktor-Authentifizierung (MFA) für alle Online-Konten: Google, Microsoft, WhatsApp usw.

- Installieren eines zuverlässigen Schutzes vor Malware auf allen geschäftlichen und privaten Geräten. Für Unternehmensgeräte wird eine zentrale Sicherheitsverwaltung empfohlen, wie beispielsweise die, die in Kaspersky Endpoint Detection and Response implementiert ist.

- Abhalten von regelmäßigen Schulungen zur Cybersicherheit – beispielsweise mithilfe unserer Kaspersky Automated Security Awareness Platform. Dies verringert das Risiko, dass Unternehmen BEC und Phishing zum Opfer fallen. Alle Mitarbeiter, einschließlich des Managements, sollten regelmäßig an Schulungen teilnehmen.

- Regelmäßiges Sichern aller Unternehmensdaten, und zwar so, dass die Speicher bei einem Angriff nicht zerstört werden können. Dies bedeutet, dass die Daten entweder auf Medien gesichert werden, die physisch vom Netzwerk getrennt sind, oder in einem Cloud-Speicher, wo eine Richtlinie das Löschen von Daten verbietet.

Bedrohungen

Bedrohungen

Tipps

Tipps