Der Beitrag wird aktualisiert, sobald unsere Experten neue Details bezüglich der Malware haben.

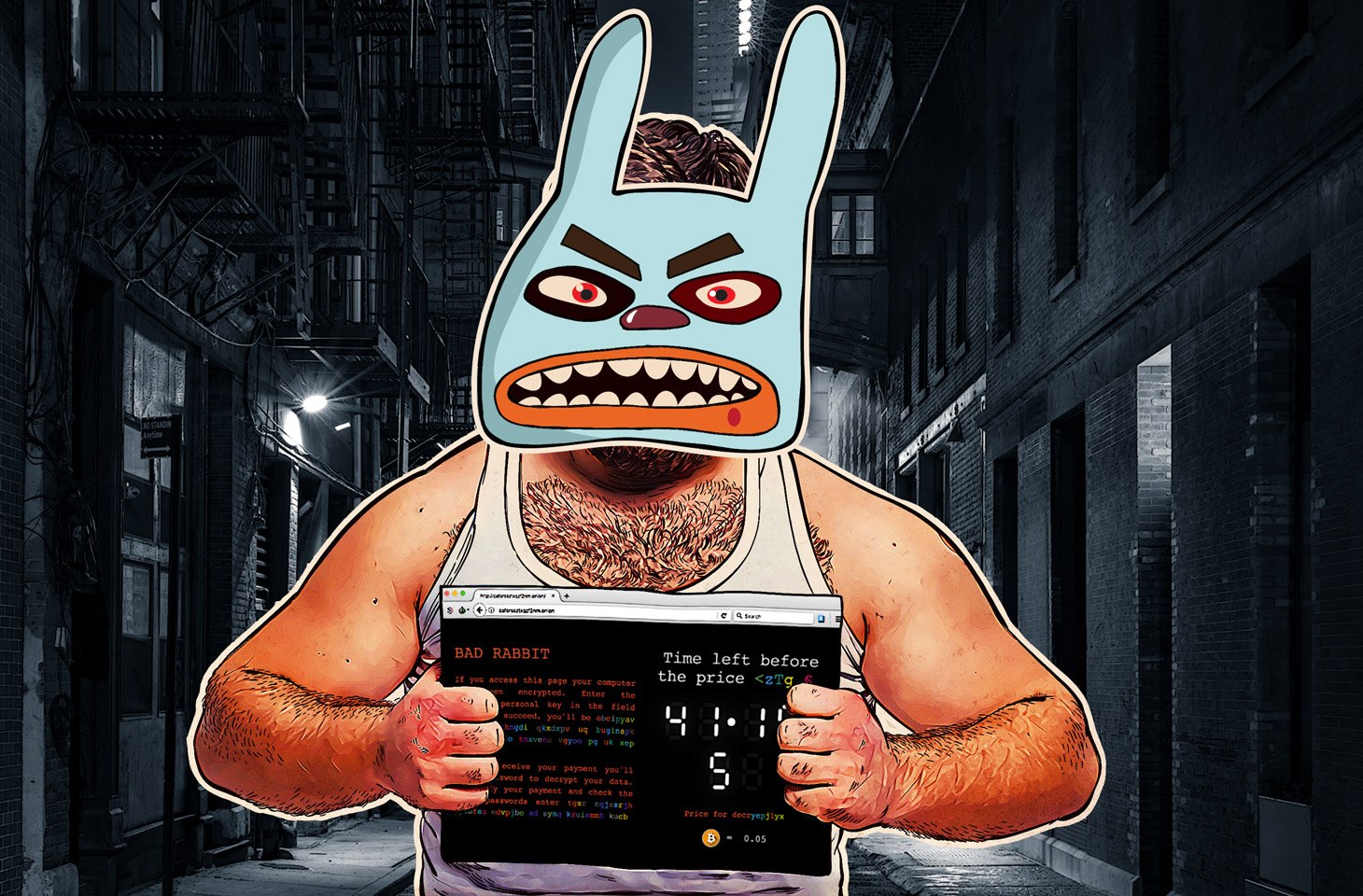

Dieses Jahr konnten wir bereits Zeugen zweier großer Ransomwareattacken werden – wir reden vom berüchtigten Erpresservirus WannaCry und von ExPetr (auch bekannt als Petya oder NotPetya). Momentan scheint eine dritte Attacke auf dem Vormarsch zu sein: Bad Rabbit. So betitelt die in der Lösegeldforderung verlinkten Darknetz-Webseite die neue Malware.

Aktuell ist bekannt, dass die Ransomware Bad Rabbit mehrere große russische Medienkanäle infiziert hat, darunter auch die Nachrichtenagentur Interfax und Fontana.ru. Auch der Flughafen Odessa in der Ukraine hat einen Cyberangriff auf seine Informationssysteme gemeldet. Noch ist allerdings nicht bekannt, ob es sich hierbei um ein und dieselbe Attacke handelt.

Die Erpresser, die hinter der Ransomware-Attacke Bad Rabbit stecken, verlangen ein Lösegeld in Höhe von 0,05 Bitcoin – umgerechnet sind das zum derzeitigen Wechselkurs rund 280 US-Dollar.

Unseren Erkenntnissen zufolge handelt es sich bei der Attacke um einen Drive-by-Angriff: Opfer laden ein gefälschtes Adobe-Flash-Installationsprogramm von einer infizierten Webseite herunter, führen die .exe-Datei manuell aus und infizieren sich somit selbst.

Ob die Möglichkeit besteht die von Bad Rabbit verschlüsselten Dateien erneut zu entschlüsseln (entweder durch die Zahlung des Lösegelds oder durch einen Defekt im Code der Ransomware) ist bislang nicht bekannt. Antivirusexperten von Kaspersky Lab untersuchen die Attacke – sobald es neue Ergebnisse gibt, aktualisieren wir diesen Beitrag.

Unseren Informationen zufolge sind die meisten Opfer dieser Attacke in Russland zu lokalisieren. Ähnliche Attacken wurde allerdings auch in der Ukraine, der Türkei und Deutschland gesichtet. Die Ransomware konnte Geräte über eine Reihe von gehackten russischen Medien-Webseiten infizieren. Unseren Untersuchungen zufolge handelt es sich hierbei um einen gezielten Angriff auf Unternehmensnetzwerke, bei dem ähnliche Methoden wie bei der ExPetr-Attacke genutzt werden. Eine Verbindung zwischen Bad Rabbit und ExPetr kann momentan allerdings nicht bestätigt werden. Weitere technische Details zur Bad Rabbit können Sie in diesem Beitrag finden.

#BadRabbit: So können Sie vermeiden, Opfer einer Ransomware Attacke zu werden.

Tweet

Produkte von Kaspersky Lab erkennen die Attacke wie folgt: UDS:DangerousObject.Multi.Generic (erkannt von Kaspersky Security Network), PDM:Trojan.Win32.Generic (erkannt von System Watcher) und Trojan-Ransom.Win32.Gen.ftl.

So können Sie vermeiden Bad Rabbit zum Opfer zu fallen:

Nutzer unserer Sicherheitslösungen:

-

Stellen Sie sicher, dass System Watcher und Kaspersky Security Network ausgeführt werden. Sollte das nicht der Fall sein, sollten die Features unbedingt aktiviert werden.

Andere Nutzer:

- Blockieren Sie die Ausführung der Dateien c:\windows\infpub.dat und c:\Windows\cscc.dat.

- Falls möglich, deaktivieren Sie WMI auf Ihrem Windows-System, um zu verhindern, dass sich die Malware über Ihr Netzwerk ausbreitet.

Tipps für jeden:

Ransomware

Ransomware

Tipps

Tipps