AceDeceiver: die Malware, die JEDES iPhone infizieren kann

Ein App Store mit raubkopierten Anwendungen hat Apples Codeüberprüfung umgangen und stiehlt nun Nutzerdaten.

167 Beiträge

Ein App Store mit raubkopierten Anwendungen hat Apples Codeüberprüfung umgangen und stiehlt nun Nutzerdaten.

Ein Überblick über die Entwicklung mobiler Malware in 2015 und Prognosen für 2016

Der Verschlüsselungstrojaner (Ransomware) Locky ist auch weiterhin aktiv. Kaspersky Lab kennt derzeit (Stand 26. Februar 2016) über 60 Modifikationen von Locky. Analysen unserer Experten ergaben, dass Internetanwender in Deutschland und

Unsere Experten konnten einen der bislang gefährlichsten Banktrojaner für das Betriebssystem Android identifizieren. Acecard richtet sich gegen fast 50 Android-Apps für Online-Banking und Online-Payment und umgeht zudem die Sicherheitsmaßnahmen von

Jüngere Nutzer unter 25 Jahren erkennen Cybergefahren besser, gehen aber auch höhere Risiken bei der Internetnutzung ein als ältere Anwender ab 45 Jahren. Wir haben auf Basis zweier Untersuchungen das Cybersicherheitsverhalten

Kaspersky Lab hat mit Asacub einen neuen mobilen Bank-Trojaner entdeckt, der sich von einem einfachen Phishing-Programm zu einer fast unschlagbaren Bedrohung entwickelt hat.

Eine neue Version der TeslaCrypt-Ransomware hat kürzlich Geräte in Japan und nordeuropäischen Ländern befallen.

Ransomware wird immer gefährlicher – hier einige einfache, aber sehr effektive Tipps zum Schutz vor den erpresserischen Schadprogrammen.

Moderne Smartphones sind voll ausgestattete Computer und viel leistungsvoller als Desktop-PCs vor zehn Jahren waren. Und deshalb enthält Ihr Gerät wahrscheinlich Daten, hinter denen Cyberkriminelle her sind.

Linux.Bliss wird im Februar 1997 zum ersten Mal beobachtet. Bis dahin war Linux weitgehend von Viren und Würmern verschont geblieben. Die in der Regel strenge Rechtevergabe und die geringe Verbreitung

Kaspersky Lab stellt die neuen Versionen seiner Heimanwenderlösungen vor. So bietet Kaspersky Internet Security – Multi-Device 2016 erweiterten, plattformunabhängigen und einfach zu bedienenden Schutz – für die Absicherung von Privatsphäre,

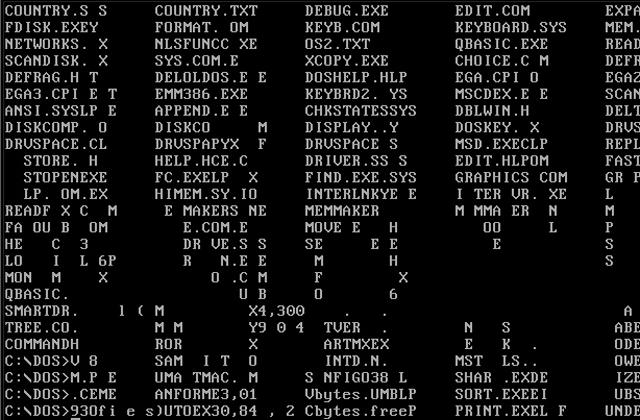

Bislang waren Viren auf DOS, den Boot-Sektor und Makros beschränkt. Viren für Windows gab es zwar schon, z.B. „WinVir 1.4“, allerdings nur im Labor, in geschlossenen Insiderzirkeln. Mit Win.Tentacle ist

Die Zahl der angreifbaren Google-Geräte wächst immer weiter, seit die bisher schlimmsten Android-Sicherheitslücken entdeckt wurden. Es gibt bereits Patches, doch leider erreichen diese viele Anwender nicht.

Papier ist geduldig, virtuelles Papier verwundbar. Mit „Concept“ taucht 1995 der erste Makro-Virus auf. Bis dahin waren Viren in der Regel in Maschinensprache-Assembler programmiert. Das setzte sehr gute Programmierkenntnisse voraus.

Und dann kam Michelangelo: 1992 löste dieser Virus eine noch nie vorher da gewesene Medienhysterie aus. Man könnte sagen mit Michelangelo waren Viren im Medienzeitalter angekommen. Benannt wurde der Virus

Die Viren schlagen zurück: 1992 setzt sich zumindest in einigen Bereichen der Industrie das Wissen um die Notwendigkeit von Antivirus-Programmen durch. Prompt reagieren die Autoren der lästigen Biester – Peach

Cascade läutet 1988 die zweite Virengeneration ein. Zum ersten Mal ist ein Virus speicherresident, bleibt also nach dem ersten Start im Arbeitsspeicher des Computers aktiv und infiziert automatisch neue „Com“-Dateien.

Schwarzer Peter für Virenautoren: 1988 zieht der Vienna-Virus um die Welt und infiziert Dateien mit der Endung „com“. Mittlerweile ist ein Computervirus für Medien und Unternehmen interessant, in den Zeitungen

1986 programmieren zwei Brüder in Pakistan den „Brain“-Virus (auch Pakistani flu), den ersten Virus für IBM-PCs. Er ist harmlos, verändert nur den Namen der befallenen Diskette in „Brain“ und pflanzt

Unschuldige Zeiten: Der Creeper-Virus war nicht nur harmlos, er teilte auch der Welt mit, dass er sich auf einem Computer eingenistet hatte. Anfang der 70er Jahre für das Betriebssystem Tenex

1982 ist Richard Skrenta 15, als er Elk programmiert, einen Virus für die damals extrem populären Apple II Heimcomputer. Elk, manchmal auch Elk Cloner genannt, hat die fragwürdige Ehre, der