Unsere Smartphones und andere Geräte sammeln täglich riesige Mengen an Daten über uns und übermitteln sie an Dutzende oder Hunderte von Drittunternehmen. Dies gilt auch für Standortinformationen, für die es einen riesengroßen Markt gibt. Kauf und Verkauf geschehen natürlich ganz ohne unser Wissen, was unvorhersehbare Risiken für den Datenschutz birgt.

Der jüngste Hackerangriff auf den Standortdatenbroker Gravy Analytics verdeutlicht, wie problematisch solche Praktiken sind. In diesem Artikel analysieren wir, wie Datenhändler vorgehen und was passieren kann, wenn die gesammelten Daten an die Öffentlichkeit gelangen. Außerdem geben wir Tipps, wie du deine Standortdaten schützen kannst.

Was Standortdatenbroker tun

Datenbroker sind Unternehmen, die Informationen über Nutzer sammeln, verarbeiten und verkaufen. Diese Informationen erhalten sie von mobilen Apps, Online-Werbenetzwerken, Online-Analysesystemen, Telekommunikationsanbietern und aus einer Vielzahl anderer Quellen – von Smart-Home-Geräten bis hin zu Autos.

Theoretisch werden diese Daten nur für Analysen und zielgerichtete Werbung erfasst. In der Praxis gibt es jedoch oft keinerlei Nutzungsbeschränkungen und scheinbar kann jeder sie kaufen. Eine beunruhigende Tatsache: Deine Daten können praktisch für beliebige Zwecke verwendet werden. Eine Untersuchung aus dem letzten Jahr ergab beispielsweise, dass Datenhändler sogar für staatliche Geheimdienste arbeiten können – entweder direkt oder über Vermittler.

Datenhändler sammeln Benutzerinformationen aller Art. Eine der wichtigsten und sensibelsten Kategorien sind Standortdaten. Die Nachfrage ist tatsächlich so groß, dass es neben allgemeinen Datenhändlern auch Firmen gibt, die sich auf den Bereich Standortdaten konzentrieren.

Sogenannte Standortdatenbroker sind Unternehmen, die auf die Erfassung und den Verkauf von Informationen zum Standort von Nutzern spezialisiert sind. Einer der wichtigsten Akteure in diesem Segment ist das amerikanische Tracking-Unternehmen Gravy Analytics, das 2023 mit dem norwegischen Unternehmen Unacast fusionierte.

Das Datenleck bei Gravy Analytics

Im Januar 2025 wurde ein Datenleck bei Gravy Analytics bekannt. Zunächst gab es nur inoffizielle Berichte, die auf einem Beitrag in einem russischen Hackerforum basierten. Der Autor behauptete, er habe Gravy Analytics gehackt und die Standortdaten von Millionen von Nutzern gestohlen. Als Beweis legte er Screenshots der Datensammlung vor.

Die offizielle Bestätigung ließ nicht lange auf sich warten. Unacast, die Muttergesellschaft von Gravy Analytics, musste nach norwegischem Recht die nationale Regulierungsbehörde benachrichtigen.

In der Erklärung erklärte das Unternehmen, dass sich am 4. Januar eine nicht autorisierte Person „mithilfe eines illegalen Zugangsschlüssels“ Zugriff auf die AWS Cloud-Speicherumgebung von Gravy Analytics verschafft habe. Der Eindringling habe „bestimmte Dateien gestohlen, die möglicherweise persönliche Benutzerdaten enthalten.“

Analyse der bei Gravy Analytics geleakten Daten

Mit Details darüber, welche Daten kompromittiert worden sein könnten, hatten es Unacast und Gravy Analytics nicht eilig. Wenige Tage später veröffentlichte jedoch ein unabhängiger Sicherheitsforscher eine ausführliche Studie über die abgeflossenen Informationen. Dabei stützte er sich auf eine Stichprobe der gestohlenen Daten.

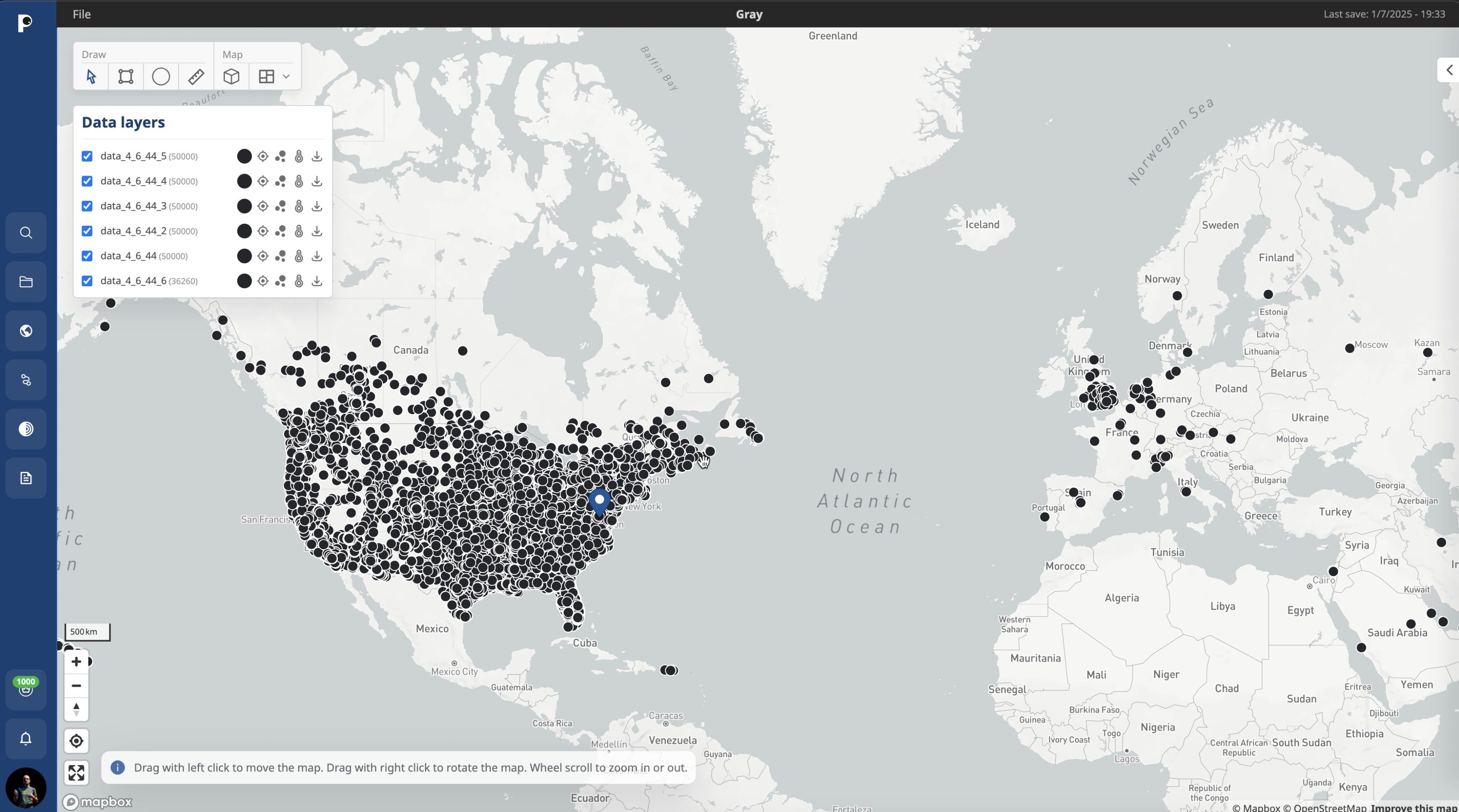

Das Leck bei Gravy Analytics umfasste die Standortdaten von Nutzern auf der ganzen Welt.Quelle

Wie sich herausstellte, war durch den Angriff auf Gravy Analytics eine riesige Menge an Standortdaten von Nutzern weltweit durchgesickert – von Russland bis in die USA. Das von dem Forscher analysierte Fragment war 1,4 GB groß und enthielt rund 30 Millionen Datensätze. Der Großteil davon wurde in den ersten Januartagen 2025 gesammelt. Der Hacker behauptete, die gestohlene Datenbank sei 10 TB groß. Es könnte sich also insgesamt um über 200 Milliarden Datensätze handeln!

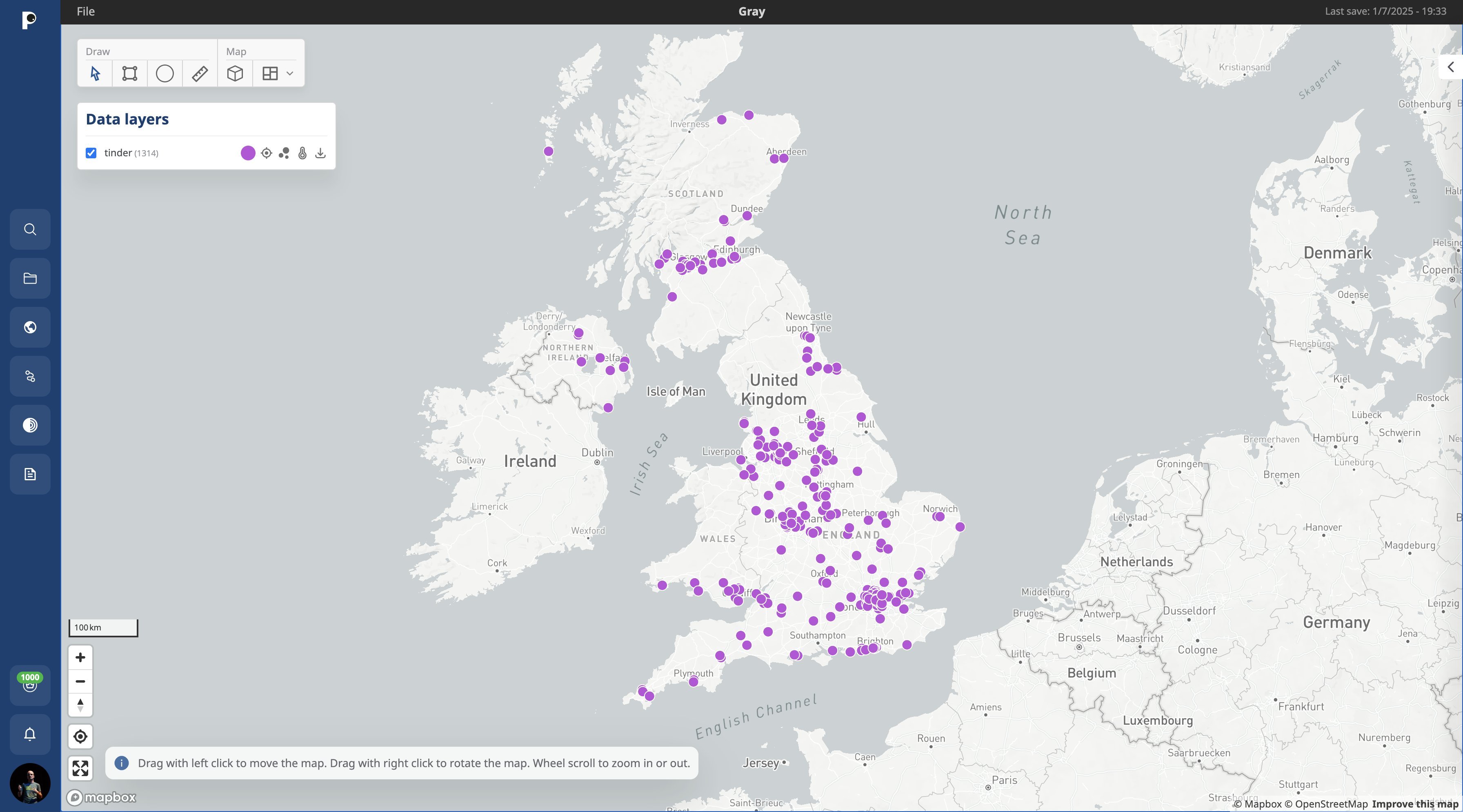

Die betroffenen Daten wurden von mobilen Apps gesammelt und von Gravy Analytics erworben. Sie sollten zusammengefasst und anschließend weiterverkauft werden. Eine Analyse des Datenlecks ergab eine Liste mit Tausenden von Apps, die Standortdaten sammeln. Die untersuchte Stichprobe enthielt beispielsweise Daten, die von 3.455 Android-Apps erfasst worden waren. Darunter waren auch von Dating-Apps.

Die Standortdaten von Tinder-Nutzern aus Großbritannien zeigen beispielhaft, welche Daten bei Gravy Analytics durchgesickert sind.Quelle

Tracking und Deanonymisierung von Nutzern anhand von Daten aus dem Gravy Analytics-Leck

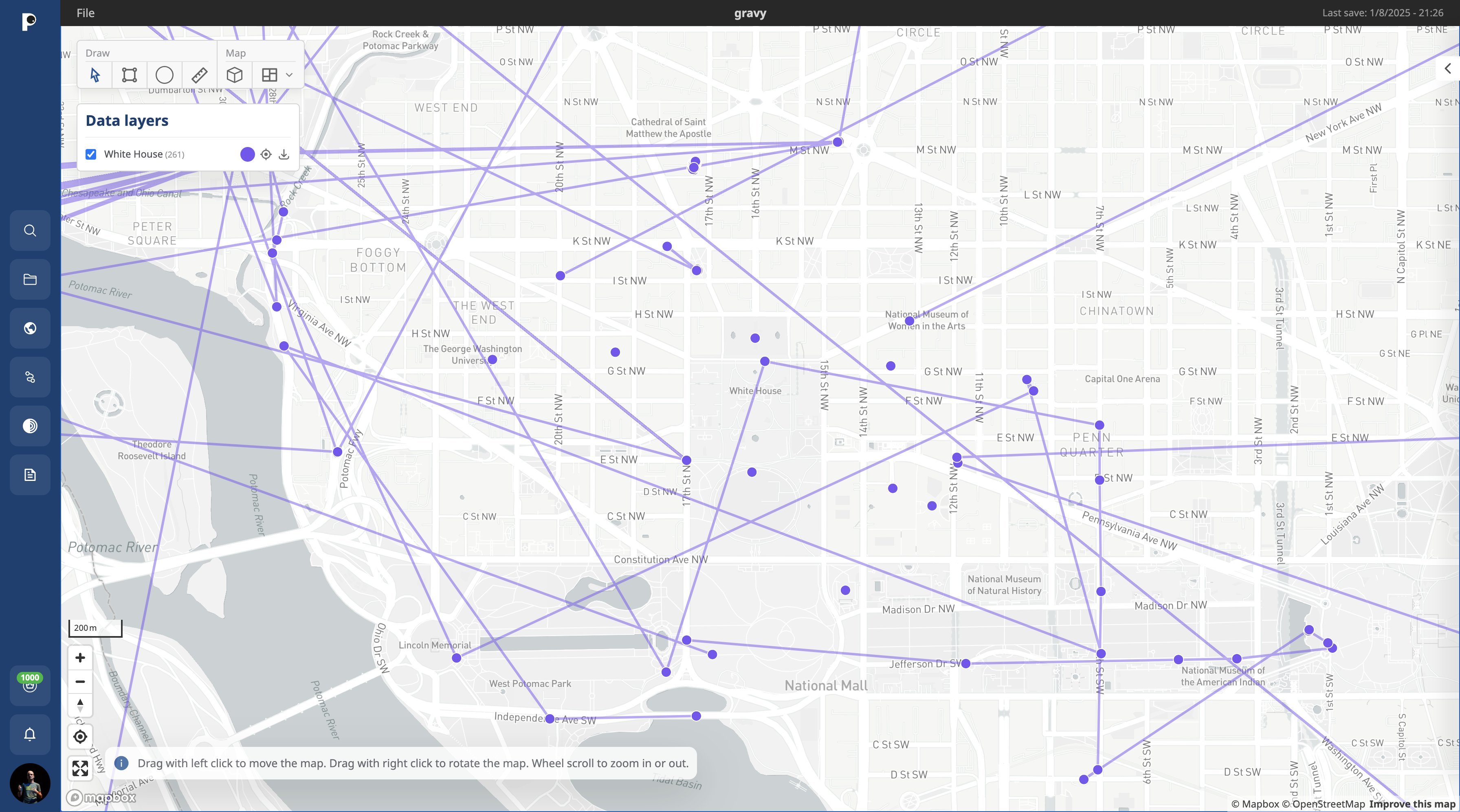

Der Gravy Analytics-Hack hat einen sehr unangenehmen Nebeneffekt: Die durchgesickerten Daten sind mit Werbe-IDs verknüpft – IDFA für iOS- bzw. AAID für Android-Geräte. Dadurch lassen sich die Bewegungen der Nutzer in vielen Fällen über einen längeren Zeitraum hinweg nachverfolgen. Hier ist beispielsweise eine Karte solcher Bewegungen in der Umgebung des Weißen Hauses in Washington (für diese Visualisierung wurde nur eine kleine Stichprobe der gestohlenen Daten verwendet, die vollständige Datenbank enthält wesentlich mehr Informationen):

Die Daten aus dem Gravy Analytics-Leck sind mit Werbe-IDs verknüpft. Deshalb können die Bewegungen von Nutzern nachverfolgt werden.Quelle

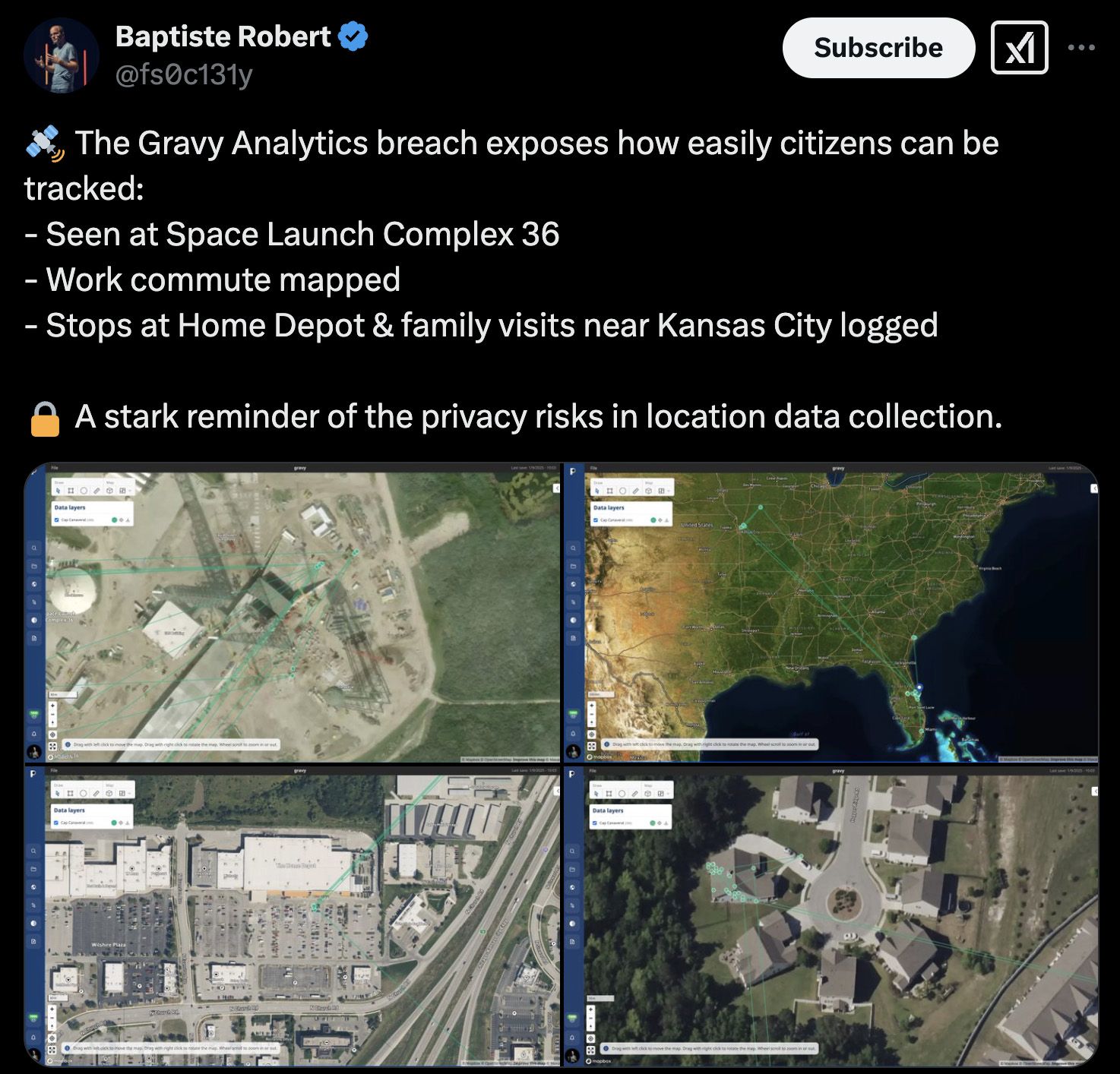

Und damit nicht genug: Einige Daten können sogar deanonymisiert werden. So konnte der Forscher beispielsweise die Bewegungen eines Nutzers nachverfolgen, der den Blue Origin-Startplatz besucht hatte:

Ein Beispiel für die Deanonymisierung von Nutzern mithilfe von Standortdaten, die aus Gravy Analytics abgeflossen sind.Quelle

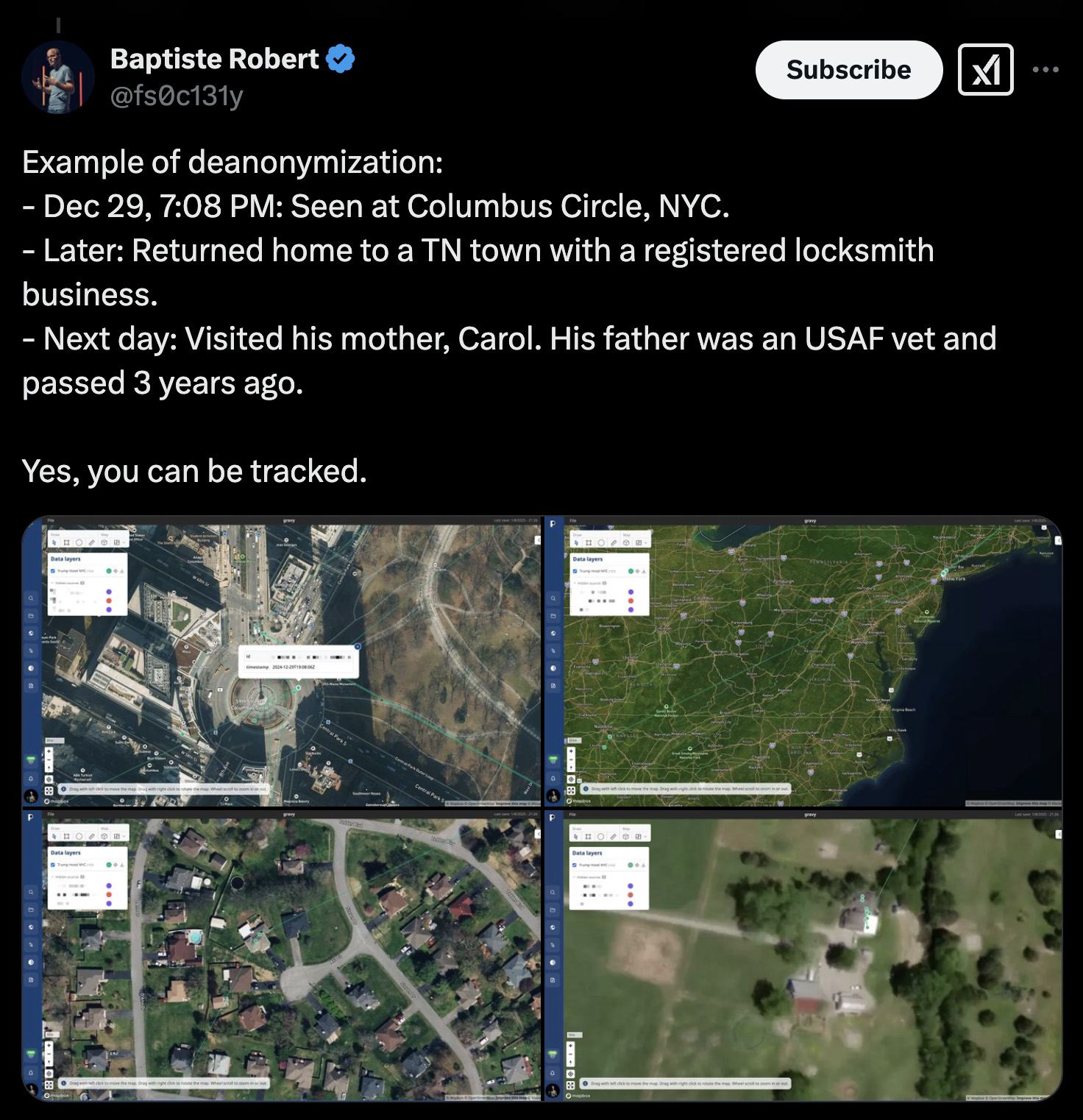

Ein weiteres Beispiel: Der Forscher konnte die Bewegungen eines Nutzers wie folgt nachverfolgen – vom Columbus Circle in Manhattan zu seinem Wohnort in Tennessee und am nächsten Tag zum Haus seiner Eltern. Anhand von OSINT-Daten konnte der Forscher dann sehr viel über diese Person herausfinden – unter anderem den Namen der Mutter und die Tatsache, dass der verstorbene Vater früher bei der US Air Force war.

Ein weiteres Beispiel für die Deanonymisierung von Nutzern mithilfe von Standortdaten, die aus Gravy Analytics durchgesickert sind.Quelle

Die Datenpanne bei Gravy Analytics veranschaulicht die ernsten Risiken, die mit dem Datenhandel und insbesondere mit Standortdatenbrokern verbunden sind. Durch den Hack flossen große Mengen an Standortdaten ab, die von mobilen Apps gesammelt wurden.

Anhand dieser Daten lassen sich die Bewegungen einer großen Zahl von Personen mit relativ hoher Genauigkeit nachverfolgen. Die geleakte Datenbank enthält zwar keine direkten persönlichen Identifikationsmerkmale (z. B. Vor- und Nachnamen, Ausweisnummern, Adressen oder Telefonnummern), trotzdem ist durch die Verknüpfung mit Werbe-IDs in vielen Fällen eine Deanonymisierung möglich. Anhand verschiedener indirekter Merkmale ist es möglich, die Identität eines Nutzers festzustellen, seinen Wohn- und Arbeitsort herauszufinden und seine sozialen Verbindungen zu verfolgen.

Wie kannst du deine Standortdaten schützen?

Das Erfassen der Standortdaten von Nutzern ist mittlerweile eine so weit verbreitete Praxis, dass es auf diese Frage leider keine einfache Antwort gibt. Es gibt keinen magischen Schalter, mit dem du alle Internetunternehmen weltweit daran hindern kannst, deine Daten zu sammeln.

Du kannst aber zumindest die Menge an Informationen über deinen Standort minimieren, die in die Hände von Datenbrokern gelangen. Das geht so:

- Sei vorsichtig mit Apps, die Zugriff auf Standortdaten verlangen. Oft funktionieren Apps auch ohne diese Funktion einwandfrei. Wenn es keinen plausiblen Grund dafür gibt, dass die App deinen Standort wissen muss, lehne die Berechtigung einfach ab.

- In Apps, die deinen Standort unbedingt für ihre Funktion benötigen, solltest du den Datenschutz sorgfältig konfigurieren. Hier findest du beispielsweise unsere Konfigurationsanleitungen für die beliebtesten Jogging-Apps.

- Verbiete Apps, deinen Standort im Hintergrund zu verfolgen. Wähle für Berechtigungen immer die Option „Nur während der Nutzung der App“ aus.

- Lösche Apps, wenn du sie nicht mehr benötigst. Versuche grundsätzlich, möglichst wenig Apps auf deinem Smartphone zu haben. Dadurch reduzierst du die Anzahl potenzieller Datensammler auf deinem Gerät.

- Wenn du Geräte mit Apple iOS, iPadOS oder tvOS verwendest, deaktiviere das App-Tracking. Dadurch wird eine Deanonymisierung der erfassten Daten verhindert.

- Wenn du Android verwendest, lösche die Werbe-ID deines Geräts. Sollte diese Option in deiner Betriebssystemversion nicht verfügbar sein, setze die Werbe-ID regelmäßig zurück.

- Installiere eine robuste Sicherheitslösung, die Werbe-Tracking auf allen deinen Geräten blockieren kann.

Weitere Tipps dazu, wie du die Erfassung von allgemeinen Daten über dich ausbremsen kannst, findest du in unserem Artikel Werbung im Dienste von … Geheimdiensten.

Privatsphäre

Privatsphäre

Tipps

Tipps