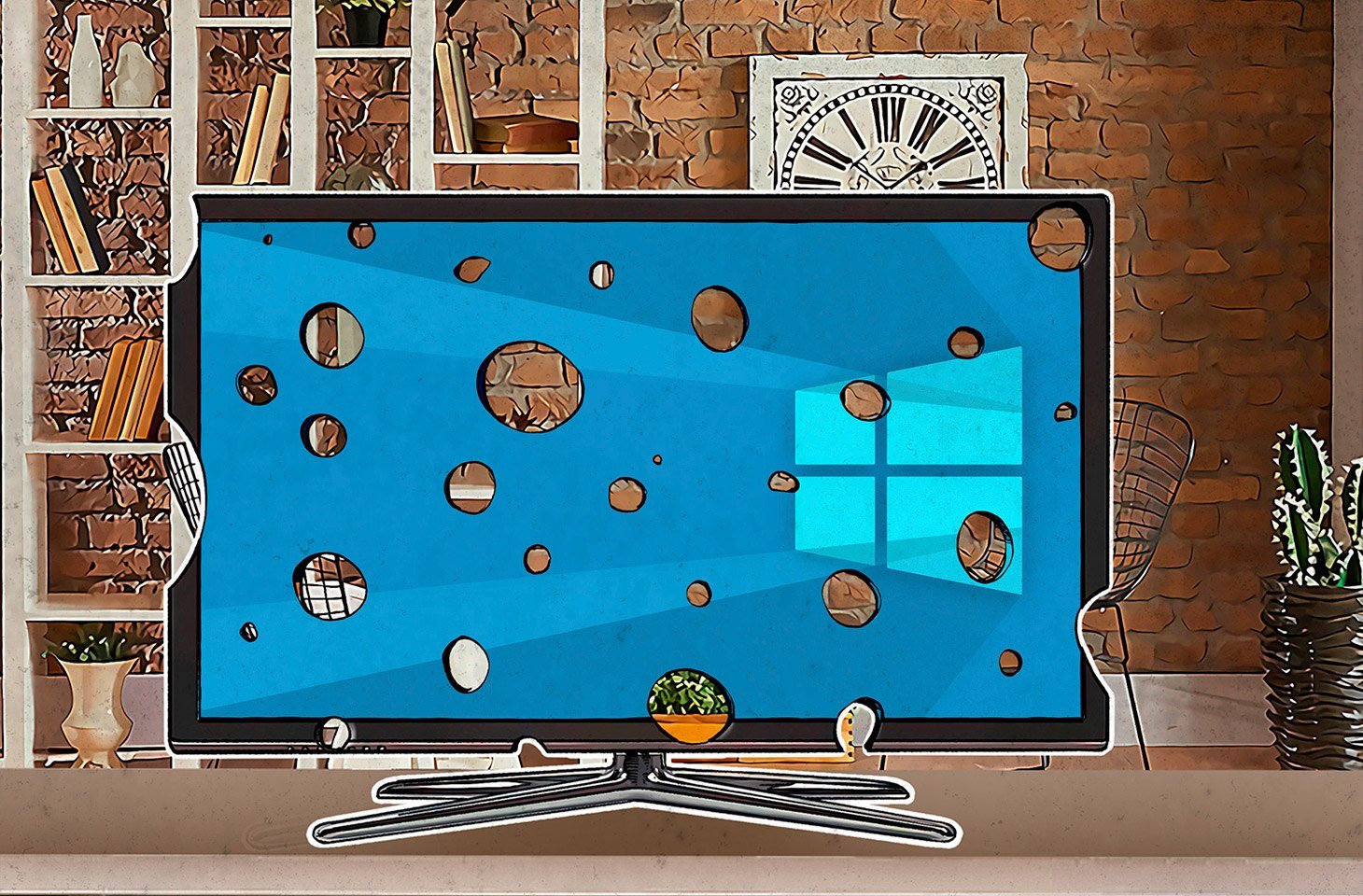

Windowsbetriebssysteme werden von Cyberkriminellen weiterhin Stresstests unterzogen. Unsere Schutztechnologien erkennen diese Versuche nach wie vor und schützen Nutzer effektiv vor Exploitation. Bei der in diesem Beitrag beschriebenen Entdeckung handelt es sich in keinem Fall um die erste oder zweite ihrer Art; doch dieses Mal haben unsere Systeme einen Versuch entdeckt, die Schwachstelle CVE-2018-8611 in Windows Kernel Transaction Manager auszunutzen.

Der neue Zero-Day-Exploit wurde gegen mehrere Opfer im Nahen Osten und in Asien eingesetzt. Die Schwachstelle, die ausgenutzt wurde – CVE-2018-8611 – ermöglichte eine Erhöhung der Berechtigungen in Fällen, in denen der Windows-Kernel Objekte im Speicher nicht ordnungsgemäß verarbeitet. Infolgedessen können Kriminelle beliebigen Code im Kernelmodus ausführen.

In der Praxis bedeutet das, dass Cyberkriminelle Programme installieren, Daten ändern oder einsehen oder sogar neue Konten erstellen können. Unseren Experten zufolge kann der Exploit auch dazu verwendet werden, Sandboxen moderner Web-Browser, darunter auch Chrome und Edge, zu umgehen. Alle wesentlichen technischen Details finden Sie in diesem Beitrag auf Securelist. Kunden von Kaspersky Intelligence Reports stehen darüber hinaus zusätzliche Informationen über die Sicherheitslücke mit der Kennung CVE-2018-8611 sowie über die Exploit-Akteure unter intelreports@kaspersky.com zur Verfügung.

Selbstverständlich haben unsere Experten die Entwickler unverzüglich über die Sicherheitslücke unterrichtet; Microsoft hat seinerseits einen entsprechenden Patch veröffentlicht, der korrigiert, wie der Windows-Kernel Objekte im Speicher verarbeitet.

So können Sie sich schützen

Hier einige Tipps, um sich angemessen zu schützen:

- Nur weil der Exploit zum Zeitpunkt der Entdeckung erst wenige Opfer gefunden hat, sollten Sie deshalb nicht weniger aufmerksam sein. Mit der Veröffentlichung können auch weitere Cyberkriminelle versuchen, die Schwachstelle auszunutzen. Installieren Sie verfügbare Patches daher umgehend.

- Aktualisieren Sie regelmäßig Ihre Unternehmenssoftware.

- Verwenden Sie Sicherheitsprodukte mit automatischer Schwachstellenanalyse und Patch-Management-Funktionen.

- Verwenden Sie eine Sicherheitslösung, die über verhaltensbasierte Erkennungsfunktionen verfügt, um einen wirksamen Schutz vor unbekannten Bedrohungen, einschließlich Zero-Day-Exploits, zu gewährleisten.

Bedenken Sie, dass diese Schwachstelle unbekannt war, bevor unsere Schutztechnologien auf den Exploit aufmerksam geworden sind. Aus diesem Grund können wir Ihnen bestimmte Produkte empfehlen, die Ihnen jederzeit einen angemessenen Schutz bieten. Zum einen unsere Lösung Kaspersky Anti Targeted Attack Platform, mit ihrer fortschrittlichen Sandboxing- und Anti-Malware-Engine, die speziell zum Schutz vor APT-Bedrohungen entwickelt wurde. Und zum anderen unsere Lösung Kaspersky Endpoint Security for Business, die über eine integrierte, automatisierte Technologie zur Exploit-Prävention verfügt, mit der auch die Schwachstelle CVE-2018-8611 entdeckt wurde.

Schwachstelle

Schwachstelle

Tipps

Tipps