Die jüngste Preis-Achterbahnfahrt von Bitcoin & Co. hat das Thema Kryptowährungen in eines der heiß diskutiertesten Themen weltweit verwandelt. Waren Kryptowährungen vor rund einem Jahr fast ausschließlich das Fachgebiet von Geeks, sind sie nun in aller Munde: Online-Medien, und sogar Fernsehen und Radio berichten nahezu täglich über Neuigkeiten aus den Kryptomärkten.

Aber auch Betrüger haben schnell die Lunte gerochen. Man muss tatsächlich sagen, dass Kryptowährungen dem Phishing (das Erstellen gefälschter Websites, um wichtige Anmeldedaten von unachtsamen Benutzern zu stehlen) einen neuen Zweck zugeteilt haben.

Einfaches Cryptophishing

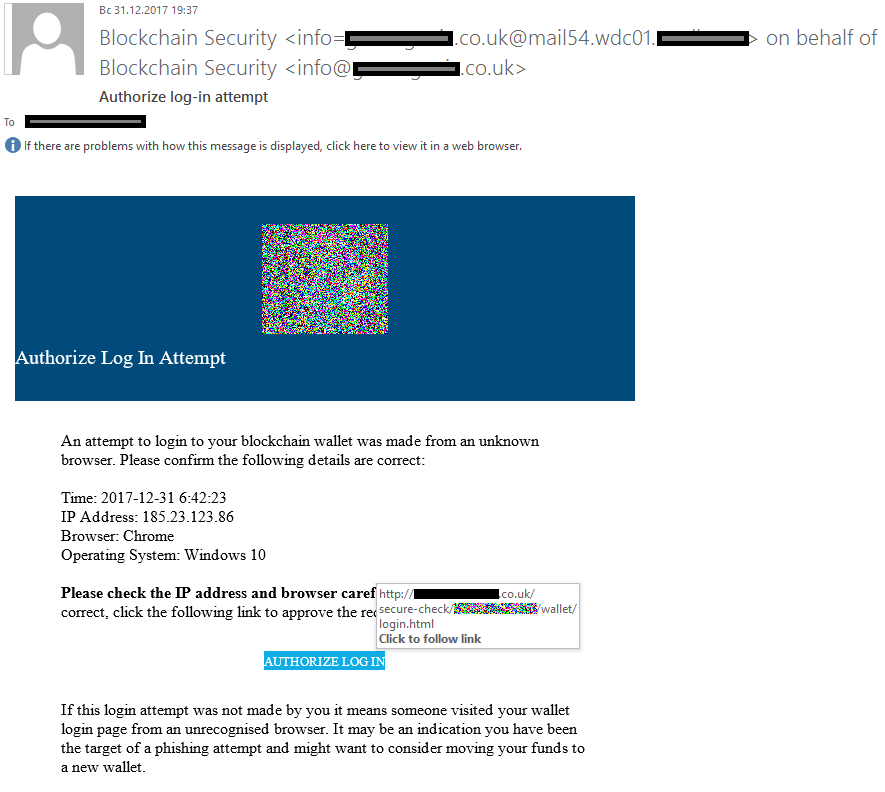

Die einfachste Variante des Phishings von Kryptowährungen, auch bekannt als Cryptophishing, funktioniert über die guten alten Spam-Mails. Beim Cryptophishing scheinen die Spam-Mails ihren Ursprung bei Anbietern zu finden, die Dienste rund um Kryptowährungen anbieten: Web-Wallets, Börsen, usw.

Die Nachrichten sind allerdings deutlich detaillierter und raffinierter als eine durchschnittliche Phishing-Mail. Es könnte sich beispielsweise um eine Sicherheitswarnung handeln, in der Ihnen mitgeteilt wird, dass jemand versucht hat, sich unter Verwendung eines bestimmten Browsers von einer x-beliebigen Adresse in Ihren Account einzuloggen. Um zu überprüfen, ob alles in Ordnung ist, müssen Sie lediglich auf den in der E-Mail angezeigten Link klicken. Wenn das potenzielle Opfer auf der Website seines Krypto-Wallets derartige Benachrichtigungen sogar aktiviert hat, würde es eine solche E-Mail vermutlich als selbstverständlich hinnehmen und keinerlei Verdacht schöpfen.

Natürlich könnte es sich auch um eine Einladung handeln, in der Sie darum gebeten werden an einer Umfrage über ein bestimmtes Krypto-Event teilzunehmen. Im Gegenzug wird Ihnen für die Teilnahme sogar eine relativ interessante Belohnung geboten (sagen wir beispielsweise 0,005 Bitcoin; momentan wären das zwischen 50 und 70 US-Dollar). Auch hier müssen Sie lediglich dem Link folgen.

Hinauslaufen wird es immer auf dasselbe: Das Opfer wird auf eine Fake-Version der erwarteten Kryptowährungsseite umgeleitet und aufgefordert, die Anmeldedaten seines E-Wallets einzugeben. Die beliebtesten Websites für Web-Wallets sind relativ einfach gestrickt, was Kriminellen zusätzlich dabei hilft, überzeugende Nachahmungen zu erstellen.

Ein E-Wallet zu hijacken, das lediglich ein paar Dezi-Bitcoins enthält, ist nicht mit der Zweckentwendung eines belanglosen E-Mail-Kontos zu vergleichen – ein Eimer voller E-Mail-Konten wird auf dem Schwarzmarkt für rund 20 Cent gehandelt. In E-Wallets sehen Kriminelle einen schnellen und direkten Weg zu einer saftigen Beute; deshalb werden mehr Zeit, Aufwand und Geld in derartige Phishing-Mails investiert.

Raffiniertes Cryptophishing

Vor Kurzem wurde eine deutlich komplexere Cryptophishing-Methode entdeckt, die sich, naja sagen wir mal, einige interessante Features von Facebook zunutze macht. So funktioniert sie:

-

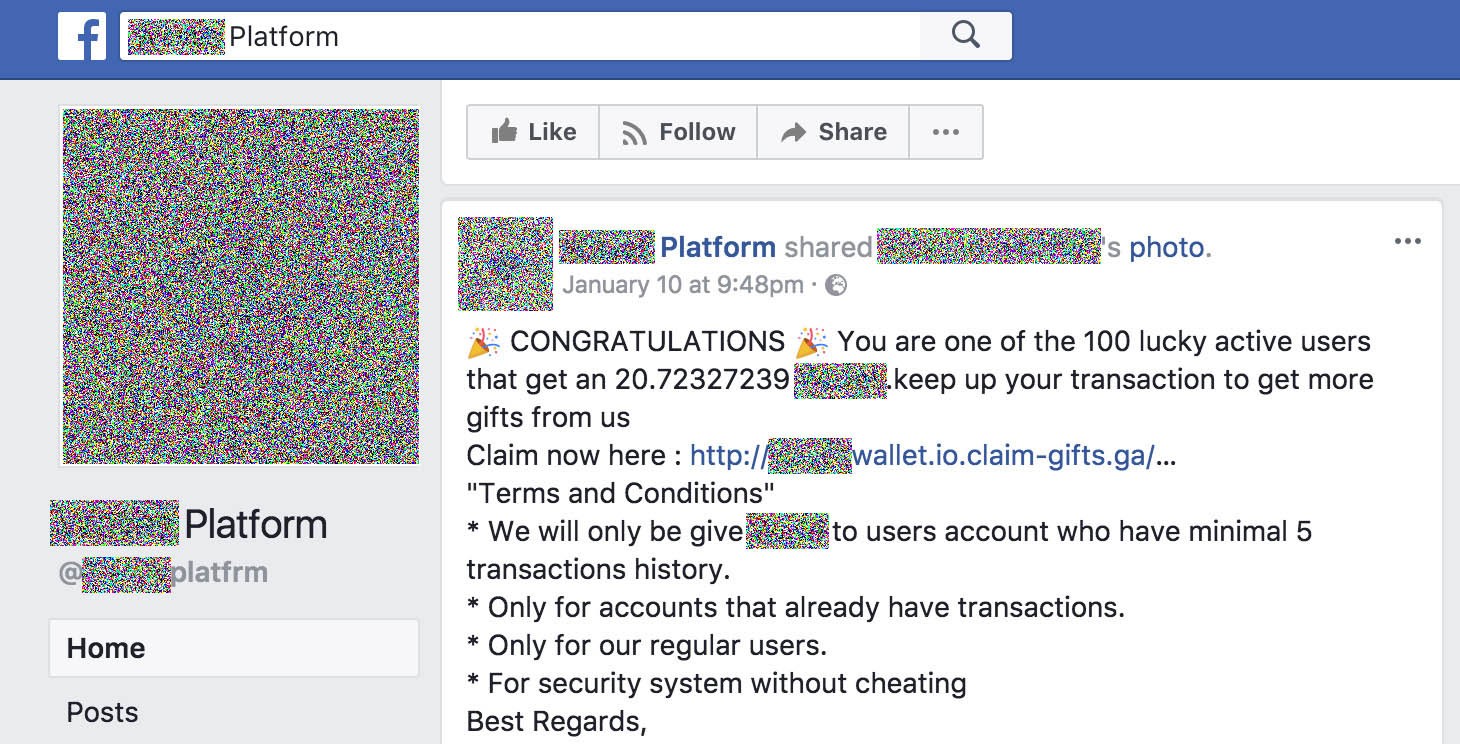

Betrüger machen eine Community einer Kryptowährung ausfindig und erstellen eine Facebook-Seite mit demselben Namen und Design der offiziellen Community-Website. Auch die Adresse der gefälschten Seite stimmt mit der Originaladresse, bis auf einen oder zwei Buchstaben, fast zu 100 % überein.

-

Dann senden die Betrüger Phishing-Nachrichten von der gefälschten Seite an Mitglieder der tatsächlichen Community. Persönliche Nachrichten sind aus verschiedenen Gründen für diesen Zweck nicht geeignet (sie können beispielsweise nicht im Auftrag einer Seite an einen bestimmten Benutzer gesendet werden).

Die Betrüger verwenden deshalb einen anderen, sehr interessanten Trick, um ihre Zielobjekte in die Falle zu locken: Sie teilen das Profilbild des Opfers auf ihrer Seite und markieren es auf dem Foto.

Die Raffinesse an dem Trick? Profilfotos auf Facebook sind immer und für jeden sichtbar. Es ist schlichtweg unmöglich, jemanden daran zu hindern, es auf Facebook zu teilen. Selbst Personen, die mit den Privatsphäreeinstellungen von Facebook sehr vertraut sind, tappen also in die Falle. Die einzige Möglichkeit, sich vor derartigen Aktivitäten zu schützen, besteht darin, Benachrichtigungen über Tags, die von unbekannten Benutzern, Seiten und Communitys stammen, zu deaktivieren.

-

Besonders interessant ist auch der Inhalt der Nachrichten, in denen die Betrüger ihre Beute markieren. So könnte in der Nachricht beispielsweise stehen, dass der Benutzer einer der 100 glücklichen Empfänger von 20.72327239 (ja, der Betrag wird so genau angegeben) Kryptowährungseinheiten für seine Treue auf der Plattform ist. Und natürlich gibt es auch hier wieder einen Link, der einen zu der angeblichen Belohnung führt. Zudem enthält die Nachricht detailliertere Bedingungen, um die Belohnung zu erhalten (z. B. eine Mindestanzahl von Transaktionen auf der Plattform). Kombiniert mit einem attraktiven und plausiblen Betrag (zwischen 100 und 200 US-Dollar), scheint das Ganze dann sogar ziemlich glaubwürdig.

So schützen Sie sich vor Cryptophishing

In letzter Zeit mag der Kryptomarkt einem magischen Geldbaum gleichen. Trotzdem sind Kryptowährungsdienste keine Wohltätigkeitsorganisationen und verschenken kein Geld, weil ihnen in diesem Moment danach zumute ist.

-

Überprüfen Sie sorgfältig jeden Link. Klicken Sie am besten nie auf Links, die von Internetdiensten stammen, sondern geben Sie die Adresse des Dienstes direkt in der Adressleiste Ihres Browsers ein.

-

Konfigurieren Sie Ihre Privatsphäreeinstellungen sorgfältig, um betrügerische Methoden auf Facebook zu vermeiden. In diesem Beitrag finden Sie weitere Einzelheiten. Zudem ist es keine schlechte Idee, Ihre Facebook-Benachrichtigungen zu konfigurieren – auch dazu haben wir einen Beitrag verfasst.

-

Verwenden Sie eine Antivirus-Lösung mit speziellem Phishing-Schutz, wie zum Beispiel Kaspersky Internet Security.

Bitcoin

Bitcoin

![[crypto-phishing-featured]](https://media.kasperskydaily.com/wp-content/uploads/sites/92/2018/01/22141744/crypto-phishing-featured.jpg)

Tipps

Tipps