In der Diskussionsrunde Into the Mind of an IoT Hacker (aus der Sicht eines Iot-Hackers) auf der RSA Conference 2021 sprachen die IT-Sicherheitsexperten Itzik Feiglevitch und Justin Sowder über die Sicherheitsprobleme von IoT-Geräten und welche spezifischen Maßnahmen von Unternehmen diesbezüglich ergriffen werden müssen. Sie verdeutlichten es anhand einiger eindrucksvollen Beispiele und verschafften einen interessanten Einblick in die aktuelle IoT-Sicherheit in Unternehmen.

Nur wenige IT-Sicherheitsexperten behalten die IoT-Hardware des Unternehmens im Auge. In den meisten Fällen sind intelligente Aufzüge, alle Arten von Sensoren, IPTV, Drucker, Überwachungskameras u. Ä. einfach eine bunt zusammengewürfelte Sammlung von unterschiedlichen Geräten, die jeweils über ein eigenes Betriebssystem und ein proprietäres Protokoll verfügen. Viele von diesen Geräten sind nicht einmal mit einer angemessenen Bedienoberfläche ausgestattet … Sie können sich inzwischen bestimmt ein Bild davon machen, welche Auswirkungen das auf die Unternehmenssicherheit hat, denn Ihr Unternehmen verfügt möglicherweise über tausende solcher Geräte.

Warum IoT-Geräte ein zusätzliches Risiko für IT-Sicherheit darstellen

IoT-Geräte werden oft nicht als Teil der relevanten Infrastruktur betrachtet – während ein Netzwerkdrucker in der Regel als ein Netzwerkgerät eingestuft wird, ist das bei Komponenten eines smarten Gebäudes oder sogar bei IP-Telefoniesystemen meistens nicht der Fall. Kurz gefasst, werden diese Art von Geräten generell mit demselben Netzwerk verbunden, an das auch die Workstations des Unternehmens angeschlossen sind.

Häufiger Mitarbeiterwechsel macht die Situation noch komplizierter: Wenn Mitarbeiter der IT-Abteilung ständig kommen und gehen, stehen die Chancen wesentlich höher, dass einer der neuen Angestellten keinen Überblick über den „IoT-Zoo“ hat, der mit dem Netzwerk verbunden ist.

Am schlimmsten ist allerdings, dass einige Geräte von außen zugänglich sind. Der Grund dafür mag legitim sein – Herstellerkontrollen über einige Aspekte des Geräts, zur Unterstützung von Telearbeit, für Wartungsarbeiten – allerdings ist es recht risikoreich solche Geräte im Unternehmensnetzwerk zu haben, die gleichzeitig mit dem Internet verbunden sind.

Es mag zwar widersprüchlich klingen, aber die Robustheit von modernen Elektrogeräten ist ein weiterer Risikofaktor: Manche IoT-Geräte haben eine sehr lange Lebensdauer und werden heute in wesentlich komplexeren Sicherheitsumgebungen betrieben, die weitaus fortschrittlicher sind als die veralteten Geräte.

Beispielsweise funktionieren manche Geräte mit obsoleten, anfälligen Betriebssystemen, die nicht mehr aktualisiert werden. Selbst wenn die Systeme rein theoretisch aktualisiert werden könnten, ist das oft aus der Ferne nicht möglich (was das Aktualisieren erschwert und sogar quasi unmöglich machen kann). Bei manchen Funktionen ist es unmöglich das Passwort zu ändern, Backdoors für Debugging, die aus Versehen in der Firmware vergessen wurden und viele andere (böse) Überraschungen sorgen dafür, dass in der IT-Sicherheitsabteilung keine Langeweile aufkommt.

Warum IoT-Geräte für Angreifer sehr interessant sind

Für Cyberkriminelle sind IoT-Geräte aus mehreren Gründen interessant, sowohl für Angriffe auf Hosting-Unternehmen als auch für Angriffe auf andere Unternehmen. Kompromittierte intelligente Geräte werden hauptsächlich für Folgendes verwendet:

- Erstellung von Botnetzen für DDoS-Angriffe

- Schürfen von Kryptowährung

- Diebstahl von vertraulichen Informationen

- Sabotage

- Als Sprungbrett für weitere Angriffe oder als Ausgangspunkt für Lateral Movements (Seitwärtsbewegung) im Netzwerk

Fallbeispiele

Forscher haben von Fällen berichtet, die schon fast an die Grenzen des Lächerlichen stoßen. Das betrifft sowohl mit dem Internet verbundene Standardgeräte als auch etwas spezialisierte Geräte. Zwei markante Beispiele rücken Ultraschallgeräte und Geräte, die mit dem Kommunikationsprotokolle ZigBee funktionieren, in den Vordergrund.

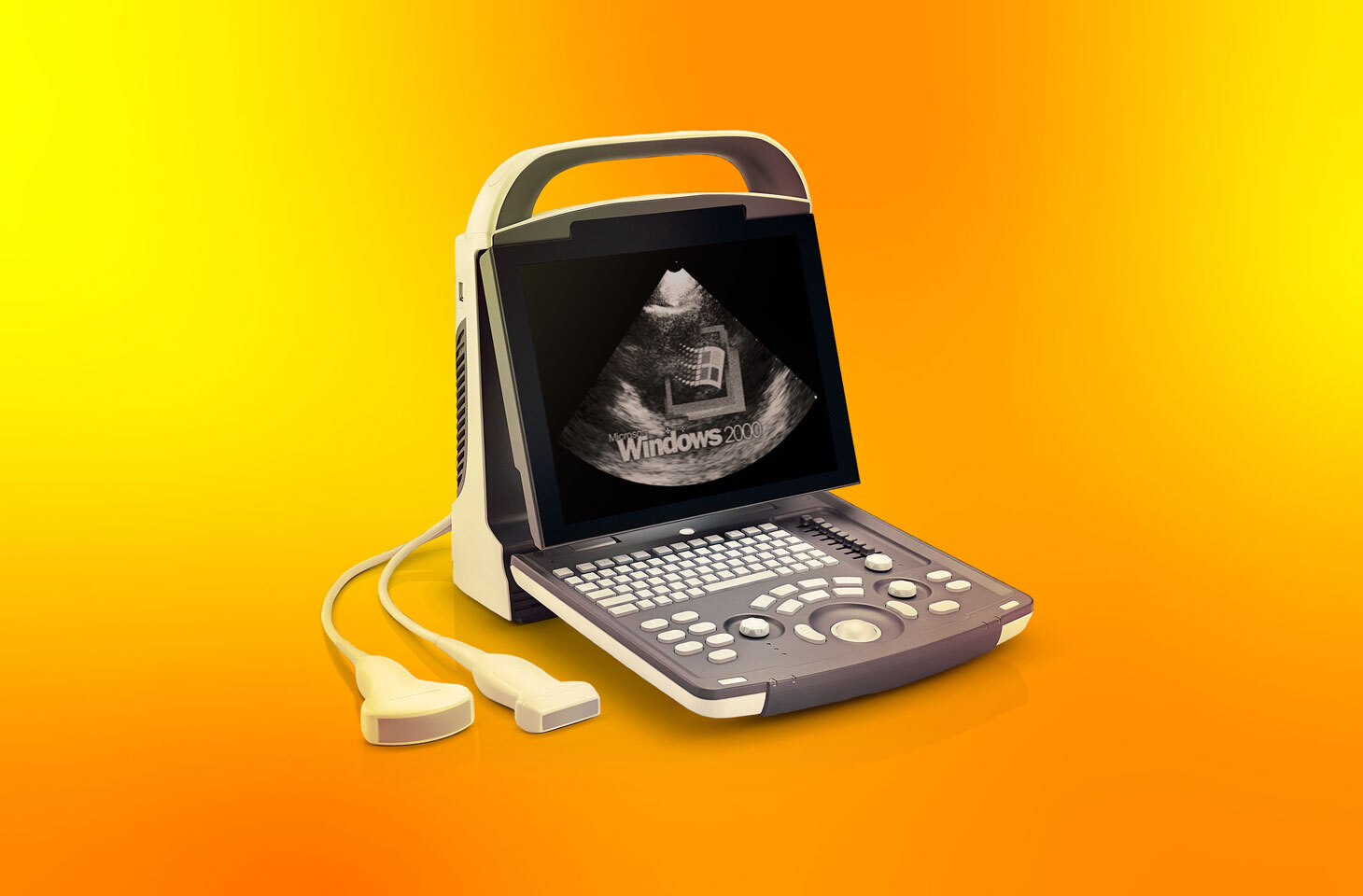

Ultraschallgeräte

Moderne Organisationen, die in der Gesundheitsbranche tätig sind, verwenden viele vernetzte Medizingeräte. Forscher haben ein gebrauchtes Ultraschallgerät gekauft und versucht es zu hacken, um die Sicherheit dieser Art von Iot-Geräten zu überprüfen. Sie brauchten nur fünf Minuten, um das Gerät zu kompromittieren. Dieses Medizingerät lief auf Windows 2000 und wurde nie aktualisiert. Die Forscher schafften es nicht nur die Kontrolle über das Ultraschallgerät zu übernehmen, sondern erhielten außerdem Zugriff auf die Patientendaten, die der vorherige Besitzer vergessen hatte zu löschen.

Ärzte verwenden Medizingeräte oft viele Jahre lang und sogar über Jahrzehnte hinweg ohne die Software ein einziges Mal zu aktualisieren. Das ist verständlich, besonders wenn die Geräte richtig funktionieren, keine Störungen aufweisen usw. Allerdings ist zu beachten, dass diese Geräte nicht nur Jahre lang in der Organisation, die sie neu gekauft hat, genutzt werden – Medizingeräte werden oft weiterverkauft und danach in anderen Organisationen verwendet.

ZigBee-Protokolle

Unternehmen verwenden das Netzwerkprotokoll ZigBee, das 2003 für energiesparende, kabellose Kommunikation zwischen Geräten entwickelt wurde, für die Erstellung von Maschennetzwerken und zur Verbindung von mehreren Komponenten in einem intelligenten Gebäude. Das Ergebnis: Es gibt ein Gateway irgendwo im Büro, das eine Vielzahl an Geräten kontrolliert, wie beispielsweise die intelligente Lichtsteuerung.

Manche Forscher sind der Meinung, dass Cyberkriminelle ein ZigBee-Gerät ganz einfach auf einem normalen Laptop emulieren, ein Gateway anschließen und dort Malware installieren könnten. Dafür muss sich der Cyberverbrecher nur in der Reichweite des ZigBee-Netzwerkes befinden, z. B. im Empfangsbereich. Sobald der Verbrecher die Kontrolle über das Gateway hat, kann er das betroffene Unternehmen auf viele Arten sabotieren, beispielsweise indem er die komplette smarte Beleuchtung im Gebäude ausschaltet.

Wie können Unternehmensnetzwerke sicherer gemacht werden?

IT-Sicherheitsbeauftragte stellen sich oft die Frage, ob sie die IoT-Geräte im Unternehmensnetzwerk oder das Unternehmensnetzwerk vor den IoT-Geräten schützen sollten. Tatsächlich muss beides getan werden. Besonders wichtig ist darauf zu achten, dass alle Komponente und Aktionen auf dem Netzwerk sichtbar sind. Für Unternehmenssicherheit ist es ausschlaggebend zuerst alle Geräte, die mit dem Netzwerk verbunden sind, zu identifizieren, richtig zu klassifizieren und im Idealfall auch die damit verbundenen Risiken zu analysieren.

Der nächste Schritt besteht darin, mithilfe dieser Daten das Netzwerk zu segmentieren. Gibt es Geräte die unabdingbar und unersetzlich sind, aber Schwachstellen haben, die nicht mit Aktualisierungen behoben werden können, ist das Netzwerk so zu konfigurieren, dass die anfälligen Geräte keinen Zugang zum Internet haben und diesen Geräten auch keine Zugangsrechte zu anderen Netzwerksegmenten gegeben wird. Am empfehlenswertesten ist es bei der Segmentierung das Zero-Trust-Sicherheitskonzept anzuwenden.

Die Überwachung von Anomalien im Datenverkehr des Unternehmensnetzwerkes ist außerdem wichtig, um kompromittierte IoT-Geräte zu entlarven, die für DDoS-Angriffe oder das Mining von Kryptowährung ausgenutzt werden.

Wir empfehlen auch die Verwendung einer EDR-Lösung (Tools für Endgeräteerkennung und Reaktion), um fortschrittliche Angriffe früh zu erkennen, die IoT-Geräte als Ausgangspunkt verwenden, um in das Unternehmensnetzwerk einzudringen und von dort aus andere Systeme anzugreifen.

RSAC

RSAC

Tipps

Tipps