„Entschuldigen Sie, haben Sie einen Moment Zeit, um sich über Sicherheitsupdates zu unterhalten?“

„Tut mir leid, ich bin zu beschäftigt mit der Installation von allen verfügbaren Patches.“

Aber im Ernst: es lohnt sich wirklich einen Moment innezuhalten und darüber nachzudenken, wie effektiv (oder auch nicht) Ihr Patch-Management wirklich ist.

In einer perfekten Welt würden Sie alle Patches für jede in Ihrem Unternehmen verwendete Software unverzüglich nach der Veröffentlichung installieren. Im echten Leben ist das Ganze jedoch etwas komplizierter als in der Theorie und es ist nie genug Zeit für die Installation aller Patches – daher müssen Sie Prioritäten setzen. Aber wie macht man das am besten?

Auf der RSA-Konferenz 2019 präsentierten Jay Jacobs vom Cyenta Institute und Michael Roytman von Kenna Security eine Studie mit dem Titel “ The Etiology of Vulnerability Exploitation“ (dt: Die Ursachenforschung der Ausnutzung von Schwachstellen). Der durchaus gut begründete Bericht befasste sich hauptsächlich mit den Schwachstellen, die eine erhöhte Aufmerksamkeit verdienen sowie mit der Art und Weise, wie sowohl die Installation von Patches also auch die Sicherheitsupdate-Strategie drastisch verbessert werden kann.

Die Grundvoraussetzung ist, dass nicht alle Schwachstellen in der Praxis ausgenutzt werden. Unter der Annahme, dass diese Aussage wahr ist, können viele Updates ganz einfach in den Hintergrund gestellt und Schwachstellen priorisiert werden, die tatsächlich (und mit hoher Wahrscheinlichkeit) bei einem Angriff verwendet werden können. Aber wie unterscheidet man „gefährliche“ Schwachstellen von der „hauptsächlich harmlosen“ Sorte?

Bewaffnet mit Beschreibungen aus der CVE-Datenbank (Common Vulnerabilities and Exposures) und öffentlich verfügbaren Exploit-Datenbanken sowie Daten von Vulnerability Scannern und IPS/IDS-Systemen (insgesamt 7,3 Milliarden Angriffsdatensätze und 2,8 Milliarden Schwachstellen in 13 Millionen Systemen) haben die Forscher ein Modell erstellt, das diese Aufgabe ziemlich gut bewältigt. Um das Ganze zu relativieren, bedarf es einer kleinen Analyse der Schwachstellenlandschaft.

Wie viele CVEs existieren in der Wildnis?

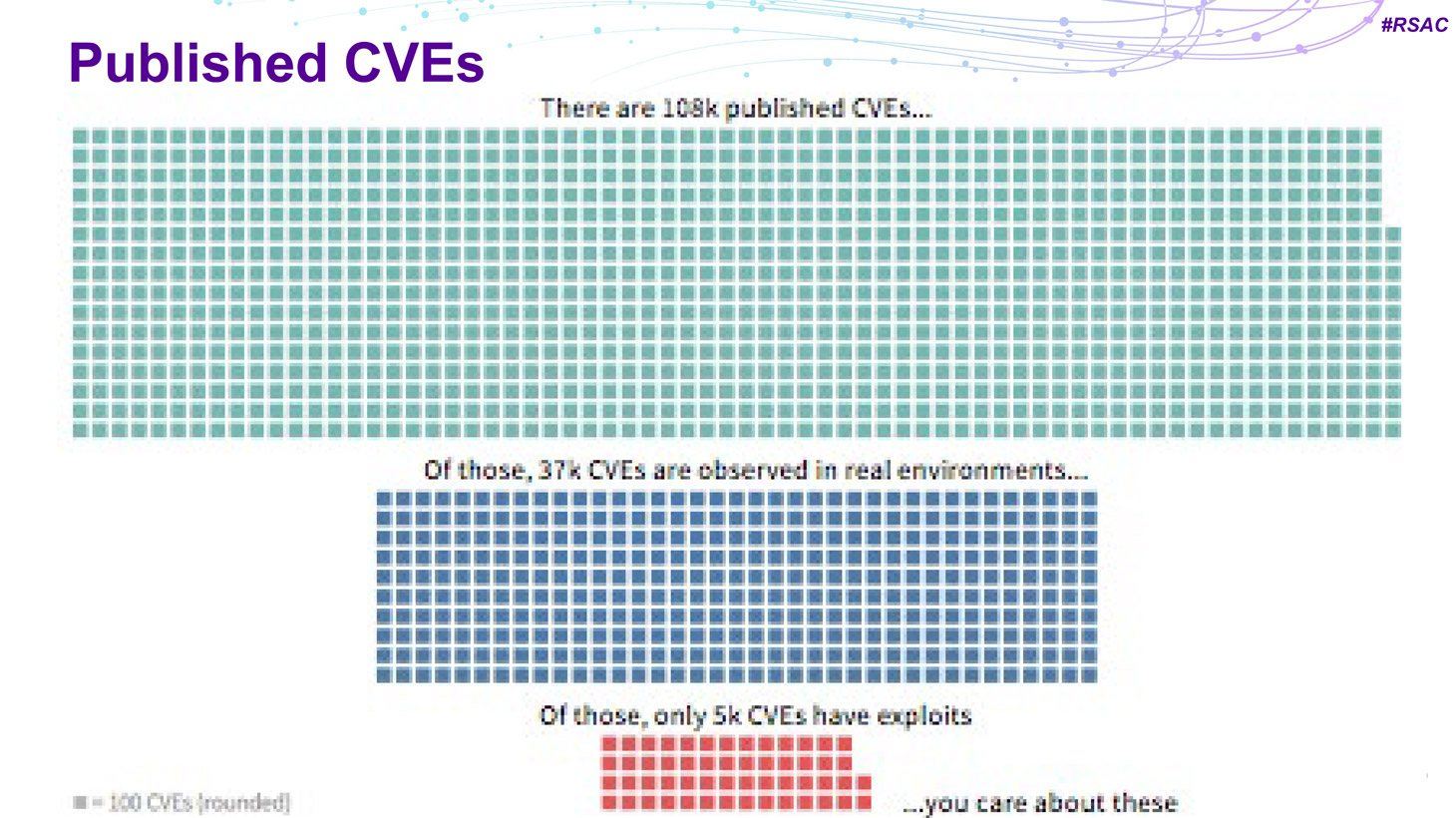

Jeder Experte für Informationssicherheit wird Ihnen sagen, dass die Anzahl der bekannten Schwachstellen unglaublich groß ist. Aber nicht viele Experten kennen die genaue Ziffer (wenn sie überhaupt jemand kennt). Bislang sind etwa 108.000 CVEs veröffentlicht worden.

Berücksichtigen Sie auch, dass die monatliche Veröffentlichungsrate in den letzten Jahren gestiegen ist: Wenn in den Jahren 2005 bis 2017 jeden Monat etwa 300 bis 500 CVEs veröffentlicht wurden, überschritt der durchschnittliche Monatswert Ende 2017 die 1.000er-Marke und ist seitdem auch nicht mehr gesunken. Das sind pro Tag Dutzende neue Bugs!

Die Existenz eines Exploits wird im Allgemeinen entweder kurz vor oder unmittelbar nach der Veröffentlichung des jeweiligen CVEs bekannt. Es gibt Ausnahmen, aber in den meisten Fällen beträgt das Zeitrahmen mehr oder weniger zwei Wochen um das Datum der CVE-Veröffentlichung. Daher verlangen CVEs eine schnelle Antwort.

Die Existenz eines Exploits wird im Allgemeinen entweder kurz vor oder unmittelbar nach der Veröffentlichung des jeweiligen CVEs bekannt. Es gibt Ausnahmen, aber in den meisten Fällen beträgt das Zeitrahmen mehr oder weniger zwei Wochen um das Datum der CVE-Veröffentlichung. Daher verlangen CVEs eine schnelle Antwort.

Es versteht sich von selbst, dass die Installationsquote von Updates etwas hinterherhinkt. Im Durchschnitt wird ein Monat nach der Entdeckung lediglich ein Viertel aller Schwachstellen behoben. Es dauert ganze 100 Tage, bis die Hälfte entfernt wurde, und ein Viertel der Schwachstellen ist auch ein Jahr nach dem Vorfall noch immer nicht gepatcht.

Es versteht sich von selbst, dass die Installationsquote von Updates etwas hinterherhinkt. Im Durchschnitt wird ein Monat nach der Entdeckung lediglich ein Viertel aller Schwachstellen behoben. Es dauert ganze 100 Tage, bis die Hälfte entfernt wurde, und ein Viertel der Schwachstellen ist auch ein Jahr nach dem Vorfall noch immer nicht gepatcht.

Mehr als zwei Drittel der ungepatchten Schwachstellen lassen sich in Produkten von lediglich drei Anbietern finden. Um welche Marken und Produkte es sich handelt, sehen Sie in der folgenden Grafik:

Unterdessen gibt es für 77% der CVEs keine veröffentlichten Exploits. Interessant ist auch, dass nicht alle veröffentlichten Schwachstellen in realen Umgebungen angetroffen werden – genauer gesagt nur 37.000 der 108.000 vorhandenen CVEs. Und lediglich 5000 dieser CVEs können ausgenutzt werden und gleichzeitig in freier Wildbahn existieren. Genau diese Schwachstellen sollten priorisiert werden – sie müssen nur richtig erkannt werden.

Patch-Strategien

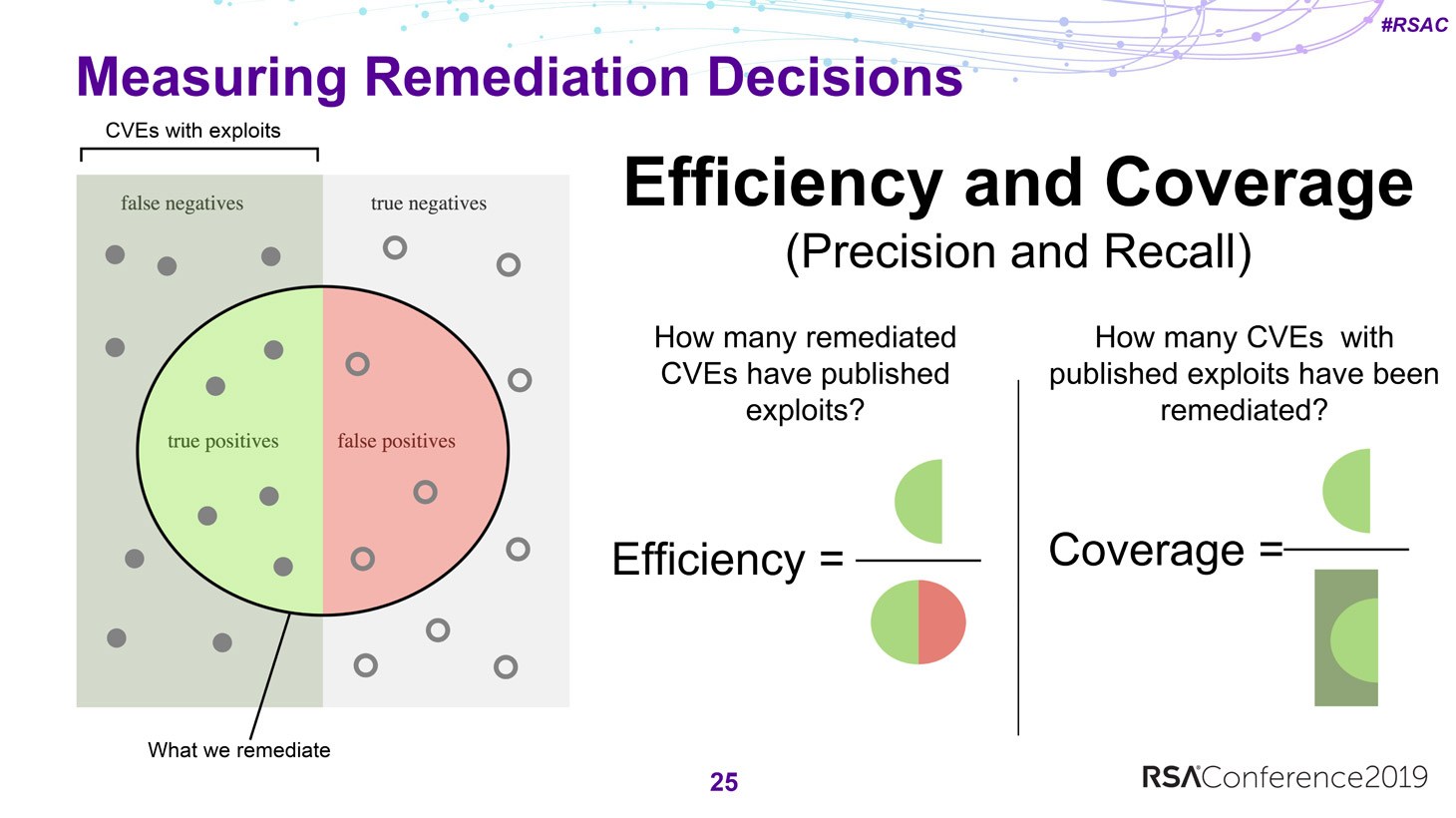

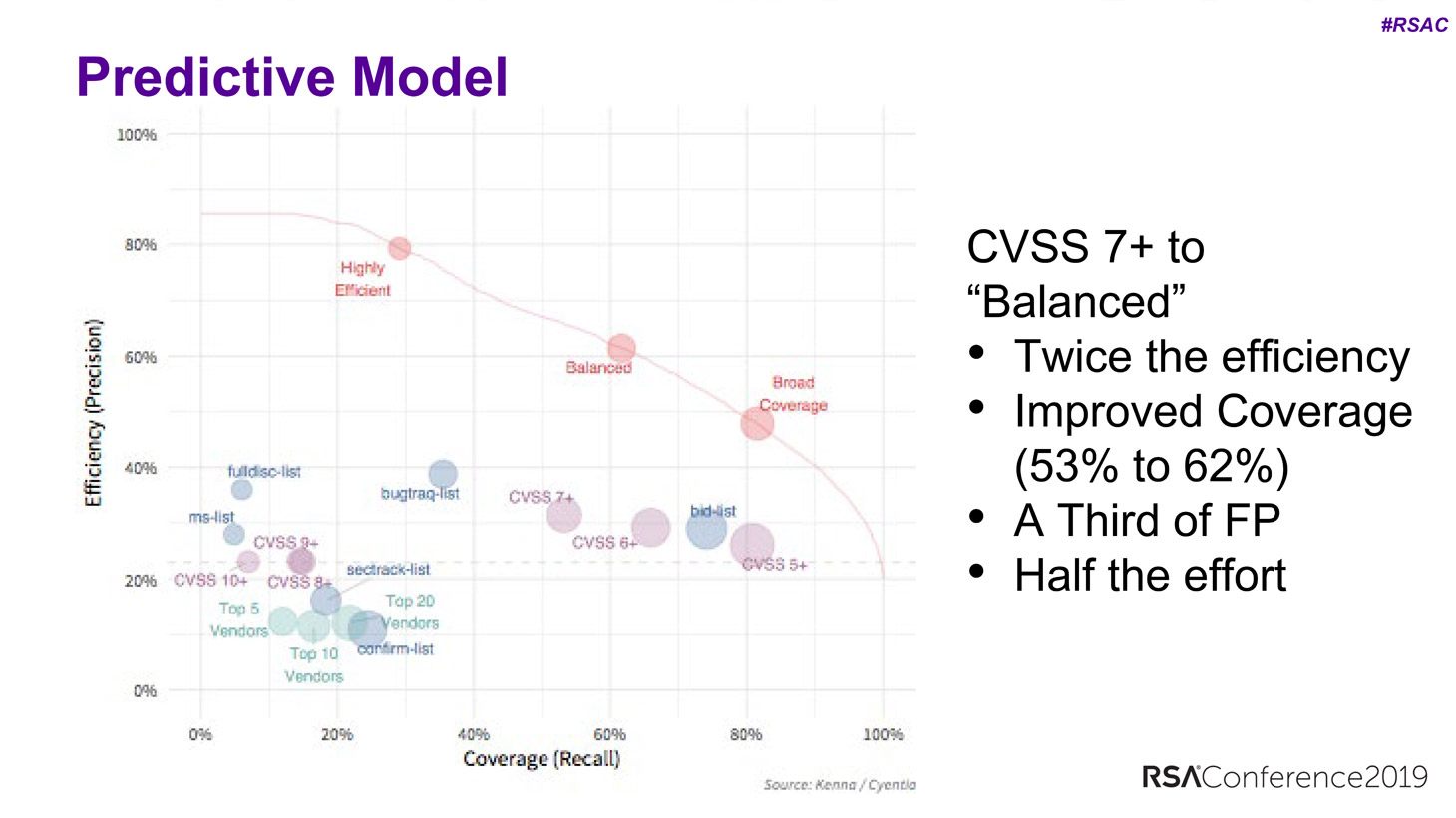

Die Forscher haben die Relevanz der Patch-Strategien anhand zweier Messgrößen gemessen: Der Anteil „gefährlicher“ Schwachstellen an der Gesamtzahl gepatchter Schwachstellen (Effizienz) und umgekehrt der Anteil der gepatchten Schwachstellen an der Gesamtzahl „gefährlicher“ Schwachstellen (Abdeckung).

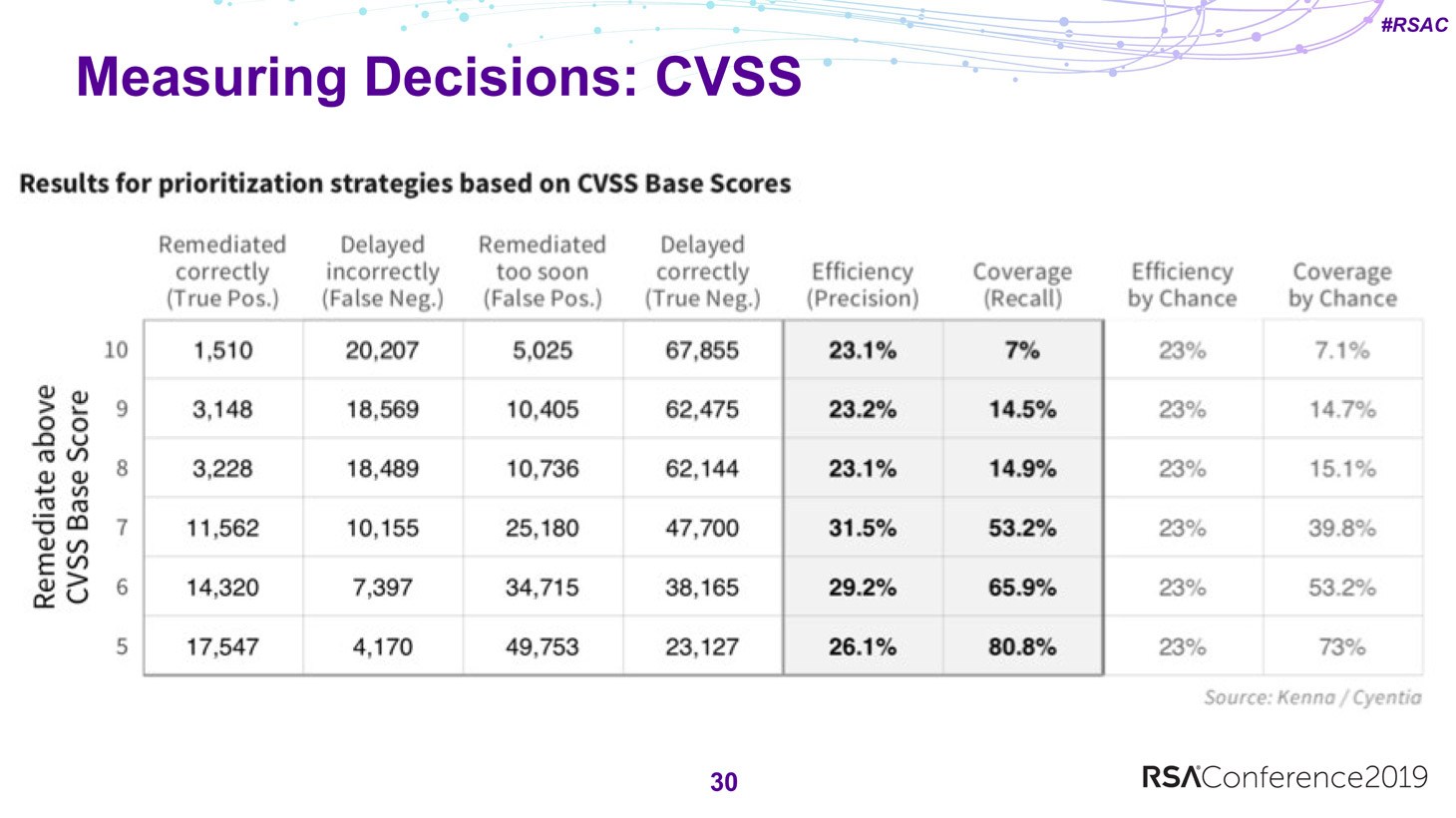

Eine der allgemein akzeptierten Patch-Strategien basiert auf dem Common Vulnerability Scoring System (CVSS), wobei CVSS-Werten, die einen bestimmten Wert übersteigen, Priorität eingeräumt wird. Die Berechnung der Effizienz und Abdeckung für CVSS 10 ergibt jeweils 23% bzw. 7%. Interessanterweise kann das gleiche Ergebnis auch durch die zufällige Installation von Patches erreicht werden.

Der übliche Ansatz – alles mit einem „hohen“ CVSS-Wert (7 oder höher) zu patchen – führt zu deutlich besseren Ergebnissen. Dieser Ansatz ist im Großen und Ganzen nicht schlecht, aber er ist zeitaufwändig, da auf diese Weise die Installation einer großen Anzahl von Patches priorisiert werden muss.

Eine Alternativstrategie wäre das Priorisieren von Patches nach Anbieter. Denn tatsächlich weisen alle Entwickler ein unterschiedliches Verhältnis zwischen der Anzahl der tatsächlichen Exploits und der Gesamtzahl der CVEs auf. Aus diesem Grund wäre es durchaus logisch, diejenigen Hersteller zu priorisieren, deren Produkte Schwachstellen aufweisen, die in der Praxis am ehesten ausgenutzt werden.

Trotzdem ist diese Strategie im Hinblick auf die Effizienz und Abdeckung schlechter als zufälliges Patchen, denn sie ist in etwa nur halb so effektiv.

Aus diesem Grund ist dieser Ansatz langfristig gesehen noch weniger relevant als der auf CVSS basierende Ansatz.

Wahrscheinlichkeitsberechnungsmodell für das Ausnutzen von Schwachstellen

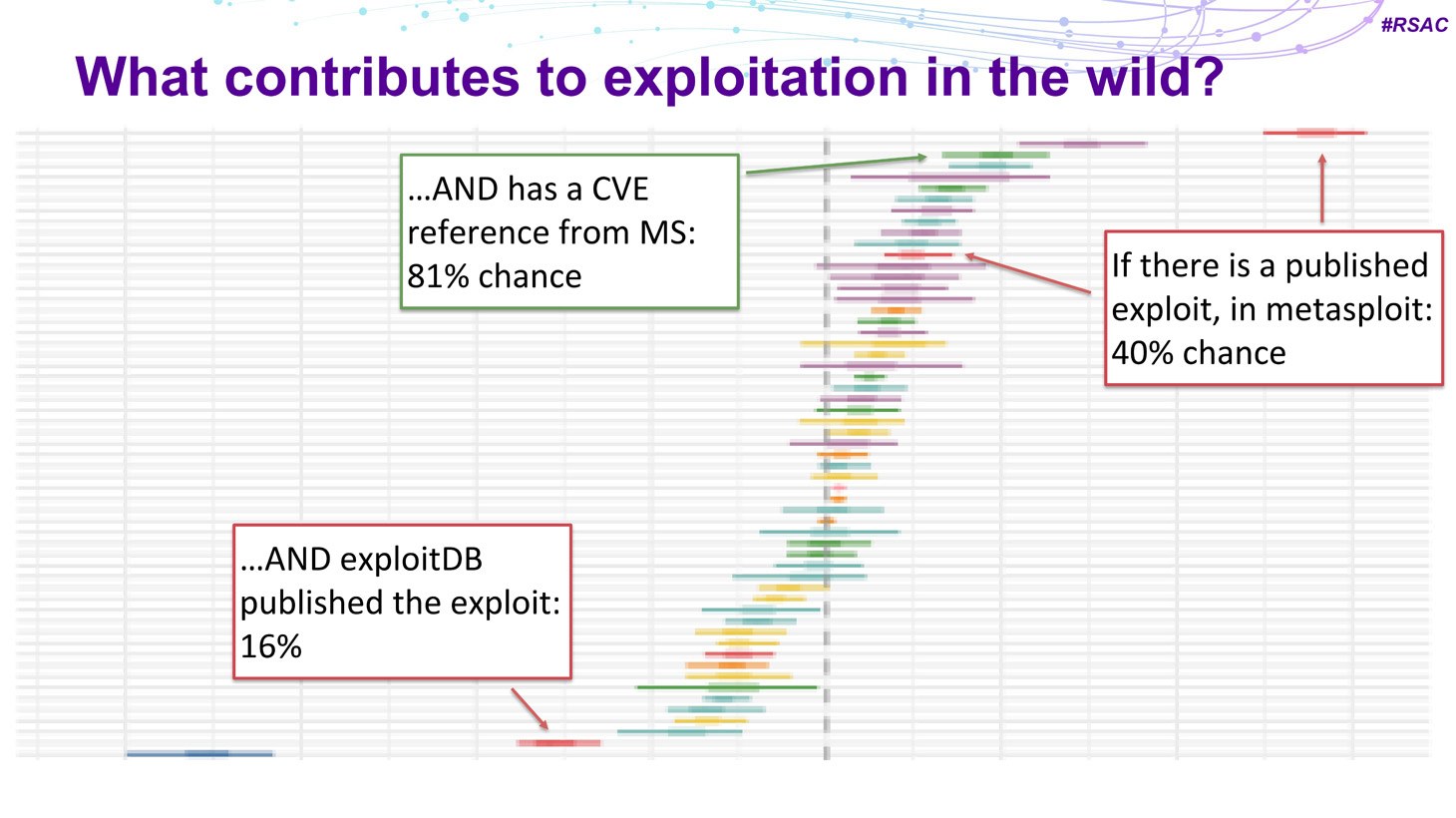

Dies führt uns erneut zurück zu dem von den Forschern entwickelten Modell. Beim Vergleich von Daten aus den CVE-Beschreibungen, öffentlich verfügbaren Exploit-Datenbanken und IPS/IDS-Systemen, konnte das Team eine Reihe von Anzeichen identifizieren, die die Wahrscheinlichkeit, das seine Schwachstelle tatsächlich auch in der Praxis ausgenutzt wird, beeinflussen.

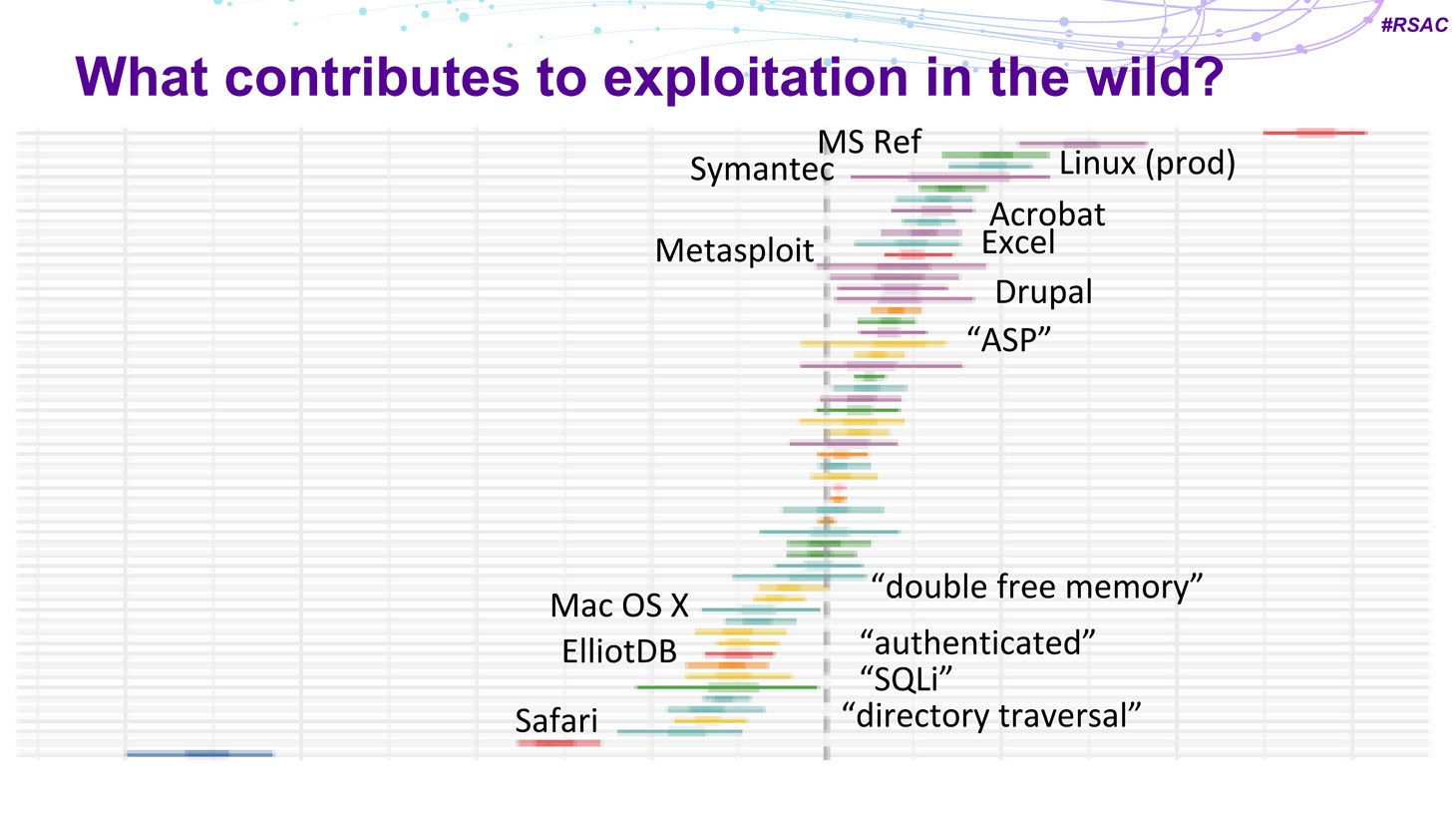

Einerseits erhöhen Anzeichen wie eine CVE-Referenz von Microsoft oder die Existenz eines Exploits in Metasploit die Wahrscheinlichkeit, dass die fragliche Schwachstelle ausgenutzt wird, drastisch.

Andererseits gibt es auch Anzeichen, die die Wahrscheinlichkeit einer Ausnutzung reduzieren – dazu gehören beispielsweise Schwachstellen im Safari-Browser, Exploits, die in der ExploitDB-Datenbank veröffentlicht wurden, „authentifizierte“ oder „double free Memory“ (Mehrfache Deallokation) in den CVE-Beschreibungen, usw. Durch die Kombination dieser Faktoren könnten Forscher die Wahrscheinlichkeit eines möglichen Exploits berechnen.

Um die Genauigkeit des Modells zu überprüfen, haben die Forscher ihre Prognose mit den Daten tatsächlicher Angriffe verglichen und Folgendes herausgefunden:

- Bei Schwachstellen mit minimaler Exploit-Wahrscheinlichkeit funktioniert das Modell gut.

- Das Modell neigt dazu, die Wahrscheinlichkeit der Ausnutzung von Schwachstellen zu überschätzen.

- Das Modell neigt dazu, Schwachstellen, die ein hohes Exploit-Risiko haben, zu unterschätzen.

Folglich ist das Modell zwar nicht absolut genau, funktioniert aber im Großen und Ganzen. Auf dieser Grundlage entwickelten die Forscher drei Patch-Strategien: „hocheffizient“, „ausgewogen“ und „maximale Abdeckung“. Die „ausgewogene“ Strategie erzielt beispielsweise die doppelte Effizienz von CVSS 7+ mit einer besseren Abdeckung (63% vs. 52%) bei nur halb so großem Aufwand (will heißen, die Hälfte der installierten Patches). Scheint eine Überlegung wert zu sein, nicht wahr?

Abschließend möchten wir Ihnen noch einige Sicherheitstipps der Forscher mit auf den Weg geben:

- Denken Sie darüber nach, ob Sie in Ihrer Patch-Strategie etwas anderes als CVSS verwenden.

- Finden Sie heraus, wie offene/geschlossene Schwachstellen in Ihrer Infrastruktur protokolliert werden.

- Fangen Sie an, Daten Ihrer Sensoren über Exploits, die bei Angriffen auf Ihre Ressourcen verwendet werden/wurden, zu sammeln.

- Sobald Sie eine ausreichende Menge an Daten gesammelt haben, können Sie diese verwenden, um die Effizienz, Abdeckung und den Aufwand für Ihre Infrastruktur zu berechnen.

- Vergleichen Sie die Werte mit anderen Priorisierungsstrategien.

Wir stimmen mit den Forschern in der Tatsache überein, dass das manuelle Patchen ohne die Verfolgung einer klaren Strategie reine Ressourcenverschwendung ist. Trotzdem ist unser Ansatz etwas anders: Kaspersky Systems Management (Teil unserer Lösung Kaspersky Security for Business) verwendet Subsysteme zur Schwachstellenüberwachung und Patch-Installation.

Diese ermöglichen es, Schwachstellen schnell zu identifizieren, zu priorisieren und zu schließen. Bei der Priorisierung werden neben den CVSS-Bewertungen auch Informationen aus unserem Kaspersky Security Network (KSN) verwendet. Wenn unsere Systeme beispielsweise erkennen, dass eine Schwachstelle aktuell ausgenutzt wird, steigt gleichzeitig auch ihre Priorität. Weitere Details zur Sicherheitstechnologie finden Sie hier.

RSAC

RSAC

Tipps

Tipps