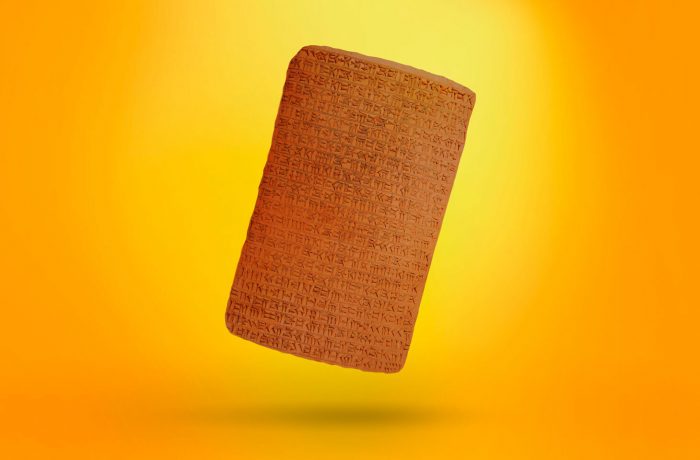

Informationssicherheit in der Sci-Fi-Reihe Dune

Wir werfen einen Blick auf die Informationssicherheitspraktiken auf dem Planeten Arrakis.

530 Beiträge

Wir werfen einen Blick auf die Informationssicherheitspraktiken auf dem Planeten Arrakis.

Falsch konfigurierte Anwendungen, die mit Microsoft Power Apps erstellt wurden, geben Millionen von Einträgen mit persönlich identifizierbaren Daten preis.

Angreifer suchen nach anfälligen Confluence-Servern und nutzen die RCE-Schwachstelle CVE-2021-26084 aus.

Würden Sie Ihren eigenen Server für einen Teil des Lösegelds verschlüsseln?

Das Öffnen eines Phishing-Links kann ein Unternehmen sowohl Geld als auch seinen Ruf kosten. So können Sie Ihr Unternehmen vor Phishing schützen.

Verlust oder Leaks von sensiblen Informationen können für Unternehmen zu einem ernsthaften Problem werden. So werden vertrauliche Daten sicher gespeichert.

Warum es keine gute Idee ist die Firmen-E-Mail-Adresse für private Angelegenheiten zu verwenden.

Spam- und Phishing-Mails sind nicht die einzigen Gefahren, die in Ihrer Mailbox lauern können. Auch die guten, alten Links zu Malware werden weiterhin von Cyberkriminellen verwendet.

Die Ransomware LockBit 2.0 verbreitet sich im lokalen Netzwerk mittels Gruppenrichtlinien, die in einem gehackten Domänencontroller erstellt werden.

Betrüger verwenden Redirects mittels Google Apps Script, damit Mailserver die Phishing-Links nicht blockieren.

Windows-Systeme umgehend aktualisieren, um die Schwachstellen CVE-2021-1675 und CVE-2021-34527 im Windows-Druckerspooler zu patchen.

Angreifer geben sich als Vertreter von Adobe-Onlinediensten aus und versenden gefälschte Nachrichten, um Zugangsdaten für E-Mail-Konten von Unternehmen zu stehlen.

Wird das Segment eines Netzwerkes durch Isolierung wirklich unangreifbar?

Erstellen Sie einen Leitfaden zu Informationssicherheit, der auch Teil des Onboarding-Vorgangs sein sollte, um Cybervorfälle effektiv vorzubeugen.

Einige NAS-Laufwerke von WD haben sich selbst auf Werkeinstellung zurückgesetzt und alle Daten gelöscht. So können Sie Ihre Netzwerkfestplatte von WD schützen.

So schützen Sie Ihre Kunden vor Cyberverbrechern, die sich in Twitter als Ihr Unternehmen ausgeben.

Unsichere Datenentsorgung stellt ein Sicherheitsrisiko für Unternehmen dar und kann außerdem zu Rufschädigung führen.

Angreifer nutzen Phishing-E-Mails mit eingebetteten Bildern, um Textanalysefunktionen auszutricksen. So schützen Sie sich vor der Gefahr.

Wie eine von Forrester Consulting in Auftrag gegeben Studie zeigt, konnte Kaspersky einem seiner Kunden durch die Lösung Kaspersky Industrial CyberSecurity for Networks dabei helfen, 1,7 Millionen US-Dollar einzusparen.

Unsere Technologien haben gezielte Angriffe entdeckt, darunter einige Zero-Day-Exploits.

Durch IoT-Geräte in Unternehmen entstehen in der Regel größere Angriffsflächen, aber das Risiko kann minimiert werden.