Immer mehr KI-basierte App-Builder versprechen, beliebige Ideen schnell und mühelos zum Leben zu erwecken. Wir wissen leider nur zu gut, wer ununterbrochen auf der Suche nach neuen Ideen ist, – vor allem, weil wir ziemlich gut darin sind, die älteren Gedankenblitze dieser Zeitgenossen zu erkennen und zu neutralisieren. Die Rede ist natürlich von Phishing-Betrügern. Vor Kurzem haben wir festgestellt, dass ihr Arsenal wieder um einen Trick reicher ist: Sie verwenden den KI-basierten Web-App-Builder Bubble, um Websites zu erstellen. Höchstwahrscheinlich ist diese Taktik bereits über eine oder mehrere Phishing-as-a-Service-Plattformen verfügbar, und damit ist praktisch garantiert, dass diese Köder in einer Vielzahl von Angriffen auftauchen werden. Aber schauen wir uns die Sache Punkt für Punkt an.

Was machen Phishing-Betrüger mit Bubble?

Eine E-Mail, die einen direkten Link zu einer Phishing-Website enthält, ist von vorneherein zum Scheitern verurteilt. Aller Voraussicht nach erreicht die Nachricht ihr Ziel überhaupt nicht, weil sie in den Netzen von Sicherheitsfiltern hängen bleibt. Auch bei automatischen Weiterleitungen schrillen die Alarmglocken moderner Sicherheitslösungen. Was ist mit QR-Codes? Theoretisch eine gute Idee: Es gibt keinen Link mehr, dafür scannt das Opfer den Code mit seinem Smartphone. Allerdings verlieren die Phisher dabei unweigerlich einen Teil ihres Publikums, denn viele Nutzer würden auf einem privaten Gerät nie Unternehmensdaten eingeben. Darum setzen Cyberkriminelle automatisierte Dienste zur Code-Generierung ein.

Bubble positioniert sich als No-Code-Plattform für die Entwicklung von Web-Apps und mobilen Anwendungen. Ein Nutzer beschreibt über eine visuelle Schnittstelle, was er benötigt, und die Plattform generiert eine fertige Lösung. Phishing-Betrüger haben sich diese Technologie angeeignet, um Web-Apps zu erstellen, deren Adressen sie dann in Phishing-E-Mails einbetten. Auch diese Apps laufen eigentlich auf eine automatische Weiterleitung zu einer bösartigen Website hinaus. Es gibt jedoch einige wesentliche Unterschiede.

Erstens: Die generierte Webanwendung wird direkt auf den Servern der Plattform gehostet. Die für Phishing-E-Mails geeignete URL sieht in etwa so aus: https://%name%.bubble.io/. Für Sicherheitslösungen wirkt dies wie eine legitime und etablierte Website.

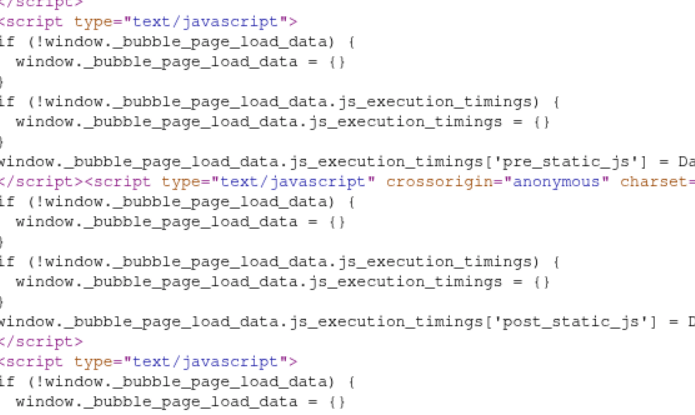

Zweitens: Der Code für diese Webanwendung sieht nicht wie eine typische Weiterleitung aus. Um ehrlich zu sein: Er lässt sich nicht kurz und verständlich beschreiben. Der von dieser No-Code-Plattform generierte Code ist ein riesiges Durcheinander aus JavaScript und isolierten Shadow-DOM-Strukturen (Document Object Model). Selbst für Experten ist es mühsam, das Prinzip auf den ersten Blick zu erfassen. Man muss wirklich darin wühlen, um zu verstehen, wie diese Wirrwarr funktioniert und welchen Zweck er hat. Automatisierte Algorithmen geraten bei einer solchen Webcode-Analyse wahrscheinlich ins Stolpern und halten das Ganze für eine funktionsfähige, nützliche Website.

Was steckt hinter diesen Phishing-Plattformen und was bezwecken sie?

Heutzutage entwickeln und implementieren Phishing-Angreifer ihre neuen Tricks selten völlig neu. Die meisten verwenden Phishing-Kits (Bausätze für betrügerische Programme) oder sogar umfassende Phishing-as-a-Service-Plattformen.

Diese Plattformen bieten Angreifern ein ausgeklügeltes (und sehr frustrierendes) Toolkit, das permanent weiterentwickelt wird, um den E-Mail-Versand zu verbessern und die Anti-Phishing-Maßnahmen zu umgehen. Mit diesen Tools können Angreifer alles Mögliche anstellen. Hier einige Beispiele: Sitzungscookies abfangen; Google Tasks für das Phishing ausnutzen (eine Methode, die wir in einem anderen Artikel beschrieben haben); AiTM-Angriffe (Adversary-in-the-Middle) ausführen, um die Zwei-Faktor-Authentifizierung (2FA) zu validieren und in Echtzeit zu umgehen; Phishing-Websites erstellen, die mit Honeypots und Geofencing ausgestattet sind, um sich vor Security-Crawlern zu verbergen; und KI-Assistenten verwenden, um einmalige Phishing-E-Mails zu generieren. Da die Infrastruktur dieser Plattformen normalerweise auf vollkommen legitimen Diensten wie AWS gehostet wird, sind ihre Taktiken noch schwerer zu erkennen.

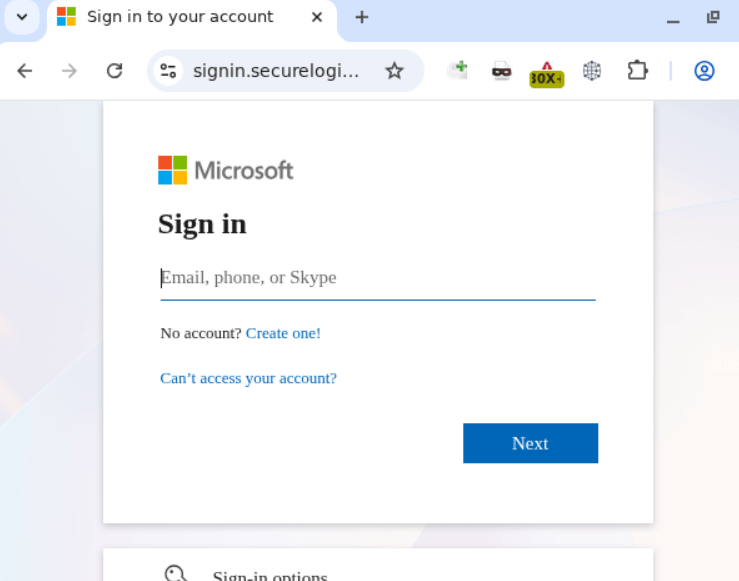

Auch die Zielseiten, die dem Diebstahl von Anmeldeinformationen dienen, werden mit denselben Plattformen erstellt. In unserem Beispiel leitet eine auf Bubble gehostete Web-App die Opfer zu einer Website um, die sogar eine Cloudflare-Überprüfung vorsieht und ein Microsoft-Anmeldefenster nachahmt.

Im Paralleluniversum der Angreifer ist Skype offenbar immer noch ein brauchbares Kommunikationsmittel. Ansonsten sieht die Website aber absolut überzeugend aus.

So schützt du dein Unternehmen vor raffinierten Phishing-Angriffen

Bei der Reise durch digitale Landschaften müssen sich Mitarbeiter heutzutage darüber im Klaren sein, dass sie geschäftliche Anmeldedaten nur für Dienste und Websites eingegeben dürfen, die zweifelsfrei zum Unternehmen gehören. Mit dem Online-Training von Kaspersky Automated Security Awareness Platform kannst du das Bewusstsein deines Teams für moderne Cyberbedrohungen schärfen.

Natürlich kann auch der vorsichtigste Mitarbeiter in eine Falle tappen. Deshalb unser Rat: alle mit dem Internet verbundenen Arbeitsplätze mit robusten Sicherheitslösungen ausrüsten! Dadurch werden alle Versuche, bösartige Websites zu besuchen, blockiert. Wichtig ist auch, dass gefährliche E-Mails möglichst gar nicht in die Postfächer des Unternehmens gelangen. Zu diesem Zweck empfehlen wir den Einsatz eines Gateway-Sicherheitsprodukts mit fortschrittlichen Anti-Phishing-Technologien.

phishing

phishing

Tipps

Tipps