Auch der Weg zu bösartigen Zielen ist lang und beschwerlich, und Entwickler von Android-Malware müssen dabei viele Herausforderungen meistern: Nutzer austricksen, um in Smartphones einzudringen, Sicherheitssoftware umgehen, Opfer dazu überreden, der Malware verschiedene Systemberechtigungen zu erteilen, integrierte Akku-Optimierer, die Ressourcenfresser blockieren, überlisten, und schließlich dafür sorgen, dass die Malware tatsächlich Gewinn abwirft. Kürzlich haben unsere Experten die Android‑basierte Malware-Kampagne BeatBanker entdeckt, und deren Schöpfer waren bei jedem der genannten Schritte wahrlich kreativ. Der Angriff richtet sich (vorerst) gegen brasilianische Nutzer. Die Entwickler wirken aber so ehrgeizig, dass sie mit ziemlicher Sicherheit eine internationale Expansion planen. Es lohnt sich also, auf der Hut zu sein und die Tricks dieser Angreifer zu studieren. Eine vollständige technische Analyse dieses Schädlings findest du auf Securelist.

Wie BeatBanker ein Smartphone infiltriert

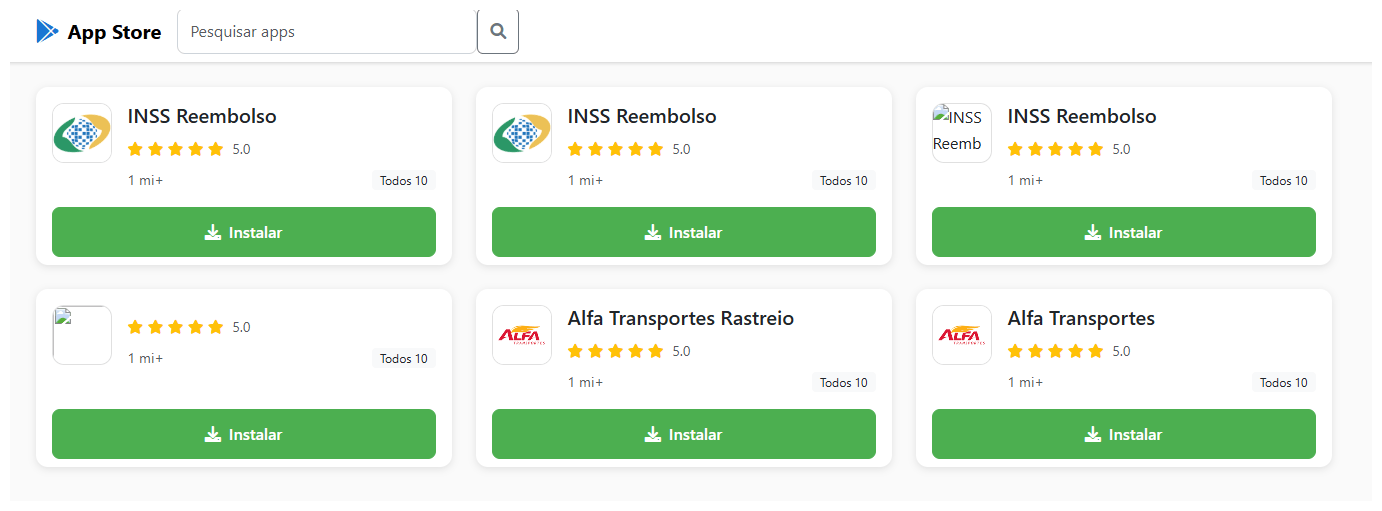

Die Malware wird über speziell gestaltete Phishing-Seiten verbreitet, die Google Play Store nachempfunden sind. Eine Seite, die leicht mit dem offiziellen App-Shop verwechselt werden kann, lädt Nutzer dazu ein, eine scheinbar nützliche App herunterzuladen. In einer Kampagne tarnte sich der Trojaner als „INSS Reembolso“, die brasilianische App für Behördendienste. Bei einer anderen Kampagne gab er sich als Starlink-App aus.

Die bösartige Website cupomgratisfood{.}shop imitiert gekonnt einen App-Shop. Nur unklar, warum die gefälschte App „INSS Reembolso“ dreimal auftaucht. Vielleicht, um ganz sicher zu gehen?!

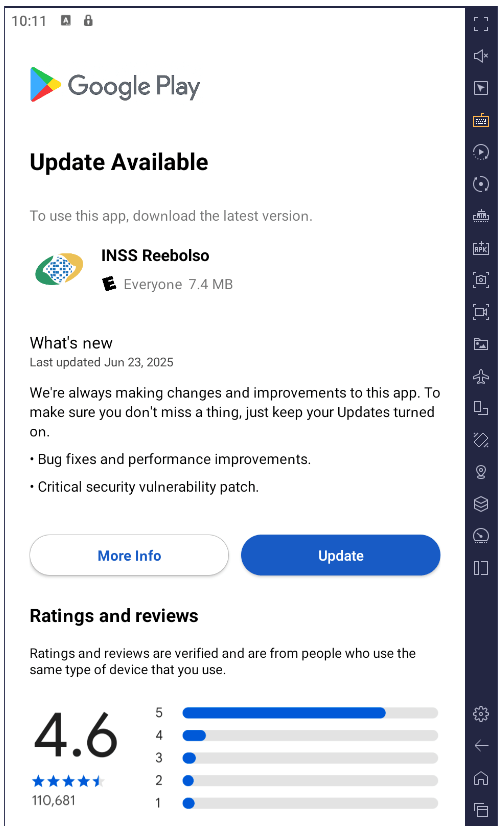

Die Installation erfolgt ganz sachte in mehreren Schritten. Dadurch wird vermieden, dass zu viele Berechtigungen gleichzeitig angefordert werden und das Opfer Verdacht schöpft. Nachdem die erste App heruntergeladen und gestartet wurde, zeigt sie eine Benutzeroberfläche an, die ebenfalls Google Play ähnelt. Dort wird ein Update für die Lockvogel-App simuliert. Der Nutzer wird um die Erlaubnis zur App-Installation gebeten, was in diesem Kontext nicht ungewöhnlich wirkt. Wenn diese Berechtigung erteilt wird, lädt die Malware weitere bösartige Module auf das Smartphone herunter.

Nach der Installation simuliert der Trojaner das Update einer Lockvogel-App über Google Play. Die Erlaubnis zur App-Installation wird angefordert und zusätzliche schädliche Module werden heruntergeladen.

Alle Komponenten des Trojaners sind verschlüsselt. Bevor Module entschlüsselt werden und die nächsten Infektionsstadien beginnen, überprüft der Trojaner, ob er auf einem echten Smartphone gelandet ist und ob sich das Gerät im gewünschten Land befindet. Wenn BeatBanker Ungereimtheiten findet oder feststellt, dass er in einer Emulations- oder Analyseumgebung ausgeführt wird, bricht der Prozess sofort ab. Dies erschwert eine dynamische Analyse der Malware. Zudem injiziert der gefälschte Update-Downloader seine Module direkt in den Arbeitsspeicher. So wird verhindert, dass auf dem Smartphone Dateien angelegt werden, die für Sicherheitsprogramme sichtbar wären.

All diese Tricks sind nicht neu und werden häufig in komplexer Malware für Desktop-Computer eingesetzt. Bei Angriffen auf Smartphones ist eine solche Raffinesse jedoch eher eine Seltenheit, und nicht jedes Sicherheitstool kann sie durchschauen. Nutzer von Kaspersky-Produkten sind vor dieser Bedrohung geschützt.

Hintergrundmusik als Schutzschild

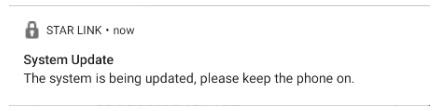

Sobald BeatBanker es sich im Smartphone gemütlich gemacht hat, lädt er ein Mining-Modul für die Kryptowährung Monero herunter. Die Angreifer haben wirklich an alles gedacht. Auch an wachsame Akku-Optimierungssysteme des Smartphones, die dem Miner das Handwerk legen könnten. Der passende Trick: Es wird ein fast unhörbarer Sound abgespielt. Apps, die Audio oder Video wiedergeben, werden von solchen Energiesparsystemen normalerweise verschont. Dies vermeidet, dass Hintergrundmusik oder Podcast-Player geblockt werden. Dadurch kann aber auch diese Malware ungestört ausgeführt werden. Darüber hinaus wird in der Statusleiste permanent eine Benachrichtigung angezeigt: Der Nutzer wird aufgefordert, das Telefon wegen eines laufenden System-Updates eingeschaltet zu lassen.

Eine andere bösartige App, die sich als Starlink-App ausgibt, zeigt dauerhaft eine Benachrichtigung an: Angeblich wird ein System-Update ausgeführt

Steuerung über Google

Zur Steuerung des Trojaners verwenden die Angreifer das legitime Firebase Cloud Messaging (FCM), ein Google-System zum Senden von Benachrichtigungen und Datennachrichten an Smartphones. Diese Funktion steht allen Apps zur Verfügung und ist die beliebteste Methode zum Senden und Empfangen von Daten. Über FCM können Angreifer den Gerätestatus überwachen und bei Bedarf die Einstellungen ändern.

Nachdem die Malware installiert ist, passiert erst einmal nichts Schlimmes: Die Angreifer sind in Wartestellung. Dann starten sie den Miner, drosseln ihn aber, wenn das Telefon zu heiß wird, der Akku fast leer ist oder der Besitzer das Gerät aktiv nutzt. All dies wird über FCM gesteuert.

Diebstahl und Spionage

Neben einem Krypto-Miner installiert BeatBanker zusätzliche Module, um den Nutzer auszuspionieren und im richtigen Moment zuzuschlagen. Ein Spyware-Modul fragt nach der Berechtigung für Bedienungshilfen. Wenn diese gewährt wird, werden die Vorgänge auf dem Smartphone komplett überwacht.

Wenn der Besitzer die Binance- oder Trust Wallet-App öffnet, um USDT zu überweisen, zeigt die Malware einen gefälschten Bildschirm über der Wallet-Benutzeroberfläche an und tauscht die Adresse des Empfängers durch ihre eigene aus. Dann gehen alle Überweisungen an die Angreifer.

Der Trojaner verfügt über eine komplexe Fernbedienung, die auch viele andere Befehle unterstützt:

- Einmalcodes von Google Authenticator abfangen

- Audio vom Mikrofon aufnehmen

- Echtzeit-Streaming des Bildschirms

- Zwischenablage überwachen und Tastatureingaben abfangen

- SMS-Nachrichten versenden

- Simulation des Tippens auf bestimmte Bildschirmbereiche, Texteingabe nach einem vom Angreifer gesendeten Skript, und vieles mehr …

All dies ermöglicht es, das Opfer nicht nur bei Krypto-Zahlungen auszurauben, sondern auch bei Verwendung anderer Bank- oder Zahlungsdienste.

Manchmal schleusen Hacker auch den Fernzugriffs-Trojaner BTMOB ein, der zur Spionage und zur Fernsteuerung von Smartphones dient. Seine bösartigen Fähigkeiten sind noch umfassender:

- Automatische Zuweisung bestimmter Berechtigungen unter Android 13 bis 15

- Permanentes Tracking

- Zugriff auf Front- und Rückkamera

- Abrufen von PIN-Codes und Passwörtern zum Entsperren des Bildschirms

- Erfassen von Tastatureingaben

So kannst du dich vor BeatBanker schützen

Cyberkriminelle verfeinern ihre Angriffe immer weiter und finden ständig neue Wege, um ihre Opfer zu bestehlen. Trotzdem gibt es einige einfache und effektive Vorsichtsmaßnahmen:

- Lade Apps nur aus offiziellen Quellen herunter, beispielsweise von Google Play oder aus dem App-Shop, der vom Hersteller vorinstalliert wurde. Wenn du beim Surfen eine App findest, öffne sie auf keinen Fall über einen Link im Browser. Rufe stattdessen die Google Play-App oder einen anderen namhaften Shop auf deinem Smartphone auf und suche dort nach der App. Dann kannst du gleich die Anzahl der Downloads, das Alter der App sowie die Bewertungen und Rezensionen nachsehen. Mach einen großen Bogen um neue Apps, Apps mit schlechten Bewertungen und Apps mit wenigen Downloads.

- Überprüfe alle Berechtigungen, die erfragt werden. Erteile keine Berechtigungen, wenn du nicht sicher bist, welchen Zweck sie haben oder warum eine bestimmte App sie benötigt. Besondere Vorsicht gilt bei Berechtigungen wie Unbekannte Apps installieren, Bedienungshilfen, Entwickleroptionen und Über anderen Apps anzeigen. Mehr darüber in unserem separaten Artikel.

- Statte dein Gerät mit einer umfassenden Anti-Malware-Lösung aus. Unser Favorit ist natürlich Kaspersky für Android. Nutzer von Kaspersky-Produkten sind vor BeatBanker sicher. Er wird mit den Verdikten HEUR:Trojan-Dropper.AndroidOS.BeatBanker und HEUR:Trojan-Dropper.AndroidOS.Banker.* erkannt.

- Aktualisiere regelmäßig dein Betriebssystem UND deine Sicherheitssoftware. Da Kaspersky für Android derzeit nicht bei Google Play verfügbar ist, lies bitte unsere ausführlichen Anweisungen zur Installation und Aktualisierung der App.

Die Zahl der Bedrohungen für Android-Nutzer ist in letzter Zeit buchstäblich in die Höhe geschossen. Schau dir unsere anderen Artikel zu den am weitesten verbreiteten Android-Angriffen an und hol dir praktische Tipps, um dich und deine Lieben zu schützen:

android

android

Tipps

Tipps