ClickFix-Variationen

Verschiedene Varianten der ClickFix-Technik, die bei echten Angriffen eingesetzt werden.

3364 Beiträge

Verschiedene Varianten der ClickFix-Technik, die bei echten Angriffen eingesetzt werden.

Bildungseinrichtungen werden immer häufiger durch Ransomware angegriffen. Wir schauen uns einige Vorfälle aus der Praxis an, erklären die Ursachen und diskutieren, wie sich Risiken für die Infrastruktur von Bildungseinrichtungen minimieren lassen.

Ein Browser-in-the-Browser-Angriff, der 2022 als theoretisch möglich beschrieben wurde, wird jetzt wirklich für Phishing eingesetzt. Wir erklären, wie der Angriff funktioniert und woran man ein gefälschtes Anmeldefenster erkennt.

Eine gründliche Analyse der Schwachstelle CVE-2026-3102, einer potenziellen Bedrohung für alle, die auf einem Mac Bilder verarbeiten.

Wie sollten Sicherheitsteams in Unternehmen mit dem „viralen“ KI-Agenten umgehen?

Faszinierende und haarfein ausgetüftelte Phishing- und Spam-Schemata, die unsere Experten im Jahr 2025 abgefangen haben.

Schlüsselbegriffe der Cybersicherheit, die der CISO und Unternehmensleitung oft unterschiedlich oder falsch interpretieren.

Warum haben wir eine Hassliebe zu Dating-Apps und was machen sie mit unserem Gehirn? Kann ein Emoji einen Krieg anzetteln? Und kann man eine KI überhaupt heiraten? Wir schauen uns an, wie Technologien von heute die Liebe und unsere Vorstellung davon beeinflussen.

Kaspersky SIEM erkennt Angriffe, bei denen kompromittierte Benutzerkonten im Spiel sind. Dabei helfen KI und andere neue Funktionen.

Warum ist es sinnvoll, Malware bestimmten Hackergruppen zuzuordnen?

Forscher dachten sich poetische Prompts aus und umgingen damit die Sicherheitsvorkehrungen großer Sprachmodelle.

NFC-Relay-Angriffe, vorinstallierte Trojaner und andere Bedrohungen ruinieren das Android-Erlebnis im Jahr 2026.

Die 10 größten Risiken beim Einsatz autonomer KI-Agenten – und unsere Tipps zur Risikominderung.

Unsere Android-Apps sind nicht mehr auf Google Play verfügbar. Wir erklären, wie du die Apps auf andere Weise herunterlädst, installierst und aktualisierst.

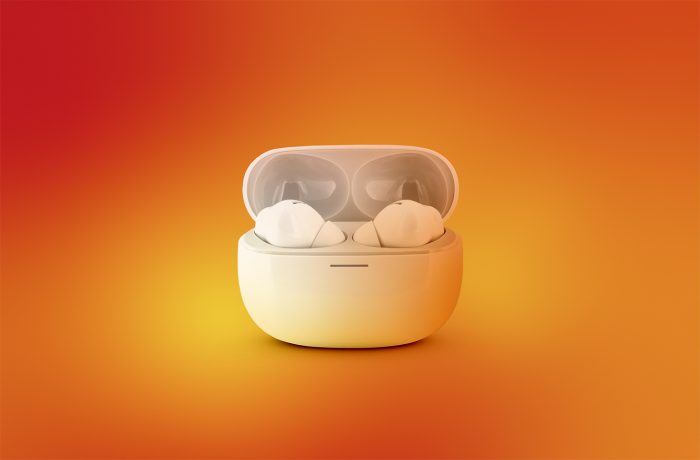

WhisperPair – ein Angriff, bei dem gewöhnliche Bluetooth-Kopfhörer heimlich lauschen.

Was ist das Jahr-2038-Problem (auch bekannt als „Unix Y2K“) und wie bereitet man IT-Systeme in Unternehmen darauf vor?

Wie Kriminelle die bekannte Funktion „Mit dem Smartphone bezahlen“ ausnutzen, um dein Geld zu stehlen.

Generative KI hat die Methoden der Sextortion auf eine vollkommen neue Ebene gehoben – jetzt kann jeder Social-Media-Nutzer zum Erpressungsopfer werden. Wie kannst du dich und deine Lieben schützen?

Gauner ahmen deine Marke nach und greifen deine Kunden, Partner und Mitarbeiter an. Wie lassen sich Angriffe von Klonen erkennen und stoppen?

Der Markt für Cybersicherheitslösungen ist groß. Wem kannst du vertrauen? In einer Studie wurden Transparenz, Sicherheitsmanagement und Datenverarbeitungspraktiken von vierzehn großen Anbietern verglichen. Rate mal, welcher Anbieter unter den Besten war?!