Vor rund einem Monat haben unsere Experten von Kaspersky Lab bereits auf eine Android-Malware namens Roaming Mantis aufmerksam gemacht. Zu dieser Zeit wurden vor allem Nutzer aus Japan, Korea, China, Indien und Bangladesh angegriffen; Nun haben die Hintermänner ihre Attacken allerdings auch auf Europa und den Nahen Osten ausgeweitert. Darüber hinaus wird die eingesetzte Malware auch in deutscher Sprache in Umlauf gebracht.

Die Malware wird über kompromittierte Router verbreitet und infiziert auf diese Weise Android-basierte Smartphones und Tablets, leitet iOS-Geräte auf Phishing-Seiten weiter und führt das CoinHive-Kryptomining-Skript auf Desktops und Laptops aus. Die Kriminellen nutzen hierfür einen sehr einfachen, aber wirkungsvollen Trick – DNS-Hijacking – weshalb Nutzer oftmals gar nicht bemerken, dass etwas nicht stimmt.

Die Cyberangriffskampagne #RoamingMantis verbreitet sich über Router und hat deutsche Smartphone-Nutzer im Visier.

Tweet

Was ist DNS-Hijacking

Wenn Sie den Namen einer Website in die Adressleiste des Browsers eingeben, sendet der Browser im Grunde genommen gar keine Anfrage an diese Seite. Das Internet arbeitet nämlich auf der Grundlage von IP-Adressen, bei denen es sich um Zahlengruppen handelt. Domains hingegen, die aus Buchstaben bestehen, sind lediglich für uns Menschen gedacht, da sie so leichter zu merken und einzugeben sind.

Wenn man also eine URL-Adresse im Browser eingibt, besteht dessen erste Aufgabe darin, eine Anfrage an einen sogenannten DNS-Server (Domain Name System) zu senden, der den „menschlichen“ Namen in die IP-Adresse der entsprechenden Website übersetzt. Diese IP-Adresse verwendet der Browser dann zum Suchen und Öffnen einer Seite.

DNS-Hijacking ist eine Möglichkeit, den Browser im Glauben zu lassen, dass der Domainname mit der tatsächlichen IP-Adresse übereinstimmt, obwohl dies nicht der Fall ist.

Es gibt viele DNS-Hijacking-Techniken; die Entwickler von Roaming Mantis haben aber wahrscheinlich die einfachste und effektivste aller Methoden gewählt: Sie hijacken die Einstellungen kompromittierter Router und zwingen diese dazu, ihre eigenen Rogue-DNS-Server zu verwenden. Das bedeutet, dass Nutzer, die mit einem Gerät über diesen Router verbunden sind, auf eine echt aussehende Webseite mit gefälschtem Inhalt weitergeleitet werden; hierbei ist es vollkommen egal, was man in Adresszeile des Browsers eingibt.

Roaming Mantis auf Android-Geräten

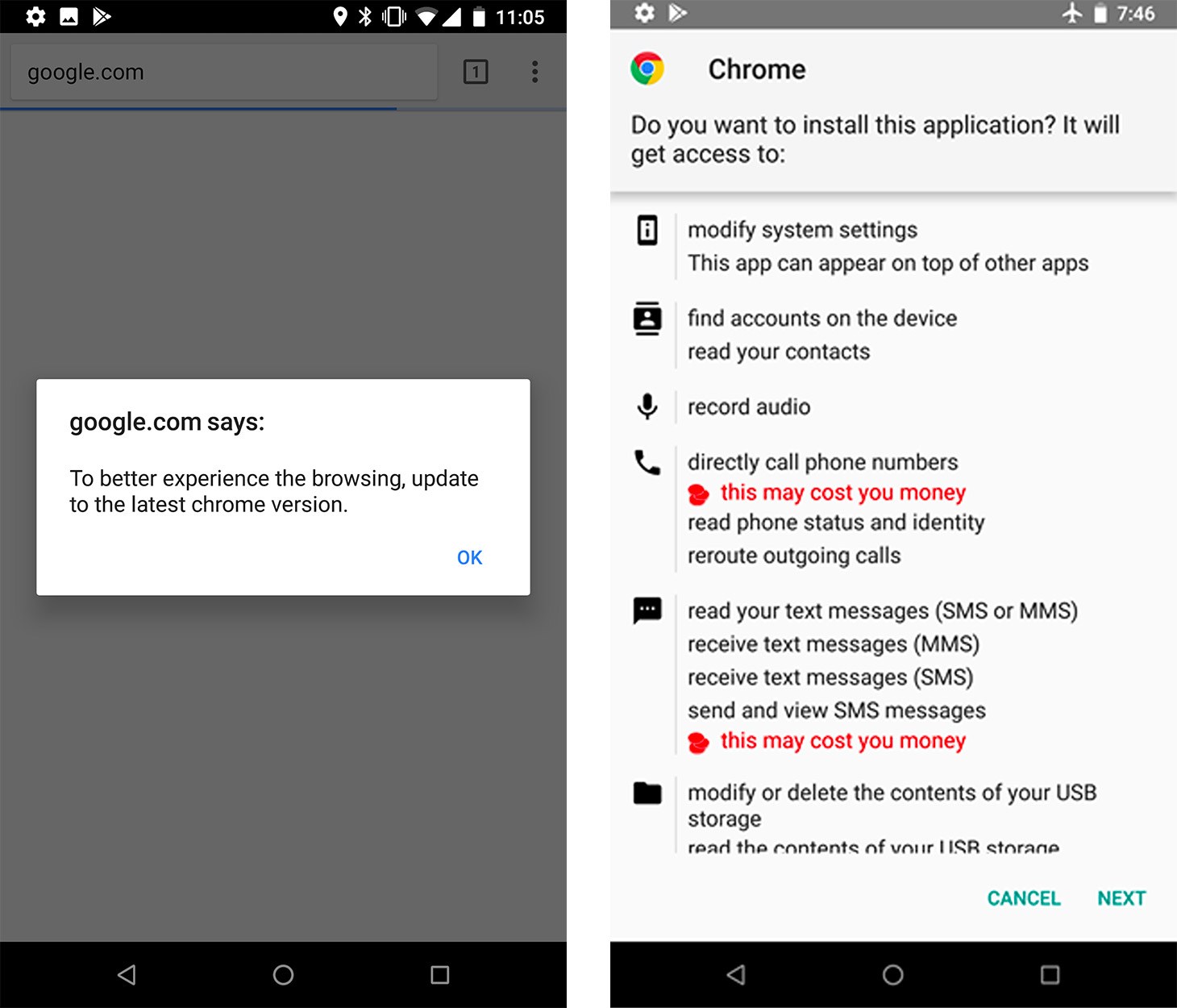

Nachdem der Nutzer auf die bösartige Website umgeleitet wurde, wird er dazu aufgefordert, einen Upload auf die neueste Version von Chrome durchzuführen. Dies führt zur Installation eines Trojaners mit dem Namen „facebook.apk“ oder „chrome.apk„, der eine Android-Backdoor enthält.

Die Malware fordert während des Installationsvorgangs eine Reihe von Rechten ein; darunter befinden sich Berechtigungen für den Zugriff auf Kontoinformationen, Dateien, das Senden und Empfangen von Kurznachrichten, die Verarbeitung von Sprachanrufen, das Aufzeichnen von Audios, usw. Für eine vertrauenswürdige Anwendung wie Google Chrome scheint eine solche Liste nicht allzu verdächtig zu sein – wenn der Benutzer dieses „Browserupdate“ für legitim hält, liest er sich die Liste vermutlich nicht einmal durch.

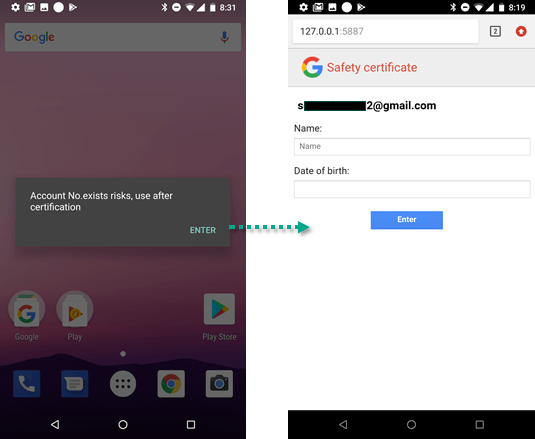

Nach der Installation greift die Malware auf eine Liste aller Accounts zu, um herauszufinden, welches Google-Konto auf dem Gerät verwendet wird. Dem Benutzer wird dann eine Nachricht angezeigt, die ihn darüber informiert, dass mit dem Konto etwas nicht in Ordnung ist und er sich deshalb erneut einloggen muss. Daraufhin wird eine Seite geöffnet, auf der der Nutzer dazu aufgefordert wird, seinen Namen und das Geburtsdatum einzugeben.

Diese Daten werden dann, gepaart mit den SMS-Berechtigungen, die den Kriminellen Zugriff auf die für die Zwei-Faktor-Authentifizierung erforderlichen Codes gewähren, von den Entwicklern von Roaming Mantis scheinbar dazu verwendet, Google-Konten zu entwenden.

Roaming Mantis: Krypto-Mining-Funktion gegen PCs und iOS-Phishing-Option

Zu Beginn konnte Roaming Mantis Nachrichten lediglich auf vier Sprachen anzeigen: Englisch, Koreanisch, Chinesisch und Japanisch. Inzwischen werden aber bereits 27 Sprachen unterstützt:

- Arabisch

- Armenisch

- Bulgarisch

- Bengali

- Tschechisch

- Georgisch

- Deutsch

- Hebräisch

- Hindi

- Indonesisch

- Italienisch

- Malaiisch

- Polnisch

- Portugiesisch

- Russisch

- Serbokroatisch

- Spanisch

- Tagalog

- Thai

- Türkisch

- Ukrainisch

- Vietnamesisch

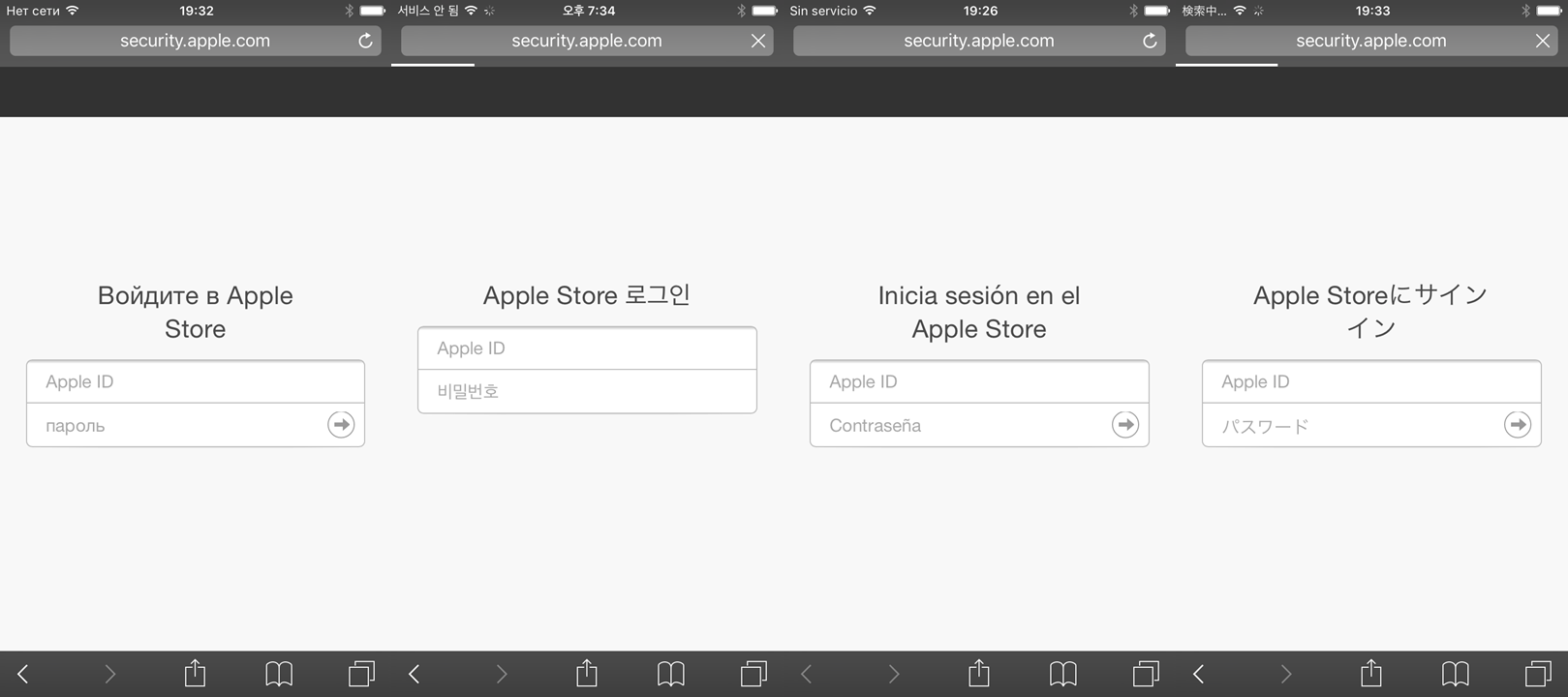

Die Entwickler haben die Malware aber nicht nur in weiteren Sprachen in Umlauf gebracht, sondern Roaming Mantis zudem beigebracht, iOS-Geräte anzugreifen. Das Szenario ist allerdings ein anderes als bei androidbasierten Geräten. Das Herunterladen der Anwendung wird übersprungen. Stattdessen werden die Opfer auf eine Phishing-Seite mit Apple-relevanten Themen weitergeleitet und darum gebeten sich erneut im App Store anzumelden. In der Adressleiste wird dem Nutzer die scheinbar vertrauenswürdige Adresse security.apple.com angezeigt.

Die Cyberkriminellen beschränken sich allerdings nicht einzig und allein darauf, die Apple-Anmeldeinformationen eines Nutzers zu entwenden; Unmittelbar nach Eingabe der Daten wird der Benutzer zusätzlich nach einer Bankkartennummer gefragt:

Auf Desktop-Computer und Laptops führt Roaming Mantis das CoinHive-Mining-Skript aus, das die Kryptowährung direkt in die Hände der Kriminellen schürft.

Weitere Details zu Roaming Mantis finden Sie im Originalbericht und in unserem neuen Beitrag auf Securelist.

So schützen Sie sich vor Roaming Mantis

- Verwenden Sie eine zuverlässige AV-Lösung auf allen Geräten: nicht nur auf Computern und Laptops, sondern auch auf Ihren Smartphones und Tablets.

- Führen Sie regelmäßige Software-Updates durch.

- Deaktivieren Sie auf Android-Geräten die Installation von Anwendungen unbekannter Quellen. Gehen Sie dazu einfach auf Einstellungen -> Sicherheit -> Unbekannte Quellen.

- Die Router-Firmware sollte ebenfalls so oft wie möglich aktualisiert werden. Laden Sie Updates nur von legitimen Websites herunter.

- Ändern Sie regelmäßig das Administrator-Passwort Ihres Routers

Was, wenn Sie bereits von Roaming Mantis infiziert wurden?

- Ändern Sie unverzüglich alle Passwörter für Konten, die durch die Malware kompromittiert wurden. Sperren Sie alle Bankkarten, deren Informationen Sie auf der Roaming Mantis Phishing-Seite eingegeben haben.

- Installieren Sie eine AV-Lösung auf all Ihren Geräten und führen Sie einen System-Scan durch.

- Werfen Sie einen Blick auf die Einstellungen Ihres Routers und überprüfen Sie die DNS-Serveradresse. Sollte diese nicht mit der Adresse von Ihrem Anbieter übereinstimmen, nehmen Sie die entsprechenden Änderungen vor.

- Ändern Sie das Administrator-Passwort Ihres Routers und aktualisieren Sie die Firmware. Achten Sie darauf, dass Sie diese nur von der offiziellen Website des Router-Herstellers herunterladen.

Smartphones

Smartphones

Tipps

Tipps