Deine Fotos sind der Schlüssel zu deinem Privatleben – im wahrsten Sinne des Wortes. Deine Galerie enthält Zukunftspläne, Finanzgeheimnisse, Katzenbilder und vielleicht sogar Dinge, die du unbedingt für dich behalten willst. Aber wie steht es um die Sicherheit dieser Bilder? Falls du schon von dem plattformübergreifenden Stealer „SparkCat“ gehört hast, denkst du vielleicht öfter darüber nach.

Jetzt haben wir den kleinen Bruder des SparkCat-Trojaners entdeckt, den wir liebevoll „SparkKitty“ getauft haben. Der niedliche Name könnte aber täuschen: Es verbirgt sich nämlich ein Spion dahinter, der Fotos von den Smartphones seiner Opfer stehlen kann, genau wie sein großer Bruder. Was macht diese Bedrohung so einzigartig? Und warum sollten sowohl Android- als auch iPhone-Nutzer auf der Hut sein?

Wie SparkKitty auf Geräte gelangt

Der Dieb verbreitet sich auf zwei Arten: 1. in freier Wildbahn, d. h. über die unergründlichen Weiten des Internets, und 2. über offizielle App-Stores, z. B. bei App Store und Google Play. Aber immer schön der Reihe nach.

Offizielle App-Stores

Im App Store von Apple lauerte die diebische Malware in der App 币coin, die zum Tracking von Kryptowährungskursen und Handelssignalen dient. Wir wissen nicht genau, wie die verdächtige Spionagefunktion in die App gelangt ist. Möglicherweise wurde die Lieferkette kompromittiert, und die Entwickler wussten vor unserer Warnung überhaupt nichts von SparkKitty. Eine zweite Möglichkeit wäre: Die Entwickler haben den Stealer bewusst in die App eingebaut. Jedenfalls ist es schon das zweite Mal, dass sich ein Trojaner in den App Store einschleicht und wir Apple darüber informiert haben. Der erste Fall war SparkCat.

Bei Google Play liegt die Sache etwas anders: Dort tauchen regelmäßig bösartige Apps auf, und wir berichten bei Kaspersky Daily häufig über diese Bedrohungen. Diesmal haben wir bösartige Aktivitäten in einer Messaging-App aufgespürt, die Funktionen für den Kryptohandel enthält. Die beliebte App wurde über 10.000 Mal installiert und war zum Zeitpunkt unserer Studie bereits aus Google Play entfernt.

Verdächtige Links in freier Wildbahn

Die Angreifer waren dieses Mal ziemlich kreativ, um die Malware in freier Wildbahn zu verbreiten. Bei einer routinemäßigen Überprüfung verdächtiger Links fielen unseren Experten mehrere ähnliche Seiten auf, die einen TikTok-Mod für Android anboten. Wir checken solche Links, damit sie dich nicht gefährden! Dieser Mod rief sehr häufig zusätzlichen Code auf. Das kam uns verdächtig vor. Und tatsächlich war etwas faul an der Sache. Der Code enthielt Links, die in der App als Schaltflächen angezeigt wurden. Diese Links führten die Nutzer zu „TikToki Mall“, einem wahren Online-Gemischtwarenladen. Leider konnten wir nicht feststellen, ob es ein funktionierender Shop oder nur eine riesige Falle war. Interessant ist aber: TikToki Mall akzeptiert Zahlungen in Kryptowährung und man benötigt einen Einladungscode, um sich einzuloggen und für Käufe zu bezahlen. Bis dahin gab es noch keine Hinweise auf weitere dubiose Aktivitäten und wir hatten auch keine Spuren von SparkKitty oder anderer Malware gefunden.

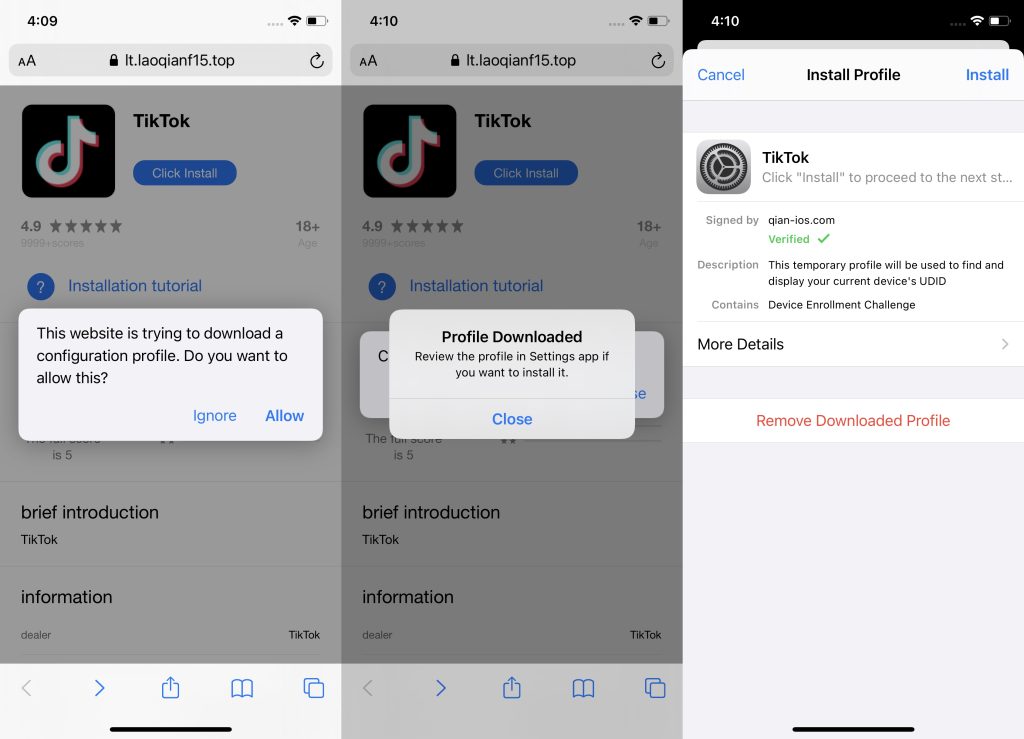

Also schlugen wir einen anderen Weg ein und probierten die verdächtigen Links auf einem iPhone aus. Dadurch gelangten wir auf eine Seite, die vage Ähnlichkeit mit dem App Store hatte und uns sofort die „TikTok app“ zum Download anbot.

iOS untersagt es Nutzern, Programme aus Drittanbieterquellen herunterzuladen und auszuführen. Allerdings bietet Apple allen Mitgliedern des „Apple Developer Program“ sogenannte Bereitstellungsprofile an. Damit können benutzerdefinierte Apps, die nicht im App Store verfügbar sind, auf Benutzergeräten installiert werden. Beispielsweise Beta-Versionen oder Apps, die für den internen Gebrauch in Unternehmen entwickelt wurden. Angreifer nutzen diese Profile, um mit Malware versehene Apps zu verbreiten.

Die Installation unterschied sich nur geringfügig vom üblichen Vorgehen. Normalerweise muss man im App Store nur einmal auf Installieren tippen. Bei der Installation der gefälschten TikTok-App waren jedoch extra Schritte notwendig: der Download und die Installation eines Bereitstellungsprofils für Entwickler.

Natürlich gab es in dieser TikTok-Version keine amüsanten Videos. Es war nur ein weiterer Shop, ähnlich wie jener für die Android-Version. Die scheinbar harmlose iOS-Version fragte bei jedem Start nach Zugriff auf die Galerie des Nutzers – und das war der springende Punkt. Wir entdeckten ein bösartiges Modul, das nicht nur Bilder aus der Galerie des infizierten Telefons an die Angreifer sendete, sondern auch Geräteinformationen. Spuren dieses Moduls fanden wir auch in anderen Android-Apps. Technische Details zu dieser Geschichte findest du in unserem vollständigen Bericht bei Securelist.

Wer ist bedroht?

Unsere Daten zeigen, dass es diese Kampagne hauptsächlich auf Nutzer in Südostasien und China abgesehen hat. Die spitzigen Krallen von SparkKitty können aber auch bis in andere Länder reichen. Die Malware wird schon seit Anfang 2024 verbreitet. In diesen anderthalb Jahren haben die Angreifer sicher daran gedacht, den Angriff auf andere Länder und Kontinente auszuweiten. Und davon kann sie nichts abhalten. TikTok-Mods sind jedoch nicht der einzige Anlass zur Sorge. Wir haben auch bösartige Aktivitäten in verschiedenen Glücksspielen, in Games für 18+ und sogar in Krypto-Apps gefunden.

Vielleicht glaubst du, dass dieser Störenfried nur auf deine Urlaubsfotos scharf ist. Leider nein! SparkKitty lädt absolut alle Fotos auf seinen Command-and-Control-Server hoch. Darunter können auch Screenshots von vertraulichen Informationen sein. Beispielsweise Seed-Phrasen von Krypto-Wallets, mit denen Kriminelle dein Kryptoguthaben wegschnappen können.

So schützt du dich vor SparkKitty

Der Trojaner verbreitet sich auf viele Arten, und es ist etwas knifflig, alle möglichen Einfallstore abzusichern. „Apps nur aus offiziellen Quellen herunterladen!“ – diese goldene Regel gilt nach wie vor. Aber wir haben Spuren dieses Diebes sowohl bei Google Play als auch im App Store gefunden – an Orten, an denen Apps angeblich überprüft und zu 100 % sicher sind. Was ist da zu tun?

Unser Rat: Konzentriere dich auf den Schutz deiner Galerie. Am sichersten wäre es natürlich, keine Fotos oder Screenshots von vertraulichen Informationen zu machen. Leider ist das heutzutage praktisch unmöglich. Aber es gibt eine Lösung: Speichere wertvolle Fotos in einem sicheren Datentresor. Wichtige Fotos, die in Kaspersky Password Manager gespeichert sind, können erst nach der Eingabe des Master-Passworts betrachtet und versendet werden. Und dieses Passwort kennst nur du. Außerdem stehen die geschützten Inhalte nicht nur auf einem Gerät zur Verfügung. Unser Password Manager kann Informationen zwischen deinen Smartphones und Computern synchronisieren. Dazu gehören Bankkartendaten, Token für den Zwei-Faktor-Authentifikator und alle übrigen Dinge, die du in Kaspersky Password Manager speicherst, natürlich auch deine Fotos.

Noch ein wichtiger Tipp: Überprüfe möglichst sofort, ob es auf deinem Smartphone eine der infizierten Apps gibt, die wir entdeckt haben. Eine ausführliche Liste findest du auf Securelist. Für Android-Geräte kann Kaspersky für Android das für dich übernehmen. Unsere App findet und entfernt Malware zuverlässig. Auf iPhones kann unsere Sicherheitslösung nicht nach bereits installierten infizierten Apps suchen und diese nicht löschen. Der Grund ist die geschlossene Architektur von iOS. Unsere App verhindert aber alle Versuche, Daten an die Server von Angreifern zu senden, und warnt dich davor.

Mit einem Abonnement für Kaspersky Premium oder Kaspersky Plus enthält deine Sicherheitslösung auch Kaspersky Password Manager.

Folge unserem Telegram-Kanal! Dort erfährst du nicht nur, wie du deine Fotos sicher aufbewahrst, sondern bleibst auch auf dem Laufenden über die neuesten Cyberbedrohungen.

Die folgenden Artikel erzählen mehr über andere Malware, vor der du dein Smartphone schützen solltest:

- 11 Millionen betroffene Benutzer: Der Android-Trojaner Necro erwacht zu neuem Leben

- Vorsicht vor Dieben, die sich hinter Hochzeitseinladungen verstecken (auf Englisch)

- Vorinstallierte Trojaner auf gefälschten Android-Smartphones

- SparkCat – Trojan-Stealer entert App Store und Google Play und stiehlt Daten aus Fotos

- LianSpy: neue mobile Spyware für Android (auf Englisch)

Stealer

Stealer

Tipps

Tipps