Instagram ist nicht nur das zweitbeliebteste soziale Netzwerk der Welt, sondern auch die Haupteinnahmequelle für zahlreiche Fotoblogger, Models und andere Prominente. Eyecatcher-Accounts mit Tausenden Followern interessieren nicht nur Fans, sondern auch Cyberkriminelle. Wenn ein solches Konto gestohlen wird, kann es unangenehme Folgen geben. Aber wie genau werden Instagram-Konten gehijackt, und wie können Sie vermeiden, dass auch Ihr Konto in den Blickfang Krimineller gerät?

Hijack-Methode Nr. 1: Fake-Verifizierung

Wahrscheinlich ist Ihnen bereits aufgefallen, dass einige Instagram-Konten mit einem blauen Häkchen versehen sind. Diese Statussymbole werden an die offiziellen Accounts Prominenter, großer Unternehmen und beliebter Blogger vergeben. Das sakrale Zeichen ist besonders wichtig für Konten, die ein großes Publikum anziehen, da ihnen so ein gewisses Ansehen verliehen wird und der Account von zahlreichen anderen Fake-Accounts unterschieden werden kann. Aber an das kleine blaue Abzeichen zu kommen war bislang gar nicht so einfach: Denn das soziale Netzwerk hat selbst darüber entschieden, wer es bekommt und wer nicht.

Allerdings hat Instagram kürzlich seine Richtlinien zur Verifizierung geändert; mittlerweile ist es möglich eine Verifizierung von der App anzufordern (dazu gehen Sie zu Einstellungen -> Verifizierung anfordern) und erhalten den kleinen blauen Haken, wenn Ihr Konto alle erforderlichen Kriterien erfüllt.

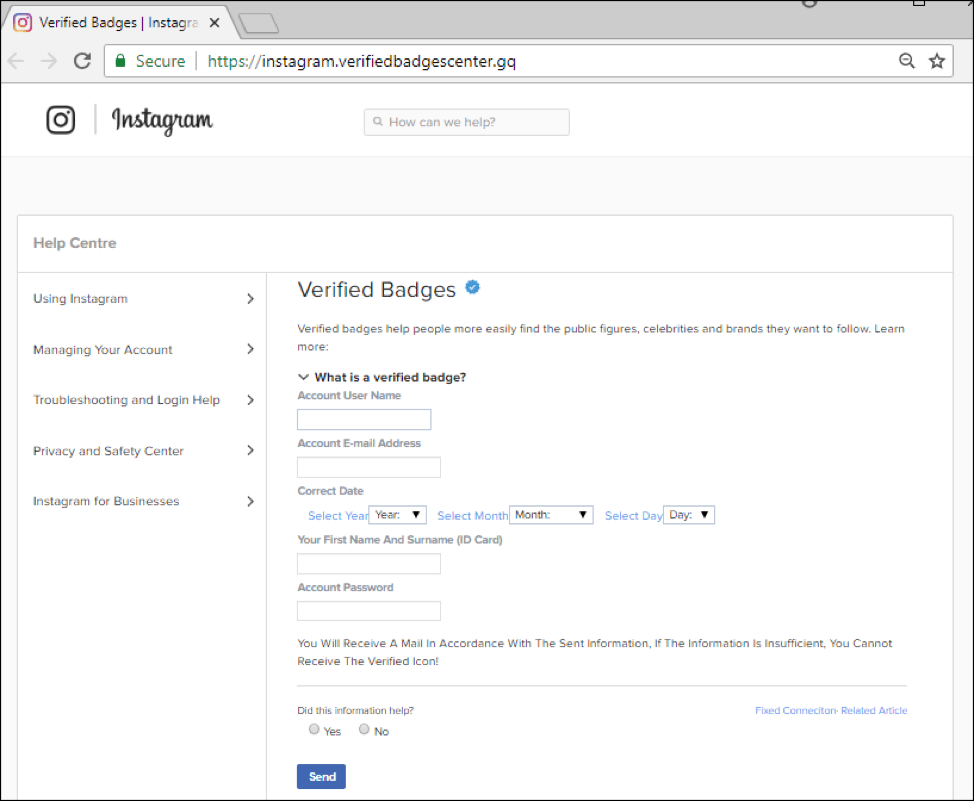

Diese Änderung wurden erst kürzlich eingeführt – genauer gesagt am 28. August 2018 – und viele Nutzer wissen nicht, wie sie an den blauen Haken kommen. Betrüger nutzen dies natürlich aus und erstellen Websites, die sich als Instagram-Hilfeseiten tarnen und Details von Instagram-Nutzern wie ihren Nutzernamen, ihr Passwort, ihre E-Mail-Adresse, ihren vollständigen Namen und ihr Geburtsdatum anfordern.

Nach Eingabe dieser Daten wird der ahnungslose Nutzer aufgefordert, 24 Stunden auf eine Entscheidung zu warten und seine Kontoeinstellungen in diesem Zeitraum nicht zu ändern. Die Information werden direkt an die Angreifer weitergeleitet, während der Benutzer auf den blauen Haken wartet, ohne zu bemerken, dass sein Konto bereits kompromittiert wurde.

Darüber hinaus kann diese Methode dazu verwendet werden, um an die persönlichen Informationen des Opfers zu gelangen, was den Cyberkriminellen dabei helfen kann, Zwei-Faktor-Authentifizierungsprozesse zu umgehen. Dazu senden Kriminelle Ihnen eine Nachricht, in der klargestellt wird, dass der angebliche „Supportdienst“ den Kontoinhaber kontaktieren kann, um weitere Details zu klären. Wenn also der „Supportdienst“ Kontakt mit Ihnen aufnimmt, sind es die Betrüger selbst, die nach einem SMS-Code oder anderen Sicherheitsinformationen fragen. Darüber hinaus können die Betrüger eine gefälschte Supportdienst-Nachricht senden, die angeblich zur Verifizierung benötigte Informationen anfordert, die sie verwenden können, um hinter dem Rücken des Nutzers mit dem echten Support Kontakt aufzunehmen (die angeforderten Daten können beispielsweise ein Foto oder andere Daten sein).

Hijack-Methode Nr. 2: Gutes altes Phishing

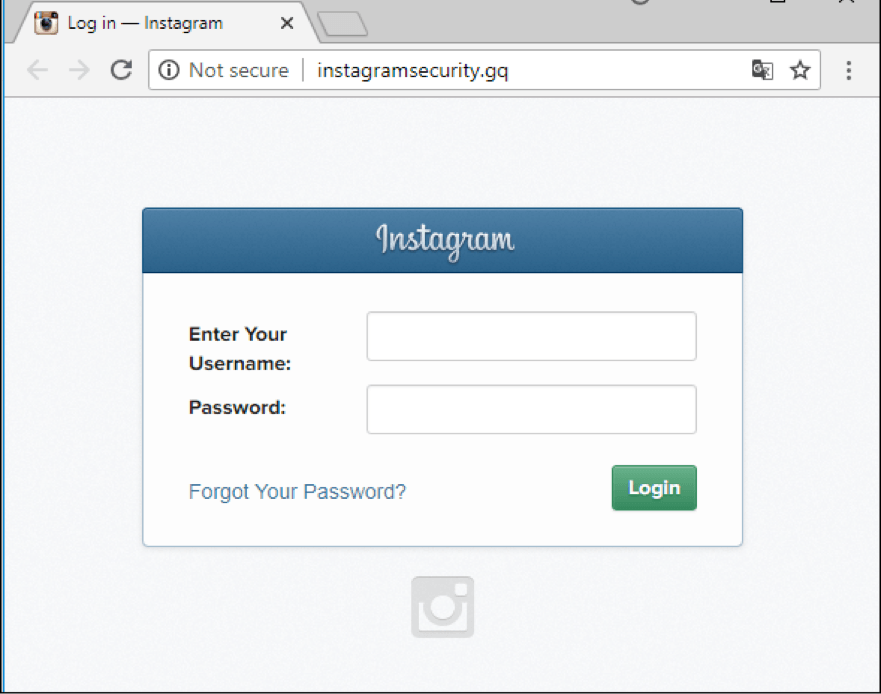

Betrüger verwenden auch weiterhin gängige Phishing-Methoden, um das Opfer auf eine gefälschte Login- oder Passwort-Reset-Seite zu locken. So könnten Sie Ihnen zum Beispiel eine alarmierende Nachricht senden, die Sie darüber in Kenntnis setzt, dass Ihr Benutzerkonto gehackt wurde, Ihre Anmeldeinformationen aktualisiert werden müssen, oder Sie ganz einfach „ein Foto bewerten“ sollen, was voraussetzt, dass Sie sich beim sozialen Netzwerk anmelden.

Mit mehr als einer Milliarde Nutzer weltweit ist Instagram ein beliebtes Zielobjekt für alle Arten von Betrügern. Nachdem sie ein Konto gehijackt haben, erhalten sie Zugriff auf die persönlichen Informationen und Nachrichten des Benutzers. Aber das ist noch lange nicht alles: das Konto kann darüber hinaus dazu verwendet werden, Spam, Phishing und schädliche Inhalte zu verbreiten. Häufig ändern die Angreifer auch das Profilfoto, die E-Mail-Adresse und die Telefonnummer des Kontos, mit der es verknüpft ist. Das macht es dem wahren Besitzer fast unmöglich, den Zugang zu seinem Instagram-Account wiederherzustellen.

So können Sie sich schützen

Wie immer gilt auch hier: Vorsicht ist besser als Nachsicht. Mit diesen einfachen Regeln sind Sie auf der sicheren Seite.

- Klicken Sie nicht auf verdächtige Links.

- Werfen Sie immer einen Blick auf die Adressleiste der Website-URL. Wenn Sie anstelle von Instagram.com etwas wie 1stogram.com oder instagram.security-settings.com zu Gesicht bekommen, verlassen Sie die Seite unverzüglich und denken Sie nicht einmal daran, Ihre persönlichen Daten einzugeben.

- Nutzen Sie ausschließlich offizielle Netzwerk-Apps aus offiziellen Stores.

- Verwenden Sie keine Kontoanmeldeinformationen zur Authentifizierung bei Drittanbieterdiensten und -anwendungen.

- Verwenden Sie eine zuverlässige Sicherheitslösung, die verdächtige Nachrichten erkennt und Phishing-Seiten blockiert, wie zum Beispiel Kaspersky Internet Security.

Und zu guter Letzt: Werfen Sie einen Blick auf unseren Beitrag, in dem wir erklären, wie Sie Instagram richtig konfigurieren. Ein absolutes Muss für Instagram-Nutzer.

Instagram

Instagram

Tipps

Tipps