Die Anzahl der Android-Varianten beläuft sich heutzutage vermutlich auf eine Zahl im Tausenderbereich; denn mittlerweile modifiziert jeder Anbieter das System so, dass es sich an seine individuellen Anforderungen und Vorstellungen anpasst – leider bringt das nicht nur Vorteile. Im Grunde genommen steckt hinter Android ein sehr gut durchdachtes Betriebssystem, das mit jeder neuen Version zunehmend sicherer wird.

Oder besser gesagt: Es wird zunehmend sicherer, wenn der Nutzer angemessen mit dem Betriebssystem umzugehen weiß. Um Zugriff auf zahlreiche interessante Daten im Shared Storage oder auf Funktionen, die möglicherweise nicht ganz sicher sind, zu erhalten, benötigen Android-Apps grundsätzlich die ausdrückliche Erlaubnis des Benutzers. Daher ist es unglaublich wichtig, diese sogenannten App-Berechtigungen angemessen festzulegen.

Vor geraumer Zeit haben wir bereits einen Beitrag über die ordnungsgemäße Konfiguration der Einstellungen unter Android 6 veröffentlicht. Aus diesem Grund möchten wir heute über eine neuere Version des Betriebssystems sprechen – Android 8. Einerseits stellt diese Version den Nutzern deutlich mehr Einstellungen zur Verfügung als zuvor, was sowohl Gutes als auch Schlechtes mit sich bringt. Gutes, weil das System auf diese Weise sicherer gestaltet werden kann und Schlechtes, weil das Setup all dieser Einstellungen komplizierter und zeitraubender ist als angenommen. Darüber hinauslassen sich die Einstellungen mittlerweile an verschiedenen Orten lokalisieren, von denen einige weniger intuitiv sind als andere. Mit diesem Leitfaden möchten wir Klarheit für alle Android-Nutzer schaffen.

Mit #Android können Sie App-Berechtigungen konfigurieren, um Ihre Daten zu schützen und den Zugriff auf gefährliche Funktionen einzuschränken. Wir erklären, wie es geht.

Tweet

Berechtigungen, die in der App-Berechtigungsliste konfiguriert werden

Diese Liste enthält Berechtigungen, die Apps Zugriff auf persönliche, auf dem Smartphone gespeicherte Informationen (Kontakte, Anrufliste, SMS, Fotos) sowie auf integriertes Equipment, über das persönliche Daten abgerufen werden können (Kamera, Mikrofon, Telefon, GPS-Empfänger), gewähren.

Wenn Sie einer App eine dieser Berechtigungen erteilen, kann die Anwendung über Informationen dieser Art verfügen und sie in die Cloud hochladen, ohne dabei Ihre ausdrückliche Zustimmung für einen beliebig gewählten Verwendungszweck für Ihre Daten zu verlangen.

Daher empfehlen wir Ihnen, zwei (oder vielleicht sogar drei) Mal nachzudenken, bevor Sie einer App bestimmte Berechtigungen erteilen – insbesondere dann, wenn sie für die richtige Funktionsweise der App nicht unbedingt notwendig sind. So muss ein Großteil der Spiele beispielsweise nicht auf Ihre Kontakte oder Kamera zugreifen können, Messenger funktionieren auch, ohne Ihren aktuellen Standort zu kennen, und viele trendige Kamerafilter können wahrscheinlich auch ohne Ihren Anrufverlauf überleben.

Natürlich liegt die Entscheidung letztendlich bei Ihnen, aber denken Sie immer daran: je weniger Berechtigungen Sie erteilen, desto sicherer sind Ihre Daten.

SMS

Beschreibung: Berechtigung zum Senden und Empfangen von SMS-, MMS- und WAP-Push-Nachrichten sowie zum Anzeigen von auf dem Smartphone gespeicherten Nachrichten.

Die Risiken: Eine App, die über diese Berechtigung verfügt, kann Ihre gesamte SMS-Korrespondenz lesen, inklusive Nachrichten, die Einmalcodes zu Online-Banking-Zwecken und zur Bestätigung von Transaktionen enthalten.

Darüber hinaus kann die App mithilfe dieser Berechtigung Spam-Nachrichten in Ihrem Namen (und auf Ihre Kosten) an all Ihre Kontakte senden oder Sie für einen zahlungspflichtigen Premium-„Service“ anmelden.

Konfiguration unter: Einstellungen -> Apps & Benachrichtigungen –> App-Berechtigungen -> SMS

Kalender

Beschreibung: Berechtigung zum Anzeigen, Löschen, Ändern und Hinzufügen von Ereignissen im Kalender.

Die Risiken: Neugierige Blicke können herausfinden, was Sie heute bereits getan haben und was Sie in nächster Zeit geplant haben. Vor allem Spyware ist ein großer Fan diese Berechtigung.

Konfiguration unter: Einstellungen -> Apps &Benachrichtigungen -> App-Berechtigungen -> Kalender

Kamera

Beschreibung: Berechtigung, mit der die App auf die Kamera zugreifen und beliebige Fotos und Videos aufnehmen kann.

Die Risiken: Apps mit dieser Berechtigung können jederzeit und ohne Vorwarnung Fotos oder Videos aufnehmen. Angreifer, die sich mit peinlichen Bildern oder Videos bewaffnen, können Ihnen das Leben zur Hölle machen.

Konfiguration unter: Einstellungen -> Apps &Benachrichtigungen -> App-Berechtigungen -> Kamera

Kontakte

Beschreibung: Berechtigung zum Lesen, Ändern und Hinzufügen von Kontakten; Zugriffserlaubnis auf die Liste der auf dem Smartphone registrierten Konten.

Die Risiken: Mit dieser Berechtigung kann eine App Ihr gesamtes Adressbuch an ihren Server übermitteln. Selbst legitime Dienste nutzen diese Berechtigung aus, ganz zu schweigen von Betrügern und Spammern.

Darüber hinaus gewährt diese Berechtigung Zugriff auf die Liste der App-Konten auf dem Gerät, einschließlich Google, Facebook und vielen anderen Diensten.

Konfiguration unter: Einstellungen -> Apps & Benachrichtigungen -> App-Berechtigungen -> Kontakte

Standort

Beschreibung: Zugriff auf Ihren Standort – sowohl approximativ (basierend auf Daten von mobilen Basisstationen und WLAN-Zugriffspunkten) als auch präzise (basierend auf GPS- und GLONASS-Daten).

Die Risiken:Die App kann Sie auf Schritt und Tritt verfolgen.

Die Verfolgung der Smartphonebewegung verrät schnell, wo der Besitzer wohnt (nächtlicher Standort), arbeitet (Standort am Tag), und vieles mehr.

Selbst wenn es Ihnen nichts ausmacht, dass Apps Ihren Standort ausspionieren, sollten Sie daran denken, dass die Geolokalisierung einer der größten Akku-Killer ist. Je weniger Apps diese Berechtigung erteilt wird, desto länger ist die Akkulaufzeit Ihres Smartphones.

Konfiguration unter: Einstellungen -> Apps & Benachrichtigungen -> App-Berechtigungen -> Standort

Mikrofon

Beschreibung: Berechtigung zur Tonaufnahme über integrierte Smartphone-Mikrofone.

Die Risiken: Mit dieser Berechtigung können Apps, alles, was sich in Hörweite Ihres Smartphones befindet, aufnehmen: Anrufe, persönliche Gespräche, etc.

Konfiguration unter: Einstellungen -> Apps & Benachrichtigungen -> App-Berechtigungen -> Mikrofon

Körpersensoren

Beschreibung: Datenzugriff über integrierte Gesundheitssenoren, wie beispielsweise Herzfrequenzsensoren.

Die Risiken: Ermöglicht der App, Ihre Körperfunktionen mithilfe von Sensordaten zu überwachen; beispielsweise über ein Fitnessarmband (integrierte Smartphone-Bewegungssensoren sind in dieser Kategorie nicht enthalten). Diese Daten können von Gesundheitsunternehmen für die Einschätzung Ihrer Versicherungskosten verwendet werden.

Konfiguration unter: Einstellungen -> Apps & Benachrichtigungen -> App-Berechtigungen -> Körpersensoren

Speicher

Beschreibung: Lesen und Schreiben von Dateien auf den gemeinsamen Speicher des Smartphones. Unter Android verfügt jede App über ihren eigenen kleinen Speicher, auf den nur diese Anwendung zugreifen kann; Auf den verbleibenden Speicherplatz können alle Apps mit dieser Berechtigung zugreifen.

Die Risiken: Ermöglicht einer App, all Ihre Dateien zu durchsuchen, Ihre Fotos einzusehen (auch die Urlaubsfotos, die Sie lieber nicht mit anderen teilen möchten) und sie auf den App-Server hochzuladen; darüber hinaus kann sie Ihre Dateien verschlüsseln und eine bestimmte Lösegeldsumme für die Entschlüsselung verlangen.

Diese Berechtigung ist deshalb besonders gefährlich, weil viele Apps den gemeinsamen Speicher für die temporäre Speicherung zusätzlicher Module und Updates, die aus dem Internet heruntergeladen werden, verwenden, und sie auf diese Weise anfällig für Infektionen durch eine schädliche App machen. Dies bezeichnet man auch als Man-in-the-Disk-Angriff.

Konfiguration unter: Einstellungen -> Apps & Benachrichtigungen -> App-Berechtigungen -> Speicher

Telefon

Beschreibung: Berechtigung zum Anzeigen und Ändern des Anrufverlaufs; die App erhält Zugriff auf Ihre Telefonnummer, Mobilnetzdaten, den Status ausgehender Anrufe, IP-Telefondienste, kann Rufnummern mit der Möglichkeit, den Anruf zu beenden oder an eine andere Nummer umzuleiten, anzeigen und beliebige (eventuell kostenpflichtige) Rufnummern anrufen.

Die Risiken: Mit dieser Berechtigung kann die App theoretisch alles tun, wozu sie via Sprachkommunikation fähig ist. Sie kann herausfinden, wen Sie angerufen haben (und wann) und Anrufe (von einer bestimmten Nummer oder allgemein) verhindern, indem diese schlichtweg beendet werden. Darüber hinaus kann die App Ihre Gespräche belauschen oder auf Ihre Kosten telefonieren.

Konfiguration unter: Einstellungen -> Apps & Benachrichtigungen -> App-Berechtigungen -> Telefon

Berechtigungen, die in der Zugriffsliste für spezielle Apps konfiguiert werden

Die bisher beschriebenen App-Berechtigungen gelten lediglich dem Zugriff auf personenbezogene Daten. Abgesehen davon gibt es jedoch eine weitere Berechtigungsliste, die für den Zugriff auf verschiedene Android-Funktionen bestimmt ist. In den Händen einer schädlichen App können diese Berechtigungen jede Menge Schaden anrichten; gehen Sie deshalb vorsichtig mit derartigen Berechtigungen um.

Sie sind in den Tiefen der Einstellungen verborgen und keineswegs intuitiv. Um zu verstehen, wie sie verwendet werden und welche Konsequenzen sie haben können, müssen Nutzer die Funktionsweise von Android und mobiler Malware kennen. Im Anschluss geben wir Ihnen einen kleinen Einblick in alle wissenswerten Einzelheiten.

Akku-Optimierung

Beschreibung: Um Akku-Leistung zu sparen, schränken neue Versionen von Android die Möglichkeiten von Apps, im Hintergrundmodus zu arbeiten, stark ein. Entwickler, deren Apps einen Hintergrundbetrieb erfordern (Musikplayer, Fitness-Apps und AVs), behalten die Fähigkeit, einen vollwertigen Hintergrundbetrieb sicherzustellen, zwar bei, müssen dafür jedoch eine Benutzerberechtigung anfordern, um den Status einer Ausnahme zu erwerben, die nicht vom Optimierungsfeature beeinflusst wird.

Die Risiken: Auch Spyware-Apps können beispielsweise im Hintergrund ausgeführt werden, um die Bewegungen des Nutzers zu überwachen. Daher sollte diese Berechtigung mit Vorsicht behandelt und die Liste der Apps, die ohne Weiteres im Hintergrund ausgeführt werden können, regelmäßig überprüft werden.

Konfiguration unter: Einstellungen -> Apps & Benachrichtigungen -> Erweitert -> Spezieller App-Zugriff -> Akku-Optimierung -> Nicht optimieren.

Apps zur Geräteverwaltung

Beschreibung: Mit dieser Berechtigung können Apps die Remote-Admin-Funktionen verwenden. Dieser Funktionssatz wurde ursprünglich konzipiert, um es den IT-Dienstleistern von Unternehmen zu ermöglichen, die Smartphones der Mitarbeiter vom Arbeitsplatz aus korrekt fern zu konfigurieren, ohne sie physisch ausfindig machen zu müssen.

Die Risiken: Diese Berechtigung erlaubt einer App das Passwort des Smartphones zu ändern, den Bildschirm zwangsweise zu sperren, die Kamera auszuschalten oder alle vorhandenen Daten zu löschen. Darüber hinaus ist es nicht ganz einfach, eine App, die über eine solche Berechtigung verfügt, zu entfernen; deshalb wird sie gerne von Malware genutzt, um im System Fuß zu fassen. Diese Berechtigung sollte nur dann erteilt werden, wenn Sie sich absolut sicher sind, dass die App 100%ig legitim ist.

Konfiguration unter: Einstellungen -> Apps & Benachrichtigungen -> Erweitert -> Spezieller App-Zugriff -> Apps zur Geräteverwaltung

Zugriff während „nicht stören“

Beschreibung: Die neuesten Android-Versionen verfügen über die „Nicht stören“-Funktion, die das Ausschalten der Signaltöne und Vibration bei Anrufen und Mitteilungen sowie das Ausblenden von Pop-up-Benachrichtigungen ermöglicht. Darüber hinaus kann genau geplant werden, wann dieser Modus aktiv wird und Ausnahmen (für alle oder bestimmte Kontakte) können eingerichtet werden, sodass bestimmte Anrufe und Nachrichten nicht vom „Nicht stören“-Modus betroffen sind. Diese Berechtigung ermöglicht es Apps, die Moduseinstellungen zu ändern.

Die Risiken: Eine bösartige App kann den „Nicht stören“-Modus nach Bedarf aktivieren, sodass der Smartphonebesitzer wichtige Anrufe oder Nachrichten verpasst – beispielsweise den Anruf Ihrer Bank wegen einer besonders verdächtigen Transaktion.

Konfiguration unter: Einstellungen -> Apps & Benachrichtigungen -> Erweitert -> Spezieller App-Zugriff -> Zugriff während nicht stören

Über anderen Apps einblenden

Beschreibung: Mit dieser Berechtigung können Apps ihre eigenen Fenster über denen anderer Apps anzuzeigen.

Die Risiken: Auf diese Weise können schädliche Apps wichtige Warnmeldungen ausblenden und gefälschte Formulare zur Eingabe von Kreditkartendaten oder Passwörtern über legitime App-Fenster legen. Diese Berechtigung ist einer der zwei Schlüsselmechanismen, die bei sogenannten Cloak&Dagger-Angriffen verwendet werden.

Abgesehen davon wird diese Berechtigung oftmals von Adware verwendet, um Anzeigen effektiv für Nutzer sichtbar zu machen. Blocker und Ransomware hingegen nutzen diese Berechtigung, um die Schnittstelle eines Smartphones mit einem eigenen Fenster zu überlagern, das nur gegen die Zahlung einer bestimmten Lösegeldsumme entfernt werden kann.

Wenn möglich, sollte diese Berechtigung keiner App erteilt werden.

Konfiguration unter: Einstellungen -> Apps & Benachrichtigungen -> Erweitert -> Spezieller App-Zugriff ->Über anderen Apps einblenden

VR-Hilfsdienste

Beschreibung: Diese Berechtigung ermöglicht Apps den Zugriff auf Virtual-Reality-Apps und -Geräte und die Möglichkeit, im Hintergrund zu arbeiten, während der Benutzer VR-Apps geöffnet hat.

Die Risiken: Davon abgesehen, dass sie im Hintergrund arbeitet (was von Malware besonders geschätzt wird) sieht diese Berechtigung auf den ersten Blick nicht wirklich gefährlich aus. Trotzdem empfehlen wir, diese Berechtigung nicht zu erteilen, wenn die App nichts mit virtueller Realität zu tun hat.

Konfiguration unter: Einstellungen -> Apps & Benachrichtigungen -> Erweitert -> Spezieller App-Zugriff -> VR-Hilfsdienste

Systemeinstellungen ändern

Beschreibung: Android verfügt über allgemeine und globale Systemeinstellungen; dabei wurden alle wirklich gefährlichen Einstellungen in die letztere Kategorie verschoben, sekundäre Optionen wie die Änderung der Helligkeit oder Lautstärke können hingegen zur ersten Kategorie gezählt werden. Mit der Berechtigung „Systemeinstellungen ändern“ können Apps zwar die allgemeinen Einstellungen, nicht aber die globalen Einstellungen modifizieren.

Die Risiken: Hierbei handelt es sich im Grunde genommen um eine relativ harmlose Berechtigung. Es können keine gefährlichen Änderungen in den allgemeinen Einstellungen vorgenommen werden.

Konfiguration unter: Einstellungen -> Apps & Benachrichtigungen -> Erweitert -> Spezieller App-Zugriff ->Systemeinstellungen ändern

Benachrichtigungszugriff

Beschreibung: Diese Berechtigung dient der Verarbeitung von Benachrichtigungen. Apps wie Google Wear benötigen sie beispielsweise, um Benachrichtigungen an Ihre Smartwatch weiterzuleiten. Darüber hinaus wird sie auch vom Launcher – der „Home App“ von Android – verwendet, um Pop-up-Benachrichtigungen auf dem Desktop neben den entsprechenden App-Symbolen anzuzeigen.

Die Risiken: Viele vertrauliche Informationen (SMS- und IM-Nachrichten, usw.) finden ihren Weg in die Benachrichtigungen. Wenn Spyware-Apps oder Banking-Trojaner einen Blick hinter die Kulissen werfen würden, könnten sie einen Einblick in Dinge bekommen, die Sie vermutlich lieber für sich behalten möchten. Deshalb sollte diese Berechtigung willkürlichen Apps nicht erteilt werden.

Konfiguration unter: Einstellungen -> Apps & Benachrichtigungen -> Erweitert -> Spezieller App-Zugriff -> Benachrichtigungszugriff

Bild im Bild

Beschreibung: Android ermöglicht es Apps, Video im „Bild-im-Bild“-Modus (PIP) auszugeben; dieses erscheint dann als kleines Fenster in der unteren rechten Ecke des Bildschirms und wird über den Fenstern aller anderen Apps angezeigt.

Die Risiken: Hier gilt das Gleiche wie für die Berechtigung „Über anderen Apps einblenden“. Diese Berechtigung kann beispielsweise von einer schädlichen App genutzt werden, um wichtige Warnmeldungen zu verbergen; Adware hingegen kann sie zur Anzeige von Werbung verwenden. Bild-im-Bild-Berechtigungen sollten nur an 100%ig vertrauenswürdige Apps erteilt werden.

Konfiguration unter: Einstellungen -> Apps & Benachrichtigungen -> Erweitert -> Spezieller App-Zugriff -> Bild im Bild

Zugriff auf Premium-SMS

Beschreibung: Google verfügt über eine Liste von Premium-SMS-Servicenummern in verschiedenen Ländern weltweit. Wenn eine App versucht, eine SMS an eine dieser Nummern zu verschicken, fordert das System den Nutzer dazu auf, diese Berechtigung zu erteilen.

Die Risiken: Ganze Malware-Familien verdienen sich ihre Brötchen, indem sie heimlich Premium-SMS-Dienste abonnieren. Zwar ist nicht 100%ig klar, wie vollständig die Google-Liste tatsächlich ist, aber sie schützt zumindest vor den geläufigsten Trojaner-Subscribern.

Konfiguration unter: Einstellungen -> Apps & Benachrichtigungen -> Erweitert -> Spezieller App-Zugriff -> Zugriff auf Premium-SMS

Uneingeschränkter Datenzugriff

Beschreibung: Um mobile Daten und Akkuleistung zu sparen, können Sie mit Android festlegen, welche Apps dazu berechtigt sind, die Datenübertragung im Hintergrundmodus zu verwenden (individuell für jede App angepasst – es gibt keine vollständige Liste mit einfach überprüfbaren Kontrollkästchen für diese Einstellung).

Darüber hinaus verfügt Android über den strengeren Data-Saver-Modus (Einstellungen -> Netzwerk und Internet -> Datennutzung -> Data Saver). Wenn dieser Modus aktiviert ist, wird die Datenübertragung im Hintergrund für die meisten Apps deaktiviert. Damit eine App bei aktivem Data-Saver-Modus auch weiterhin auf die Datenübertragung zugreifen kann, muss sie diese Berechtigung anfordern.

Die Risiken: Die Datenübertragung im Hintergrund mit aktivierter Data-Saver-Funktion wird im Grunde genommen nur von Kommunikations-Apps (Messengern, E-Mail-Clients, sozialen Netzwerken) angefordert, um die Zustellung der Nachrichten zu gewährleisten.

Wenn diese Berechtigung von einer App, die rein gar nichts mit Kommunikation zu tun hat, eingefordert wird, sollten Sie darüber nachdenken, ob diese App eventuell andere Absichten haben könnte (Spionage beispielsweise).

Konfiguration unter: Einstellungen -> Apps & Benachrichtigungen -> Erweitert -> Spezieller App-Zugriff -> Uneingeschränkter Datenzugriff

Zugriff auf Nutzungsdaten

Beschreibung: Mit dieser Berechtigung können Apps auf die Metadaten Ihres Gerätes zugreifen und beispielsweise in Erfahrung bringen, welche Apps Sie verwenden und wie oft, wer Ihr Anbieter ist, welche Spracheinstellungen auf Ihrem Smartphones vorgenommen wurden, usw.

Die Risiken: Diese Berechtigung übermittelt der App keine privaten Daten als solche. Aber auch indirekte Daten über die Smartphone-Nutzung können verwendet werden, um einen ausreichend spezifischen digitalen Fingerabdruck zu erstellen, der für die Überwachung nützlich sein könnte.

Darüber hinaus nutzen Banking-Trojaner diese Funktion oftmals, um herauszufinden, welche App ausgeführt wird, um sie dann mit spezifisch für diese App erstellten Phishing-Fenstern zu überlagern.

Konfiguration unter: Einstellungen -> Apps & Benachrichtigungen -> Erweitert -> Spezieller App-Zugriff -> Zugriff auf Nutzungsdaten

Unbekannte Apps installieren

Beschreibung: Im Grunde genommen handelt es sich hierbei um dieselbe Berechtigung wie „Installation aus unbekannten Quellen“ in früheren Android-Versionen. Während es zuvor jedoch lediglich ein aktiviertes Kontrollkästchen war, sind die Einstellungen für Android 8 deutlich komplexer. Unter Android 8 können individuelle Apps das Recht anfordern, andere Apps zu installieren; die Entscheidung liegt dann bei Ihnen. So könnten Sie diese Berechtigung beispielsweise nur dem Dateimanager erteilen (was übrigens nicht empfohlen wird).

Die Risiken: Selbst Google Play wird zeitweise von schädlichen Apps invadiert. Wir empfehlen, die Berechtigung „Unbekannte Apps installieren“ für alle Apps auf Ihrem Smartphone zu blockieren – insbesondere für Ihren Browser. So schützen Sie sich vor einem automatischen Download und der Installation von Malware, die von gehackten Websites stammt.

Wenn Sie eine App tatsächlich aus einem inoffiziellen Store installieren müssen (denken Sie darüber bitte zwei Mal nach), vergessen Sie nicht, die Blockade sofort nach der Installation erneut zu aktivieren. Zudem sollten Sie unbekannte Apps immer mit einem zuverlässigen AV, wie beispielsweise Kaspersky Internet Security for Android (kostenlos erhältlich), scannen.

Konfiguration unter: Einstellungen -> Apps & Benachrichtigungen -> Erweitert -> Spezieller App-Zugriff -> Unbekannte Apps installieren

Individuell konfigurierte Berechtigungen

Abgesehen von den Einstellungsbereichen App-Berechtigungen und Spezieller App-Zugriff verfügt Android 8 über einige weitere wichtige Berechtigungen, die beachtet werden sollten. Diese Berechtigungen können bei Fehlverwendung sogar noch mehr Risiken bergen als die Berechtigungen in den zuvor beschriebenen Abschnitten. Aus diesem Grund sollten sie niemals willkürlichen Apps erteilt werden.

Bedienungshilfen

Beschreibung: Eine Feature-Reihe, die ursprünglich entwickelt wurde, um sehbehinderten Nutzern das Leben zu erleichtern. Die Bedienungshilfen ermöglichen einer App beispielsweise all das vorzulesen, was auf dem Bildschirm passiert, und umgekehrt Benutzersprachbefehle über eine grafische Oberfläche zu implementieren.

Die Risiken: Diese Feature-Reihe ermöglicht es einer App, auf die Aktivitäten anderer Apps zuzugreifen, obwohl auf diese Weise das Isolationsprinzip von Android missbraucht wird.

Eine schädliche App kann die Bedienungshilfen verwenden, um Nutzer auszuspionieren und Beliebiges mit der grafischen Benutzeroberfläche zu tun – mit anderen Worten: auf beliebige Schaltflächen klicken. So kann sie beispielsweise Einstellungen ändern, Handlungen bestätigen oder Apps im Play Store erwerben. Diese Feature-Reihe ist einer der Schlüsselmechanismen, die bei Cloak&Dagger-Angriffen verwendet werden.

Konfiguration unter: Einstellungen -> Bedienungshilfen.

Die Tatsache, dass nach dieser Art von Berechtigung gefragt wird, ist nicht immer ein direktes Anzeichen für schädliche Aktivitäten. Einige legitime Apps fordern diese Berechtigung aus gutem Grund ein. Mobile Antivirenprogramme brauchen sie beispielsweise, um verdächtige Verhaltensweisen anderer Apps zu erkennen, bevor es zu spät ist. Die Bedienungshilfen helfen ihnen dabei. Dennoch sollten Sie zweimal darüber nachdenken, bevor Sie einer App diese Berechtigung erteilen.

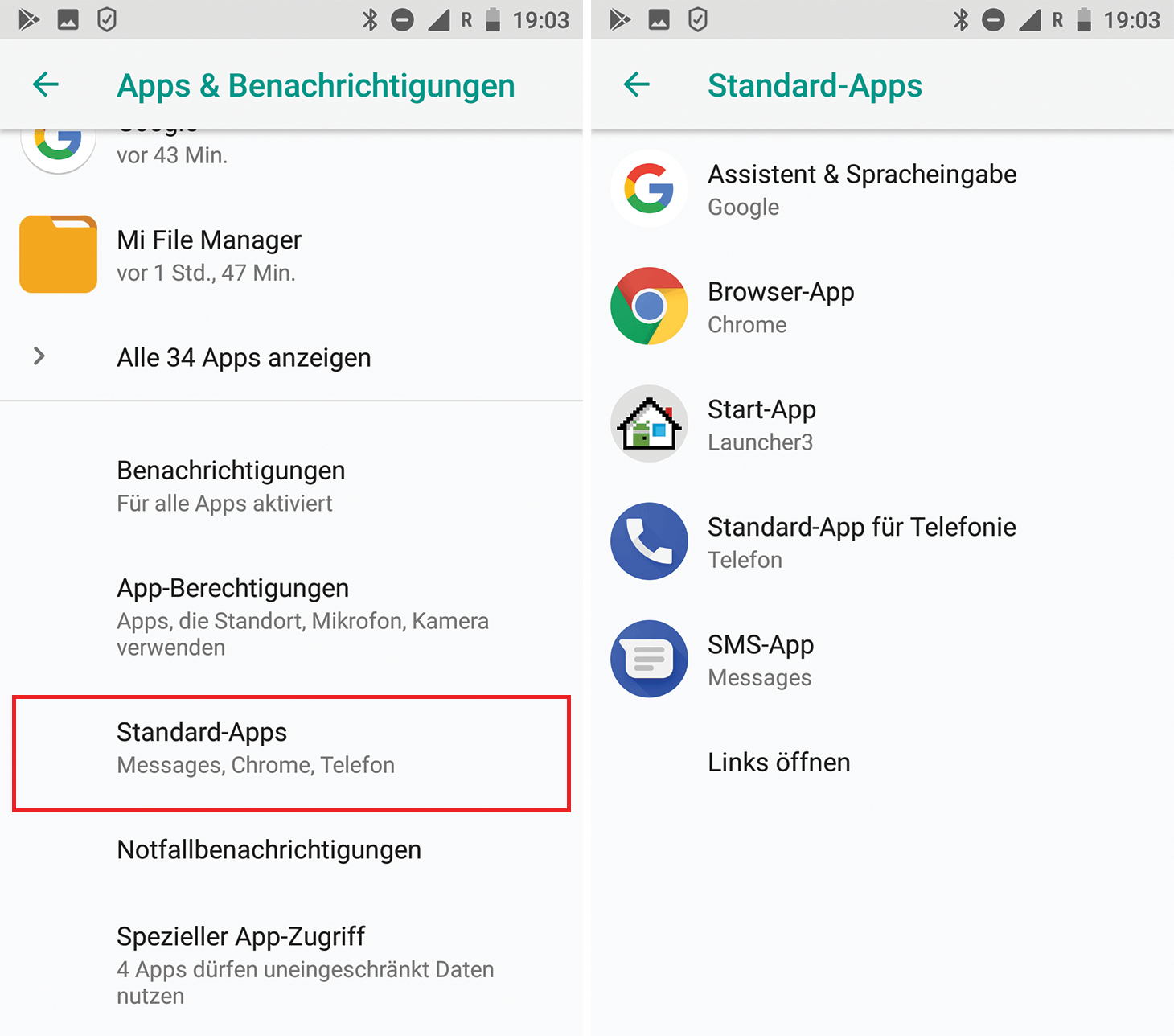

Standard-Apps

Beschreibung: Eine weitere Liste mit Berechtigungen, die als separater Einstellungsbereich implementiert und besonders beachtet werden müssen. Android verfügt über zahlreiche Standard-Apps, die für wichtige Smartphonefunktionen verwendet werden:

- Assistent & Spracheingabe — sprachgesteuerte Assistant-App wie Google Assistant.

- Browser-App — App zur Anzeige von Websites.

- Start-App (auch Launcher genannt) — grafische Oberfläche, die App-Menü, Desktop, Widgets, etc. handhabt.

- Standard-App für Telefonie — App zum Telefonieren.

- SMS-App — für alle SMS-bezogenen Themen.

Damit eine App zur Standard-App wird, müssen Benutzerberechtigungen angefordert und erteilt werden.

Die Risiken: Viele Banking-Trojaner würden es sehr schätzen, zur SMS-Standard-App zu mutieren, um so Benachrichtigungen über Bankeinzüge und Einmalcodes zu verbergen.

Denken Sie daran, dass dieser Trick bereits von zahlreichen Banking-Trojanern perfektioniert wurde und meist von Cyberkriminellen eingesetzt wird. Es gibt unzählige Szenarien, die im Zusammenhang mit der Verwendung von Standard-Apps stehen. Denken Sie also genau darüber nach, bevor Sie einer App den Standardstatus erteilen.

Konfiguration unter: Einstellungen -> Apps & Benachrichtigungen -> Erweitert -> Standard-Apps.

Root-Rechte

Beschreibung: Ein Superuser kann mit einem Superhelden verglichen werden: eine Person mit Superkräften, die, in Kombination mit den richtigen Fähigkeiten, alle Android-Sicherheitsmechanismen umgehen und nach Lust und Laune fast alles mit dem Betriebssystem tun und lassen kann, was sie möchte. Auf einem gerooteten Smartphone (mit Superuser-Rechten) können alle Einstellungen geändert, der Zugang zu jeder Datei (einschließlich Systemdateien) erhalten, Apps aus jeder Quelle gelöscht und installiert werden, und vieles mehr.

Die Risiken: Nicht nur der Nutzer, sondern auch alle Apps, die auf dem Smartphone installiert sind, erhalten die Supermacht der Root-Rechte. Apps können diesen Status nutzen, um Smartphone-Daten zu stehlen und Spionage und andere schädliche Aktivitäten zu betreiben.

Während alle oben genannten Berechtigungen Zugriff auf einige der allgemein für das Android-Betriebssystem vorgesehenen Daten und Funktionen bieten, gewähren Root-Rechte Zugriff auf Daten und Funktionen, die unter keinen Umständen geteilt werden sollten. Eine App mit Root-Zugriff kann automatisch alle Berechtigungen nach Belieben konfigurieren.

Wägen Sie also alle Vor- und Nachteile genau ab, bevor Sie Ihr Smartphone rooten. Sollte Malware, die Root-Berechtigungen ausnutzen kann, in Ihr System gelangen, können die Folgen weitaus unangenehmer sein als bei einem nicht gerooteten Android-Gerät. Mehr dazu erfahren Sie in in unserem Beitrag „Android rooten: Vorteile, Nachteile und Probleme„.

Selbst wenn Sie Ihr Smartphone nicht selbst rooten, könnte jemand anderes es für Sie tun. Wenn beispielsweise Spyware-Apps auf dem Gerät eines Opfers installiert werden, empfehlen oder fordern ihre Entwickler Root-Rechte im Voraus ein. Darüber hinaus können einige Trojaner Root-Rechte erlangen, indem sie Sicherheitslücken in Android ausnutzen. Deshalb lohnt es sich von Zeit zu Zeit zu überprüfen, ob Ihr Smartphone ohne Ihr Wissen gerootet wurde.

Konfiguration unter: Das Erlangen von Superuser-Rechten ist kein standardmäßiges Android-Features und kann folglicherweise nicht im Betriebssystem konfiguriert werden. Darüber hinaus ist es nicht einmal möglich zu überprüfen, ob Ihr Telefon mithilfe von Standard-Betriebssystemfunktionen gerootet wurde. Stattdessen können Sie eine der zahlreichen Apps, die zu diesem Zweck entworfen wurden, verwenden.

Beim Überprüfen des Root-Zugriffs weist eine rote Nachricht darauf hin, dass alles in Ordnung ist und keine Superuser-Rechte auf dem Smartphone erlangt wurden.

Sollte der Root-Test positiv ausfallen, Sie allerdings diesbezüglich nichts unternommen haben, ist es ein sicheres Zeichen dafür, dass sich hinterhältig etwas Schädliches auf Ihrem Smartphone eingeschlichen hat. Vielleicht haben Sie unglücklicherweise einen Trojaner heruntergeladen, oder jemand hat eine Spyware-App installiert, um Sie auszuspionieren. In diesem Fall empfehlen wir Ihnen, alle persönlichen Dateien an einem anderen Ort zu speichern und Ihr Gerät dann vom Root-Zugriff zu befreien.

Konfiguration von App-Berechtigungen

Es gibt verschiedene Möglichkeiten App-Berechtigungen unter Android zu konfigurieren. Apps fordern Berechtigungen erst dann ein, wenn das entsprechende Feature verwendet werden soll. Unter Android 8 sehen diese Anfragen in etwa so aus:

Darüber hinaus können Sie Berechtigungsgruppen verwenden, um eine vollständige Liste aller Apps anzuzeigen, die eine bestimmte Berechtigung angefordert haben, anfordern könnten oder bereits erhalten haben. Wenn Sie bei den bereits erteilten Berechtigungen etwas Verdächtiges entdecken, können Sie diese sofort widerrufen.

Eine weitere Möglichkeit besteht darin, zu überprüfen, welche Berechtigungen jeder installierten App bereits erteilt worden sind und welche Berechtigungen sie in Zukunft eventuell anfordern könnte. Auch hier ist es möglich, alle Berechtigungen einer App zu widerrufen, sollte Ihnen etwas Spanisch vorkommen.

Übrigens verfügt Android 8 über ein praktisches Suchsystem, mit dem Sie jedes Element im Einstellungsmenü lokalisieren können (solange Sie wissen, wie es heißt); darunter auch Einstellungsseiten für alle Apps, die unter diesem Namen gefunden werden können.

Fazit

Wie Sie in diesem Beitrag gesehen haben, kann Android 8 einfach und flexibel konfiguriert werden, um Ihre wertvollen Informationen zu schützen und zu verhindern, dass datenhungrige oder von Grund auf schädliche Apps Zugang zu den sensiblen Funktionen Ihres Betriebssystems erhalten. Nutzen Sie diese Flexibilität zu Ihren Gunsten, denken Sie vor der Installation zunächst über die Konsequenzen bestimmter Berechtigungen nach und scheuen Sie sich nicht, den Zugriff zu verweigern, wenn Ihnen etwas verdächtig erscheint.

In vielen Fällen fordern Apps Berechtigungen ein, die sie für den normalen Betrieb nicht benötigen. Was passieren könnte, wenn Sie bestimmte Berechtigungen nicht gewähren? Ganz einfach! Rein gar nichts.

„Ich will deine Kleider, deine Stiefel und dein Motorrad.“

„Nein.“

„Alles klar, entschuldige die Störung. Einen schönen Tag noch.“

android

android

Tipps

Tipps