Die kriminellen Giftküchen zischen und qualmen pausenlos, massenhaft quellen neue Betrugsmethoden hervor, und das Jahr 2025 war da keine Ausnahme. Im vergangenen Jahr hat unser Anti-Phishing-System mehr als 554 Millionen Versuche, Phishing-Links zu folgen, vereitelt. Unser Mail-Anti-Virus hat fast 145 Millionen bösartige Anhänge blockiert. Und nicht erschrecken: Weltweit erwiesen sich fast 45 % aller E-Mails als Spam. Heute stellen wir besonders bemerkenswerte Phishing- und Spam-Schemata aus dem letzten Jahr vor. Einen tieferen Einblick bietet der ausführliche Bericht Spam und Phishing 2025 auf Securelist.

Phishing & Unterhaltung

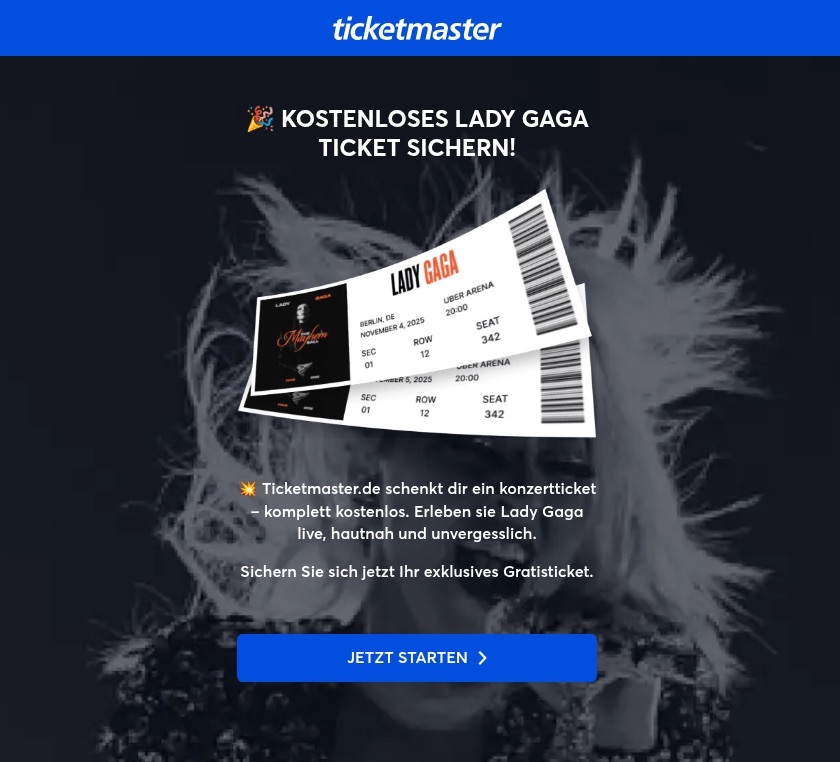

2025 hatten es Betrüger besonders auf Musikliebhaber und Kinofans abgesehen. Bösewichte gaben sich reichlich Mühe mit gefälschten Ticket-Angeboten und Fake-Versionen beliebter Streaming-Dienste.

Auf gefälschten Aggregator-Websites wurden den Nutzern „Gratis“-Tickets für große Konzerte präsentiert. Es gab nur einen Haken: „Bearbeitungsgebühren“ oder „Versandkosten“ wurden verlangt. Kaum der Rede wert. Aber das hart verdiente Geld der Opfer landete natürlich direkt in den Taschen der Gauner.

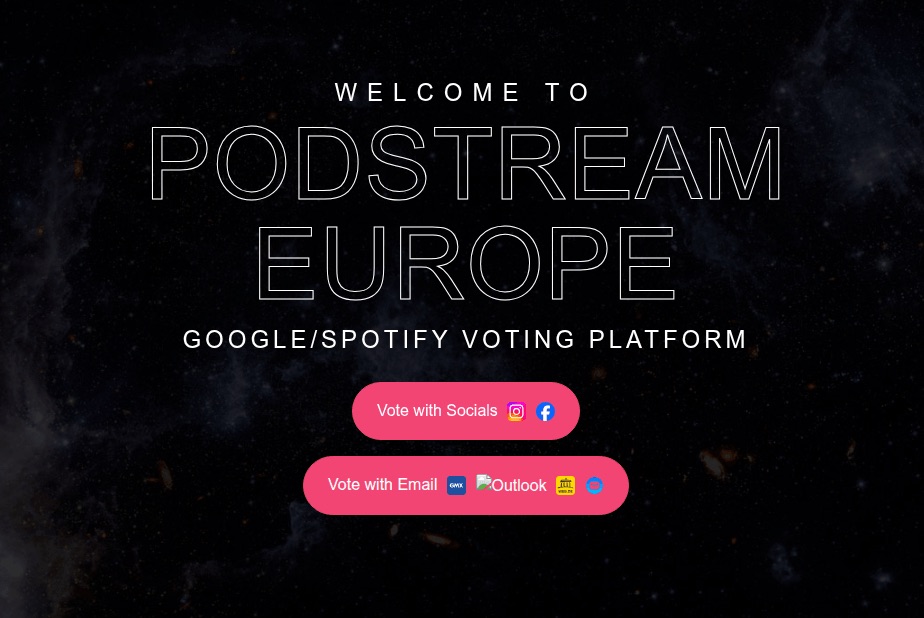

Es gab auch verlockende Angebote für Streaming-Dienste. Nutzer wurden beispielsweise eingeladen, ihre Spotify-Playlists auf YouTube zu migrieren, und sollten dazu ihre Spotify-Anmeldedaten eingeben. Oder sie wurden aufgefordert, für ihren Lieblingskünstler abzustimmen. Diese Gelegenheit ließen sich viele Fans nicht entgehen. Namen wie Google und Spotify erhöhten die scheinbare Legitimität. Das Phishing-Formular umfasste mehrere Plattformen (Facebook, Instagram oder E-Mail). Die Nutzer mussten sich einloggen, um von ihren Konten aus abzustimmen. In Wirklichkeit schenkten sie ihre Accounts unwissentlich den Betrügern.

Diese Phishing-Seite bietet mehrere Anmeldeoptionen, hat aber ein furchtbares Design. Mehrere Symbole kollidieren auf einer einzigen Schaltfläche

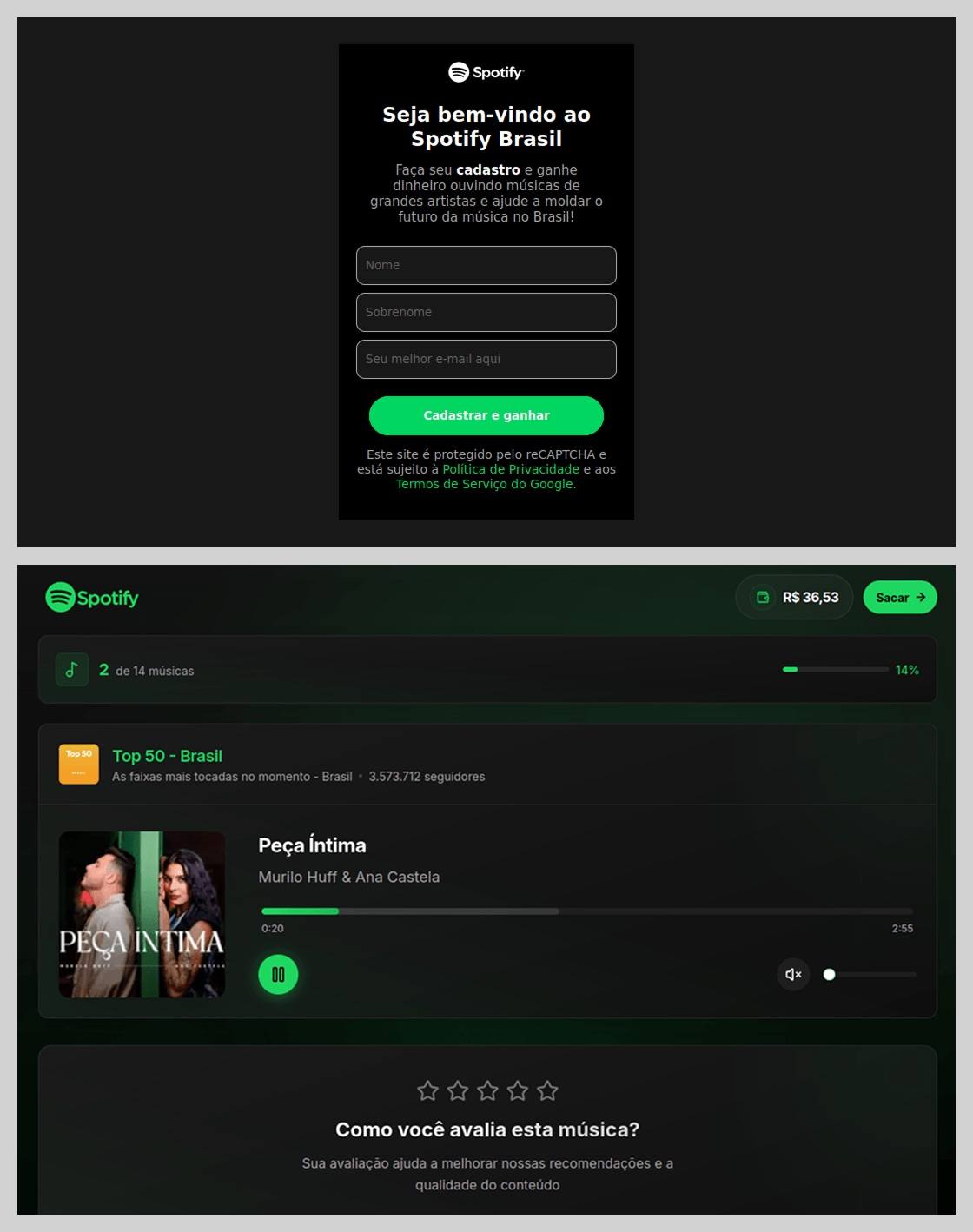

In Brasilien gingen die Betrüger noch einen Schritt weiter: Die Nutzer konnten Geld verdienen und mussten dafür nur Songs auf einem vermeintlichen Spotify-Partnerdienst anhören und bewerten. Bei der Registrierung mussten die Nutzer ihre Anmeldedaten für Pix (ein brasilianisches Sofortzahlungssystem) eingeben und anschließend eine einmalige „Bestätigungszahlung“ in Höhe von 19,90 brasilianischen Real (etwa 4 US-Dollar) leisten. Alles nur zur „Verifizierung der Identität“. Die Gebühr betrug natürlich nur ein Bruchteil des versprochenen „potenziellen Verdienstes“. Das Zahlungsformular sah absolut authentisch aus und verlangte zusätzliche personenbezogene Daten, die wahrscheinlich für zukünftige Angriffe gesammelt wurden.

Angeblich wurden die Bewertungen und Hits bei Spotify gesteigert. Vor dem „Geldverdienen“ war aber eine Gebühr fällig. Betrug!

Den Sonderpreis für Kreativität erhält das Schema „Kulturelles Dating“. Nach dem Kennenlernen und einem kurzen Chat in einer Dating-App lud der „Treffer“ das Opfer zu einem Theaterbesuch oder ins Kino ein. Ein Link für den Ticketkauf war auch dabei. Sofort nach der „Zahlung“ lösten sich aber sowohl das Date als auch die Ticket-Website in Luft auf. Eine ähnliche Taktik wurde beim Ticketverkauf für Escape-Rooms genutzt, die in letzter Zeit immer beliebter werden. Das Design der Websites orientierte sich an echten Websites, um die Nutzer in die Irre zu führen.

Der Diebstahl von Accounts für Telegram und WhatsApp wurde 2025 zu einer der häufigsten Bedrohungen. Betrüger tarnen Phishing als normale Chat-App-Aktivität und sind inzwischen rund um den Globus aktiv.

Bei Telegram sind kostenlose Premium-Abonnements der ultimative Köder. Während diese Phishing-Seiten zuvor nur auf Russisch und Englisch üblich waren, sind seit 2025 auch andere Sprachen massiv betroffen. Den Opfern wird (oft über das gehackte Konto eines Freundes) ein „Geschenk“ angeboten. Zur Aktivierung muss sich der Nutzer mit seinem Telegram-Konto auf der Website des Angreifers anmelden – und schon ist das Konto weg.

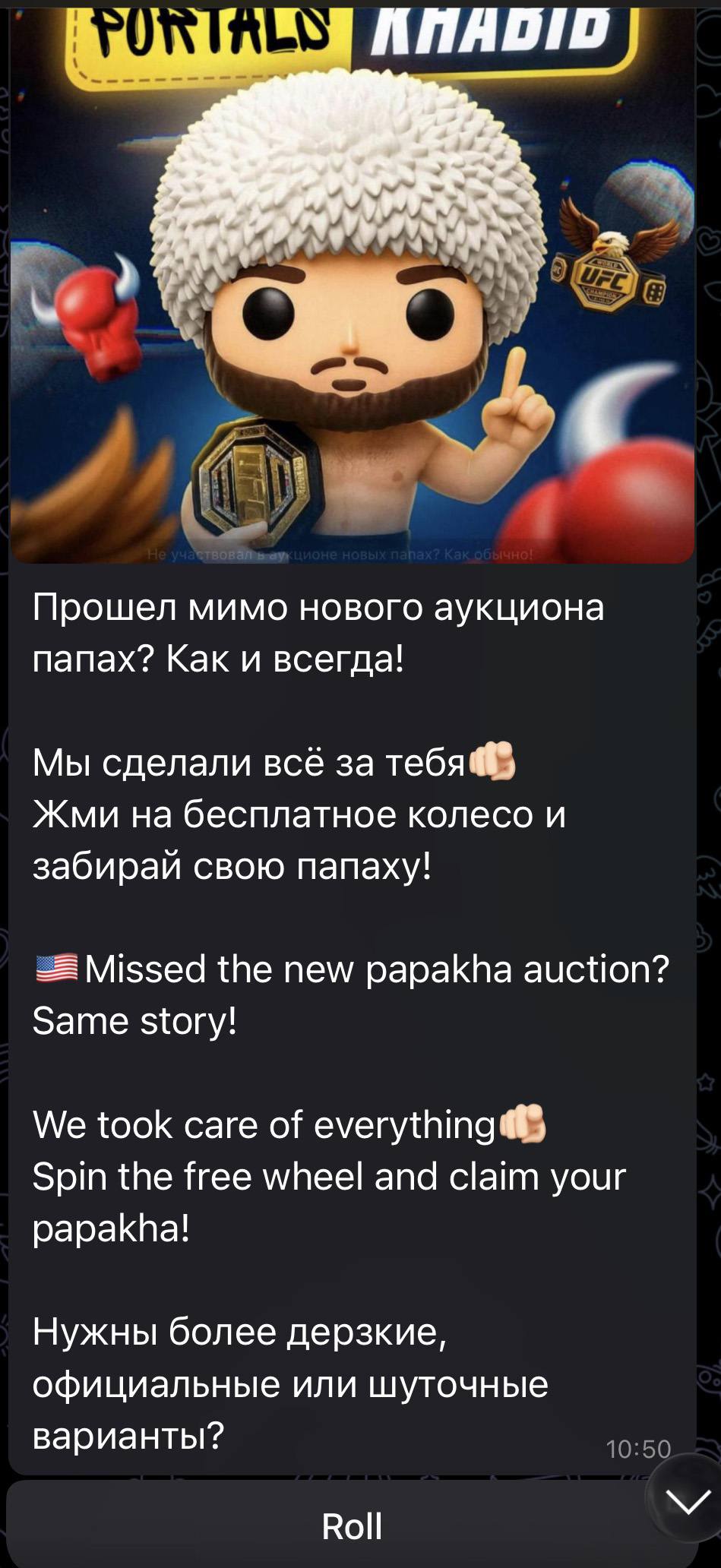

Ein weiteres übliches Schema waren Werbegeschenke von Prominenten. Ein spezieller Angriff, getarnt als NFT-Werbegeschenk, zeichnete sich dadurch aus, dass er über eine Telegram-Mini-App ausgeführt wurde. Für gewöhnliche Nutzer ist eine bösartige Mini-App viel schwieriger zu erkennen als eine verdächtige URL.

Betrüger veröffentlichten Phishing-Köder für ein gefälschtes NFT-Werbegeschenk von Khabib Nurmagomedov gleichzeitig auf Russisch und Englisch. Im russischen Text wurde allerdings vergessen, eine Rückfrage der verwendeten KI zu entfernen („Wollen Sie eine mutigere, formalere oder humorvolle Variante?“). Ein deutlicher Hinweis auf überstürzte Arbeit und mangelnde Sorgfalt

Schließlich wurde 2025 der klassische Messenger-Betrug Stimme für meinen Freund weiterentwickelt. Bei neuen Varianten ging es um Ratings wie „Bester Zahnarzt der Stadt“ oder „Bester Manager“ – leider alles nur Köder für Kontendiebstähle.

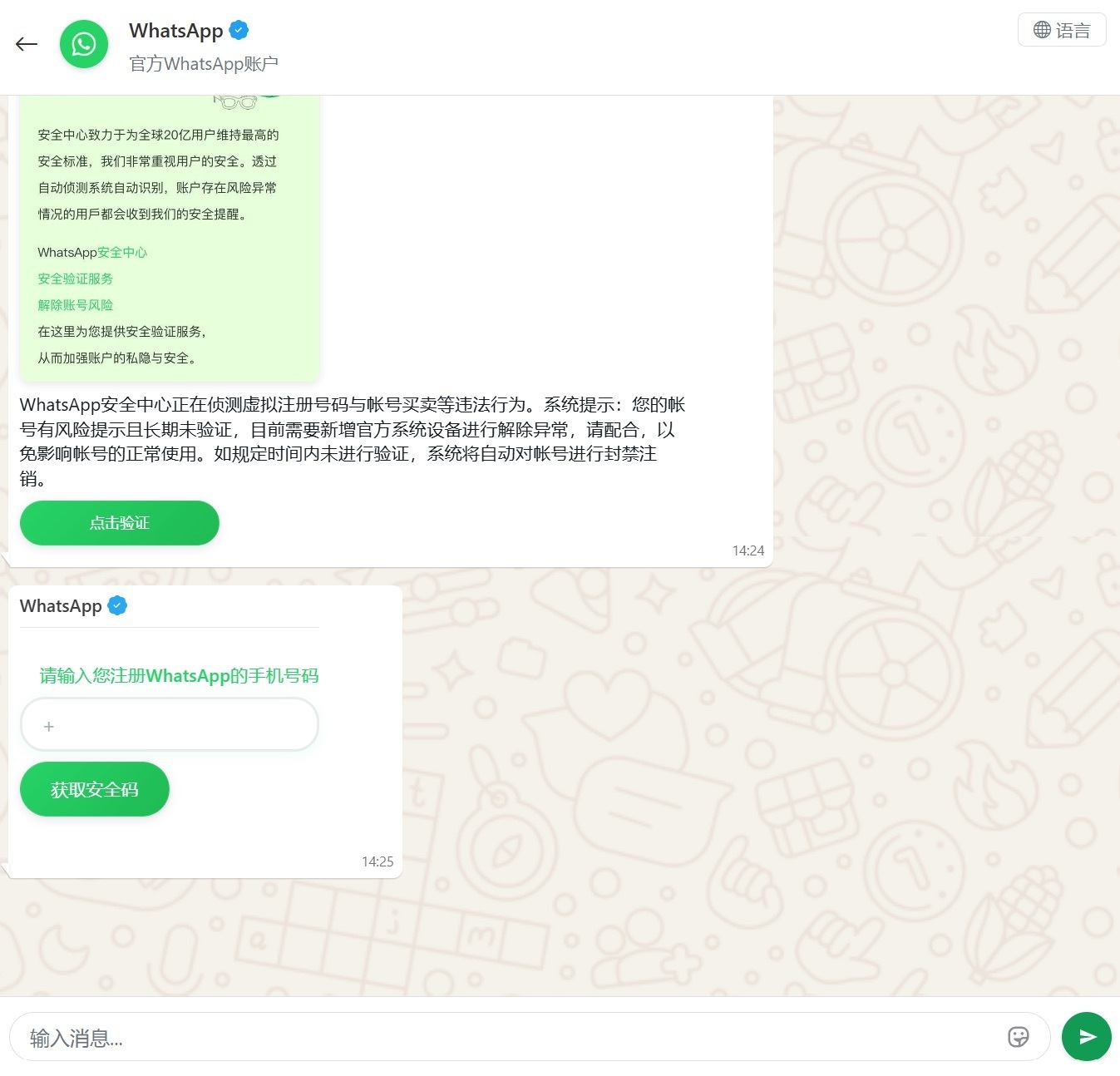

Eine weitere clevere Methode zur Entführung von WhatsApp-Accounts gab es in China, wo Phishing-Seiten die echte WhatsApp-Benutzeroberfläche perfekt nachahmten. Den Opfern wurde mitgeteilt, dass aufgrund angeblicher „illegaler Aktivitäten“ eine „zusätzliche Überprüfung“ erforderlich sei. Aber auch hier ging es nur um den Kontendiebstahl.

Die Opfer wurden zu einem Formular weitergeleitet, in dem die Telefonnummer und ein Bestätigungscode abgefragt wurden.

Nachahmung von Behördendiensten

Phishing, das Nachrichten und Portale von Behörden nachahmt, gilt schon als Klassiker. 2025 fügten Betrüger dem Drehbuch jedoch einige neue Szenen hinzu.

In Russland nahmen Vishing-Angriffe, die auf Nutzer staatlicher Dienste gerichtet waren, an Fahrt auf. In E-Mails an das Opfer wurde behauptet, jemand hätte sich unberechtigt bei seinem Konto angemeldet. Zur „Sicherheitsüberprüfung“ sollte eine bestimmte Nummer angerufen werden. Damit die Nachricht echt wirkte, wurden gefälschte technische Details genannt: IP-Adressen, Gerätemodelle und Zeitstempel der angeblichen Anmeldung. Betrüger verschickten auch erfundene Benachrichtigungen über genehmigte Kredite: Falls der Empfänger keinen Kreditantrag gestellt hatte (was natürlich nicht der Fall war), sollte er ein (falsches) Support-Team anrufen. Sobald das verwirrte Opfer den „Support“ erreichte, kam Social Engineering zum Einsatz.

In Brasilien erstellten Angreifer gefälschte Regierungsportale und machten Jagd auf Steuernummern (CPF-Nummern). Diese Nummern dienen dem Zugriff auf Behörden, nationale Datenbanken und persönliche Dokumente. Eine gekaperte CPF ist ein bequemer Weg zum Identitätsdiebstahl.

Das gefälschte Portal gehört scheinbar der brasilianischen Regierung und hat eine erstaunlich hohe Qualität

In Norwegen nahmen sich Betrüger Personen vor, die ihren Führerschein umtauschen wollten. Eine Website, die der norwegischen Behörde für Straßenwesen nachempfunden war, sammelte einen wahren Berg persönlicher Daten: von Kfz-Kennzeichen, vollständigen Namen, Adressen und Telefonnummern bis hin zu den eindeutigen persönlichen ID-Nummern, die alle norwegischen Staatsbürger besitzen. Zur Krönung sollten die Fahrer 1.200 NOK (über 125 US-Dollar) als „Gebühr für den neuen Führerschein“ bezahlen. Die Betrüger machten dreifache Beute: persönliche Daten, Kreditkartendaten und Geld. Hier waren echte Profis am Werk!

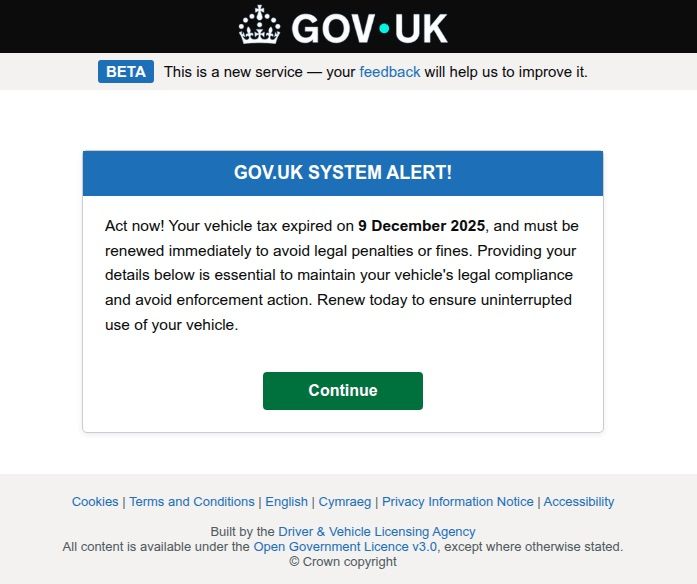

Autofahrer sind überhaupt ein attraktives Ziel: Sie besitzen Geld und ein Fahrzeug – und haben Angst, es zu verlieren. Damit trieben Betrüger in Großbritannien ihr Unwesen. Sie verschickten Forderungen zur dringenden Zahlung überfälliger Kfz-Steuern, um nicht näher bezeichnete „Vollstreckungsmaßnahmen“ zu vermeiden. Die Dringlichkeit und der Aufruf „Sofort handeln!“ sind klassische Phishing-Merkmale, die das Opfer von fehlerhaften Webadressen oder albernen Formatierungen ablenken sollen.

Betrüger setzten britische Autofahrer unter Druck: Sie sollten angeblich überfällige Kfz-Steuern „sofort“ zahlen, um Schlimmeres zu verhindern.

Könnten wir kurz deine Identität ausleihen

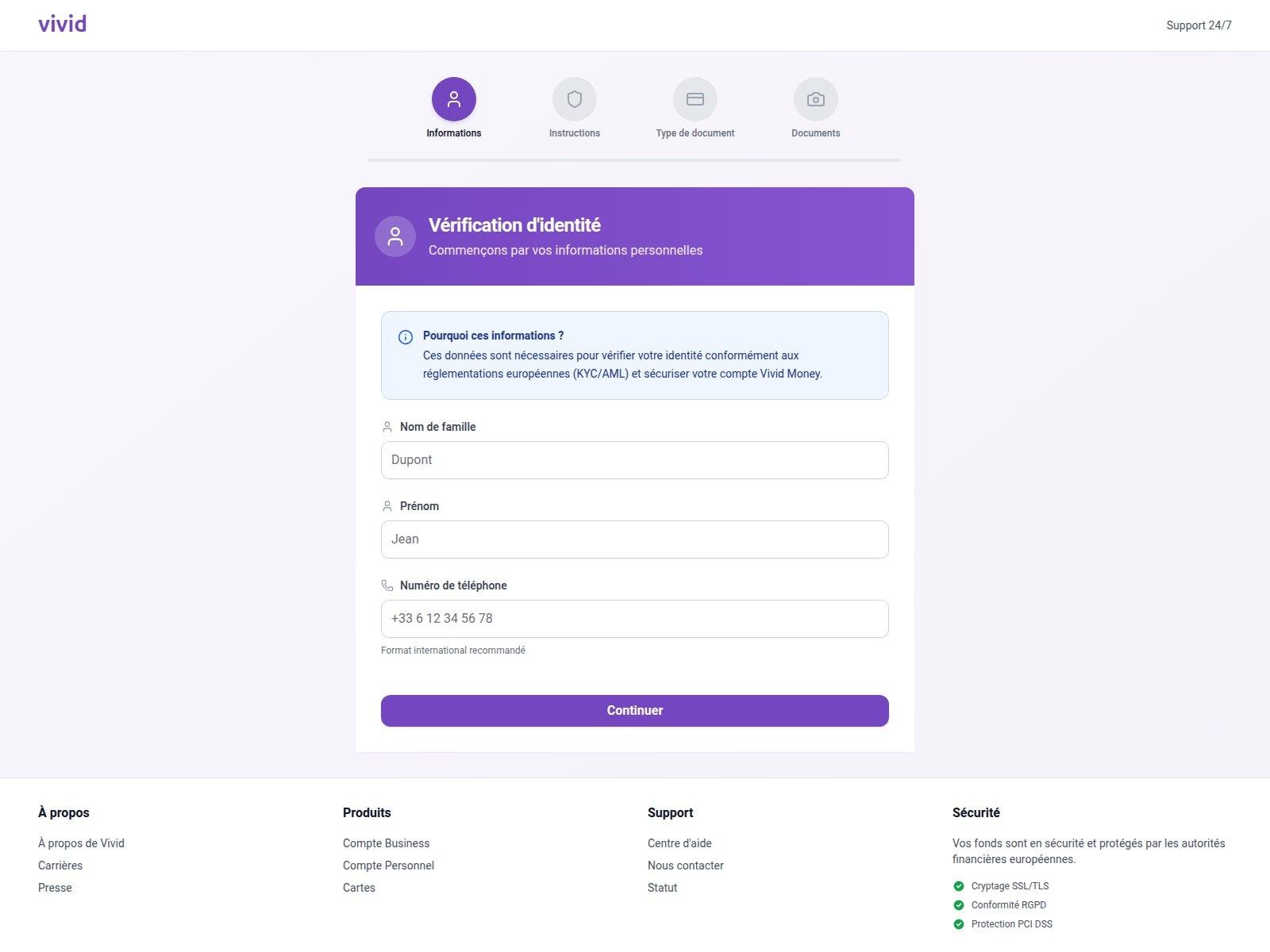

Im Jahr 2025 verzeichneten wir einen Anstieg von Phishing-Angriffen, bei denen es um Know-Your-Customer-Prüfungen (KYC) ging. Aus Sicherheitsgründen verifizieren viele Dienste ihre Nutzer inzwischen anhand von Biometrie und Ausweisen. Und natürlich haben Betrüger gelernt, diese Daten zu stehlen. Dazu fälschen sie die Seiten beliebter Dienste, die diese Prüfungen einsetzen.

Auf dieser gefälschten Seite von Vivid Money sammelten Betrüger systematisch detaillierte Informationen über das Opfer

Diese Angriffe haben jedoch eine Besonderheit: Die Kriminellen verlangen nicht nur die üblichen persönlichen Daten, sondern auch Fotos von Personalausweisen oder vom Gesicht des Opfers (teilweise aus verschiedenen Perspektiven). Ein derart umfassendes Profil kann später im Darknet verkauft oder für Identitätsdiebstahl missbraucht werden. In unserem Artikel Was geschieht mit Daten, die per Phishing gestohlen wurden haben wir uns ausführlich mit diesem Phänomen befasst.

KI-Betrüger

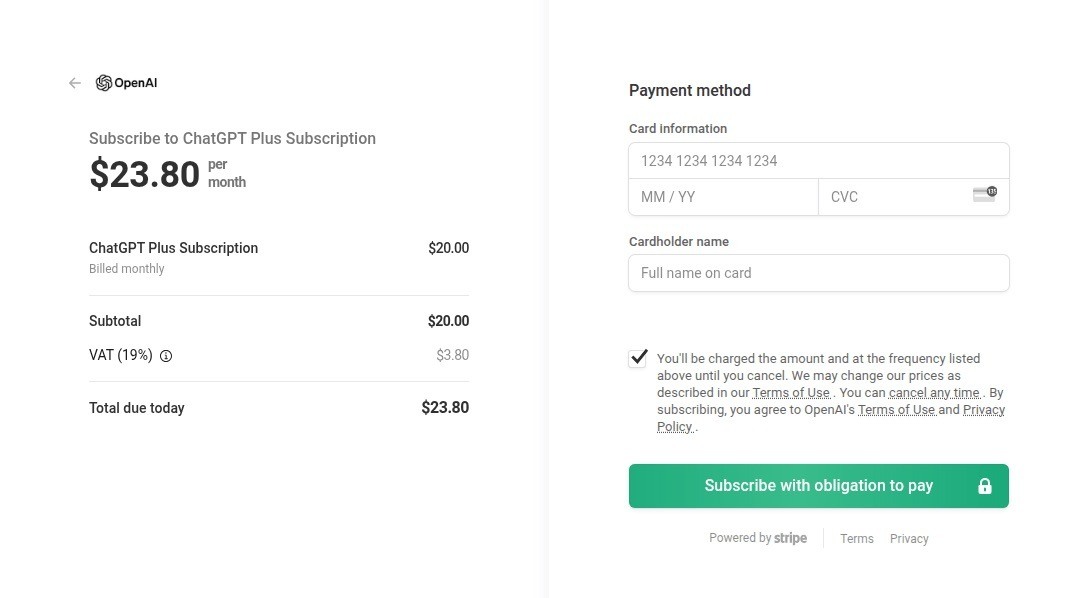

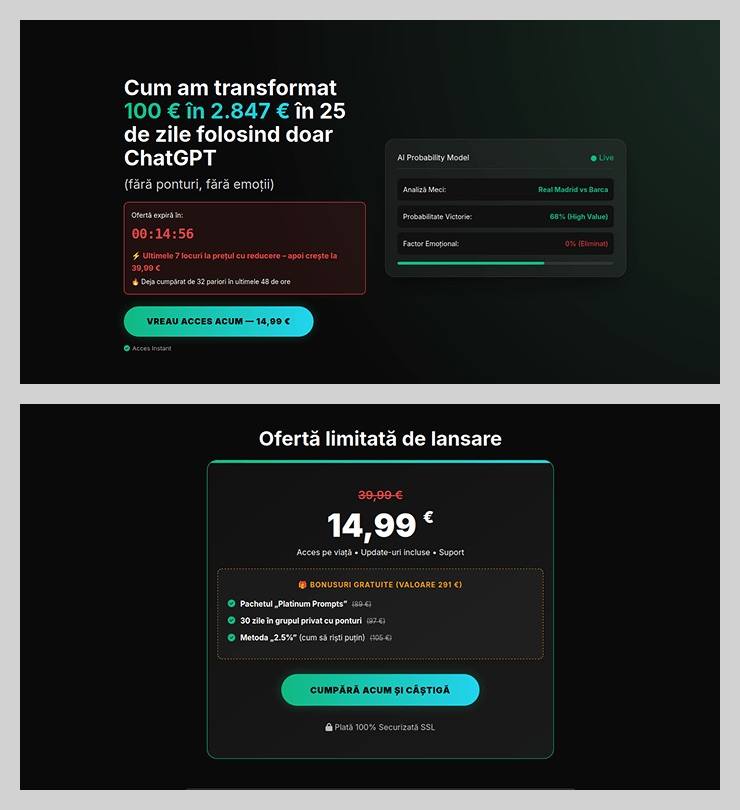

Natürlich wollten Betrüger den Boom der künstlichen Intelligenz nicht verpassen. ChatGPT wurde häufig als Lockvogel benutzt: Betrüger erstellten gefälschte ChatGPT-Seiten zur Bezahlung von Plus-Abos und boten „unikale Prompts“ an, die sensationellen Erfolg auf Social Media versprachen.

Besonders zynisch war das Schema „Geld verdienen mit KI“. Betrüger warben für passives Einkommen aus Wetten, die angeblich von ChatGPT platziert wurden: Der Chatbot erledigt die Arbeit, während der Nutzer wie im Schlaf Geld verdient. Das klingt wie ein Traum, oder? Wer diese Gelegenheit nicht verpassen wollte, musste jedoch schnell sein. Das Sonderangebot für diese einfache Möglichkeit, sein Geld zu verlieren, war ab dem Öffnen der Seite nur 15 Minuten lang gültig. Dem Opfer blieb also keine Zeit zum Nachdenken.

Betrüger setzen die KI ziemlich aggressiv ein. Sie nutzen Deepfakes, automatisieren professionelles Website-Design und erstellen perfekte Kopien für ihre E-Mail-Kampagnen. Komplexe Methoden umfassen sogar Live-Anrufe bei Opfern. Details findest du in unserem Artikel Phishing und Betrug mit KI.

Riskante Stellenangebote

Personen, die auf Arbeitssuche sind, geraten häufig ins Visier von Kriminellen. Phishing-Betrüger entwarfen Fake-Stellenangebote für lukrative Remote-Jobs bei großen Unternehmen und erbeuteten darüber die persönlichen Daten von Bewerbern. Mit diesen Daten erpressten sie die Opfer oder verlangten geringfügige „Bearbeitungsgebühren“ oder „Provisionen“.

In komplexeren Varianten fragten Phishing-Websites von falschen „Jobbörsen“ bei der Registrierung nach der Telefonnummer, die mit dem Telegram-Konto des Nutzers verknüpft ist. Zum Abschluss der „Anmeldung“ sollte das Opfer einen „Bestätigungscode“ eingeben, der eigentlich ein Telegram-Autorisierungscode war. Nach Eingabe des Codes wurde das Opfer nach weiteren Profildetails gefragt – eindeutig, um von der Anmeldebenachrichtigung auf seinem Telefon abzulenken. Dem Opfer wurde gesagt, es müsse 24 Stunden auf die „Verifizierung“ warten. Dadurch hatten die Betrüger, die bereits einen Fuß in der Tür hatten, genügend Zeit, um das Telegram-Konto dauerhaft zu kapern.

Hype oder Lüge (Hauptsache es ist überzeugend)

Wie immer verfolgten Betrüger auch 2025 die Trends und starteten mit rasender Geschwindigkeit passende E-Mail-Kampagnen.

Kaum hatte der US-Präsident die $TRUMP-Meme-Coins eingeführt, kam es schon zu einer wahren Explosion von Betrügereien: Massenhaft wurden vielversprechende kostenlose NFTs für „Trump Meme Coin“ und „Trump Digital Trading Cards“ angeboten. Wir haben bereits genau beschrieben, wie Meme-Coins funktionieren und wie du dein Geld damit verlieren kannst (oder auch nicht).

Als das iPhone 17 Pro auf den Markt kam, wurde es sofort in unzähligen Fake-Umfragen als Hauptgewinn versprochen. Die glücklichen „Gewinner“ mussten nur noch ihre Kontaktdaten angeben und die Versandkosten überweisen. Nach der Eingabe der Bankverbindung wurden jedoch nicht nur die Versandkosten abgebucht, sondern das Konto des Gewinners war komplett in der Hand der Kriminellen.

Auf der Ozempic-Welle gab es wahre E-Mail-Fluten mit Angeboten für gefälschte Versionen des Medikaments oder zweifelhafte „Alternativen“, von denen noch nie ein Apotheker gehört hatte.

Während der BLACKPINK-Welttournee warben die Spammer für „Rollkoffer, wie sie die Band verwendet“.

Auch die Hochzeit von Jeff Bezos im Sommer 2025 wurde zum Anlass für „nigerianischen“ E-Mail-Betrug. Nutzer erhielten Nachrichten, die angeblich von Bezos selbst oder seiner Ex-Frau MacKenzie Scott stammten. Die E-Mails versprachen riesige Summen aus reiner Wohltätigkeit oder als „Entschädigung“ von Amazon.

So kannst du dich schützen

Es wirkt wie ein Spiel ohne Grenzen: Betrüger haben es auf dein Geld und deine persönlichen Daten abgesehen oder wollen sogar deine Identität stehlen. Wir haben nur einige der heftigsten Beispiele aus dem Jahr 2025 beschrieben. Eine vollständige Analyse der Bedrohungslandschaft durch Phishing und Spam findest du auf Securelist. Die wichtigsten Tipps fassen wir hier kurz zusammen. Sicher ist sicher. Diese Infos können auch deinen Freunden und deiner Familie nützen. Also gerne weitergeben! Insbesondere an Kinder, Jugendliche und ältere Verwandte. Diese Personengruppen geraten besonders oft ins Fadenkreuz von Betrügern.

- Überprüfe die URL, bevor du Daten eingibst. Selbst wenn eine Seite perfekt aussieht, kann der Blick in die Adressleiste eine Fälschung entlarven.

- Links in verdächtigen Nachrichten sind tabu, selbst wenn sie von Bekannten oder Freunden stammen. Accounts können leicht gehackt werden.

- Gib Bestätigungscodes niemals an Dritte weiter. Diese Codes sind die wichtigsten Schlüssel für deine Benutzerkonten.

- Aktiviere die Zwei-Faktor-Authentifizierung – und zwar möglichst überall. Sie stellt eine entscheidende zusätzliche Hürde für Hacker dar.

- Sei skeptisch gegenüber Angeboten, die einfach zu schön sind, um wahr zu sein. Kostenlose iPhones, schnelles Geld und Geschenke von Fremden sind fast immer eine Falle. Als Auffrischung für dieses Thema eignet sich unser Artikel Phishing-Mail im Postfach – was nun?!

- Installiere einen zuverlässigen Schutz auf all deinen Geräten. Kaspersky Premium blockiert automatisch Phishing-Websites, bösartige Anhänge und Spam-Explosionen, bevor du überhaupt darauf klicken kannst. Außerdem verfügt unsere App Kaspersky für Android über ein dreistufiges Anti-Phishing-System, das bösartige Links in Nachrichten aus allen Apps aufspüren und neutralisieren kann. Mehr darüber in unserem Beitrag Eine neue Ebene der Anti-Phishing-Sicherheit in Kaspersky for Android.

phishing

phishing

Tipps

Tipps