Der neue schädliche Remote-Access-Trojaner CrystalX, der von Kaspersky-Experten entdeckt wurde, kann mehr als nur einen Fernzugriff auf das Gerät eines Opfers erlangen, Kryptowährung und Anmeldedaten aus Browsern und Apps stehlen oder eine richtige Überwachung betreiben. Er kann auch den Bildschirm eines Opfers manipulieren, in dem er diesen verdreht oder Unsinn direkt darauf schreibt, die Maustasten vertauschen, und sogar Tastatureingaben blockieren. Darüber hinaus wird der RAT auf Telegram und in Anleitungsvideos auf YouTube als Malware-as-a-Service (MaaS) beworben – was bedeutet, dass CrystalX auf Abonnementbasis funktioniert.

In diesem Beitrag erläutern wir, wie diese neue Malware aufgebaut ist, was ihre Erkennung erschwert und was du tun kannst, um davon nicht betroffen zu werden.

Ein Schweizer Taschenmesser für Angreifer

Im März 2026 entdeckten unsere Experten eine bisher unbekannte Malware, die in privaten Telegram-Kanälen zirkulierte. In Anlehnung an klassische Marketingtaktiken wurde der Trojaner über drei verschiedene Abonnementstufen zum Kauf angeboten. Seine Fähigkeiten decken ein breites Spektrum ab. CrystalX kann auf dem Computer eines Opfers:

- das Hintergrundbild des Desktops zu einem Bild von einem spezifischen Link ändern

- den Bildschirm um 90, 180 oder 270 Grad drehen

- den Computer einfach herunterfahren

- die Belegung der Maustasten vertauschen

- mit dem Opfer chatten

- sowohl Tastatureingaben als auch die Bildschirmanzeige blockieren

- irgendeinen vom Angreifer gewählten Benachrichtigungstext anzeigen

- bestimmte Komponenten deaktivieren, wie z. B. den Task-Manager, die Eingabeaufforderung und die Windows-Taskleiste

Und doch sind das noch die harmloseren Auswirkungen der Malware – die Prank-Funktion, die an die Scherzprogramme vergangener Jahrzehnte erinnert. Der eigentliche Schaden durch CrystalX entsteht durch das Stehlen von Anmeldedaten für Steam, Discord, Telegram und alle Chromium-basierten Browser. Der RAT kann zudem den Inhalt der Zwischenablage überwachen und ändern; typischerweise warten Angreifer darauf, dass eine Krypto-Wallet-Adresse kopiert wird, und tauschen diese dann gegen ihre eigene aus. Dies ist eine beliebte Methode zum Diebstahl von Kryptowährungen: Während das Opfer eine legitime Überweisung vornehmen will, kopiert es die Wallet-Adresse des Empfängers, fügt aber stattdessen die Adresse der Cyberkriminellen ein.

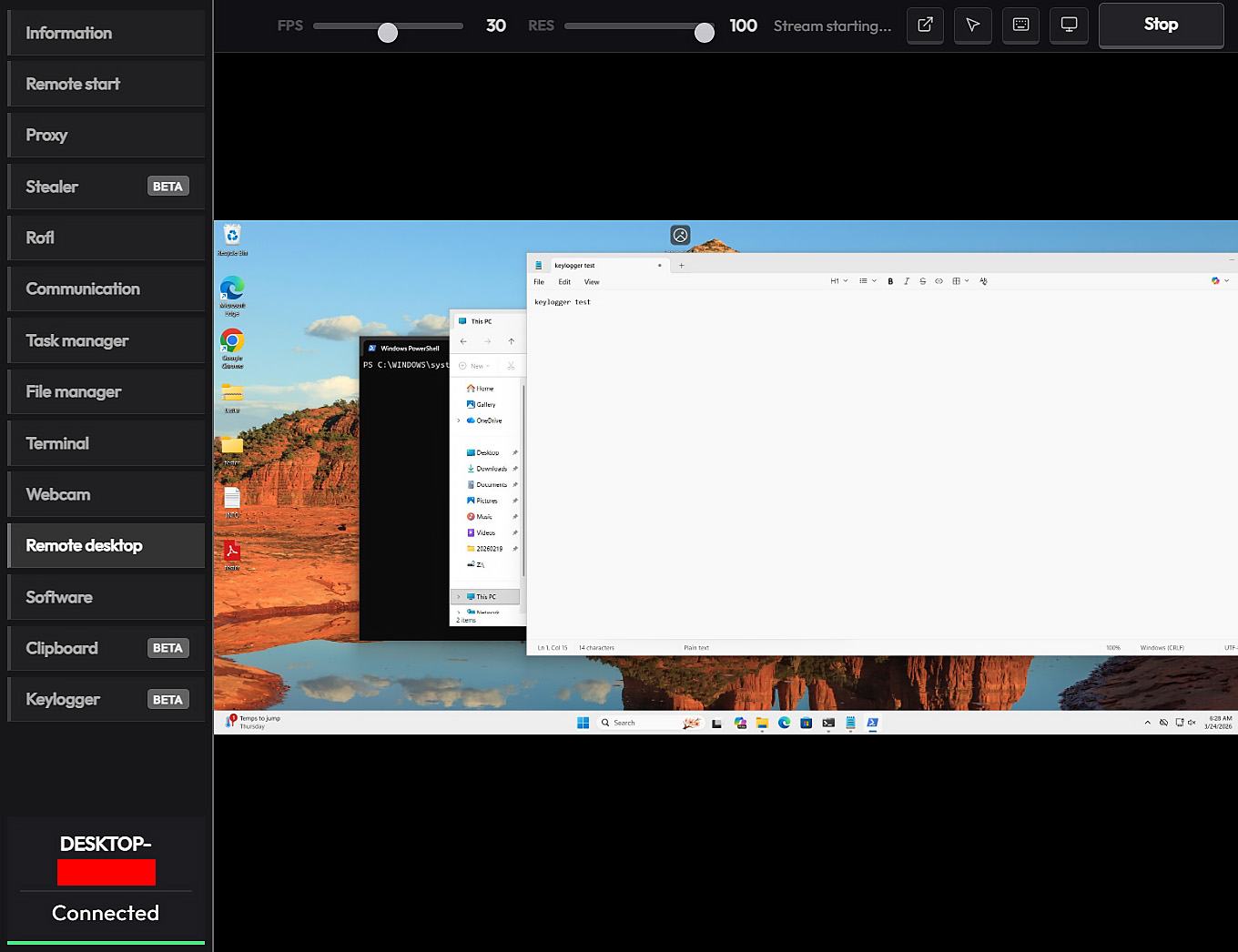

Aber es gibt noch mehr: eine Keylogger-Funktion und die vollständige Gerätesteuerung mit Fernzugriff auf Bildschirm, Kamera und Mikrofon – einschließlich Video- und Tonaufzeichnungsfunktionen.

Die Malware wurde erstmals im Januar 2026 in einem privaten Telegram-Chat für RAT-Entwickler erwähnt. Damals hieß dieser Windows-Trojaner WebCrystal RAT und erwies sich aufgrund technischer Details als Klon eines anderen RAT namens WebRat. Kurze Zeit später benannte der Autor von WebCrystal ihn in CrystalX RAT um und begann, den Trojaner auf einem neu eingerichteten Telegram-Kanal anzupreisen.

Der ursprüngliche Infektionsvektor für diesen Stealer ist derzeit unbekannt, doch laut Telemetriedaten befinden sich die Opfer zum Zeitpunkt der Erstellung dieses Artikels überwiegend in Russland. Aber da wir ständig neue Versionen der Malware entdecken, könnte sich diese Bedrohung rasch weiterentwickeln und ausbreiten.

Jeder kann zum Hacker werden

Früher war die Entwicklung komplexer Cyberangriffe mit einem hohen Lernaufwand verbunden. Man musste sich mit Kryptografie und Netzwerkprotokollen auskennen und wissen, wie man Code schreibt, der Antivirenlösungen umgehen kann. Die Hürde war hoch – doch das Modell Malware-as-a-Service hat die Spielregeln verändert.

Heutzutage benötigt ein Angreifer lediglich grundlegende Computerkenntnisse, um eine vorgefertigte Plattform mit einer benutzerfreundlichen Oberfläche zu mieten. Die Bedrohung breitet sich gerade deshalb so stark aus, weil Malware-Entwickler die Angriffe nicht mehr selbst durchführen – das ist, als ob Schaufeln während eines Goldrauschs verkauft würden. Die Cyberkriminellen konzentrieren sich darauf, ihre Kunden zu unterstützen, die Benutzeroberfläche zu verbessern und Geld in aggressives Marketing zu stecken.

Einige Hacker richten sogar YouTube-Kanäle ein, auf denen sie unter dem Vorwand „zu Bildungs- und Unterhaltungszwecken“ erklären, wie man den Trojaner über das Kontrollpanel verwaltet. Anleitungsvideos, die einst im Dark Web verborgen waren, sind mittlerweile Mainstream geworden und machen Hacking-Techniken einem breiten, allgemeinen Publikum zugänglich.

Wie CrystalX Sicherheitsmaßnahmen umgeht

Egal wie technisch ausgereift der Code einer Hacking-App auch sein mag, ohne einen ständigen Zustrom neuer Kunden ist ein Projekt zum Scheitern verurteilt. Daher sind Marketingbemühungen für das Überleben einer App unerlässlich – auch wenn diese das Risiko für einen Entwickler, hinter Gittern zu landen, erheblich erhöhen. Die Entwickler von CrystalX haben jedoch einen Weg gefunden, ihren RAT zu schützen.

Über das Control Panel können Kunden ihre eigenen, einzigartigen Versionen des Trojaners mit umfangreichen Konfigurationsoptionen erstellen. So können sie beispielsweise eine Standortfilterung aktivieren, um nur Nutzer in bestimmten Ländern anzusprechen, ein Symbol für die ausführbare Datei auswählen und Anti-Analyse-Funktionen ein- oder ausschalten. Der fertige Trojaner wird mit zlib komprimiert und anschließend mit einem ChaCha20-Stream-Cipher unter Verwendung eines 256-Bit-Schlüssels und eines 96-Bit-Nonce verschlüsselt. Dies stellt sicher, dass jeder Kunde eine einzigartige Version der Malware erhält.

CrystalX ist zudem in der Lage, virtuelle Maschinen zu erkennen und zu prüfen, ob er in einer Test- oder Debugging-Umgebung ausgeführt wird; das erschwert die Erkennung. Mehr über die Struktur und Funktionalität dieses neuen Trojaners erfährst du in unserem Securelist-Artikel.

Die gute Nachricht für Kaspersky-Nutzer ist, dass unsere Sicherheitslösungen CrystalX sowohl erkennen als auch neutralisieren.

So vermeidest du, zum Opfer von CrystalX zu werden

Im folgenden findest du einfache Tipps, die dir helfen, eine Infektion durch CrystalX und andere ähnliche Malware zu vermeiden:

- Achteauf komische Vorkommnisse in deinem Computers: unvorhergesehene Bildschirmdrehungen, fehlerhaftes Verhalten oder Einfrieren von Tastatur oder Maus sowie willkürliche Benachrichtigungen oder Chat-Fenster können Anzeichen für eine CrystalX-Infektion sein. Sollte so etwas passieren, unterbrich sofort die Internetverbindung, indem du das Ethernet-Kabel physisch abziehst oder das WLAN ausschaltest. Installiere anschließend mithilfe eines USB-Sticks unsere Sicherheitssuite, um den Virus zu beseitigen.

- Achte darauf, Software nur von offiziellen Websites und vertrauenswürdigen Marktplätzen herunterzuladen. Meide Raubkopien, Lizenzschlüsselgeneratoren und kostenlose Versionen kostenpflichtiger Anwendungen: Diese Versionen sind die häufigsten Verstecke für Trojaner.

- Falle nicht auf „Tutorial“-Videos herein, die fragwürdige Tools für „Administration“, „Optimierung“ oder „Sicherheitstests“ anpreisen. Wenn der Blogger sagt, du solltest dein Antivirenprogramm deaktivieren, um die Installation abzuschließen, ist das ein deutliches Warnsignal und ein Grund, das Video nicht weiter anzuschauen.

- Sei vorsichtig mit Dateien, die du über Messaging-Apps erhältst. Passwortgeschützte Archive, die „wichtige Dokumente“ oder „coole private Builds“ enthalten, sind typische Träger für Schadsoftware.

- Sichere deine Konten. Aktiviere die Zwei-Faktor-Authentifizierung und Passkeys für die wichtigsten Dienste: E-Mail, Messaging-Apps, Gaming-Plattformen und Krypto-Börsen. Kaspersky Password Managerist hierfür ein hervorragendes Tool.

- Aktualisiere dein Betriebssystem und deine Apps regelmäßig. Aktuelle Patches schließen Sicherheitslücken, durch die Malware unbemerkt und ohne dein Zutun auf dein System gelangen kann.

- Verwende eine zuverlässige Sicherheitssuite wie Kaspersky Premium. Sie erkennt und blockiert Installations- oder Download-Versuche von Trojanern.

Erfahre mehr über Fernzugriffstrojaner, Miner, Krypto-Stealer und andere digitale Bedrohungen:

RAT

RAT

Tipps

Tipps