In einem früheren Artikel haben wir an einem praktischen Beispiel beschrieben, wie die Attribution von Bedrohungen bei der Untersuchung von Vorfällen helfen kann. Außerdem haben wir Kaspersky Threat Attribution Engine (KTAE) vorgestellt – unser Tool, das eine fundierte Vermutung darüber erlaubt, zu welcher konkreten APT-Gruppe eine Malware gehört. Zur Demonstration haben wir dasKaspersky Threat Intelligence Portal verwendet. Dieses cloudbasierte Tool ermöglicht den Zugriff auf KTAE als Teil unseres umfassenden Bedrohungsanalyse-Dienstes in Kombination mit einer Sandbox und einem Tool, das vor einer Attribution nach Ähnlichkeiten sucht. Die Vorteile eines Cloud-Dienstes liegen auf der Hand: Die Kunden müssen nicht in Hardware investieren und keine Software installieren oder verwalten. Wie die Praxis zeigt, ist die Cloud-Version eines Attributionstools jedoch nicht für alle Nutzer geeignet …

Erstens gelten für einige Unternehmen behördliche Beschränkungen, die es strengstens untersagen, dass Daten den internen Bereich verlassen. In solchen Unternehmen dürfen die Sicherheitsanalysten keine Dateien in Drittanbieter-Dienste hochladen. Zweitens beschäftigen einige Unternehmen erfahrene Bedrohungsjäger, die ein flexibleres Toolkit benötigen, um neben der Threat Intelligence von Kaspersky auch eigene proprietäre Werkzeuge einzusetzen. Aus diesen Gründen ist KTAE in zwei Varianten verfügbar: als cloudbasierte Version und zur lokalen Bereitstellung.

Welche Vorteile bietet on-premise KTAE gegenüber der Cloud-Version?

Zunächst einmal stellt die lokale Version von KTAE sicher, dass eine Untersuchung absolut vertraulich bleibt. Die gesamte Analyse findet direkt im internen Netzwerk des Unternehmens statt. Die Quelle für Threat Intelligence-Daten ist eine Datenbank, die innerhalb des Unternehmens bereitgestellt wird. Sie ist ausgestattet mit eindeutigen Indikatoren und Attributionsdaten für alle bösartigen Muster, die unseren Experten bekannt sind. Außerdem enthält sie Informationen zu den Merkmalen legitimer Dateien, um falsche Erkennungen auszuschließen. Die Datenbank wird regelmäßig aktualisiert, funktioniert jedoch nur in eine Richtung: Die Informationen des Kunden verlassen das Netzwerk nicht.

Die lokale KTAE-Version bietet Experten eine weitere Möglichkeit: Sie können der Datenbank neue Bedrohungsgruppen hinzufügen und sie mit Malware-Mustern verknüpfen, die sie selbst aufgespürt haben. Dadurch werden bei der nachfolgenden Attribution neuer Dateien die Daten berücksichtigt, die von internen Forschern hinzugefügt wurden. Auf diese Weise können Experten ihre eigenen eindeutigen Malware-Cluster katalogisieren, mit ihnen arbeiten und Ähnlichkeiten feststellen.

Und noch ein weiteres praktisches Experten-Tool: Unser Team hat ein kostenloses Plug-in für den beliebten Disassembler IDA Pro entwickelt, das mit der lokalen Version von KTAE verwendet werden kann.

Wozu dient ein Attributions-Plug-in für einen Disassembler?

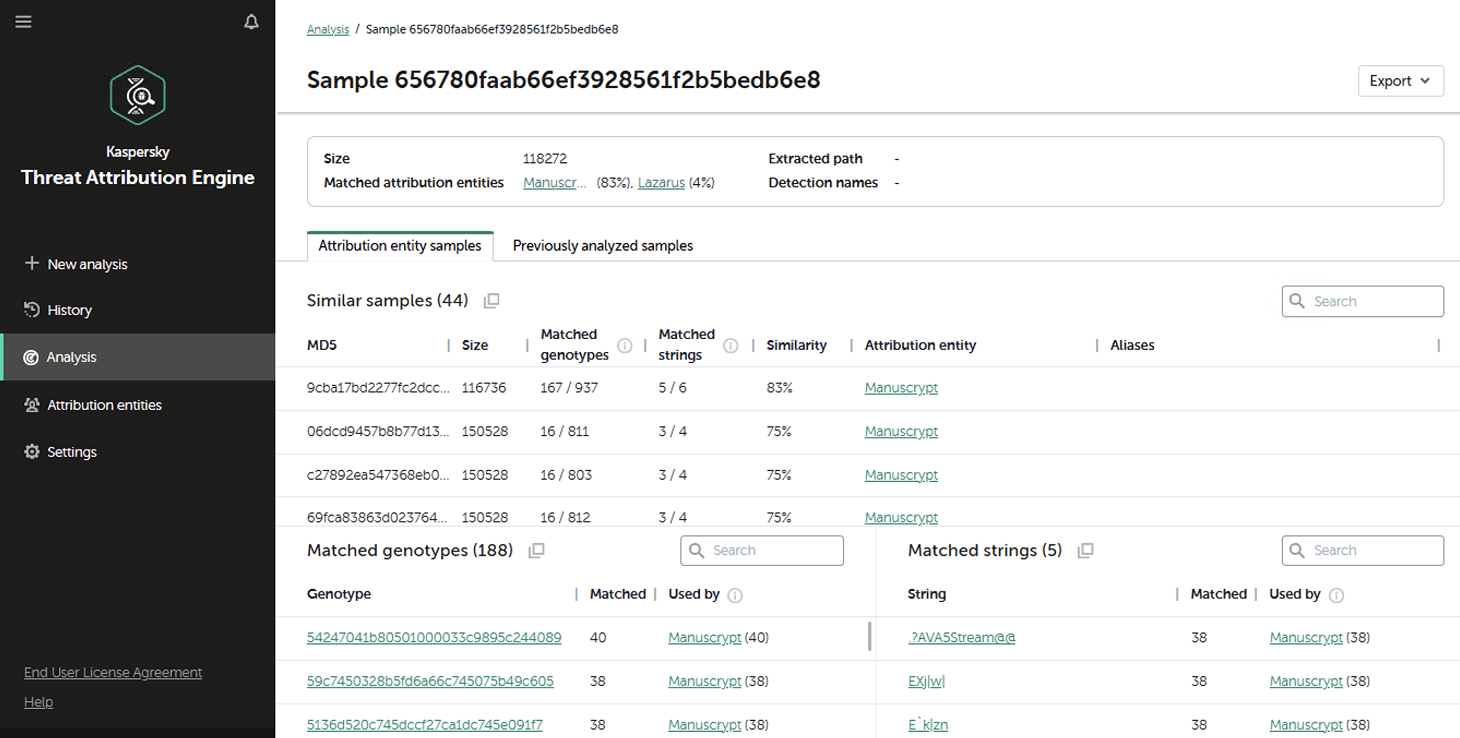

Für einen SOC-Analysten ist die Attribution einer in der Infrastruktur gefundenen bösartigen Datei im Rahmen der Alarmanalyse einfach: Er lädt sie einfach in KTAE (Cloud oder lokal) hoch und erhält ein Verdikt, z. B. Manuscrypt (83 %). Das reicht aus, um gegen die für diese Gruppe bekannten Tools passende Maßnahmen zu ergreifen und die Situation generell zu beurteilen. Es könnte aber sein, dass ein Thread Hunter diesem Verdikt nicht bedingungslos vertrauen will. Oder er könnte fragen: „Gibt es Codefragmente, die in allen von dieser Gruppe verwendeten Malware-Mustern eindeutig sind?“ Hier bietet sich ein Attributions-Plug-in für einen Disassembler an.

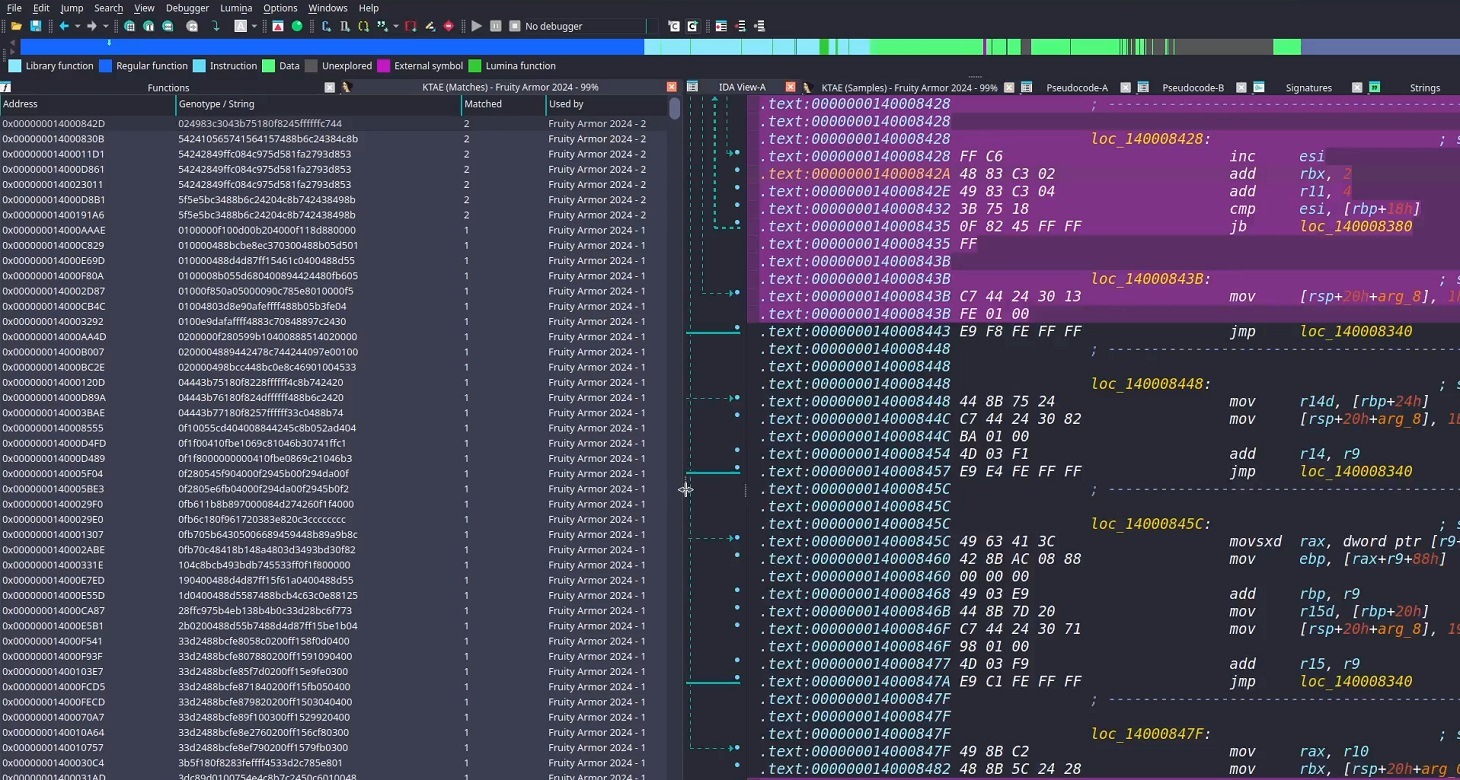

Auf der IDA Pro-Benutzeroberfläche hebt das Plug-in die spezifischen zerlegten Codefragmente hervor, die den Attributionsalgorithmus ausgelöst haben. Dies ermöglicht nicht nur einen tieferen Einblick in neue Malware-Muster auf Expertenebene, sondern die Forscher können die Attributionsregeln auch im laufenden Betrieb verfeinern. Auf diese Weise entwickelt sich der Algorithmus (und auch KTAE) laufend weiter und die Attribution wird immer präziser.

Einrichten des Plug-ins

Das Plug-in ist ein in Python geschriebenes Skript. Zur Ausführung wird IDA Pro benötigt. Leider funktioniert es nicht in IDA Free, da Python-Plug-ins dort nicht unterstützt werden. Wenn du Python noch nicht installiert hast, musst du dies zuerst tun, dann die Abhängigkeiten in den Einstellungen einrichten (Details gibt es in der requirements-Datei in unserem GitHub-Repository) und sicherstellen, dass die Umgebungsvariablen von IDA Pro auf die Python-Bibliotheken verweisen.

Als Nächstes musst du die URL für deine lokale KTAE-Instanz in den Skripttext einfügen und deinen API-Token (der im Handel erhältlich ist) bereitstellen. Ein Beispielskript findest du in der KTAE-Dokumentation.

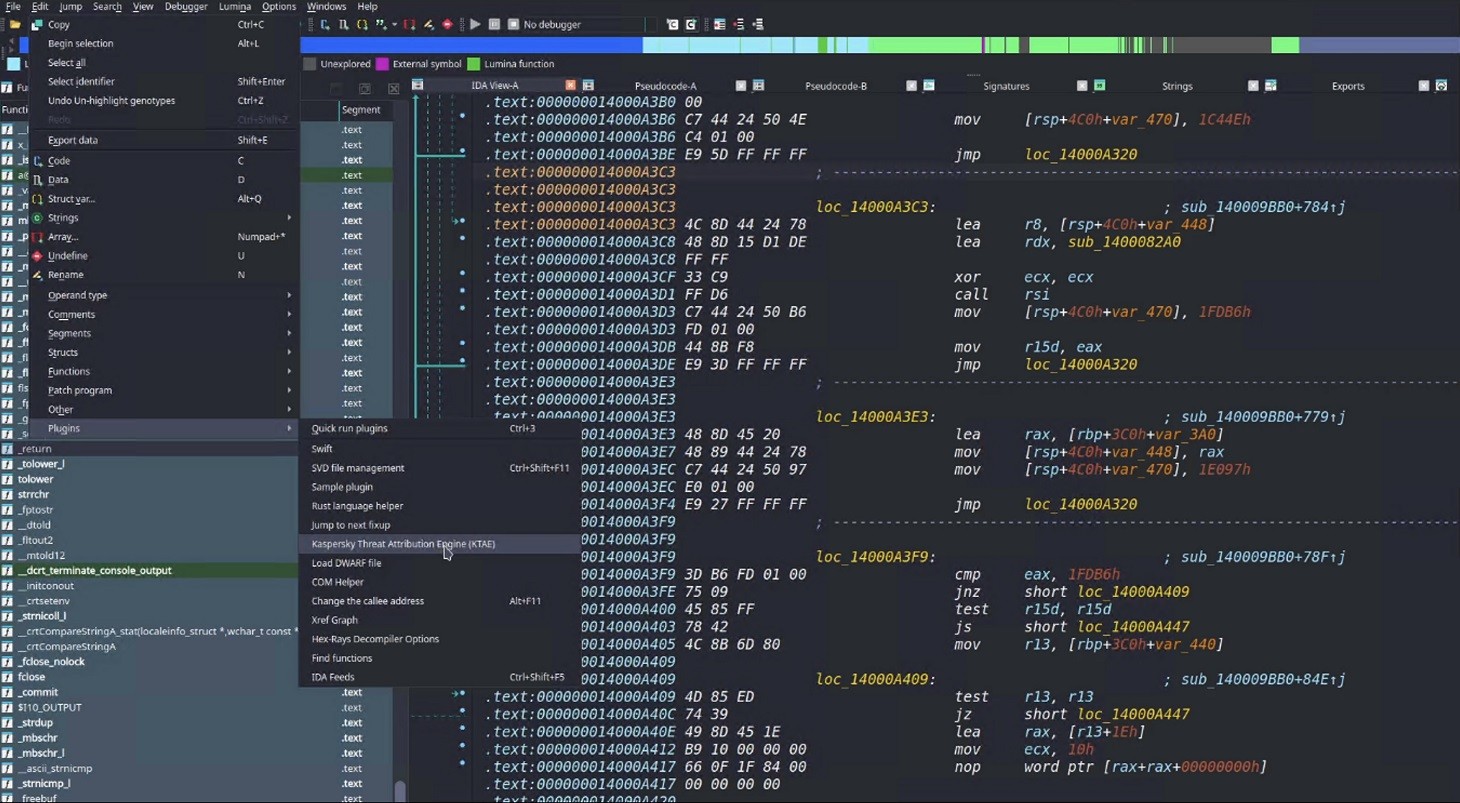

Anschließend kannst du das Skript einfach in deinem Ordern für IDA Pro-Plug-ins ablegen und den Disassembler starten. Wenn alles stimmt, erscheint nach dem Laden und Disassembling eines Musters unter Edit → Plugins die Option zum Starten des Plug-ins von Kaspersky Threat Attribution Engine (KTAE):

Verwendung des Plug-ins

Nach der Installation des Plug-ins passiert Folgendes: Die in IDA Pro geladene Datei wird über eine API an den lokal installierten KTAE-Dienst gesendet (dessen URL im Skript festgelegt wurde). Der Dienst analysiert die Datei, und die Analyseergebnisse werden direkt an IDA Pro zurückgesendet.

In einem lokalen Netzwerk benötigt das Skript dafür normalerweise nur wenige Sekunden (die Dauer hängt von der Verbindung zum KTAE-Server und der Größe der analysierten Datei ab). Sobald das Plug-in seine Arbeit abgeschlossen hat, können die markierten Codefragmente analysiert werden. Ein Doppelklick führt direkt zum entsprechenden Abschnitt in der Assembly oder im Binärcode (Hex-Ansicht). Diese zusätzlichen Datenpunkte machen es einfach, gemeinsam genutzte Codeblöcke zu erkennen und Änderungen in einem Malware-Toolkit zu verfolgen.

Das GReAT-Team hat übrigens noch weitere IDA Pro-Plug-ins entwickelt, um Bedrohungsjägern das Leben leichter zu machen. Außerdem bieten wir ein weiteres IDA-Plug-in an, das den Reverse-Engineering-Prozess deutlich beschleunigt und rationalisiert – und das übrigens beim IDA Plugin Wettbewerb 2024 gewonnen hat.

Weitere Informationen zu Kaspersky Threat Attribution Engine und zur KTAE-Bereitstellung findest du in der offiziellen Produktdokumentation. Eine Demonstration oder ein Pilotprojekt kannst du über das Formular auf der Kaspersky Website vereinbaren.

Threat Intelligence

Threat Intelligence