So unerfreulich es auch scheinen mag, wenn eine Mitteilung auf Ihrem Bildschirm auftaucht, die Sie darüber benachrichtigt, dass Sie Ransomware zum Opfer gefallen sind, handelt es sich weder bei WannaCry noch bei ExPetr/NotPetya um die Worst-Case-Szenarien. Forscher haben auf der Black Hat Hacking-Konferenz Cyberattacken mit denkbar schwerwiegenderen Folgen präsentiert.

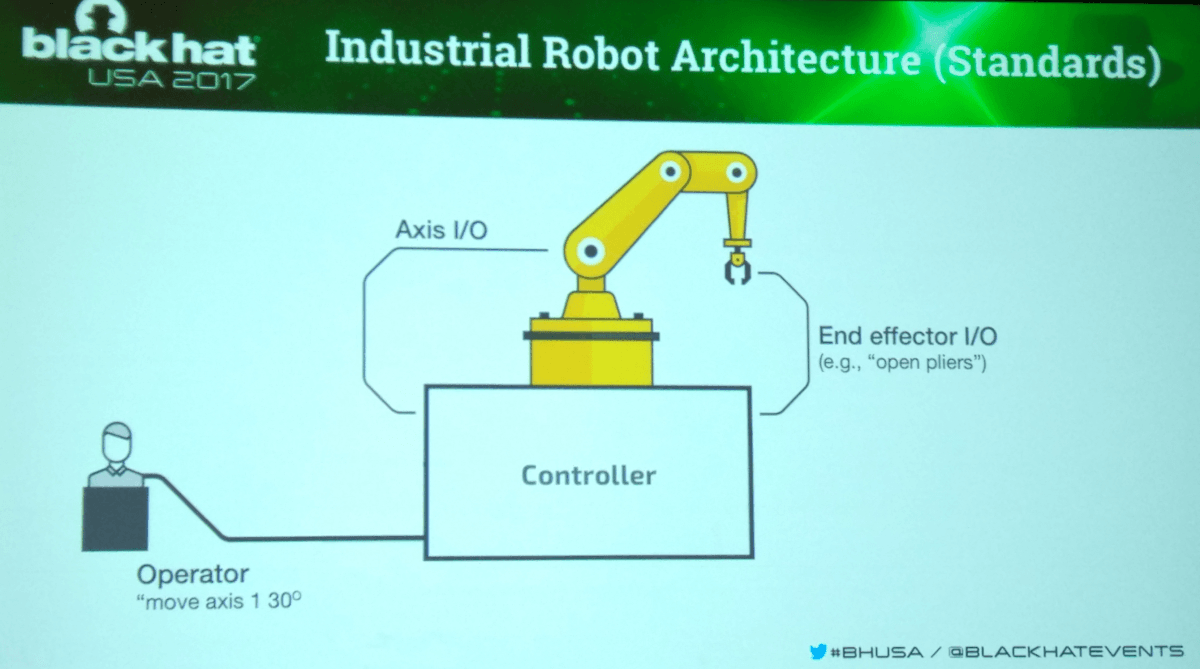

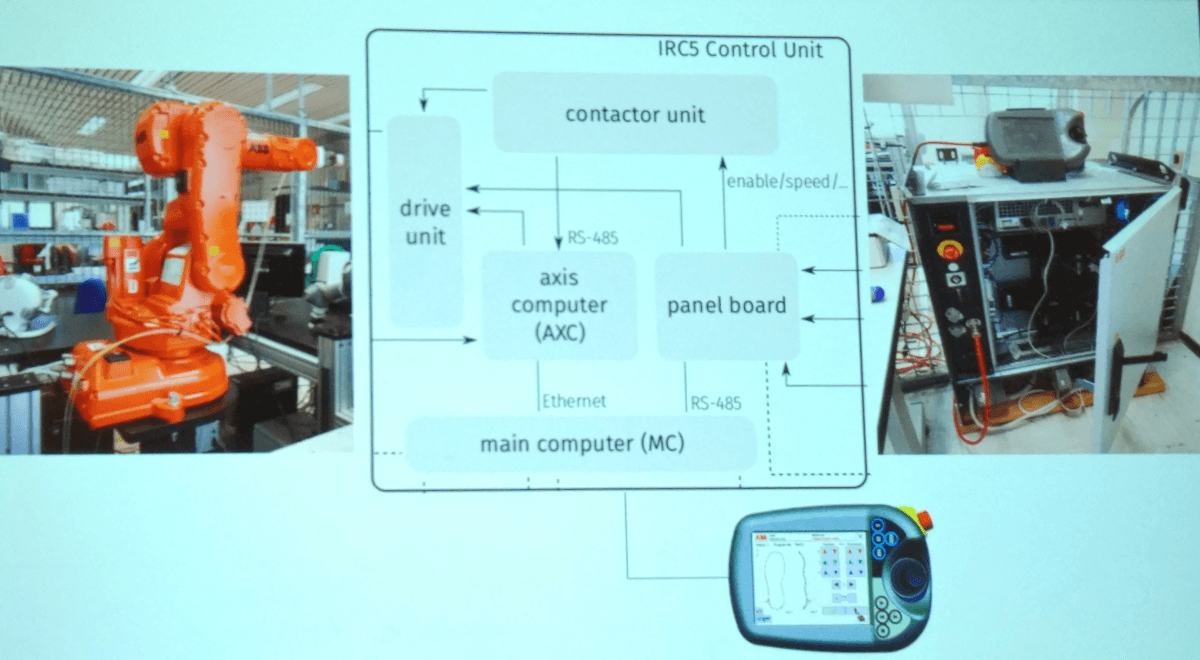

Tausende Fabriken weltweit nutzen Roboter, deren mechanische Manipulatoren Kisten bewegen, Teile durchbohren oder andere Aufgaben ausführen, indem sie vorprogrammierten Routinen folgen. Diese Roboter sind relativ komplex und bestehen aus einem Computer (der von einem Maschinisten zur Kontrolle genutzt wird), einem Controller und einem mechanischen Manipulator. Ein Programm mit logischen Funktionen wie zum Beispiel „Kiste hochheben“ oder „Arme bewegen“ wird auf dem Steuerungsrechner erstellt, woraufhin der Controller dieses in eine Serie kleinerer Schritte aufteilt.

Der Prozess ist kompliziert und besteht aus vielen Faktoren. Eine Kiste sollte zum Beispiel vorsichtig und nur bis zu einer bestimmten Höhe angehoben werden. Zudem muss die Presskraft der „Finger“ bei einem stabilen Wert liegen, um das Transportgut sicher festzuhalten. Der Controller speichert Konfigurationsdateien, die Daten für die zeitlich punktuelle Anwendung einer spezifischen Spannung für Servomotoren enthalten und dem Manipulator somit erlauben, die Box korrekt anzuheben.

Cybersicherheit managen

Die Entwickler solcher Industrieroboter haben viel Zeit und Arbeit investiert, um sicherzustellen, dass ihre Erfindungen sicher arbeiten. Sollte es zu Betriebsproblemen oder Roboterausfällen kommen, schützen zahlreiche Sicherheitsvorrichtungen, logische Prüfungen und Benutzerhandbücher nicht nur die Fabrik vor Beschädigungen, sondern auch den Maschinisten vor körperlichen Schäden. Gleichzeitig wird eine „freundliche“ Betriebsinfrastruktur vorausgesetzt: Ein Roboter vertraut seinem Steuerungsrechner blind.

Eine Annahme, die sich als unangemessen herausgestellt hat. Forscher haben herausgefunden, dass einige Roboter direkt mit dem Internet oder einem unzureichend isolierten Betriebsnetzwerk verbunden sind (zum Beispiel um Updates der Hersteller zu erhalten oder Telemetrien direkt zum Hauptsitz des Unternehmens weiterzuleiten).

Roboter sind leichte Beute. Firmwareupdates werden ohne jegliche Verschlüsselung durchgeführt und häufig werden Standardnutzernamen- und Passwörter angewandt: Folglich kann jeder, der die IP-Adresse eines Roboters findet, die Konfigurationsdateien modifizieren und die Betriebslogik verändern.

Warum sollte ein Roboter gehackt werden?

Je nachdem welche Absichten der Hacker hat, können Roboter für Spionage- oder Sabotagezwecke gehackt werden (zum Beispiel können bestehende Konfigurationsdateien heruntergeladen werden, um Einblicke in Betriebsgeheimnisse zu gewähren). Forscher haben eine hinterlistige Attacke anhand eines Roboters demonstriert, der im Normalfall gerade Linien zeichnen sollte (im echten Leben könnte er zum Elektroschweißen genutzt werden). Erst einmal gehackt, wurde der Manipulator nur um den Bruchteil eines Millimeters verschoben; ein Fehler, den das bloße Auge zwar kaum wahrnimmt, der jedoch in einem defekten Produkt resultiert. Die Programmierung des Roboters wurde hierbei nicht modifiziert; betroffen waren einzig und allein die Parameter des Controllers.

Andere Angriffe sind zwar reine Hypothese, dennoch könnten einige durchaus gefährlich für den Maschinisten werden. Ein beweglicher Roboter kann beispielsweise mit veränderten Bewegungsschwellwerten neu programmiert werden, was katastrophal wäre.

Auf kurze Sicht läuft der Schutz vor solchen Attacken auf die Steigerung der Sicherheit der bereits vorhandenen Roboter hinaus, die für die Außenwelt unzugänglicher gemacht werden müssen. Zudem müssen Herstellerpatches angewandt werden, die bekannte Cybersicherheitslücken schließen. Langfristig müssen Roboterhersteller neue Ansätze finden und ihre Produktionsstandards aktualisieren, wobei nicht nur die physische und elektrische Sicherheit, sondern auch die Cybersicherheit priorisiert wird. Es bleibt zu erwähnen, dass Kaspersky Lab kritische Infrastruktur-Sicherheitslösungen bietet, um die aufgezählten Ziele zu erreichen.

Black Hat

Black Hat