Die hohen Kurse von Kryptowährungen haben zu einem Anstieg der Nachfrage für Mining-Ausstattung geführt. Diese Hardware ist auch als Mining-Rig bekannt und wird für das Schürfen von Kryptowährung verwendet. Doch die Corona-Einschränkungen haben zu anhaltenden Lieferengpässen geführt. Aus diesem Grund sind weltweit die Lieferungen von leistungsstarken Grafikkarten und Mining-Hardware mit monatelangen Wartezeiten verbunden. Die Cyberverbrecher haben diese Lieferknappheit bereits entdeckt und versuchen, wie bei allen Krisen, Kapital daraus zu schlagen.

Beispielsweise haben Betrüger Kryptowährung von Käufern abgezockt, mithilfe eines viel genutzten Google-Dienstes und einer geklonten Website eines Herstellers von Mining-Ausstattung.

Die Betrugsmethode

Betrüger und Spammer machen sich schon seit Langem die Google-Dienste zunutze (u. a. Formulare, Sheets, Kalender und Fotos), weil diese über die Fähigkeit verfügen automatische Benachrichtigungen an jeden zu verschicken, der von dem Ersteller einer Datei (oder einem Kalendereintrag usw.) Zugriffsberechtigung erhalten hat oder @erwähnt wurde. Der Absender dieser E-Mail-Benachrichtigungen ist nicht der Ersteller, sondern Google – eine anerkannte Autorität, die von Spamfiltern in der Regel durchgelassenen wird.

In diesem Fall erhalten Kryptowährungsschürfer E-Mails, in denen behauptet wird, dass der Empfänger in einer Google-Docs-Datei von einem Benutzer mit Spitznamen BitmainTech @erwähnt wurde. (Es gibt tatsächlich einen Mining-Rigs-Hersteller mit diesem Namen.) Durch den vertrauenswürdigen Namen – @docs[.]google[.]com – im Formular, ist der Empfänger nicht sonderlich wachsam. Der angezeigte Benutzernamen kann frei vom Absender erfunden werden und die echte E-Mail-Adresse des Absenders wird nicht angezeigt.

In der E-Mail steht: „BitmainTech hat Sie in einem Dokument erwähnt“

Darauf folgt der Köder: Eine Verkaufsanzeige für die Mining-Hardware Antminer S19j. Getarnt als Mitarbeiter der Vertriebsabteilung von Bitmain, geben die Betrüger an, dass die Hardware auf Lager sei, aber nur in begrenzter Anzahl und da die Kunden angeblich nach Bestellungsreihenfolge beliefert werden, es empfehlenswert sei die Bestellung möglichst schnell aufzugeben, solange die Hardware noch vorrätig ist. Im Text sind außerdem viele Vertrauen erweckende Fakten und Ziffern zu finden.

Die als Vertriebsteam von Bitmain getarnten Betrüger verwenden Google Docs, um die Opfer über die angebliche Verfügbarkeit von Antminer S19j zu informieren

Derselbe Text ist auch in der Google-Docs-Datei zu finden, allerdings mit einem aktiven Link, der über eine Reihe von Redirects zu bitmain[.]sa[.]com führt. Das ist die geklonte Website des offiziellen Bitmain-Internetauftritts bitmain[.]com (wie Sie sehen, gibt es einen kleinen Unterschied in der Internetadresse). Über eine Whois-Abfrage konnte festgestellt werden, dass die Fake-Website im März 2021 registriert wurde.

Für zusätzliche Vertrauenswürdigkeit verwenden die Cyberkriminellen einen HTTPS-Protokoll (die Abkürzung HTTPS steht für Hypertext Transfer Protocol Secure). Alle, die unsere Blogbeiträge regelmäßige lesen, wissen bereits, dass mit dem Sicherheitsprotokoll HTTPS Daten bei der Übermittlung vom Benutzer zur Website nicht von Dritten abgefangen werden können, aber die Website deswegen nicht unbedingt offiziell sein muss. Wenn es sich um eine bösartige Website mit Sicherheitsprotokoll handelt, bedeutet das nur, dass die Daten auf sichere Art und Weise an die Cyberverbrecher übertragen werden.

Fake-Website von Bitmain mit Anzeige für Antminer S19j

Zum Zeitpunkt der Veröffentlichung dieses Blogbeitrags war der Kaufen-Button von Antminer S19j auf der echten Bitmain-Website deaktiviert, weil die letzte Einheit dieses Produkts längst verkauft wurde. Das Unternehmen geht davon aus, dass vor Oktober dieses Jahres keine neuen mehr eintreffen. Auf der gefälschten Website ist das begehrte Kryptowährung-Schürfgerät allerdings für 5.017 $ (derselbe Preis wie auf der echten Herstellerseite) erhältlich und kann mit einem Klick in den Warenkorb gelegt werden.

Auf der Fake-Website kann das Schürfgerät in den Warenkorb gelegt werden

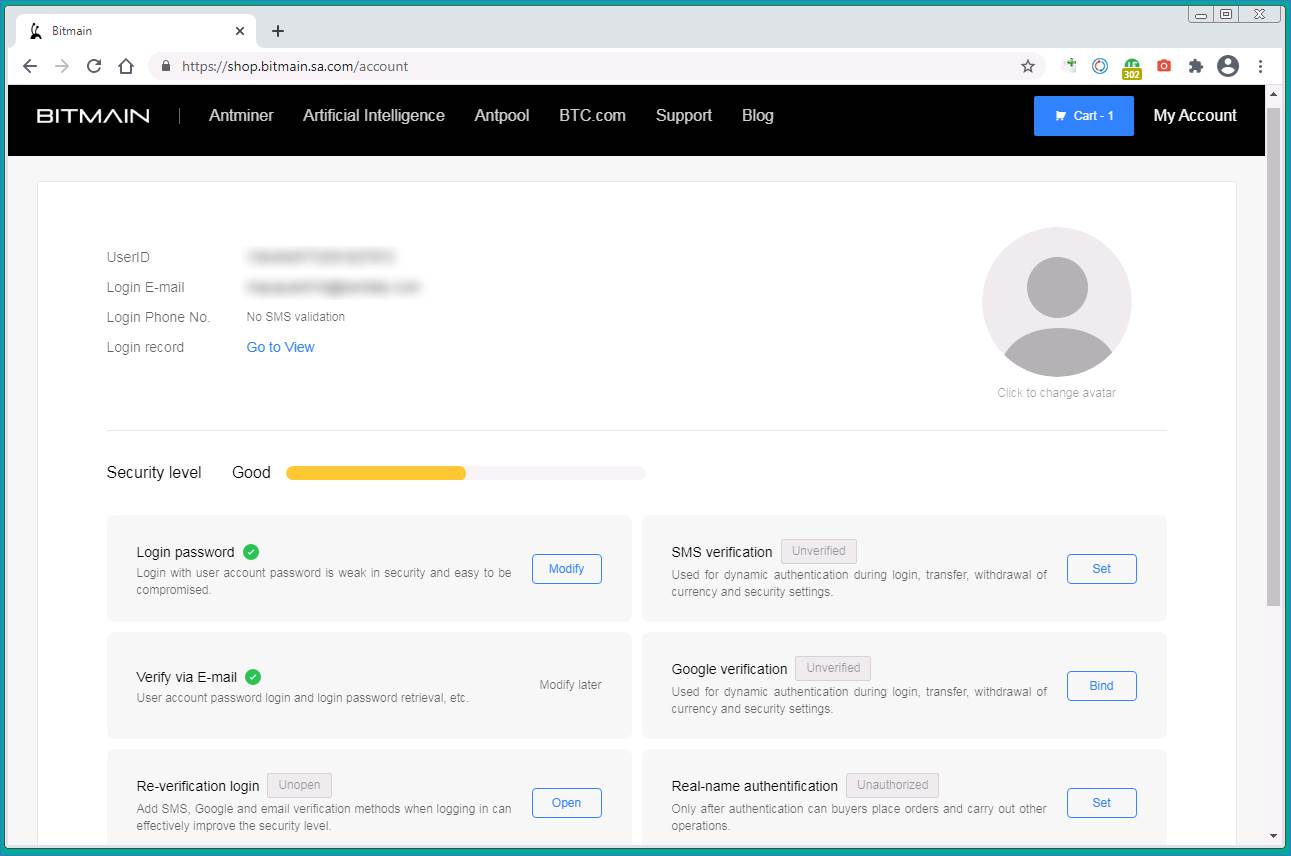

Das Opfer wird dann aufgefordert sich anzumelden oder zu registrieren, um die Bestellung abzuschließen. Für diese Aufforderung kommen zwei Gründe infrage: Um der Website einen authentischen Anschein zu verleihen oder um eine Datenbank mit Adressen und Passwörtern für zukünftige Hacks anzulegen. Nachdem wir uns angemeldet hatten (natürlich mit einer Wegwerf-E-Mail-Adresse), haben wir nie ein Anmeldebestätigung erhalten.

Gefälschte Bitmain-Anmeldeseite

Auf jeden Fall kann der Webseitenbesucher sich anmelden und die Bestellung abschließen. Der Anmeldevorgang sieht recht überzeugend aus.

Antminer S19j ist im Warenkorb! Oder nicht?

Im nächsten Schritt wird das Opfer gebeten eine Lieferadresse anzugeben. Möglicherweise sammeln die Betrüger diese Daten, um sie später zu verkaufen.

Es wird darauf hingewiesen, dass Bestellungen, die auf der englischen Website getätigt werden, nicht nach China geliefert werden können

Die meisten Mining-Rigs-Hersteller, einschließlich Bitmain, befinden sich in China. Schwere und teure Hardware von China aus zu schicken ist nicht billig. Trotzdem berechnen die Cyberverbrecher nur eine Liefergebühr von ca. fünf Dollar, egal für welchen Paketdienstleister sich das Opfer entscheidet (UPS, DHL oder FedEx).

Paketdienstleister-Auswahl. Die Versandkosten betragen 5,45 $, egal in welches Land geliefert werden soll

Danach wird das Opfer aufgefordert die Zahlungsart auszuwählen. Die Zahlung ist nur in Kryptowährung möglich, aber es stehen BTC, BCH, ETH und LTC zur Auswahl.

Zahlungsart auswählen: Bitcoin, Ethereum, Bitcoin Cash oder Litecoin

Der letzte und wichtigste Schritt ist die Zahlung. Die Cyberkriminellen geben die Daten eines Cryptowallets an und weisen darauf hin, dass die Bestellung innerhalb von maximal zwei Stunden abgeschlossen werden muss, weil sie sonst storniert wird. Kurioserweise sind im zu zahlenden Gesamtbetrag des letzten Schritts die Versandkosten – auch wenn es sich nur um einen winzigen Betrag handelt – nicht enthalten.

Die Versandkosten sind im Gesamtbetrag der Bestellung nicht enthalten

Nachdem das Opfer einen beträchtlichen Betrag an Kryptowährung überwiesen hat, ist es vorbei mit dem legitimen Anschein der Website: Im Benutzerkonto sind keinerlei Bestellinformationen zu finden und die Buttons sind alle deaktiviert.

Das unrühmliche Finale

So können Sie sich vor Betrügern schützen

Seien Sie immer auf der Hut, um nicht betrogen zu werden und auf keinen Hype hereinzufallen.

- Wenn jemand versucht Sie zum schnellen Bezahlen zu bringen, ist es ratsam besonders wachsam zu sein. In diesem Fall ist der Vorwand der begrenzten Produktanzahl mit dem Erhalt einer Lottogewinn-Benachrichtigung gleichzusetzen (die besonders verdächtig ist, wenn man gar nicht Lotto spielt).

- Überprüfen Sie grundsätzlich die offizielle Website. Wenn Sie ein Angebot von einer bekannten Marke erhalten, suchen Sie auf der Website des Unternehmens nach Informationen über die Aktion. Denken Sie auch daran immer die Internetadresse zu überprüfen.

- Verwenden Sie ein fortschrittliches IT-Sicherheitsprodukt, das Sie vor Phishing und Online-Betrug schützt, wie beispielsweise Kaspersky Internet Security.

Betrug

Betrug

Tipps

Tipps