In Zeiten von Cyberkriegen und Cybermafia kann man sich kaum vorstellen, dass Viren und Würmer einmal nur Forschungsprojekte oder Scherze waren. Damals wurde mit dem Schreiben von Viren noch kein Geld verdient und nicht jeder Virenautor war böse. Deshalb haben einige Programmierer versucht, „nützliche“ Viren zu schreiben oder zumindest dafür gesorgt, die negativen Auswirkungen ihrer Machwerke so gering wie möglich zu halten. In einigen besonderen Fällen haben Viren sogar gefährliche Schadprogramme entfernt oder die Computer-Ressourcen optimiert. Wir stellen die fünf bedeutendsten „Careware“-Viren (als Gegensatz zu Schadprogrammen) der Vergangenheit vor.

5. The Creeper (1971)

Dieser erste bekannte Computervirus der Welt war eher eine wissenschaftliche Forschungsarbeit und, wie Sie sich wahrscheinlich schon denken, harmlos. The Creeper tauchte im Jahr 1971 auf, geschrieben worden war er von einem Mitarbeiter der Defense Advanced Research Projects Agency des US-Verteidigungsministeriums. Der primitive Wurm suchte nach anderen Computern im Netzwerk, das damals noch eine kleine, lokale Angelegenheit war. Er kopierte sich selbst auf die gefundenen Computer und zeigte die folgende Nachricht an: „I’M THE CREEPER: CATCH ME IF YOU CAN.“ Wenn Creeper eine Kopie von sich selbst auf einem Computer gefunden hat, ist er einfach auf den nächsten Computer „weitergesprungen“. Er hat auf den Computern keinen Schaden angerichtet.

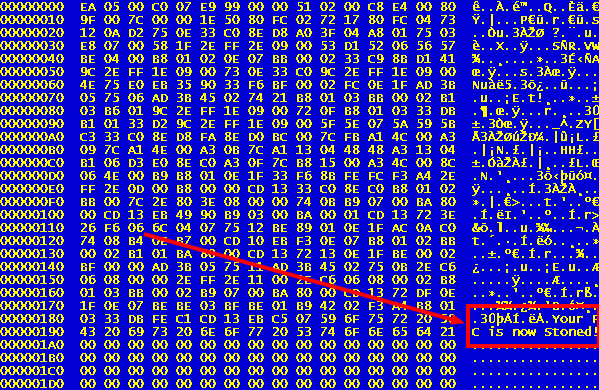

4. Stoned (1988)

Stoned war ein weiterer „Spaß“-Virus, dessen Hauptaufgabe es war, eine Nachricht anzuzeigen. Er wurde im Jahr 1988 in Neuseeland zum ersten Mal entdeckt. Stoned war ein so genannter Boot-Virus, der den Boot-Sektor von Disketten modifizierte, statt ausführbare Dateien zu infizieren. Wie auch Creeper hat er keinen Schaden auf dem Computer verursacht, sondern nur während des Boot-Vorgangs eine Nachricht auf dem Bildschrim angezeigt: „Your computer is now stoned“. Manche Varianten des Virus zeigten auch einen Aufruf an: „Legalize Marijuana“. Wie es aussieht, hat diese Nachricht erst im Jahr 2013 ihr Ziel erreicht (nämlich die US-Politik).

3. HPS (1997)

Die Bezeichnung „Scherz-Virus“ passt absolut auf HPS, ein Programm, das für Windows 98 programmiert worden war, sich aber bereits monatelang verbreitete, bevor das Betriebssystem veröffentlicht wurde. Eines der seltsamsten Dinge bei diesem Virus war, dass er nur an Samstagen aktiv war: Einmal pro Woche hat er nichtkomprimierte Bitmap-Grafiken umgedreht. Das führte meist dazu, dass das Startbild und das Ausschaltbild von Windows spiegelverkehrt angezeigt wurden.

2. The Cruncher (1993)

The Cruncher war ein typischer Dateivirus der 1990er Jahre. Er infizierte ausführbare Dateien und nutzte einen Algorithmus (gestohlen vom damals populären DIET Utility), um Daten zu komprimieren und die infizierte Datei einzupacken, so dass diese kleiner war als die Originaldatei, aber dennoch voll funktionsfähig blieb. Das hat auf der Festplatte einigen Platz frei gemacht.

1. Welchia, auch bekannt als Nachi (2003)

Der Welchia-Virus ist der vielversprechendste Anwärter im Wettbewerb um den „hilfreichsten Wurm“. Im Jahr 2003, als Personal Firewalls und regelmäßige Software-Updates noch extrem ungewöhnlich waren, war es möglich, dass ein Computer infiziert wurde, nur weil das Netzwerkkabel eingesteckt wird. Das war durch ernste Sicherheitslücken in Netzwerkkomponenten von Windows und zahllose Netzwerkwürmer möglich.

Einer der am weitesten verbreiteten Schädlinge dieser Art war Lovesan, der auch Blaster genannt wurde und in manchen Firmen das ganze Netzwerk lahmlegte. Welchia nutzte genau die gleichen Sicherheitslücken, um Computer zu infizieren, agierte dann aber sehr ungewöhnlich. Das Programm prüfte, ob Blaster im Prozessorspeicher zu finden ist. War der Schädling vorhanden, stoppte es diesen und löschte alle schädlichen Dateien auf der Festplatte. Aber das war noch nicht alles: Nachdem er das Schadprogramm eliminiert hatte, prüfte der „gute“ Virus, ob auf dem System ein Patch vorhanden ist, mit dem die Sicherheitslücke geschlossen werden kann, über die der Wurm in den Computer eindringen konnte. War das Update nicht vorhanden, startete der Virus den Download von der Herstellerseite. Nachdem diese Operationen abgeschlossen waren, zerstörte sich Welchia selbst.

Verstehen Sie uns nicht falsch – selbst harmlose oder „nützliche“ Viren will man nicht auf seinem Computer haben. Sie können aufgrund von Programmierfehlern dennoch Schaden anrichten, und nicht einmal der Virenautor kann das ändern, da die Ausbreitung des Virus von ihm nicht kontrolliert werden kann. Selbst durchschnittliche Programme haben negative Nebenwirkungen, etwa dass sie Computer-Ressourcen verbrauchen. Aber generell ist das Konzept von „nicht-schädlichen Schadprogrammen“ heute nicht mehr relevant. „Heute werden praktisch alle Viren mit nur einem Ziel geschrieben: Um Geld oder vertrauliche Daten zu stehlen“, so Alexander Gostev, Chief Security Expert im Global Research & Analysis Team von Kaspersky Lab.

Haben Sie auch schon Bekanntschaft mit Viren machen müssen? Wir freuen uns auf Ihr Kommentar.

Creeper

Creeper

Tipps

Tipps