Im Jahr 2022 haben wir uns ausführlich mit der Angriffsmethode Browser-in-the-Browser beschäftigt, die ursprünglich von einem Cybersicherheitsforscher mit dem Pseudonym mr.d0x entwickelt wurde. Damals gab es noch keine Hinweise auf den tatsächlichen Einsatz dieses Modells. Inzwischen sind vier Jahre vergangen: Browser-in-the-Browser-Angriffe sind in der Wirklichkeit angekommen und werden jetzt fleißig von Angreifern genutzt. Darum nehmen wir uns die Browser-in-the-Browser-Angriffe heute noch einmal vor: Was steckt dahinter, wie setzen Hacker sie ein und wie kannst du dich davor schützen?

Was ist ein Browser-in-the-Browser-Angriff (BitB)?

Erst einmal zur Erinnerung: Was hat mr.d0x tatsächlich erfunden? Die Idee für diesen Angriff beruhte auf der Beobachtung, wie fortschrittlich moderne Web-Entwicklungstools (HTML, CSS, JavaScript und ähnliche) geworden sind. Diese Erkenntnis inspirierte den Forscher zu einem besonders ausgefeilten Phishing-Modell.

Ein Browser-in-the-Browser-Angriff ist eine ausgeklügelte Phishing-Methode: Mithilfe von Webdesign werden betrügerische Websites erstellt, die Anmeldefenster für bekannte Dienste (Microsoft, Google, Facebook oder Apple) imitieren und täuschend echt aussehen. Das Konzept sieht vor, dass ein Angreifer eine legitim wirkende Website als Köder anfertigt. Nutzer, die Kommentare hinterlassen oder Einkäufe tätigen wollen, müssen sich zuerst „anmelden“.

Die Anmeldung geht anscheinend ganz einfach über die Schaltfläche Anmelden mit {Name eines beliebten Dienstes}. Und hier wird es interessant: Anstelle einer echten Authentifizierungs-Seite, die von einem legitimen Dienst bereitgestellt wird, schiebt die bösartige Website dem Nutzer ein gefälschtes Formular unter, das wie ein Browser-Pop-up aussieht. Darüber hinaus zeigt die Adressleiste des Pop-ups, die ebenfalls von den Angreifern stammt, eine völlig legitime URL. Selbst eine genaue Untersuchung der Adresse kann den Trick nicht entlarven.

Nun gibt der ahnungslose Nutzer in dem „gemalten“ Fenster seine Anmeldedaten für Microsoft, Google, Facebook oder Apple ein – und schon haben die Cyberkriminellen ihr Ziel erreicht. Dieses Schema galt lange Zeit als reines Gedankenexperiment des Sicherheitsforschers. Aber jetzt haben echte Angreifer ihren Werkzeugkasten damit bestückt.

Diebstahl von Facebook-Anmeldedaten

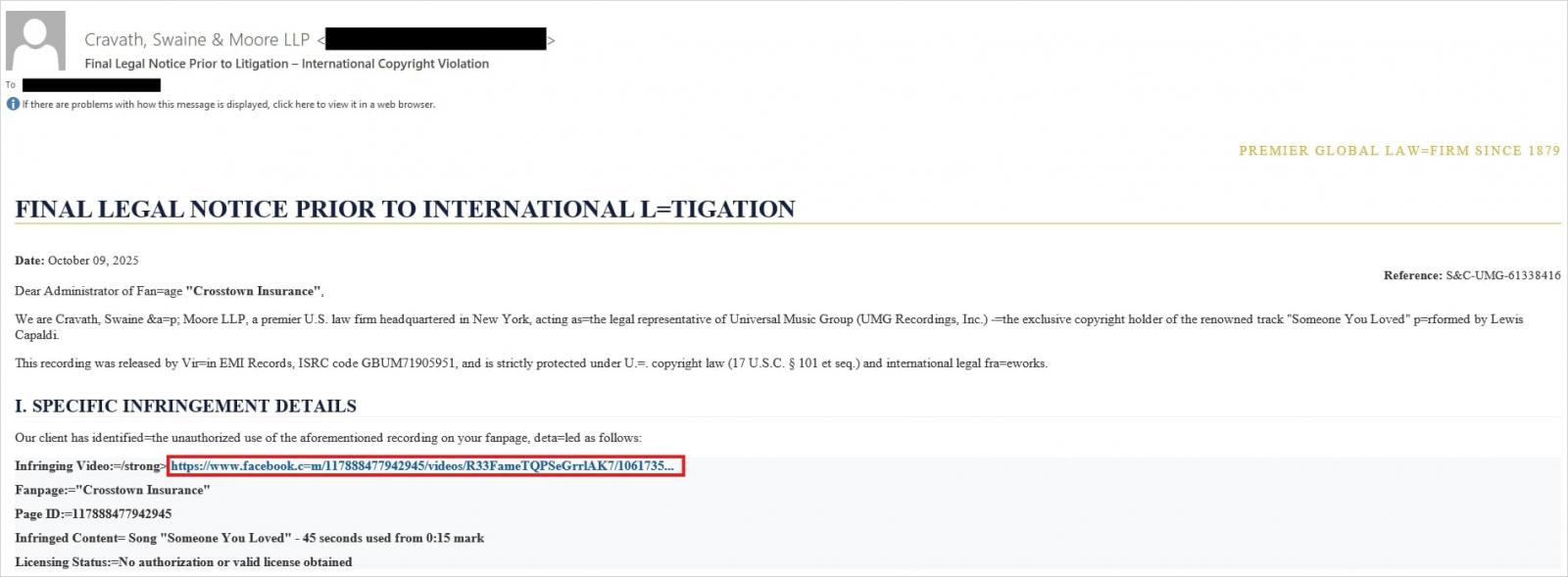

Angreifer haben das ursprüngliche Konzept von mr.d0x auf ihre Art modifiziert: Die jüngsten Browser-in-the-Browser-Angriffe begannen mit E-Mails, die die Empfänger alarmieren sollten. Bei einer Phishing-Kampagne gab sich der Absender als eine Anwaltskanzlei aus. Der Empfänger wurde darüber informiert, er habe durch einen Facebook-Beitrag eine Urheberrechtsverletzung begangen. Der Link in dieser Nachricht wirkte glaubwürdig und führte angeblich zu dem problematischen Posting.

Angreifer informierten im Namen einer Fake-Anwaltskanzlei über mutmaßliche Urheberrechtsverletzungen. Dazu gehörte auch ein Link, der angeblich zu dem problematischen Facebook-Beitrag führte. Quelle

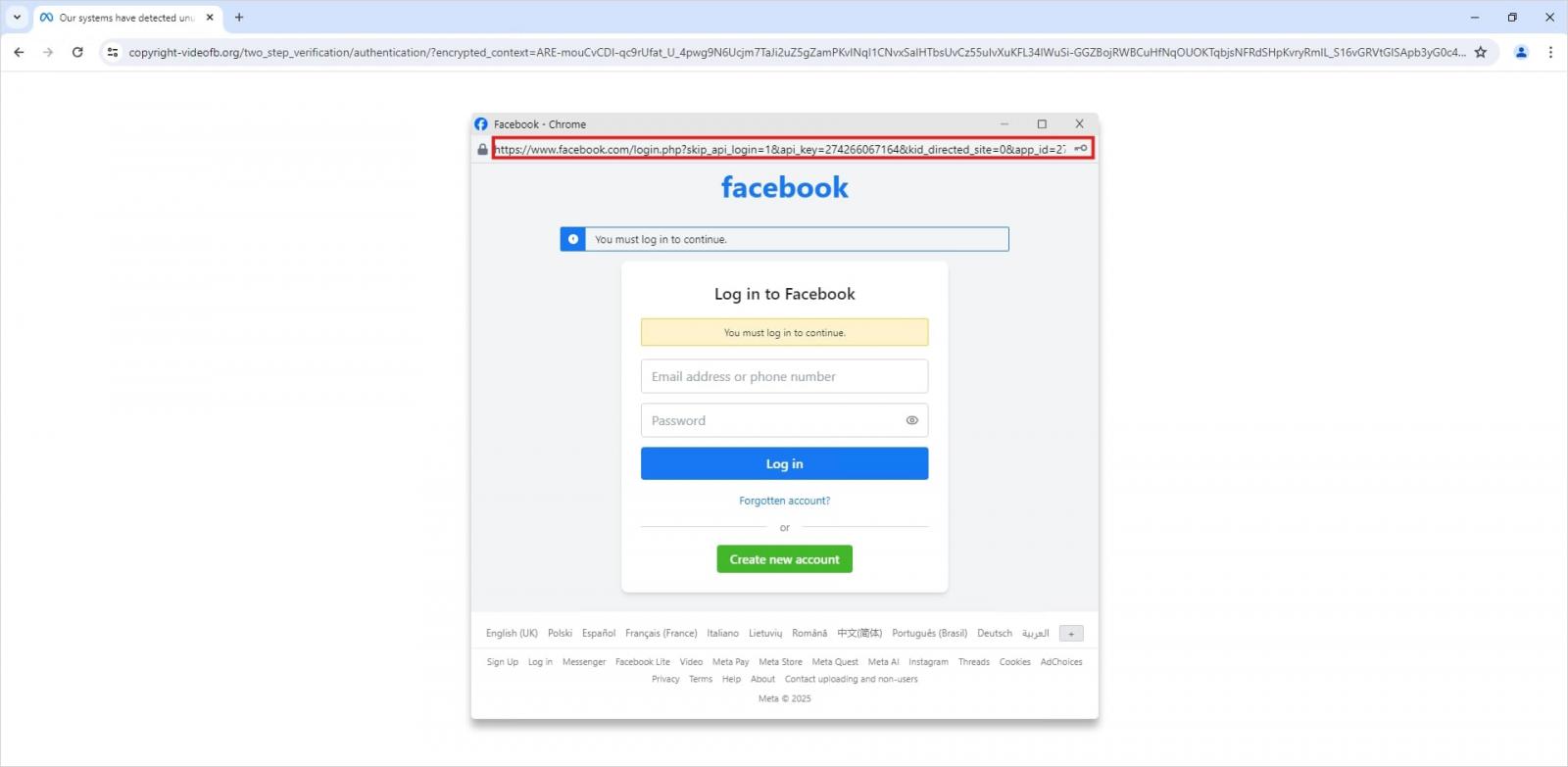

Wer auf den Link klickte, erlebte zuerst ein kleines Ablenkungsmanöver: Es wurde nicht sofort eine gefälschte Facebook-Anmeldeseite geöffnet. Zur Begrüßung gab es erst einmal ein gefälschtes Meta-CAPTCHA. Erst anschließend wurde dem Opfer das gefälschte Authentifizierungs-Pop-up-Fenster präsentiert.

Dies ist kein echtes Browser-Pop-up-Fenster. Es ist ein Website-Element, das eine Facebook-Anmeldeseite nachahmt. Dieser Trick ermöglicht es Angreifern, eine absolut überzeugende Adresse anzugeben. Quelle

Natürlich folgte die gefälschte Facebook-Anmeldeseite der Idee von mr.d0x: Sie wurde vollständig mit Webdesign-Tools erstellt und sollte die Anmeldeinformationen des Opfers stehlen. Dabei verwies die URL, die in der nachgemachten Adressleiste angezeigt wurde, auf die echte Facebook-Website www.facebook.com.

So kannst du dich schützen

Es ist also so weit: Betrüger setzen Browser-in-the-Browser-Angriffe jetzt tatsächlich ein und entwickeln wie längst bekannt ihre Trickkiste ständig weiter. Kein Grund zur Verzweiflung! Es gibt nämlich eine Methode, um festzustellen, ob ein Anmeldefenster echt ist. Dabei hilft ein Passwort-Manager, der unter anderem die Sicherheit von Websites unter die Lupe nehmen kann.

Bevor ein Passwort-Manager automatisch die Anmeldedaten ausfüllt, überprüft er die tatsächliche URL und lässt sich dabei nicht durch die in der Adressleiste angezeigte URL oder das Aussehen der Seite hinters Licht führen. Im Gegensatz zu einem menschlichen Nutzer kann ein Passwort-Manager nicht getäuscht werden – weder durch Browser-in-the-Browser-Taktiken oder andere Tricks wie Domänen mit einer leicht abweichenden Adresse (Typosquatting) noch durch versteckte Phishing-Formulare in Anzeigen und Pop-ups. In diesem Kontext gibt es eine einfache Regel: Wenn dein Password-Manager anbietet, deinen Benutzernamen und dein Passwort automatisch einzugeben, bist du auf einer Website, für die du bereits Anmeldedaten gespeichert hast. Wenn er stumm bleibt, ist etwas faul.

Außerdem haben wir einige bewährte Ratschläge, mit denen du dich gegen verschiedene Phishing-Angriffe verteidigen oder die Folgen eines erfolgreichen Angriffs zumindest minimieren kannst:

- Aktiviere die Zwei-Faktor-Authentifizierung (2FA) für alle Konten, das diese unterstützen. Als zweiter Faktor sind Einmalcodes ideal, die von einer speziellen Authentifikator-App generiert werden. Auf diese Weise kannst du Phishing-Angriffe abwehren, bei denen per SMS, Messaging-Apps oder E-Mail gesendete Bestätigungscodes abgefangen werden. Mehr über die 2FA mit Einmalcodes erfährst du in diesem Artikel.

- Verwende Passkeys (auch Hauptschlüssel genannt). Wenn eine Seite diese Anmeldeoption anbietet, ist dies ein Hinweis darauf, dass du dich auf einer legitimen Website befindest. Unser ausführlicher Ratgeber zu dieser Technologie erzählt alles darüber, was Passkeys sind und wie du sie verwenden kannst.

- Lege einmalige, komplexe Passwörter für alle deine Konten fest. Verwende auf keinen Fall dasselbe Passwort für mehrere Konten. Erst kürzlich haben wir in unserem Blog darüber gesprochen, was ein Passwort wirklich sicher macht. Kaspersky Password Manager generiert einzigartige Passwörter und merkt sie sich für dich. Und das ist nicht alles: Er kann auch Einmalcodes für die Zwei-Faktor-Authentifizierung generieren, deine Passkeys speichern und deine Passwörter und Dateien auf allen deinen Geräten synchronisieren.

Bei dieser Gelegenheit erinnern wir noch einmal daran: Hypothetische Angriffe, die von Cybersicherheitsforschern beschrieben werden, werden nach einiger Zeit oft praktisch umgesetzt. Darum lohnt es sich, regelmäßig unseren Blog zu lesen und unseren Telegram-Kanal zu abonnieren. Dann bist du immer auf dem Laufenden über die neuesten digitalen Bedrohungen und die passenden Schutzmaßnahmen.

Betrüger erfinden Tag für Tag neue Phishing-Methoden. In den folgenden Beiträgen erfährst du mehr darüber:

phishing

phishing

Tipps

Tipps