|

| Verteilung schädlicher Hostings nach Ländern zwischen 2010 und dem 1. Halbjahr 2012 |

|

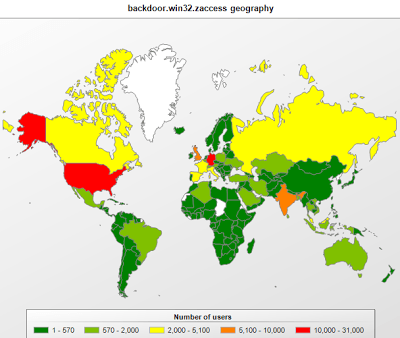

| Verbreitung des Trojaners Backdoor.Win32.ZAccess im Juli 2012 |

Mehr als ein Drittel (33,4 Prozent) der Internetnutzer in Westeuropa und Nordamerika wurden im ersten Halbjahr 2012 mindestens einmal beim Internetsurfen attackiert. Die am häufigsten angegriffenen Rechner stehen in Spanien

|

| Verteilung schädlicher Hostings nach Ländern zwischen 2010 und dem 1. Halbjahr 2012 |

|

| Verbreitung des Trojaners Backdoor.Win32.ZAccess im Juli 2012 |

Die Cloud ist beim Heimanwender angekommen. Online-Dienste wie Facebook, Gmail und Dropbox oder auch hochsensible Services wie Online-Banking und-Shopping werden nicht nur über ein Gerät, sondern über zahlreiche Devices bedient:

Der Schutz einer Sicherheitskonsole ist wichtiger, als man denkt. Hier erfährst du, wie die Verwaltungsschicht kompromittiert werden kann und wie du dies verhinderst.

BeatBanker – ein Trojanerangriff, der Spionage, Krypto-Diebstahl und Mining mit originellen Methoden kombiniert, um Smartphones zu hacken.

Du hast genug von falschen Informationen in KI-Antworten und weißt nicht, warum oder wie Copilot plötzlich auf deinem PC aufgetaucht ist? Im Folgenden findest du eine Anleitung zum Deaktivieren von störenden KI-Funktionen in beliebten Diensten.

Ein Browser-in-the-Browser-Angriff, der 2022 als theoretisch möglich beschrieben wurde, wird jetzt wirklich für Phishing eingesetzt. Wir erklären, wie der Angriff funktioniert und woran man ein gefälschtes Anmeldefenster erkennt.